本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

使用私有 IP 位址與 EC2 Instance Connect 端點連線至您的執行個體

EC2 Instance Connect 端點可讓您安全地從網際網路連線至執行個體,而無需使用堡壘主機,您的虛擬私有雲端 (VPC) 也無須具備直接網際網路連線。

優勢

-

您可以連線到執行個體,而無需執行個體擁有公有 IPv4 或 IPv6 地址。 會收取所有公有 IPv4 地址 AWS 的費用,包括與執行中執行個體相關聯的公有 IPv4 地址和彈性 IP 地址。如需詳細資訊,請參閱 Amazon VPC 定價頁面

中的公有 IPv4 地址。 -

您可以從網際網路連線至執行個體,VPC 無須具有直接網際網路連線的網際網路閘道。

-

您可以控制對建立和使用 EC2 Instance Connect 端點的存取,以連線至使用 IAM 政策和許可的執行個體。

-

連線到您執行個體的所有嘗試 (無論是成功還是失敗) 都會記錄到 CloudTrail。

定價

使用 EC2 Instance Connect 端點無需額外費用。如果使用 EC2 Instance Connect 端點連線至位於不同可用區域中的執行個體,則跨可用區域的資料傳輸需額外付費

目錄

運作方式

EC2 Instance Connect 端點是身分感知的 TCP 代理。EC2 Instance Connect 端點服務會使用 IAM 實體的登入資料,從您的電腦建立連接至端點的私有通道。流量會在到達 VPC 之前經過身分驗證和授權。

您可以設定其他安全群組規則,以限制傳入至執行個體的流量。例如,您可以使用傳入規則,以允許來自 EC2 Instance Connect 端點的管理連接埠上的流量。

您可以設定路由表規則,以允許端點連線到 VPC 任何子網路中的任何執行個體。

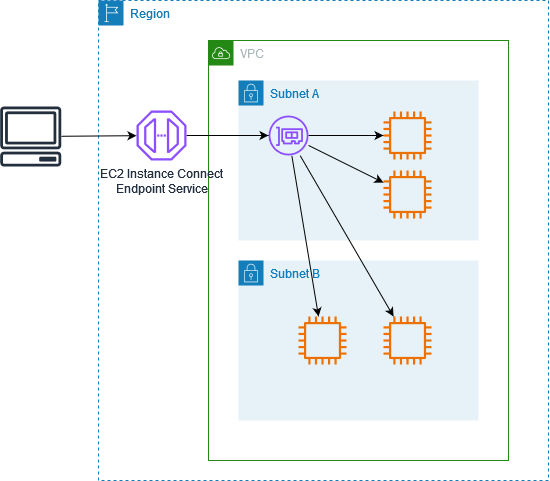

下圖顯示使用者如何使用 EC2 Instance Connect 端點從網際網路連線至其執行個體。首先,在子網路 A 中建立 EC2 Instance Connect 端點。我們將為子網路中的端點建立網路介面,並以該介面做為流量進入點,目的地是您 VPC 中執行個體。如果子網路 B 的路由表允許來自子網路 A 的流量,則您可以使用端點來連接子網路 B 中的執行個體。

考量事項

開始之前,請考慮以下項目。

-

EC2 Instance Connect 端點特別適用於管理流量使用案例,而不適用於大量資料傳輸。系統會限流大量資料傳輸。

-

您可建立 EC2 Instance Connect 端點,以便為擁有私有 IPv4 位址或 IPv6 位址的執行個體的流量提供支援。端點的 IP 位址類型必須與執行個體的 IP 位址相符。您可建立支援全部 IP 位址類型的端點。

-

(Linux 執行個體) 若使用自己的金鑰對,則可以使用任何 Linux AMI。否則,您的執行個體必須安裝 EC2 Instance Connect。如需哪些 AMI 包含 EC2 Instance Connect,以及如何在其他支援的 AMI 上進行安裝的相關資訊,請參閱安裝 EC2 Instance Connect。

-

您可指派安全群組至 EC2 Instance Connect 端點。否則,VPC 將使用我們的預設安全群組。EC2 Instance Connect 端點的安全群組必須允許傳出流量到目的地執行個體。如需詳細資訊,請參閱EC2 Instance Connect 端點的安全群組。

-

您可以設定 EC2 Instance Connect 端點,以便在請求路由至執行個體時,保留用戶端的來源 IP 位址。否則,網路介面的 IP 位址會成為所有傳入流量的用戶端 IP 位址。

-

如果您開啟用戶端 IP 保留,執行個體的安全群組必須允許來自用戶端的流量。此外,執行個體必須與 EC2 Instance Connect 端點位於相同的 VPC 中。

-

如果您關閉用戶端 IP 保留,執行個體的安全群組必須允許來自 VPC 的流量。這是預設值。

-

僅在 IPv4 EC2 Instance Connect 端點上支援用戶端 IP 保留。如需使用用戶端 IP 保留,EC2 Instance Connect 端點的 IP 位址類型必須為 IPv4。若 IP 位址類型為雙重堆疊或 IPv6,則用戶端 IP 保留不受支援。

-

以下執行個體類型不支援用戶端 IP 保留:C1、CG1、CG2、G1、HI1、M1、M2、M3 和 T1。如果您開啟用戶端 IP 保留,並嘗試使用 EC2 Instance Connect 端點連線到以上類型的執行個體,連線會失敗。

-

當透過傳輸閘道傳送流量時,不支援用戶端 IP 保留。

-

-

當您建立 EC2 Instance Connect Endpoint 時,會自動為 AWS Identity and Access Management (IAM) 中的 Amazon EC2 服務建立服務連結角色。Amazon EC2 使用服務連結角色在網路介面中佈建帳戶,這在建立 EC2 Instance Connect 端點時是必需的。如需詳細資訊,請參閱EC2 Instance Connect 端點的服務連結角色。

-

每個 VPC 和每個子網路只能建立 1 個 EC2 Instance Connect 端點。如需詳細資訊,請參閱EC2 Instance Connect 端點配額。如果您需要在相同 VPC 的不同可用區域中建立另一個 EC2 Instance Connect 端點,您必須先刪除現有的 EC2 Instance Connect 端點。否則,您將收到配額錯誤。

-

每個 EC2 執行個體連線端點最多可支援 20 個並行連線。

-

已建立 TCP 連線的持續時間上限是 1 小時 (3600 秒)。您可以在 IAM 政策中指定允許的持續時間上限,上限為 3600 秒。如需詳細資訊,請參閱使用 EC2 Instance Connect 端點連線到執行個體所需的許可。

連線的持續時間並不是由 IAM 憑證的持續時間決定。若 IAM 憑證到期,達到指定持續時間上限之前,連線會繼續存在。若使用 EC2 Instance Connect 端點主控台體驗連線至執行個體,則將通道持續時間上限 (秒) 設定為小於 IAM 憑證持續時間的值。若 IAM 憑證提前到期,可藉由關閉瀏覽器頁面來終止執行個體連線。