本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

教學課程:使用 S3 Object Lambda 和 Amazon Comprehend 來偵測和編輯 PII 資料

注意

自 2025 年 11 月 7 日起,S3 Object Lambda 僅適用於目前正在使用該服務的現有客戶,以及選取 AWS 合作夥伴網路 (APN) 合作夥伴。對於類似於 S3 Object Lambda 的功能,請在此處進一步了解 - Amazon S3 Object Lambda 可用性變更。

當您將 Amazon S3 用於多個應用程式和使用者存取的共用資料集時,請務必將特許資訊 (例如個人身分識別資訊 (PII)) 限制為授權的實體。例如,當行銷應用程式使用某些包含 PII 的資料時,可能需要先遮罩 PII 資料,才能符合資料隱私權需求。此外,當分析應用程式使用生產訂單清查資料集時,可能需要先修訂客戶信用卡資訊,以防止意外的資料外洩。

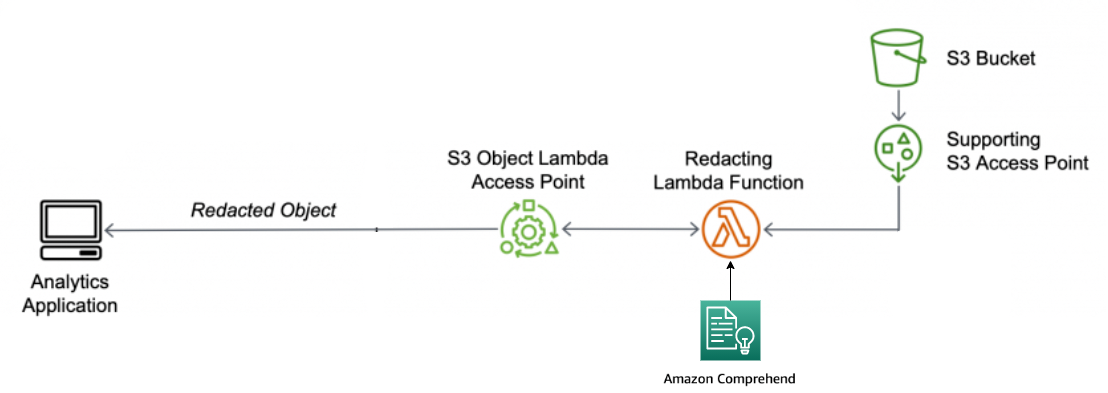

搭配使用 S3 Object Lambda

在該過程中,預先建置的 Lambda 函數使用自然語言處理 (NLP) 服務的 Amazon Comprehend

目標

在本教學課程中,您將學習如何搭配使用 S3 Object Lambda 和預先建置的 Lambda 函數 ComprehendPiiRedactionS3ObjectLambda。此函數使用 Amazon Comprehend 來檢測 PII 實體。然後,它會以星號取代這些實體,進而予以修訂。透過修訂 PII,您可以隱藏敏感資料,而這有助於維持安全與合規。

您也會了解如何在 中使用和設定預先建置的 AWS Lambda 函數AWS Serverless Application Repository

主題

先決條件:建立具有許可的 IAM 使用者

開始本教學課程之前,您必須擁有一個 AWS 帳戶,以具有正確許可 AWS Identity and Access Management 的使用者 (IAM 使用者) 身分登入 。

您可以為該教學課程建立 IAM 使用者。若要完成本教學課程,您的 IAM 使用者必須連接下列 IAM 政策,以存取相關 AWS 資源並執行特定動作。

注意

為了簡單起見,本教學課程會建立和使用 IAM 使用者。完成本教學課程後,請記得 刪除 IAM 使用者。針對生產使用,我們建議您遵循《IAM 使用者指南》中的 IAM 中的安全最佳實務。其中一項最佳實務是,要求人類使用者搭配身分提供者使用聯合功能,以便使用暫時性憑證存取 AWS 。另一項最佳實務要求工作負載使用臨時性憑證和 IAM 角色來存取 AWS。若要了解如何使用 AWS IAM Identity Center 建立具有臨時登入資料的使用者,請參閱AWS IAM Identity Center 《 使用者指南》中的入門。

本教學課程也使用完整存取的政策。為供生產使用,我們建議您改為僅授予使用案例所需的最低許可,以符合安全最佳實務。

您的 IAM 使用者需要下列 AWS 受管政策:

-

AmazonS3FullAccess

– 授予所有 Amazon S3 動作的許可,包括建立和使用 Object Lambda 存取點的許可。 -

AWSLambda_FullAccess

– 授予所有 Lambda 動作的許可。 -

AWSCloudFormationFullAccess

– 授予所有 AWS CloudFormation 動作的許可。 -

IAMFullAccess

– 授予所有 IAM 動作的許可。 -

IAMAccessAnalyzerReadOnlyAccess

– 授予讀取由 IAM Access Analyzer 提供的所有存取資訊的許可。

您可以在建立 IAM 使用者時直接連接這些現有政策。如需如何建立 IAM 使用者的詳細資訊,請參閱《IAM 使用者指南》中的建立 IAM 政策 (主控台)。

此外,您的 IAM 使用者需要客戶受管政策。若要授予 IAM 使用者許可給所有 AWS Serverless Application Repository 資源和動作,您必須建立 IAM 政策並將政策連接到 IAM 使用者。

建立 IAM 政策並將其連接至您的 IAM 使用者

登入 AWS 管理主控台 並開啟位於 https://https://console.aws.amazon.com/iam/

的 IAM 主控台。 -

在左側導覽窗格中選擇 Policies (政策)。

-

選擇建立政策。

-

在 Visual editor (視覺化編輯器) 索引標籤上,針對 Service (服務),選擇 Choose a service (選擇服務)。然後,選擇 Serverless Application Repository。

-

針對 Actions (動作),在 Manual actions (手動動作) 下,為本教學課程選取 All Serverless Application Repository actions (serverlessrepo:*) (所有 Serverless Application Repository 動作 (serverlessrepo:*)。

作為安全最佳實務,您應該根據您的使用案例,僅允許使用者需要的那些動作和資源的許可。如需詳細資訊,請參閱《IAM 使用者指南》中的 IAM 中的安全最佳實務。

-

針對 Resources (資源),為本教學課程選擇 All resources (所有資源)。

作為最佳實務,您應該僅為特定帳戶中的特定資源定義許可。或者,您也可以使用條件金鑰授予最低權限。如需詳細資訊,請參閱《IAM 使用者指南》中的授予最低權限。

-

選擇下一步:標籤。

-

選擇下一步:檢閱。

-

在檢閱政策頁面上,為您正在建立的政策輸入名稱 (例如,

tutorial-serverless-application-repository) 與描述 (選用)。檢閱政策摘要以確認您已授予所需的許可,然後選擇 Create policy (建立政策) 來儲存您的新政策。 -

在左側導覽窗格中,選擇 Users (使用者)。然後,選擇本教學課程的 IAM 使用者。

-

在所選使用者的 Summary (摘要) 頁面上,選擇 Permissions (許可) 標籤,然後選擇 Add permissions (新增許可)。

-

在 Grant permissions (授予許可) 下,選擇 Attach existing policies directly (直接連接現有政策)。

-

選取您剛建立之政策旁的核取方塊 (例如,

tutorial-serverless-application-repository),然後選擇 Next: Review (下一步:檢閱)。 -

在 Permissions summary (許可摘要) 下,檢閱摘要以確認您已連接想要的政策。然後,選擇 Add permissions (新增許可)。

步驟 1:建立 S3 儲存貯體

建立儲存貯體來存放您計劃要轉換的原始資料。

注意

存取點可以連接到另一個資料來源,例如 Amazon FSx for OpenZFS 磁碟區,但本教學課程使用的是連接到 S3 儲存貯體的支援存取點。

建立儲存貯體

登入 AWS 管理主控台 ,並在 https://https://console.aws.amazon.com/s3/

開啟 Amazon S3 主控台。 -

在左側導覽窗格中,選擇 Buckets (儲存貯體)。

-

選擇 Create bucket (建立儲存貯體)。

Create bucket (建立儲存貯體) 頁面隨即開啟。

-

針對 Bucket name (儲存貯體名稱),輸入儲存貯體的名稱 (例如

tutorial-bucket)。如需有關在 Amazon S3 中的命名儲存貯體的詳細資訊,請參閱 一般用途儲存貯體命名規則。

-

針對 Region (區域),選擇希望存放儲存貯體的 AWS 區域 。

如需有關儲存貯體區域的詳細資訊,請參閱 一般用途儲存貯體概觀 。

-

針對 Block Public Access settings for this bucket (此儲存貯體的封鎖公開存取設定),將保留預設設定 (已啟用封鎖所有公開存取)。

除非您需要針對使用案例關閉一或多個設定,否則建議您將所有封鎖公開存取設定保持啟用狀態。如需封鎖公開存取的詳細資訊,請參閱 封鎖對 Amazon S3 儲存體的公開存取權。

-

對於其他設定,請保留預設值。

(選用) 如果您想要為您的特定使用案例設定其他儲存貯體設定,請參閱 建立一般用途儲存貯體。

-

選擇建立儲存貯體。

步驟 2:將檔案上傳至 S3 儲存貯體

將包含各種類型的已知 PII 資料 (例如姓名、銀行資訊、電話號碼和 SSN) 的文字檔案作為原始資料上傳至 S3 儲存貯體,而您將在本教學課程的之後部分修訂 PII。

例如,您可以上傳下列 tutorial.txt 檔案。這是 Amazon Comprehend 的輸入檔案範例。

Hello Zhang Wei, I am John. Your AnyCompany Financial Services, LLC credit card account 1111-0000-1111-0008 has a minimum payment of $24.53 that is due by July 31st. Based on your autopay settings, we will withdraw your payment on the due date from your bank account number XXXXXX1111 with the routing number XXXXX0000. Your latest statement was mailed to 100 Main Street, Any City, WA 98121. After your payment is received, you will receive a confirmation text message at 206-555-0100. If you have questions about your bill, AnyCompany Customer Service is available by phone at 206-555-0199 or email at support@anycompany.com.

上傳檔案至儲存貯體

登入 AWS 管理主控台 ,並在 https://console.aws.amazon.com/s3/

:// 開啟 Amazon S3 主控台。 -

在左側導覽窗格中,選擇 Buckets (儲存貯體)。

-

在 Buckets (儲存貯體) 清單中,選擇您在步驟 1 中建立的且要將檔案上傳至的儲存貯體的名稱 (例如,

tutorial-bucket)。 -

在儲存貯體的物件索引標籤上,選擇上傳。

-

在 Upload (上傳) 頁面上的 Files and folders (檔案和資料夾) 下,選擇 Add files (新增檔案)。

-

選擇要上傳的檔案,然後選擇 Open (開啟)。舉例而言,您可以上傳之前提及的

tutorial.txt檔案範例。 -

選擇上傳。

步驟 3:建立 S3 存取點

若要使用 S3 Object Lambda 存取點來存取和轉換原始資料,您必須建立 S3 存取點,並將其與您在步驟 1 中建立的 S3 儲存貯體建立關聯。存取點必須與您要轉換 AWS 區域 的物件位於相同的 中。

在本教學課程稍後的部分,您將使用此存取點做為您 Object Lambda 存取點的支援存取點。

建立存取點

登入 AWS 管理主控台 ,並在 https://console.aws.amazon.com/s3/

:// 開啟 Amazon S3 主控台。 -

在左側導覽窗格中,選擇 Access Points (存取點)。

-

在 Access Points (存取點) 頁面上,選擇 Create access point (建立存取點)。

-

在 Access point name (存取點名稱) 欄位中,輸入存取點的名稱 (例如,

tutorial-pii-access-point)。如需存取點命名的詳細資訊,請參閱「存取點的命名規則」。

-

在資料來源欄位中,輸入您在步驟 1 中建立的儲存貯體的名稱 (例如,

tutorial-bucket)。S3 將存取點連接至此儲存貯體。(選用) 您可以選擇 Browse S3 (瀏覽 S3) 來瀏覽並搜尋您帳戶中的儲存貯體。如果您選擇 Browse S3 (瀏覽 S3),請先選擇所需的儲存貯體,然後選擇 Choose path (選擇路徑),系統即會在 Bucket name (儲存貯體名稱) 欄位中填入該儲存貯體的名稱。

-

針對 Network origin (網路來源),選擇 Internet (網際網路)。

如需存取點網路來源的詳細資訊,請參閱「建立受限於 Virtual Private Cloud 的存取點」。

-

依預設,存取點的所有封鎖公開存取設定都會開啟。我們建議您將封鎖所有公開存取保持啟用的狀態。如需詳細資訊,請參閱管理一般用途儲存貯體存取點的公開存取。

-

對於所有其他存取點設定,保留預設設定。

(選用) 您可以修改存取點設定,以支援您的使用案例。在本教學課程中,我們建議您保留預設設定。

(選用) 如果您需要管理存取點的存取,您可以指定存取點政策。如需詳細資訊,請參閱存取點的政策範例。

-

選擇 Create access point (建立新的存取點)。

步驟 4:設定及部署預先建置的 Lambda 函數

若要修訂 PII 資料,請設定並部署預先建置的 AWS Lambda

函數 ComprehendPiiRedactionS3ObjectLambda,以與您的 S3 Object Lambda 存取點搭配使用。

設定和部署 Lambda 函數

-

登入 AWS 管理主控台 並在 中檢視

ComprehendPiiRedactionS3ObjectLambda函數 AWS Serverless Application Repository。 -

針對 Application settings (應用程式設定),在 Application name (應用程式名稱) 下,為本教學課程保留預設值 (

ComprehendPiiRedactionS3ObjectLambda)。(選用) 您可以輸入您要給予此應用程式的名稱。如果您計劃針對相同共用資料集的不同存取需求,設定多個 Lambda 函數,您可能會想要這麼做。

-

針對 MaskCharacter,請保留預設值 (

*)。遮罩字元會取代已修訂 PII 實體中的每個字元。 -

針對 MaskMode,請保留預設值 (MASK)。MaskMode 數值會指定 PII 實體是使用

MASK字元還是PII_ENTITY_TYPE數值進行修訂。 -

若要修訂指定類型的資料,針對 PiiEntityTypes,請保留預設值ALL (所有)。PiiEntityTypes 數值會指定要考慮進行修訂的 PII 實體類型。

如需支援的 PII 實體類型清單的詳細資訊,請參閱《Amazon Comprehend 開發人員指南》中的偵測個人身分識別資訊 (PII)。

-

將其餘設定保持為預設值。

(選用) 如果您想要為您的特定使用案例設定其他設定,請參閱位於頁面左側的 Readme 檔案。

-

選取 I acknowledge that this app creates custom IAM roles (我認可此應用程式建立自訂的 IAM 角色) 旁的核取方塊。

-

選擇部署。

-

在新應用程式的頁面,在 Resources (資源) 下,選擇您部署的 Lambda 函數的 Logical ID (邏輯 ID),以檢閱 Lambda function (Lambda 函數) 頁面上的函數。

步驟 5:建立 S3 Object Lambda 存取點

S3 Object Lambda 存取點提供了直接從 S3 GET 請求叫用 Lambda 函數的靈活性,以便函數可以修訂從 S3 存取點擷取的 PII 資料。建立及設定 S3 Object Lambda 存取點時,您必須指定要叫用的修訂 Lambda 函數,並以 JSON 格式提供事件內容做為自訂參數以供 Lambda 使用。

事件內容提供了從 S3 Object Lambda 傳遞給 Lambda 事件中提出之請求的相關資訊。如需事件內容中所有欄位的詳細資訊,請參閱 事件內容格式和用量。

建立 S3 Object Lambda 存取點

登入 AWS 管理主控台 ,並在 https://https://console.aws.amazon.com/s3/

開啟 Amazon S3 主控台。 -

在左側的導覽窗格中,選擇 Object Lambda Access Points (Object Lambda 存取點)。

-

在 Object Lambda Access Points (Object Lambda 存取點) 頁面上,選擇 Create Object Lambda access point (建立 Object Lambda 存取點)。

-

對於 Object Lambda 存取點名稱,請輸入您要用於 Object Lambda 存取點的名稱 (例如,

tutorial-pii-object-lambda-accesspoint)。 -

針對 Supporting Access Point (支援存取點),輸入或瀏覽您在步驟 3 中建立的標準存取點 (例如,

tutorial-pii-access-point),然後選擇 Choose supporting Access Point (選擇支援存取點)。 -

對於 S3 API,若要從 S3 儲存貯體中擷取物件以供 Lambda 函數處理,請選取 GetObject。

-

針對 Invoke Lambda function (叫用 Lambda 函式),您可以為本教學課程選擇以下兩個選項中的任意一個。

-

針對 Lambda function version (Lambda 函數版本),選擇 $LATEST (您在步驟 4 中部署的 Lambda 函數的最新版本)。

-

(選用) 如果您需要 Lambda 函數來識別和處理具有範圍和組件編號標頭的 GET 請求,請選取 Lambda function supports requests using range (Lambda 函數支援使用範圍的請求) 和 Lambda function supports requests using part numbers (Lambda 函數支援使用組件編號的請求)。否則,請清除這兩個核取方塊。

如需如何藉助 S3 Object Lambda 使用範圍或組件編號的詳細資訊,請參閱「使用 Range 和 partNumber 標頭」。

-

(選用) 在 Payload - optional (酬載 - 選用) 下,新增 JSON 文字,以提供 Lambda 函數的其他資訊。

承載是可選的 JSON 文本,您可以將其做為來自特定 S3 Object Lambda 存取點的所有叫用的輸入來提供給您的 Lambda 函數。若要針對叫用相同 Lambda 函數的不同 Object Lambda 存取點自訂行為,您可以使用不同參數設定承載,藉此擴充 Lambda 函數的靈活性。

如需承載的詳細資訊,請參閱「事件內容格式和用量」。

-

(選用) 對於 請求指標 - 選用,選擇停用或啟用,將 Amazon S3 監控功能新增至您的 Object Lambda 存取點。請求指標會以標準 Amazon CloudWatch 費率計費。如需詳細資訊,請參閱 CloudWatch 定價

。 -

在 Object Lambda Access Point policy - optional (Object Lambda 存取點政策 - 選用) 下,請保留預設設定。

(選用) 您可以設定資源政策。此資源政策會授予

GetObjectAPI 許可,以使用指定的 Object Lambda 存取點。 -

將其餘設定保持為預設值,並選擇 Create Object Lambda Access Point (建立 Object Lambda 存取點)。

步驟 6:使用 S3 Object Lambda 存取點擷取已修訂的檔案

現在,S3 Object Lambda 已經準備好從您的原始檔案修訂 PII 資料。

若要使用 S3 Object Lambda 存取點擷取修訂的檔案

當您請求透過 S3 Object Lambda 存取點擷取檔案時,您要對 S3 Object Lambda 進行 GetObject API 呼叫。S3 Object Lambda 會叫用 Lambda 函數來修改您的 PII 資料,並傳回轉換後的資料,作為對標準 S3 GetObject API 呼叫的回應。

登入 AWS 管理主控台 ,並在 https://https://console.aws.amazon.com/s3/

開啟 Amazon S3 主控台。 -

在左側的導覽窗格中,選擇 Object Lambda Access Points (Object Lambda 存取點)。

-

在 Object Lambda 存取點頁面上,選擇您在步驟 5 中建立的 S3 Object Lambda 存取點 (例如,

tutorial-pii-object-lambda-accesspoint)。 -

在您的 S3 Object Lambda 存取點的物件標籤上,選取與您在 步驟 2. 中上傳至 S3 儲存貯體的檔案同名的檔案 (例如,

tutorial.txt)。此檔案應包含所有轉換的資料。

-

若要檢視轉換的資料,選擇 Open (開啟) 或 Download (下載)。

您應能夠看到已修訂的檔案,如下方範例所示。

Hello *********. Your AnyCompany Financial Services, LLC credit card account ******************* has a minimum payment of $24.53 that is due by *********. Based on your autopay settings, we will withdraw your payment on the due date from your bank account ********** with the routing number *********. Your latest statement was mailed to **********************************. After your payment is received, you will receive a confirmation text message at ************. If you have questions about your bill, AnyCompany Customer Service is available by phone at ************ or email at **********************.

步驟 7:清除

如果您只透過 S3 Object Lambda 做為學習練習來修訂資料,請刪除您配置 AWS 的資源,以免再產生費用。

子步驟

刪除 Object Lambda 存取點

登入 AWS 管理主控台 並開啟位於 https://https://console.aws.amazon.com/s3/

的 Amazon S3 主控台。 -

在左側的導覽窗格中,選擇 Object Lambda Access Points (Object Lambda 存取點)。

-

在 Object Lambda 存取點頁面上,選擇您在步驟 5 中建立的 S3 Object Lambda 存取點左側的選項按鈕 (例如,

tutorial-pii-object-lambda-accesspoint)。 -

選擇 刪除。

-

在出現的文字欄位中,輸入存取點名稱,以確認您要刪除 Object Lambda 存取點,然後選擇刪除。

刪除 S3 存取點

登入 AWS 管理主控台 並開啟位於 https://https://console.aws.amazon.com/s3/

的 Amazon S3 主控台。 -

在左側導覽窗格中,選擇 Access Points (存取點)。

-

導覽至您在步驟 3 中建立的存取點 (例如,

tutorial-pii-access-point),然後選擇存取點名稱旁的選項按鈕。 -

選擇 刪除。

-

在出現的文字欄位中,輸入存取點名稱,以確認您要刪除此存取點,然後選擇 Delete (刪除)。

刪除 Lambda 函式

-

在位於 https://https://console.aws.amazon.com/lambda/

的 AWS Lambda 主控台中,選擇左側導覽窗格中的函數。 -

選擇您在步驟 4 中建立的函數 (例如,

serverlessrepo-ComprehendPiiRedactionS3ObjectLambda)。 -

選擇動作,然後選擇刪除。

-

在 Delete function (刪除函數) 對話方塊中,選擇 Delete (刪除)。

刪除 CloudWatch 日誌群組

透過 https://console.aws.amazon.com/cloudwatch/

開啟 CloudWatch 主控台。 -

在左側導覽窗格中,選擇 Log groups (日誌群組)。

-

尋找您在步驟 4 中建立的且名稱以 Lambda 函數結尾的日誌群組 (例如,

serverlessrepo-ComprehendPiiRedactionS3ObjectLambda)。 -

選擇 Actions (動作),然後選擇 Delete log group(s) (刪除日誌群組)。

-

在 刪除日誌群組 對話方塊中,選擇 刪除 。

刪除 S3 來源儲存貯體中的原始檔案

登入 AWS 管理主控台 ,並在 https://https://console.aws.amazon.com/s3/

開啟 Amazon S3 主控台。 -

在左側導覽窗格中,選擇 Buckets (儲存貯體)。

-

在 Bucket name (儲存貯體名稱) 清單中,選擇您在步驟 2 中將原始檔案上傳到的儲存貯體的名稱 (例如,

tutorial-bucket)。 -

選取要刪除之物件名稱左側的核取方塊 (例如,

tutorial.txt)。 -

選擇 刪除。

-

在 Delete objects (刪除物件) 頁面上的 Permanently delete objects? (永久刪除物件?) 區段中,在文字方塊中輸入

permanently delete,以確認您要刪除此物件。 -

選擇 Delete objects (刪除物件)。

刪除 S3 來源儲存貯體

登入 AWS 管理主控台 ,並在 https://https://console.aws.amazon.com/s3/

開啟 Amazon S3 主控台。 -

在左側導覽窗格中,選擇 Buckets (儲存貯體)。

-

在 Buckets (儲存貯體) 清單中,選擇您在步驟 1 中建立的儲存貯體名稱旁的選項按鈕 (例如,

tutorial-bucket)。 -

選擇 刪除。

-

在 Delete bucket (刪除儲存貯體) 頁面上,在文字欄位中輸入儲存貯體名稱以確認您要刪除該儲存貯體,然後選擇 Delete bucket (刪除儲存貯體)。

為您的 Lambda 函數刪除 IAM 角色

登入 AWS 管理主控台 ,並在 https://https://console.aws.amazon.com/iam/

開啟 IAM 主控台。 -

在左側導覽窗格中,選擇 Roles (角色),然後選取您要刪除之角色名稱旁的核取方塊。角色名稱以您在步驟 4 中部署的 Lambda 函數的名稱為開頭 (例如,

serverlessrepo-ComprehendPiiRedactionS3ObjectLambda)。 -

選擇 刪除。

-

在 Delete (刪除) 對話方塊中,在文字輸入欄位中輸入角色名稱以確認刪除。再選擇 Delete (刪除)。

刪除 IAM 使用者的客戶受管政策

登入 AWS 管理主控台 並開啟位於 https://https://console.aws.amazon.com/iam/

的 IAM 主控台。 -

在左側導覽窗格中選擇 Policies (政策)。

-

在 Policies (政策) 頁面上,在搜尋方塊中輸入您在 Prerequisites (先決條件) 中建立的客戶受管政策的名稱 (例如,

tutorial-serverless-application-repository),以篩選政策清單。選取您要刪除的政策名稱旁的選項按鈕。 -

選擇動作,然後選擇刪除。

-

在顯示的文字欄位中,輸入本政策的名稱,以確認您要刪除此政策,然後選擇 Delete (刪除)。

刪除 IAM 使用者

登入 AWS 管理主控台 並開啟位於 https://https://console.aws.amazon.com/iam/

的 IAM 主控台。 -

在左側導覽窗格中,選擇 Users (使用者),然後選取您要刪除之使用者名稱旁的核取方塊。

-

在頁面頂端,選擇 Delete (刪除)。

-

在 Delete

user name? (刪除使用者名稱?) 對話方塊中,在文字輸入欄位中輸入使用者名稱以確認刪除使用者。選擇 刪除。

後續步驟

完成本教學課程之後,您可以進一步探索下列相關的使用案例:

-

您可以建立多個 S3 Object Lambda 存取點,並使用預先建置的 Lambda 函數啟用這些函數,其中這些函數的設定不同,以根據資料存取者的業務需求修訂特定類型的 PII。

每種類型的使用者都具有 IAM 角色,且只能存取一個 S3 Object Lambda 存取點 (透過 IAM 政策管理)。然後,您連接每個

ComprehendPiiRedactionS3ObjectLambda針對不同 S3 Object Lambda 存取點的不同修訂使用案例設定 Lambda 函數。對於每個 S3 Object Lambda 存取點,您可以擁有支援的 S3 存取點,以便從存放共用資料集的 S3 儲存貯體讀取資料。如需如何建立 S3 儲存貯體政策,以允許使用者僅透過 S3 存取點讀取儲存貯體的詳細資訊,請參閱「配置使用存取點的 IAM 原則」。

如需如何授予使用者存取 Lambda 函數、S3 存取點及 S3 Object Lambda 存取點之許可的相關資訊,請參閱 設定 Object Lambda 存取點的 IAM 政策。

-

您可以建置自己的 Lambda 函數,並將 S3 Object Lambda 搭配您自訂的 Lambda 函數使用,以滿足您的特定資料需求。

例如,若要探索各種資料值,您可以使用 S3 Object Lambda 和您自己的 Lambda 函數,其中該函數會使用其他 Amazon Comprehend 功能

(例如實體辨識、金鑰片語辨識、情感分析和文件分類) 來處理資料。您也可以將 S3 Object Lambda 與 Amazon Comprehend Medical 搭配使用,後者是符合 HIPAA 資格的 NLP 服務,以內容感知的方式分析和擷取資料。 如需如何使用 S3 Object Lambda 和您自己的 Lambda 函數轉換資料的詳細資訊,請參閱「教學課程:使用 S3 Object Lambda 轉換應用程式的資料」。