協助改進此頁面

本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

若要為本使用者指南貢獻內容,請點選每個頁面右側面板中的在 GitHub 上編輯此頁面連結。

本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

使用 AWS Outposts 部署 Amazon EKS 內部部署

您可以使用 Amazon EKS 在 AWS Outposts 上執行內部部署 Kubernetes 應用程式。您可使用以下方式在 Outpost 上部署 Amazon EKS:

-

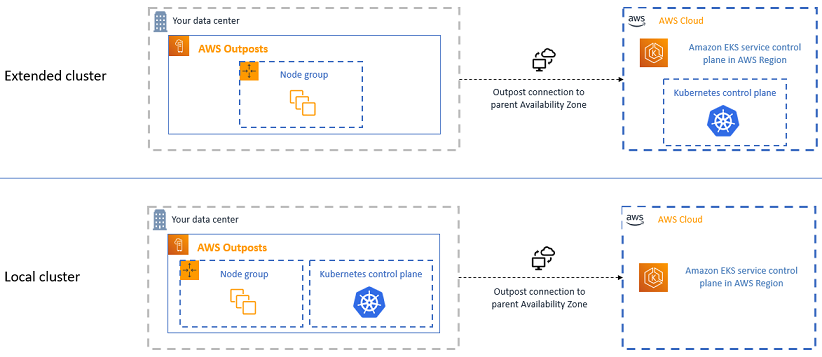

擴充叢集 – 在 Outpost 的 AWS 區域和節點中執行 Kubernetes 控制平面。

-

本機叢集 – 執行 Outpost 上的 Kubernetes 控制平面和節點。

針對兩個部署選項, AWS控制平面會受 Kubernetes 完全管理。您可以使用在雲端中使用的相同 Amazon EKS API、工具和主控台,在 Outpost 上建立和執行 Amazon EKS。

下圖顯示這些部署選項。

使用每個部署選項的時機

本機叢集和擴充叢集皆為一般用途的部署選項,可用於多種應用程式。

使用本機叢集,您可以在 Outposts 上本機執行整個 Amazon EKS 叢集。此選項可降低因網路暫時與雲端中斷連線而可能導致的應用程式停機風險。這些網路連線中斷可能是因光纖切斷或天氣事件引起的。由於整個 Amazon EKS 叢集會在 Outposts 本機執行,因此仍可使用應用程式。您可在網路與雲端中斷連線期間執行叢集操作。如需詳細資訊,請參閱在 AWS Outposts 上準備本機 Amazon EKS 叢集以進行網路中斷連線。如果您擔心從 Outpost 到父 AWS 區域的網路連線品質,並透過網路中斷連線需要高可用性,請使用本機叢集部署選項。

透過擴充叢集,您可以節省 Outpost 的容量,因為 Kubernetes 控制平面在父 AWS 區域中執行。如果您可以投資從 Outpost 到 AWS 區域的可靠備援網路連線,則此選項是合適的。此選項的網路連線品質十分重要。Kubernetes 處理 Kubernetes 控制平面和節點之間的網路連線中斷的方式可能會導致應用程式停機。如需有關 Kubernetes 行為的詳細資訊,請參閱 Kubernetes 文件中的排程、先佔和移出

比較部署選項

下表會比較這兩個選項之間的差異。

| 功能 | 擴充叢集 | 本機叢集 |

|---|---|---|

|

Kubernetes 控制平面位置 |

AWS 區域 |

Outpost |

|

Kubernetes 控制平面帳戶 |

AWS 帳戶 |

您的帳戶 |

|

區域可用性 |

請參閱服務端點 |

美國東部 (俄亥俄)、美國東部 (維吉尼亞北部)、美國西部 (加利佛尼亞北部)、美國西部 (奧勒岡)、亞太區域 (首爾)、亞太區域 (新加坡)、亞太區域 (雪梨)、亞太區域 (東京)、加拿大 (中部)、歐洲 (法蘭克福)、歐洲 (愛爾蘭)、歐洲 (倫敦)、中東 (巴林) 和南美洲 (聖保羅) |

|

Kubernetes 次要版本 |

||

|

平台版本 |

請參閱 EKS 平台版本 |

|

|

Outpost 外形規格 |

Outpost 機架 |

Outpost 機架 |

|

使用者介面 |

AWS 管理主控台、 AWS CLI、Amazon EKS API、、 |

AWS 管理主控台、 AWS CLI、Amazon EKS API、、 |

|

受管政策 |

AmazonEKSClusterPolicy 與 AWS 受管政策:AmazonEKSServiceRolePolicy |

AmazonEKSLocalOutpostClusterPolicy 與 AWS 受管政策:AmazonEKSLocalOutpostServiceRolePolicy |

|

叢集 VPC 和子網路 |

||

|

叢集端點存取 |

公有或私有,或兩者兼具 |

僅限私有 |

|

Kubernetes API 伺服器身分驗證 |

AWS Identity and Access Management (IAM) 和 OIDC |

IAM 和 |

|

節點類型 |

僅限自我管理 |

僅限自我管理 |

|

節點運算類型 |

Amazon EC2 隨需 |

Amazon EC2 隨需 |

|

節點儲存類型 |

Amazon EBS |

Amazon EBS |

|

Amazon EKS 最佳化 AMI |

Amazon Linux、Windows 和 Bottlerocket |

僅限 Amazon Linux |

|

IP 版本 |

僅限 |

僅限 |

|

附加元件 |

Amazon EKS 附加元件,或自我管理附加元件 |

僅限自我管理附加元件 |

|

預設容器網路介面 |

Kubernetes 專用 Amazon VPC CNI 外掛程式 |

Kubernetes 專用 Amazon VPC CNI 外掛程式 |

|

Kubernetes 控制平面日誌 |

Amazon CloudWatch Logs |

Amazon CloudWatch Logs |

|

Load balancing |

僅限使用 AWS Load Balancer 控制器佈建 Application Load Balancer (無 Network Load Balancer) |

僅限使用 AWS Load Balancer 控制器佈建 Application Load Balancer (無 Network Load Balancer) |

|

秘密封套加密 |

不支援 |

|

|

服務帳戶的 IAM 角色 |

請參閱 服務帳戶的 IAM 角色 |

不支援 |

|

疑難排解 |