本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

本主題說明接受叢集或命名空間邀請、建立聯合多層級目錄,以及將許可授予其他委託人所需的步驟。您可以使用 Lake Formation 主控台、 AWS Command Line Interface (AWS CLI) 或 APIs/SDKs來完成這些任務。本主題中的範例顯示生產者叢集/命名空間、資料目錄和相同帳戶中的資料取用者。

若要進一步了解 Lake Formation 跨帳戶功能,請參閱Lake Formation 中的跨帳戶資料共用。

在 Data Catalog 中管理 Amazon Redshift 命名空間

-

檢閱命名空間邀請並接受它。

-

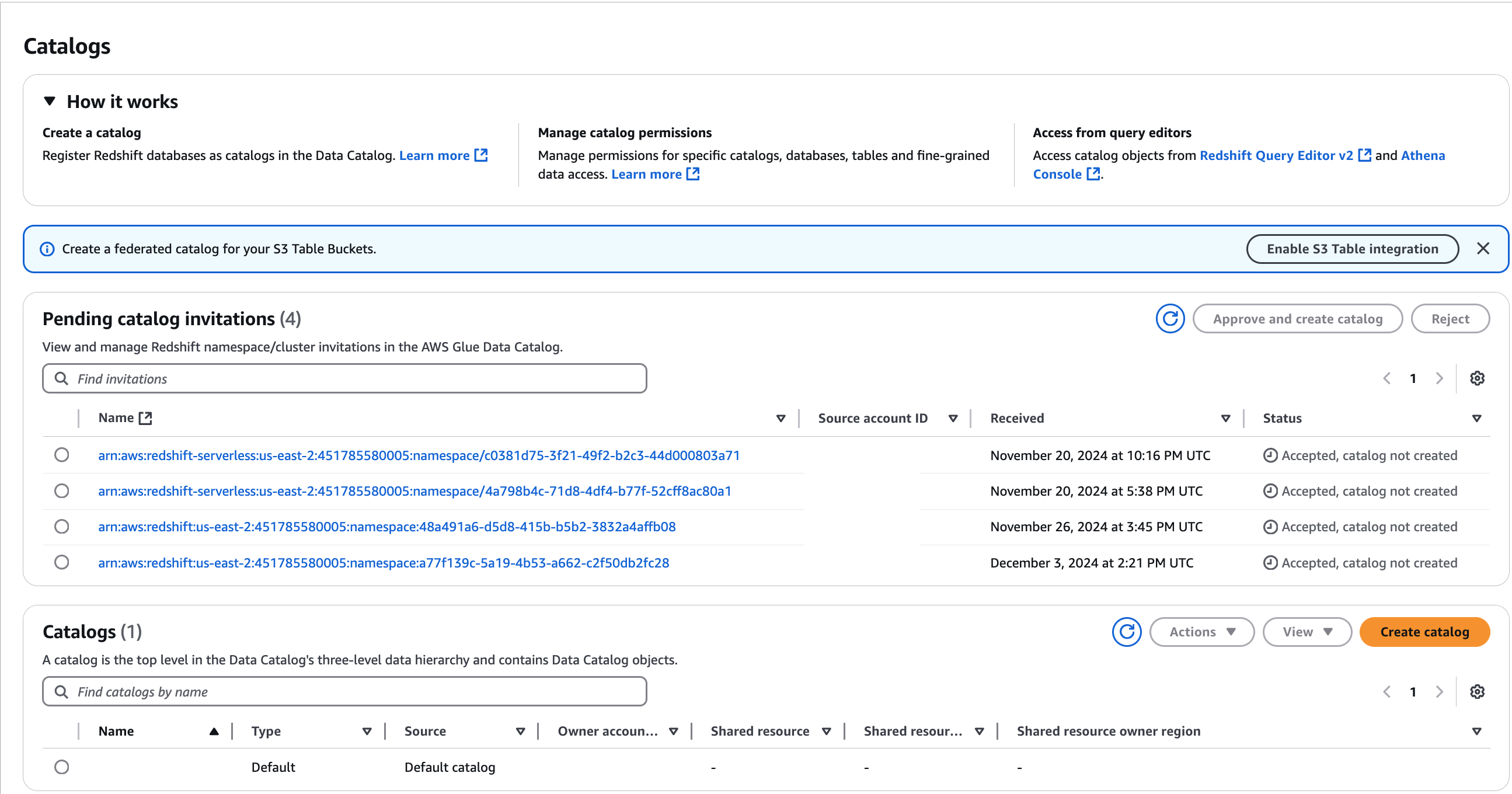

以資料湖管理員身分登入 Lake Formation 主控台,網址為 https://https://console.aws.amazon.com/lakeformation/

。導覽至 Data Catalog 下的 Catalogs 頁面。 -

檢閱您獲授權存取的命名空間邀請。狀態欄指出您目前在命名空間的參與狀態。未接受狀態表示您已新增至命名空間,但您尚未接受它或拒絕邀請。

-

若要回應命名空間或叢集邀請,請選取邀請名稱,然後選擇檢閱邀請。在接受或拒絕邀請中,檢閱邀請詳細資訊。選擇接受以接受邀請或拒絕以拒絕邀請。如果您拒絕邀請,則無法存取 命名空間。

-

建立聯合目錄。

接受邀請後,您需要在 Data Catalog 中建立聯合目錄,將 Amazon Redshift 命名空間中的物件映射到 Data Catalog。您必須是資料湖管理員,或是具有建立目錄所需許可的使用者或角色。

-

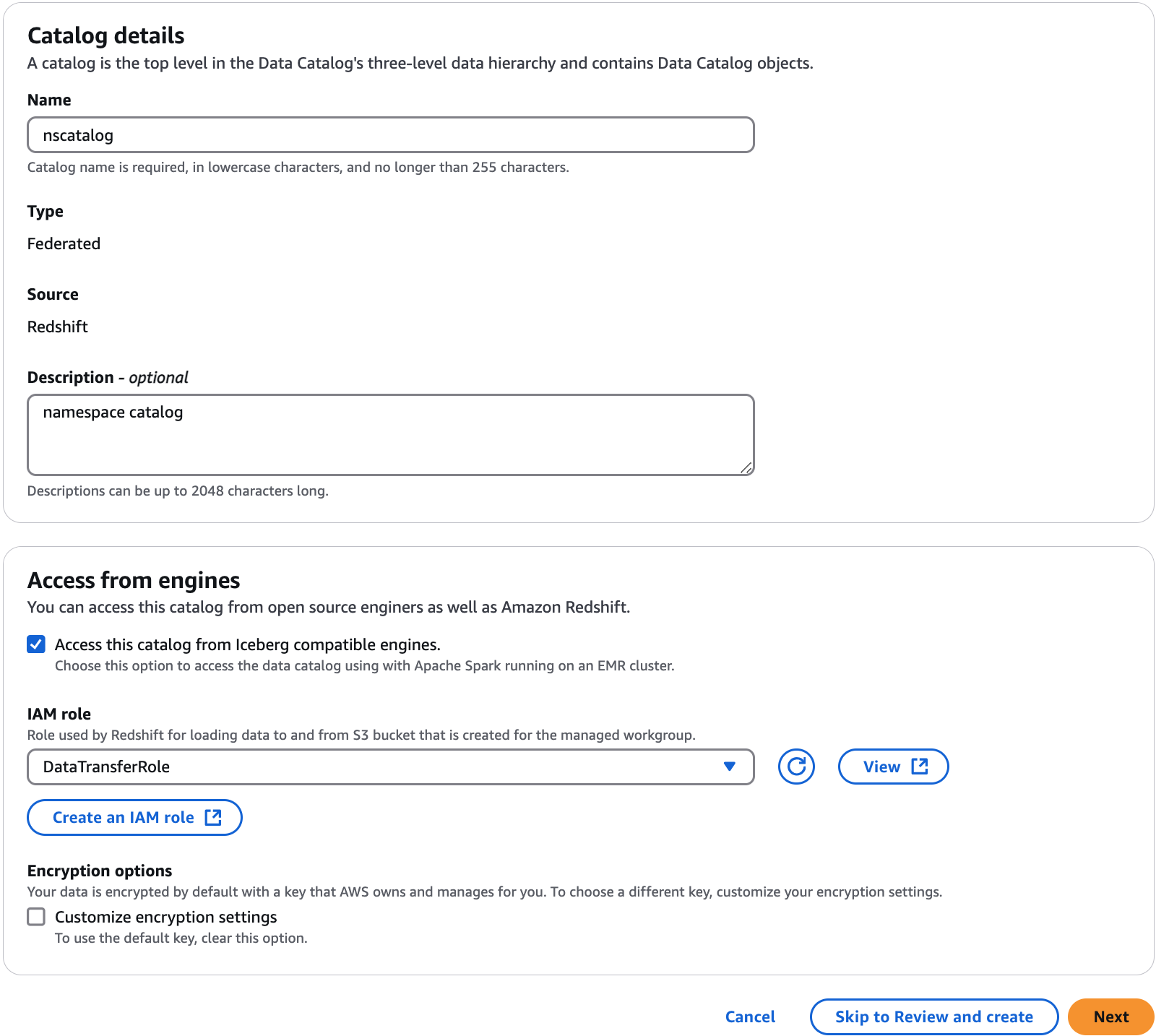

接受命名空間邀請後,即會顯示設定目錄詳細資訊頁面。

-

在設定目錄詳細資訊頁面上,輸入目錄的唯一名稱。針對目錄名稱使用小寫。目錄名稱長度必須小於或等於 255 個字元。您可以使用此識別符在中繼資料階層 (catalogid.dbName.schema.table).

-

輸入目錄的描述。描述長度必須小於或等於 2048 個字元。

接著,選擇從 Iceberg 相容引擎存取此目錄核取方塊,以使用 Apache Iceberg 相容分析引擎存取 Amazon Redshift 資源,例如 Amazon EMR 上的 Athena 和 Apache Spark。

您不需要啟用資料湖存取,即可使用 Amazon Redshift 存取聯合目錄。

-

為了讓這些查詢引擎能夠讀取和寫入 Amazon Redshift 命名空間, 會 AWS Glue 建立具有執行讀取和寫入操作所需的運算和儲存資源的受管 Amazon Redshift 叢集,而不會影響 Amazon Redshift 資料倉儲工作負載。

您也需要為 IAM 角色提供在 Amazon S3 儲存貯體之間傳輸資料所需的許可。

-

根據預設,Amazon Redshift 叢集中的資料會使用 AWS 受管金鑰加密。Lake Formation 提供建立自訂 KMS 金鑰以進行加密的選項。如果您使用的是客戶受管金鑰,則必須將特定金鑰政策新增至金鑰。

如果您使用客戶受管金鑰來加密 Amazon Redshift 叢集/命名空間中的資料,請選擇自訂加密設定。若要使用自訂金鑰,您必須將其他自訂受管金鑰政策新增至 KMS 金鑰。如需詳細資訊,請參閱在 中管理 Amazon Redshift 命名空間的先決條件 AWS Glue Data Catalog。

-

將許可授予您帳戶中的使用者或外部帳戶中的使用者。

-

選擇下一步,將許可授予共用目錄、資料庫和資料表上的其他使用者。

-

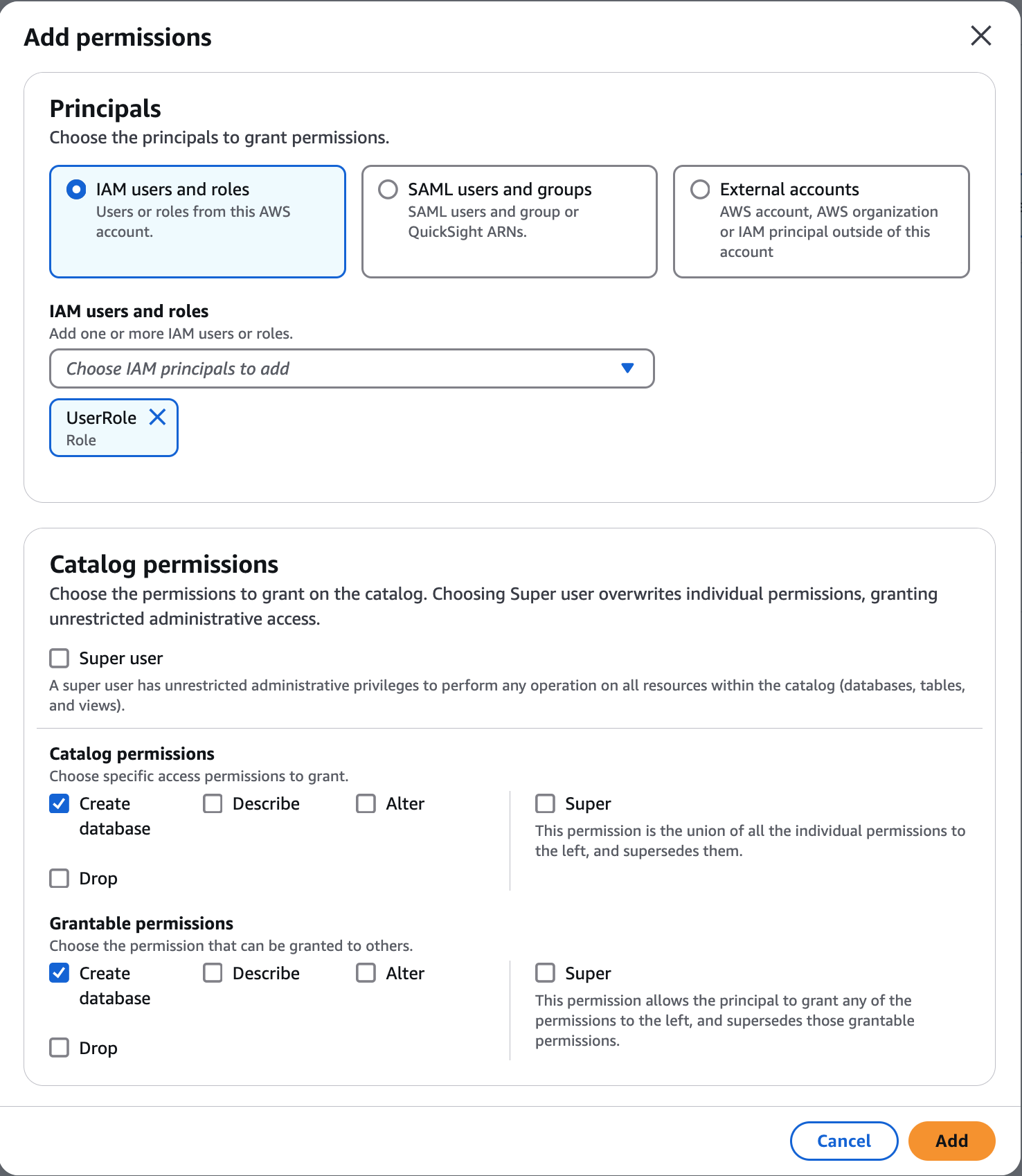

在新增許可畫面上,選擇要授予的主體和許可類型。

-

在主體區段中,選擇主體類型,然後指定要授予許可的主體。

-

IAM 使用者和角色 – 從 IAM 使用者和角色清單中選擇一或多個使用者或角色。

-

SAML 使用者和群組 – 針對 SAML 和 Amazon QuickSight 使用者和群組,輸入一或多個透過 SAML 聯合的使用者或群組的 Amazon Resource Name (ARNs),或 Amazon QuickSight 使用者或群組ARNs。在每個 ARN 之後按 Enter。

如需有關如何建構 ARNs 的資訊,請參閱 AWS CLI 授予和撤銷 AWS CLI 命令。

-

外部帳戶 – 針對 AWS、 AWS 組織或 IAM 主體,輸入一或多個有效的 AWS 帳戶 IDs、組織 IDs、組織單位 IDs 或 IAM 使用者或角色的 ARN。在每個 ID 之後按 Enter。組織 ID 包含「o-」,後面接著 10-32 個小寫字母或數字。組織單位 ID 以「ou-」開頭,後面接著 4-32 個小寫字母或數字 (包含 OU 的根 ID)。此字串後面接著第二個「-」破折號和 8 到 32 個額外的小寫字母或數字。

-

-

在許可區段中,選取許可和可授予的許可。

在目錄許可下,選取要授予的一或多個許可。在可授予許可下,選取授予收件人可以授予其 AWS 帳戶中其他主體的許可。當您從外部帳戶將許可授予 IAM 主體時,不支援此選項。

選擇超級使用者,將使用者不受限制的許可授予目錄中的資源 (資料庫、資料表、檢視)。

-

-

選擇新增。

選擇下一步以檢閱目錄詳細資訊並建立聯合目錄。新建立的聯合目錄和目錄物件會出現在目錄頁面中。

Amazon Redshift 聯合目錄會與 一起參考

catalogID = 123456789012:Redshift-federated catalog id。