本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

教學課程:使用主控台建立 IPAM 和集區

在本教學課程中,您會建立 IPAM、與 整合 AWS Organizations、建立 IP 地址集區,以及從 IPAM 集區建立具有 CIDR 的 VPC。

本教學課程將說明如何根據不同的開發需求,使用 IPAM 組織 IP 地址空間。完成本教學課程後,您將會擁有適用於生產前資源的 IP 地址集區。接著,您可以根據路由和安全性需求 (例如,適用於生產資源的集區) 來建立其他集區。

雖然您可以使用 IPAM 做為單一使用者,但與 整合 AWS Organizations 可讓您管理組織中跨帳戶的 IP 地址。本教學課程涵蓋如何將 IPAM 與組織中的帳戶整合。其中未涵蓋如何 將 IPAM 與組織外的帳戶整合。

注意

針對本教學課程的用途部分,我們將說明如何以特定方式為 IPAM 資源命名、在特定區域建立 IPAM 資源,以及針對集區使用特定 IP 地址 CIDR 範圍。其目的在於簡化 IPAM 中可用的選擇,讓您能夠快速開始使用 IPAM。完成本教學課程後,您可決定以不同方式建立新的 IPAM 並加以設定。

目錄

先決條件

開始之前,您必須已設定具有至少一個成員 AWS Organizations 帳戶的 帳戶。如需操作方式說明,請參閱《AWS Organizations 使用者指南》中的建立和管理組織。

如何與 IPAM AWS Organizations 整合

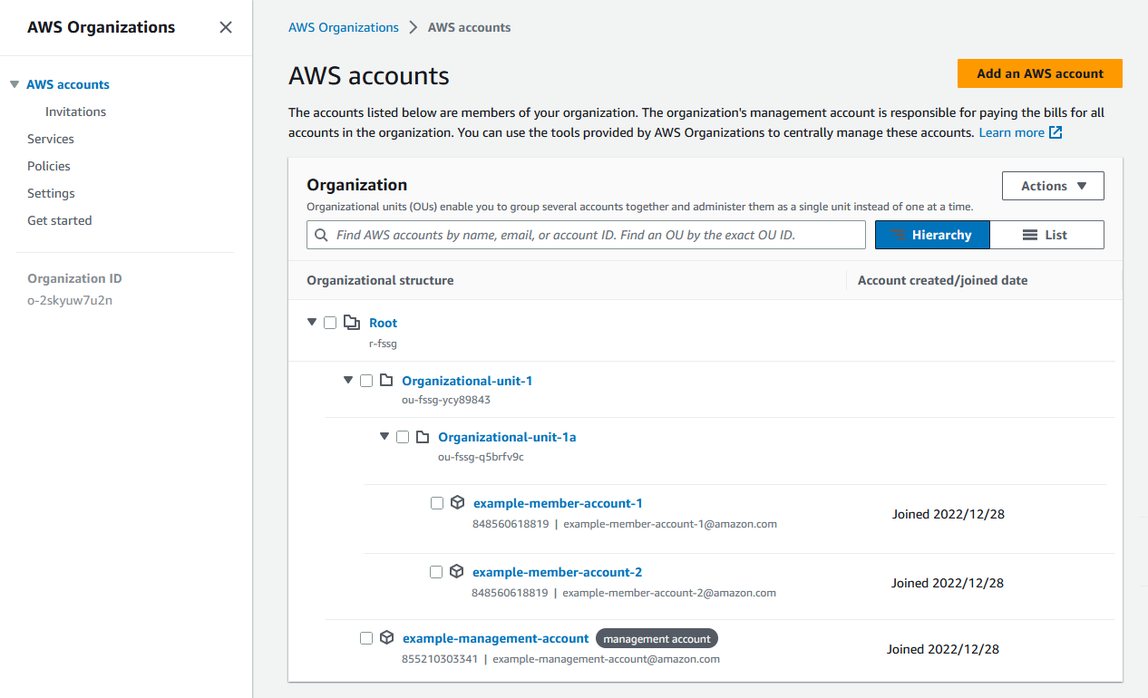

本節顯示您在本教學課程中使用 AWS Organizations 的帳戶範例。以下將說明您會在本教學課程中整合 IPAM 時使用的三個組織中帳戶:

-

用於登入 IPAM 主控台和委派 IPAM 管理員的管理帳戶 (下圖中稱為 example-management-account)。您無法使用組織的管理帳戶作為 IPAM 管理員。

-

作為 IPAM 管理員帳戶的成員帳戶 (下圖中稱為 example-member-account-1)。IPAM 管理員帳戶負責建立 IPAM,並使用 IPAM 管理和監控組織內 IP 地址使用情況。組織中的任何成員帳戶皆可以委派為 IPAM 管理員。

-

作為開發人員帳戶的成員帳戶 (下圖上方稱為 example-member-account-2)。此帳戶會使用從 IPAM 集區配置的 CIDR 建立 VPC。

除上述帳戶之外,您還需要組織單位的 ID (上圖的 ou-fssg-q5brfv9c),其中包含您將用作為開發人員帳戶的成員帳戶。在後續分享 IPAM 集區的步驟中,您將會需要此 ID,才可與該 OU 進行分享。

注意

如需管理和成員 AWS Organizations 帳戶等帳戶類型的詳細資訊,請參閱AWS Organizations 術語和概念。

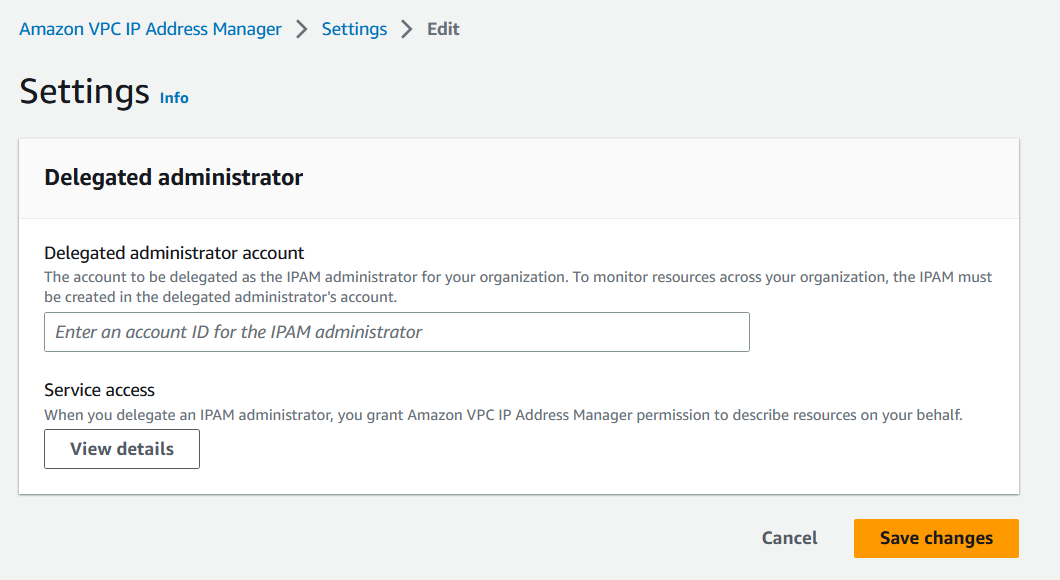

步驟 1:委派 IPAM 管理員

在此步驟中,您將委派 AWS Organizations 成員帳戶做為 IPAM 管理員。當您委派 IPAM 管理員時,服務連結角色會自動在每個 AWS Organizations 成員帳戶中建立。IPAM 會擔任每個成員帳戶中的服務連結角色,以監控這些帳戶中的 IP 地址使用情況。接著,無論其組織單位為何,IPAM 皆可以探索資源與其 CIDR。

除非您具有必要的 AWS Identity and Access Management (IAM) 許可,否則無法完成此步驟。如需詳細資訊,請參閱將 IPAM 與 AWS Organizations 中的帳戶整合。

委派 IPAM 管理員帳戶

使用 AWS Organizations 管理帳戶,在 https://https://console.aws.amazon.com/ipam/

開啟 IPAM 主控台。 在 中 AWS 管理主控台,選擇您要在其中使用 IPAM AWS 的區域。

-

在導覽窗格中,選擇 Organization settings (組織設定)。

-

選擇委派。委派選項只有在您以 AWS Organizations 管理帳戶身分登入 主控台時才能使用。

-

輸入組織成員 AWS 帳戶的帳戶 ID。IPAM 管理員必須是 AWS Organizations 成員帳戶,而不是管理帳戶。

-

選擇儲存變更。委派的管理員資訊會填入與成員帳戶相關的詳細資料。

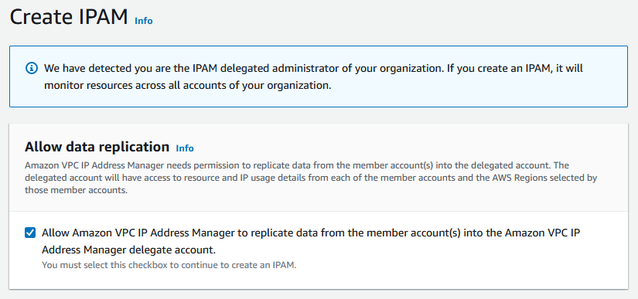

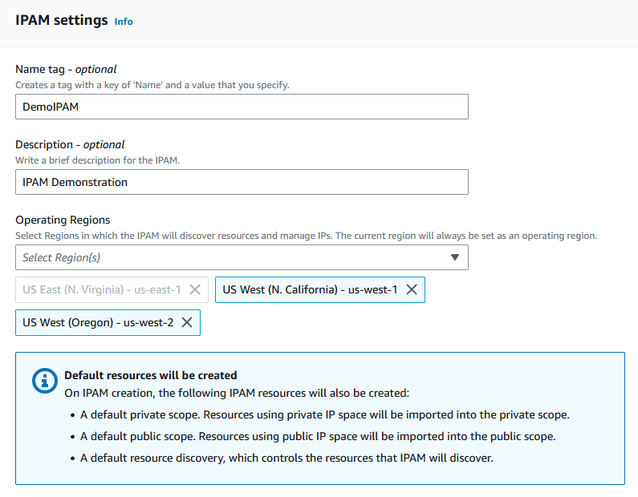

步驟 2:建立 IPAM

在本步驟中,您將會建立 IPAM。建立 IPAM 時,IPAM 會自動為 IPAM 建立兩個範圍:適用於所有私有空間的私有範圍,以及適用於所有公有空間的公有範圍。範圍以及集區和配置是 IPAM 的主要元件。如需詳細資訊,請參閱IPAM 的運作方式。

建立 IPAM

-

使用上一個步驟中委派為 IPAM 管理員 AWS Organizations 的成員帳戶,在 https://https://console.aws.amazon.com/ipam/

開啟 IPAM 主控台。 在 AWS 管理主控台中,選擇您要在其中建立 IPAM AWS 的區域。在您的主要作業區域中建立 IPAM。

-

在服務首頁選擇 Create IPAM (建立 IPAM)。

選擇 Allow Amazon VPC IP Address Manager to replicate data from source account(s) into the IPAM delegate account (允許 Amazon VPC IP 地址管理員將來源帳戶的資料複寫到 IPAM 委託帳戶)。若未選取此選項,即無法建立 IPAM。

在操作區域下,選擇此 IPAM 可以管理和探索資源 AWS 的區域。您建立 IPAM AWS 的區域會自動選取為其中一個操作區域。在本教學課程中,IPAM 的主區域為 us-east-1,因此我們會選擇 us-west-1 和 us-west-2 作為其他作業區域。如果您忘記作業區域,稍後可以編輯 IPAM 設定,並新增或移除區域。

選擇 Create IPAM (建立 IPAM)。

步驟 3:建立最上層 IPAM 集區

在本教學課程中,您將會建立從頂層 IPAM 集區開始的集區階層。在後續步驟中,您將在其中一個區域集區中建立一對區域集區和一個生產前開發集區。

如需有關可使用 IPAM 建置之集區階層的詳細資訊,請參閱 IPAM 集區計畫範例。

建立頂層集區

-

使用 IPAM 管理員帳戶,在 https://console.aws.amazon.com/ipam/

中開啟 IPAM 主控台。 -

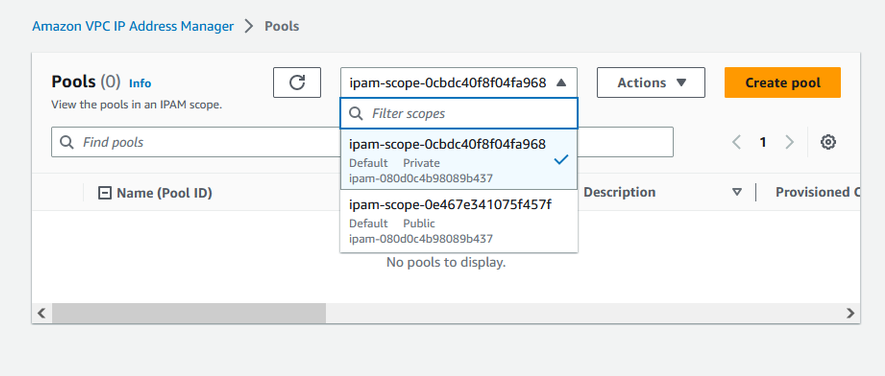

在導覽窗格中選擇 Pools (集區)。

-

選擇私有範圍。

-

選擇建立集區。

-

在 IPAM 範圍下,保持選取的私有範圍。

(選用) 新增集區的名稱標籤和集區的說明 (例如 “Global pool”)。

在 Source (來源) 下,選擇 IPAM scope (IPAM 範圍)。由於此為頂層集區,因此不具有來源集區。

-

在 Address family (地址系列) 下,選擇 IPv4。

-

在 Resource planning (資源規劃) 下,將 Plan IP space within the scope (規劃範圍內的 IP 空間) 保留選取狀態。如需使用此選項規劃 VPC 內子網路 IP 空間的詳細資訊,請參閱 教學課程:為子網路 IP 配置規劃 VPC IP 地址空間。

針對 Locale (地區設定),選擇 None (無)。區域是您希望此 IPAM 集區可用於配置 AWS 的區域。您將會針對在本教學課程下一節中建立的區域集區設定地區設定。

-

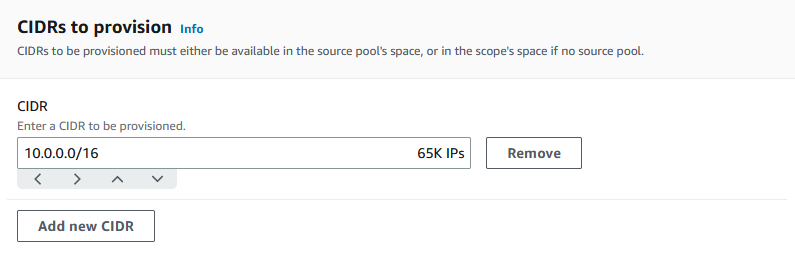

選擇要為集區佈建的 CIDR。在本範例中,我們會佈建 10.0.0.0/16。

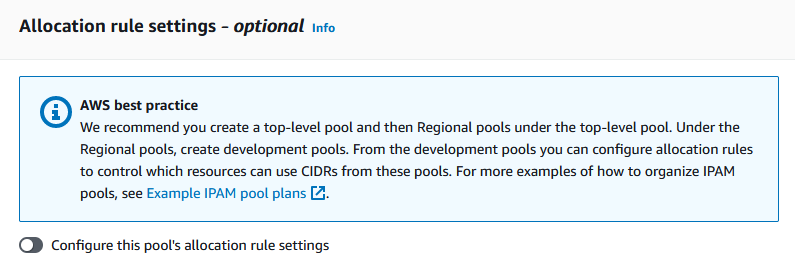

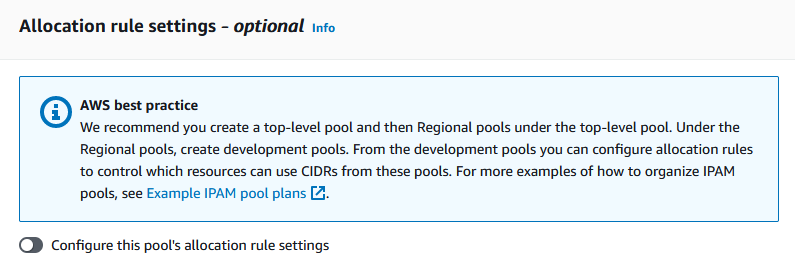

將設定此集區的配置規則設定保持停用。此為頂層集區,您將無法直接從此集區將 CIDR 配置到 VPC。相反地,您可能須從自己在此集區建立的子集區進行配置。

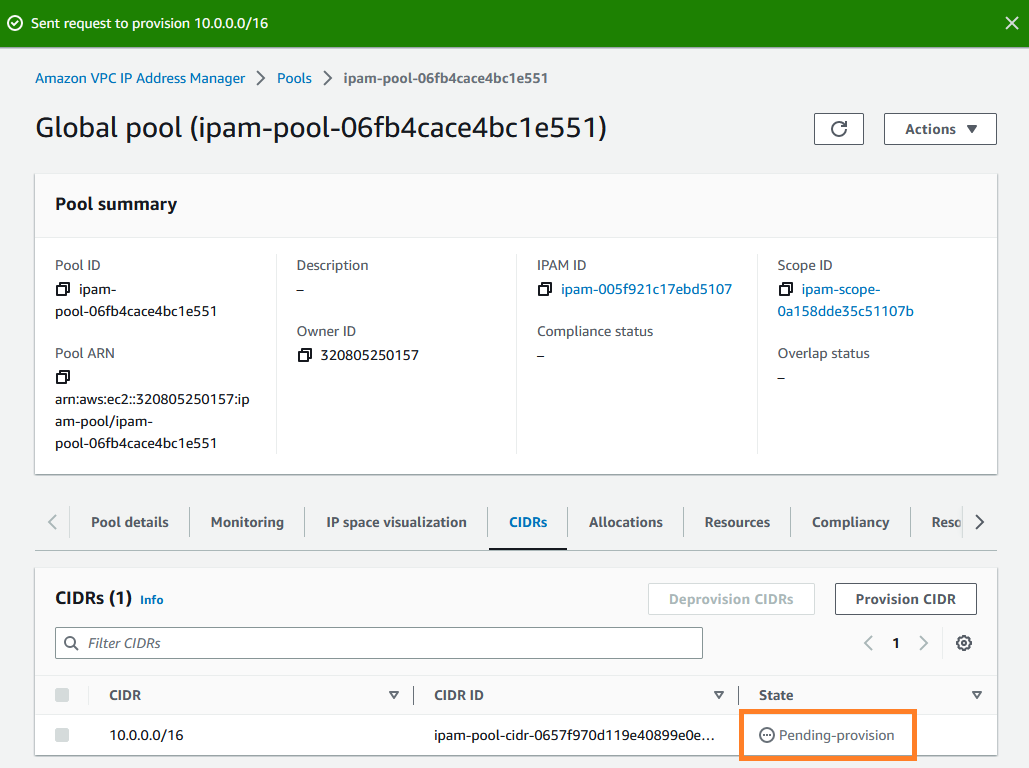

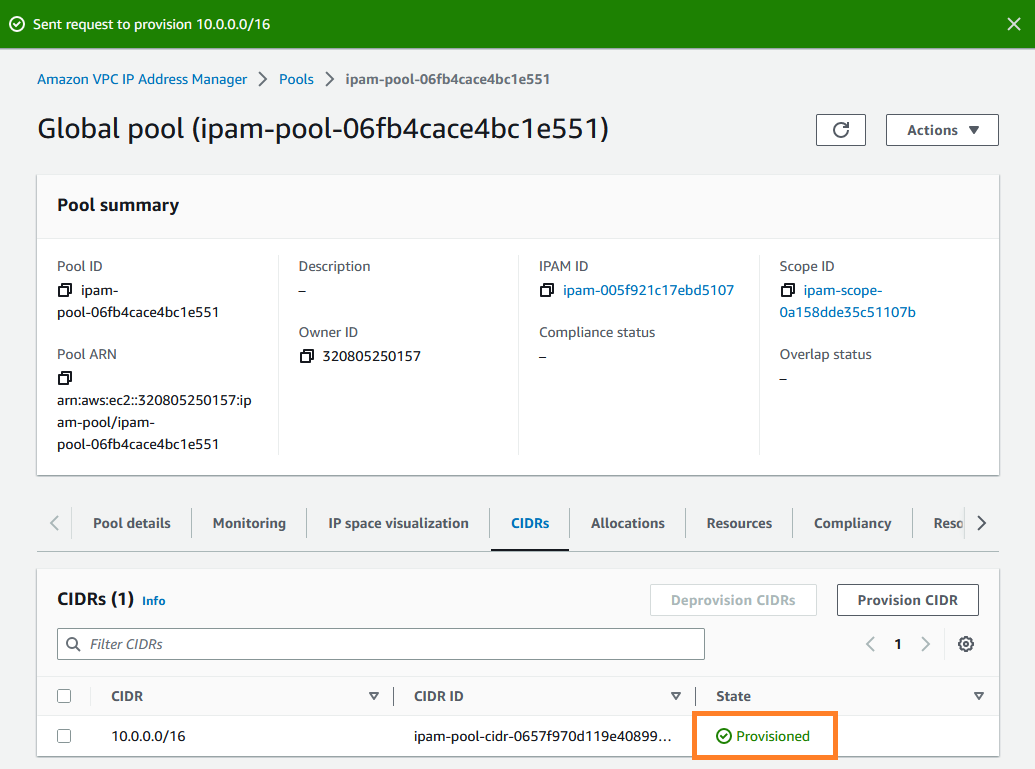

選擇建立集區。集區已建立,且 CIDR 處於待佈建狀態:

等待狀態變為已佈建後,即可前往下一個步驟。

現在您已建立頂層集區,將可在 us-west-1 和 us-west-2 中建立區域集區。

步驟 4:建立區域 IPAM 集區

本節將會說明如何使用兩個區域集區來組織 IP 地址。在本教學課程中,我們將按照其中一個 IPAM 集區計劃範例,建立兩個區域集區 (這兩個區域集區可供組織中的成員帳戶使用,以將 CIDR 配置給其 VPC)。

建立區域集區

-

使用 IPAM 管理員帳戶,在 https://console.aws.amazon.com/ipam/

中開啟 IPAM 主控台。 -

在導覽窗格中選擇 Pools (集區)。

-

選擇私有範圍。

-

選擇建立集區。

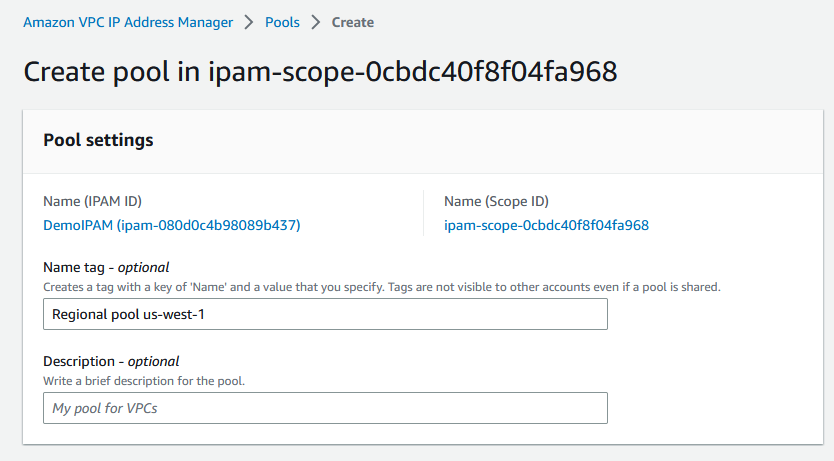

在 IPAM 範圍下,保持選取的私有範圍。

(選用) 新增集區的名稱標籤和集區的說明 (例如區域集區 us-west-1)。

-

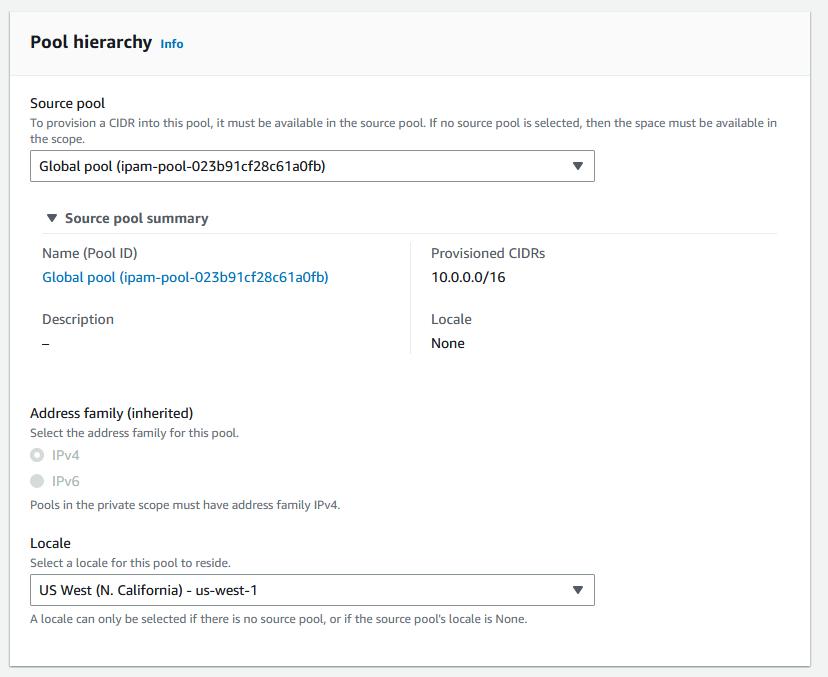

在 Source (來源) 下,選取 IPAM pool (IPAM 集區),然後選取在 步驟 3:建立最上層 IPAM 集區 中建立的頂層集區 ("Global pool")。接著,在地區設定下,選擇 us-west-1。

-

在 Resource planning (資源規劃) 下,將 Plan IP space within the scope (規劃範圍內的 IP 空間) 保留選取狀態。如需使用此選項規劃 VPC 內子網路 IP 空間的詳細資訊,請參閱 教學課程:為子網路 IP 配置規劃 VPC IP 地址空間。

-

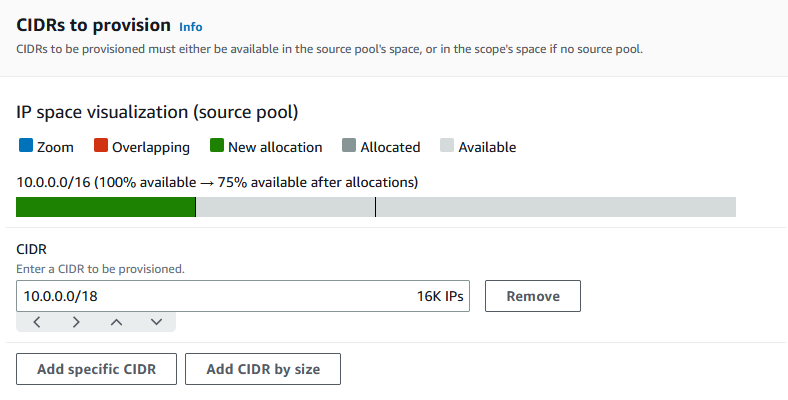

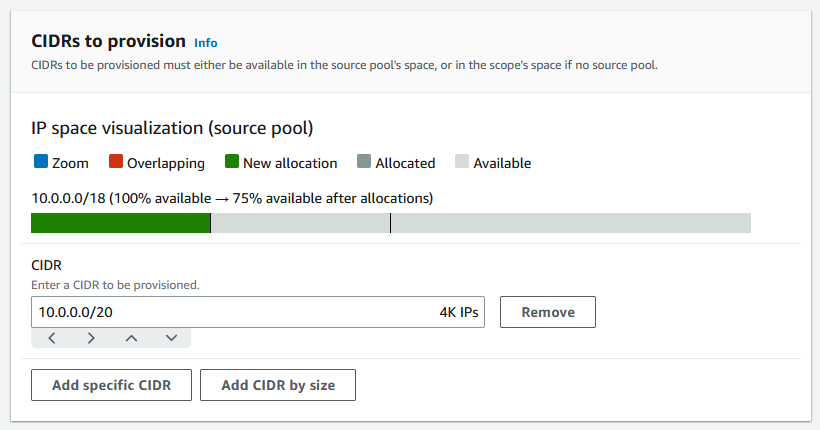

在要佈建的 CIDR 下,輸入 10.0.0.0/18 (此 CIDR 將可為此集區提供約 16,000 個可用的 IP 地址)。

將設定此集區的配置規則設定保持停用。您將無法直接從此集區將 CIDR 配置到 VPC。相反地,您可能須從自己在此集區建立的子集區進行配置。

選擇建立集區。

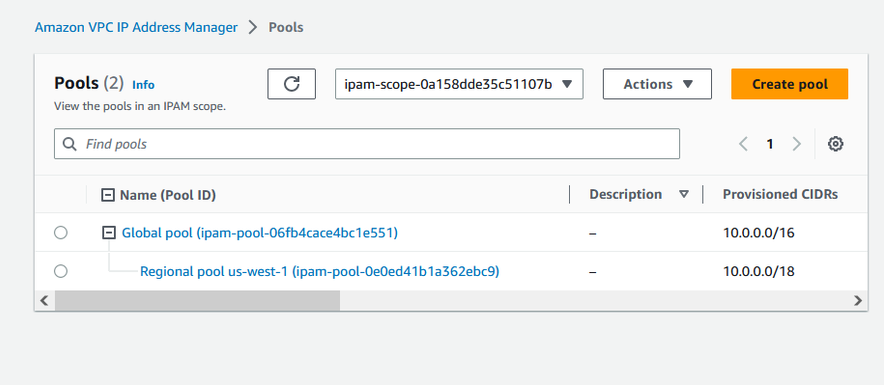

返回集區檢視,以查看您已建立的 IPAM 集區階層。

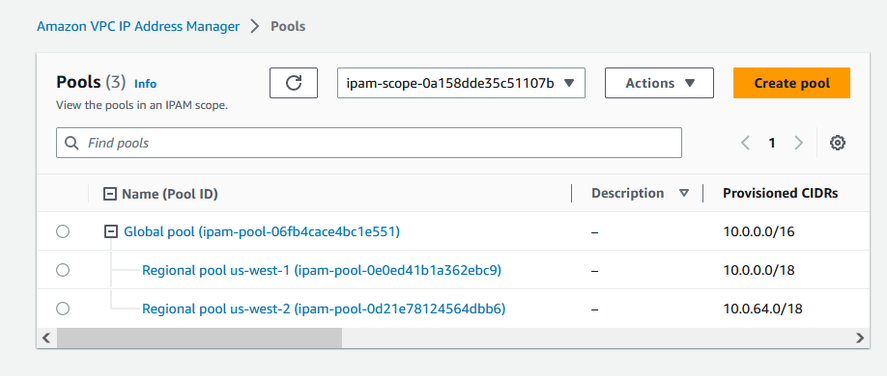

重複本節中的步驟,並使用佈建於其中的 CIDR 10.0.64.0/18,在 us-west-2 地區設定中建立第二個區域集區。完成該程序後,您將會在以下類似的階層中擁有三個集區:

步驟 5:建立生產前開發集區

請按照本節中的步驟,在其中一個區域集區內,建立生產前資源的開發集區。

建立生產前開發集區

-

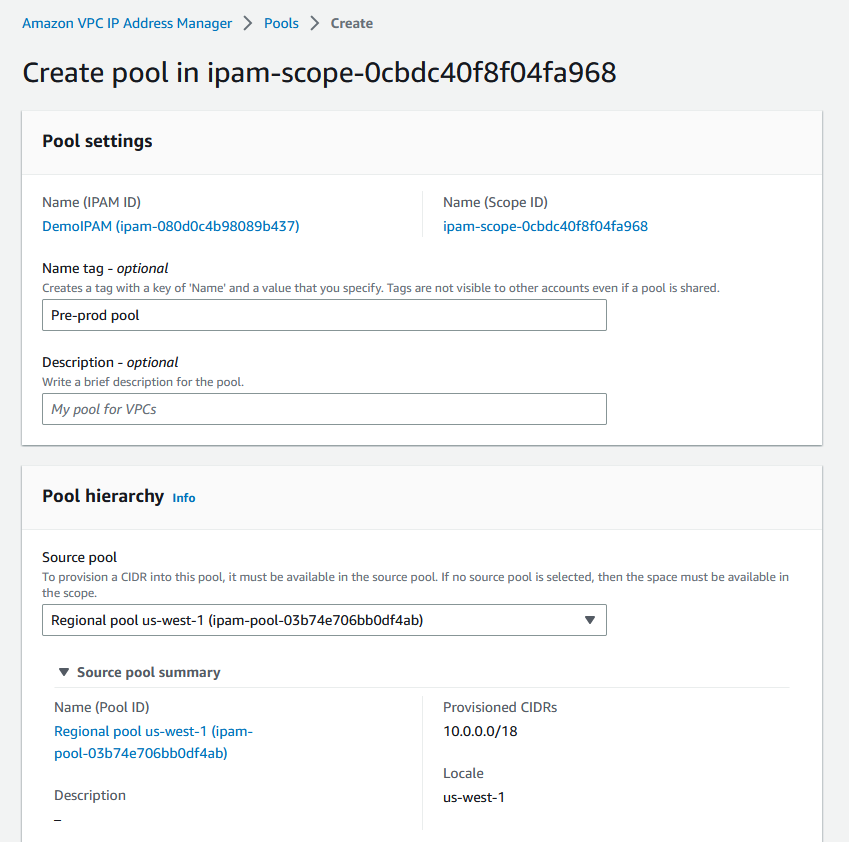

如同上一節中所進行的方式,使用 IPAM 管理員帳戶,建立名為 Pre-prod pool 的集區,但此次請使用 Regional pool us-west-1 作為來源集區。

指定要佈建的 10.0.0.0/20 CIDR (此 CIDR 將可為此集區提供約 4,000 個 IP 地址)。

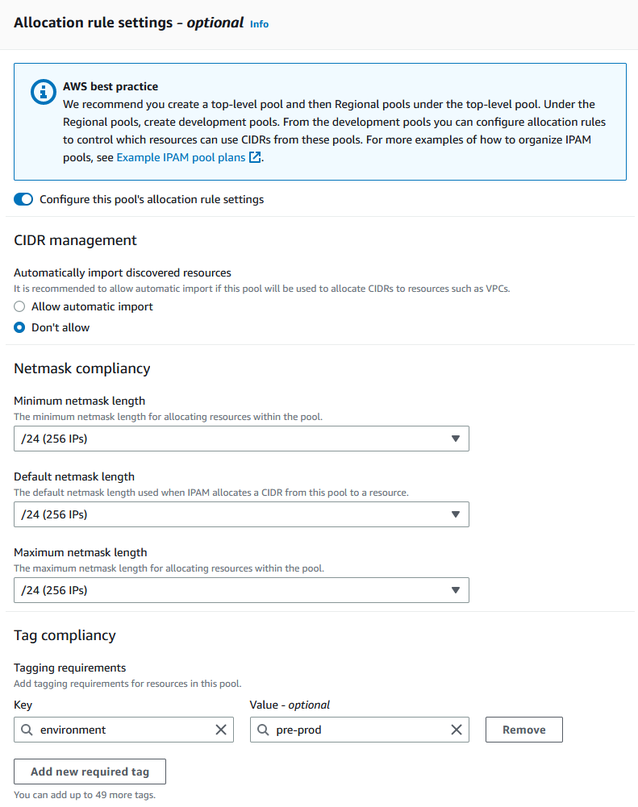

切換設定此集區的配置規則設定選項。請執行下列操作:

在 CIDR 管理下的自動匯入探索到的資源,保持選取預設的不允許選項。此選項可讓 IPAM 自動匯入在集區地區設定中探索到的資源 CIDR。此選項的詳細說明未涵蓋在本教學課程的範圍內,但您可以在 建立頂層 IPv4 集區 中詳閱有關該選項的資訊。

在網路遮罩合規性下,選擇 /24 作為最小、預設和最大網路遮罩長度。此選項的詳細說明未涵蓋在本教學課程的範圍內,但您可以在 建立頂層 IPv4 集區 中詳閱有關該選項的資訊。需要注意的是,您稍後使用此集區中之 CIDR 建立的 VPC,將根據我們在此處設定限制為 /24。

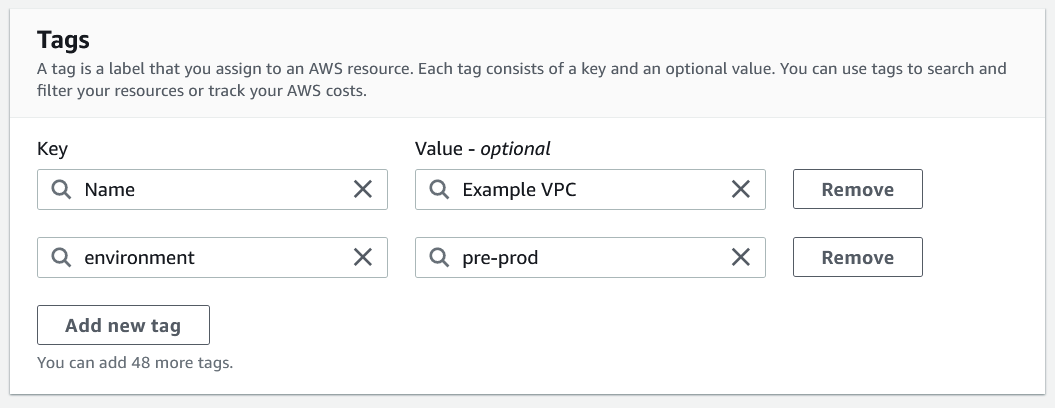

在標籤合規下,輸入 environment/pre-prod。VPC 需要此標籤來配置集區的空間。我們將在稍後示範其運作方式。

選擇建立集區。

-

集區階層現在包含 Regional pool us-west-1 下的其他子集區:

現在,您可以開始與組織中的其他成員帳戶共用 IPAM 集區,並啟用該帳戶以從集區配置 CIDR 來建立 VPC。

步驟 6:共用 IPAM 集區

遵循本節中的步驟,使用 AWS Resource Access Manager (RAM) 共用生產前 IPAM 集區。

本節由兩個小節組成:

-

步驟 6.1. 在 中啟用資源共用 AWS RAM:此步驟必須由 AWS Organizations 帳戶完成。

-

步驟 6.2. 使用 共用 IPAM 集區 AWS RAM:此步驟必須由 IPAM 管理員完成。

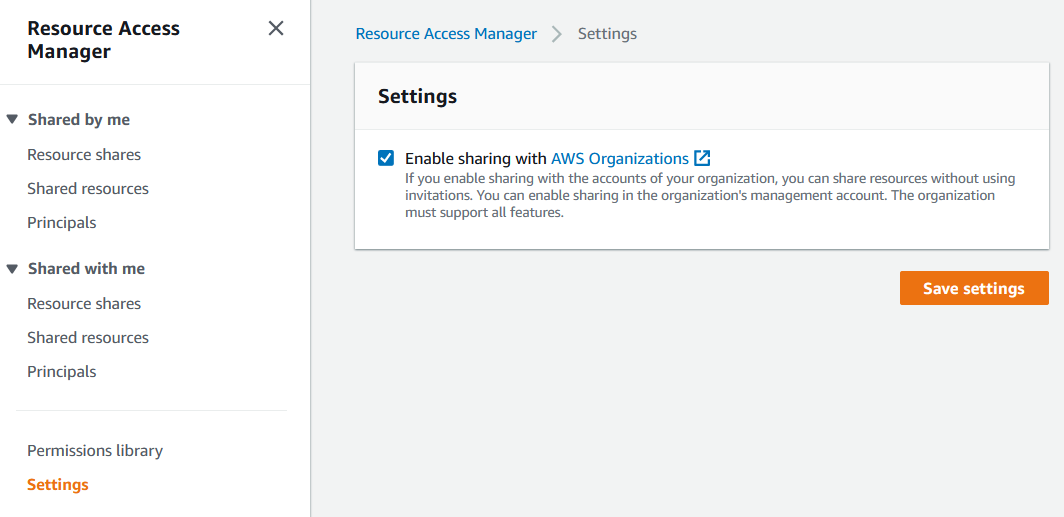

步驟 6.1. 在 中啟用資源共用 AWS RAM

建立 IPAM 之後,您會想要與組織中的其他帳戶共用 IP 地址集區。在您共用 IPAM 集區之前,請完成本節中的步驟,以啟用與 共用資源 AWS RAM。

啟用資源共用

-

使用 AWS Organizations 管理帳戶,在 https://https://console.aws.amazon.com/ram/

開啟 AWS RAM 主控台。 -

在左側導覽窗格中,選擇設定,選擇啟用共用 AWS Organizations,然後選擇儲存設定。

您現在可以與組織的其他成員共用 IPAM 集區。

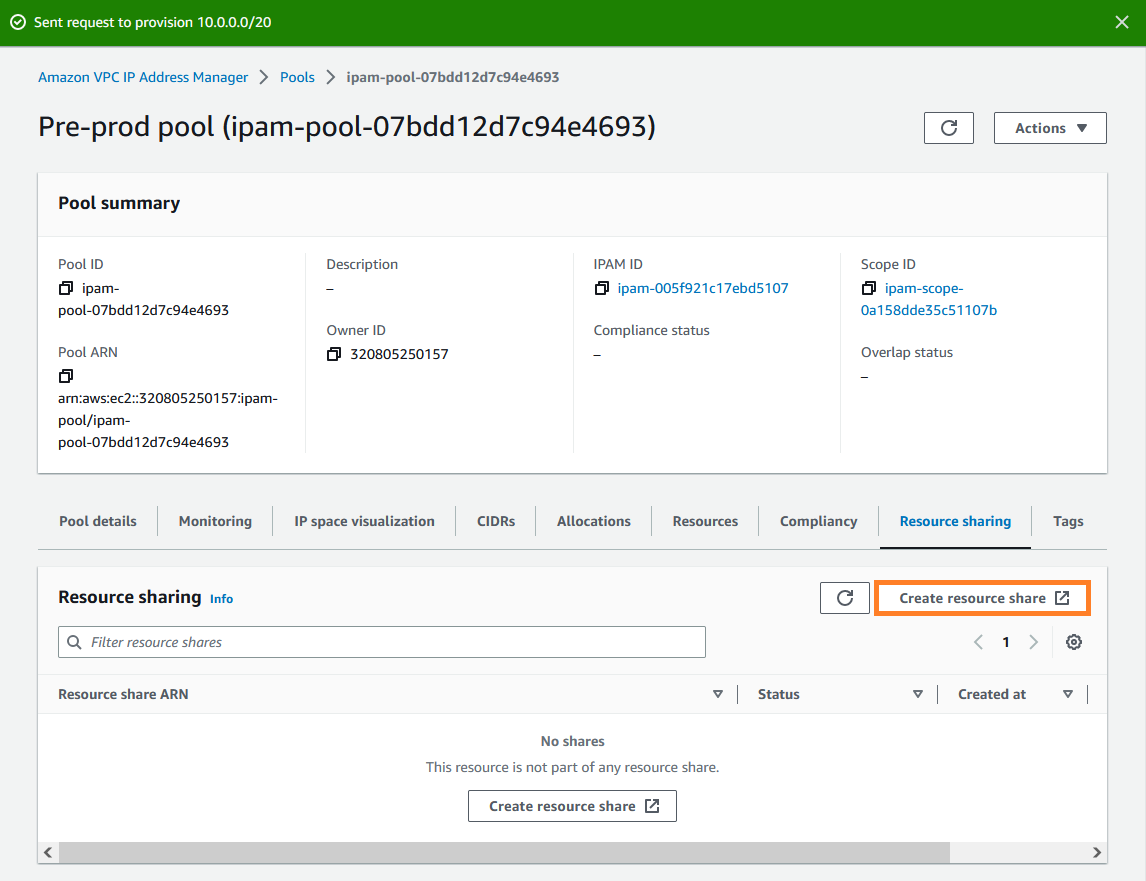

步驟 6.2. 使用 共用 IPAM 集區 AWS RAM

在本節中,您將與其他 AWS Organizations 成員帳戶共用生產前開發集區。如需共用 IPAM 集區的完整說明 (包括所需 IAM 許可的相關資訊),請參閱 透過 AWS RAM 共用 IPAM 集區。

使用 共用 IPAM 集區 AWS RAM

-

使用 IPAM 管理員帳戶,在 https://console.aws.amazon.com/ipam/

中開啟 IPAM 主控台。 -

在導覽窗格中選擇 Pools (集區)。

-

選擇私有範圍,選擇生產前 IPAM 集區,然後選擇動作 > 檢視詳細資料。

-

在 Resource sharing (資源共用) 底下,選擇 Create resource share (建立資源共用)。 AWS RAM 主控台隨即開啟。您將使用 共用集區 AWS RAM。

-

選擇 Create a resource share (建立資源共用)。

AWS RAM 主控台隨即開啟。

-

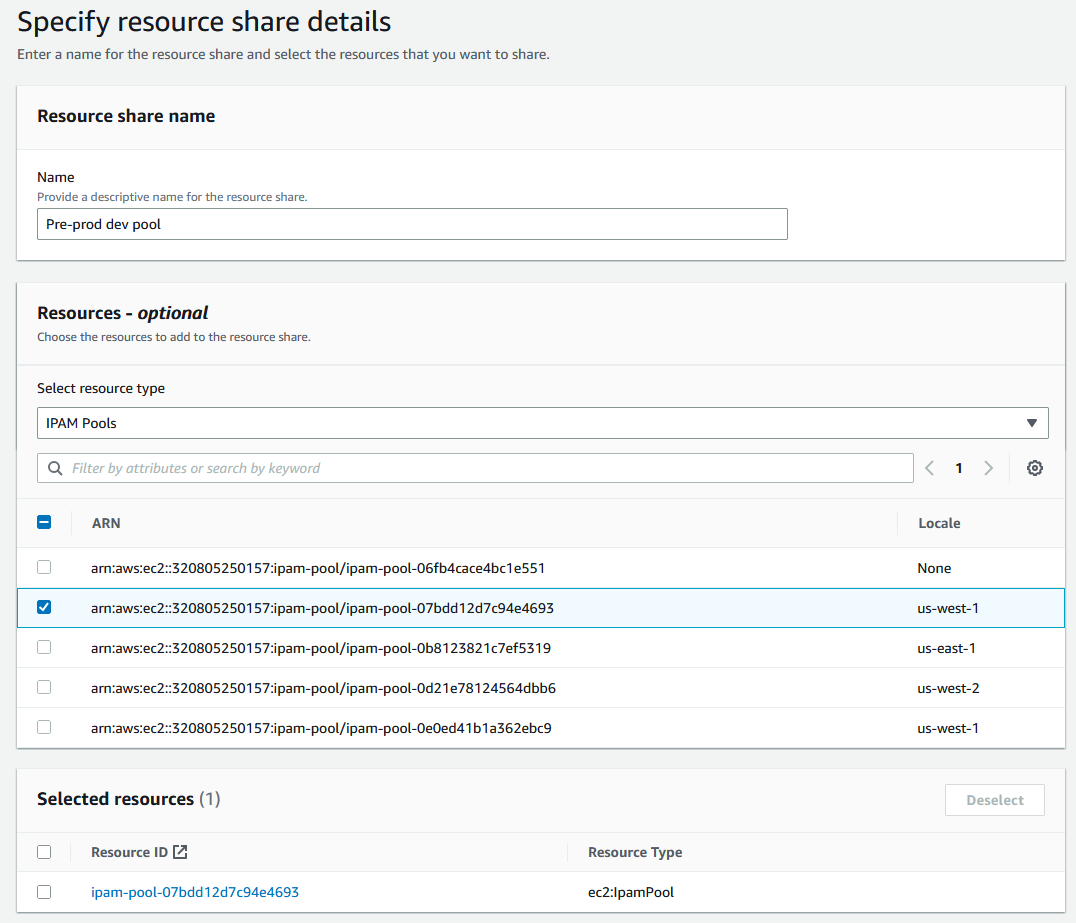

在 AWS RAM 主控台中,再次選擇建立資源共享。

-

新增共用集區的名稱。

-

在選取資源類型下,選擇 IPAM 集區,然後選擇生產前開發集區的 ARN。

-

選擇下一步。

-

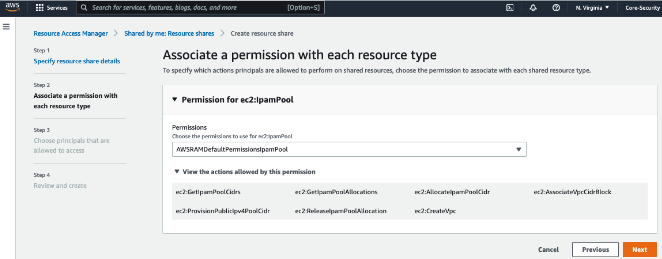

保持選取預設的 AWSRAMDefaultPermissionsIpamPool 許可。許可選項的詳細資料未涵蓋在本教學課程的範圍,但您可以在 透過 AWS RAM 共用 IPAM 集區 中了解有關這些選項的詳細資訊。

-

選擇下一步。

在主體下,選擇僅允許在組織內共用。輸入您的 AWS Organizations 組織單位 ID (如 中所述如何與 IPAM AWS Organizations 整合,然後選擇新增 。

-

選擇下一步。

-

檢閱資源共用選項,以及您要與其共用的主體,然後選擇建立。

既然已共用集區,請前往下一個步驟,以建立 VPC (其中包含從 IPAM 集區配置的 CIDR)。

步驟 7:使用從 IPAM 集區配置的 CIDR 建立 VPC

請按照本節中的步驟,透過從生產前集區配置 CIDR 來建立 VPC。此步驟應由上一節中與 IPAM 集區共用之 OU 中的成員帳戶完成 (在 如何與 IPAM AWS Organizations 整合 中稱為 example-member-account-2)。如需建立 VPC 所需的 IAM 許可的詳細資訊,請參閱《Amazon VPC 使用者指南》中的 Amazon VPC 政策範例。

使用從 IPAM 集區配置的 CIDR 建立 VPC

-

使用成員帳戶,在 https://console.aws.amazon.com/vpc/

開啟 VPC 主控台,作為您將用作開發人員帳戶的成員帳戶。 選擇建立 VPC。

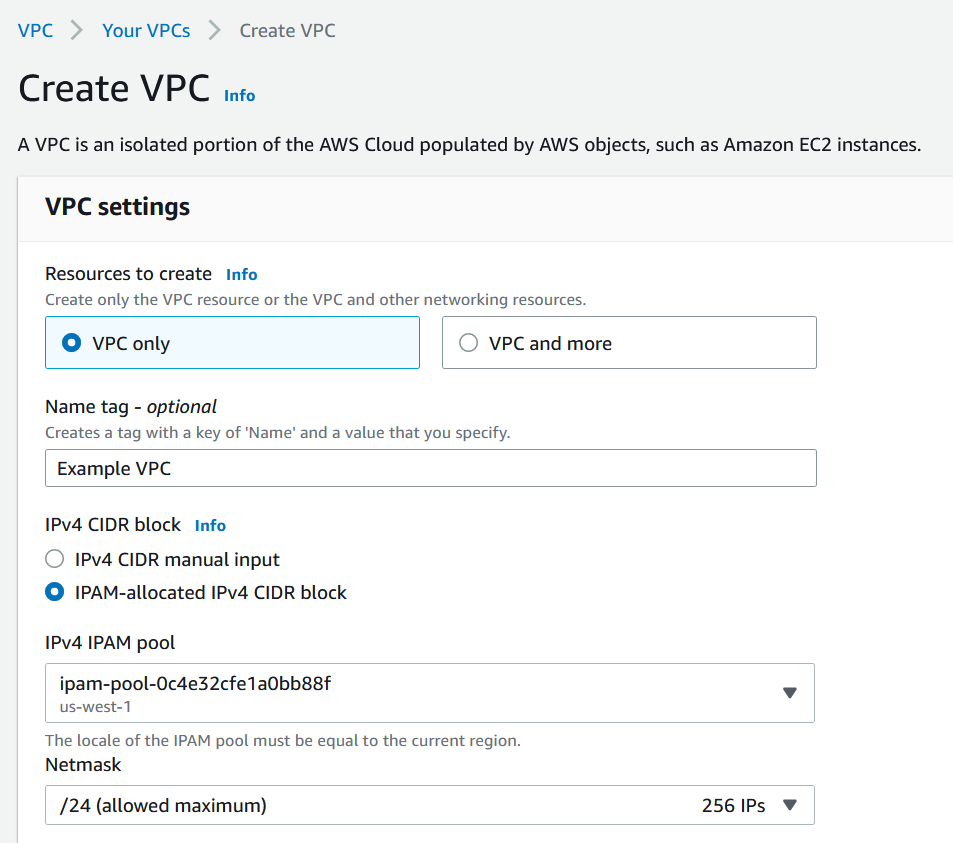

請執行下列操作:

-

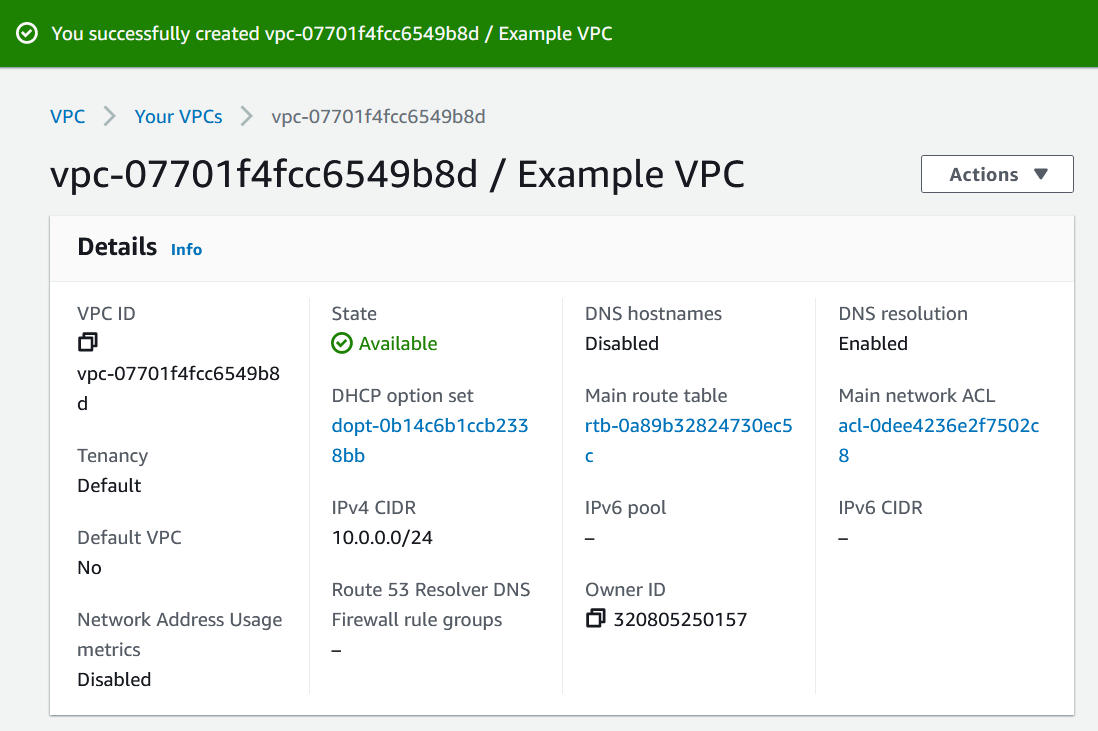

輸入名稱 (例如 Example VPC)。

-

選擇 IPAM 配置的 IPv4 CIDR 區塊。

-

在 IPv4 IPAM 集區下,選擇生產前集區的 ID。

-

選擇網路遮罩長度。由於您將此集區的可用網路遮罩長度限制為 /24 (在 步驟 5:建立生產前開發集區 中),因此唯一可用的網路遮罩選項是 /24。

-

-

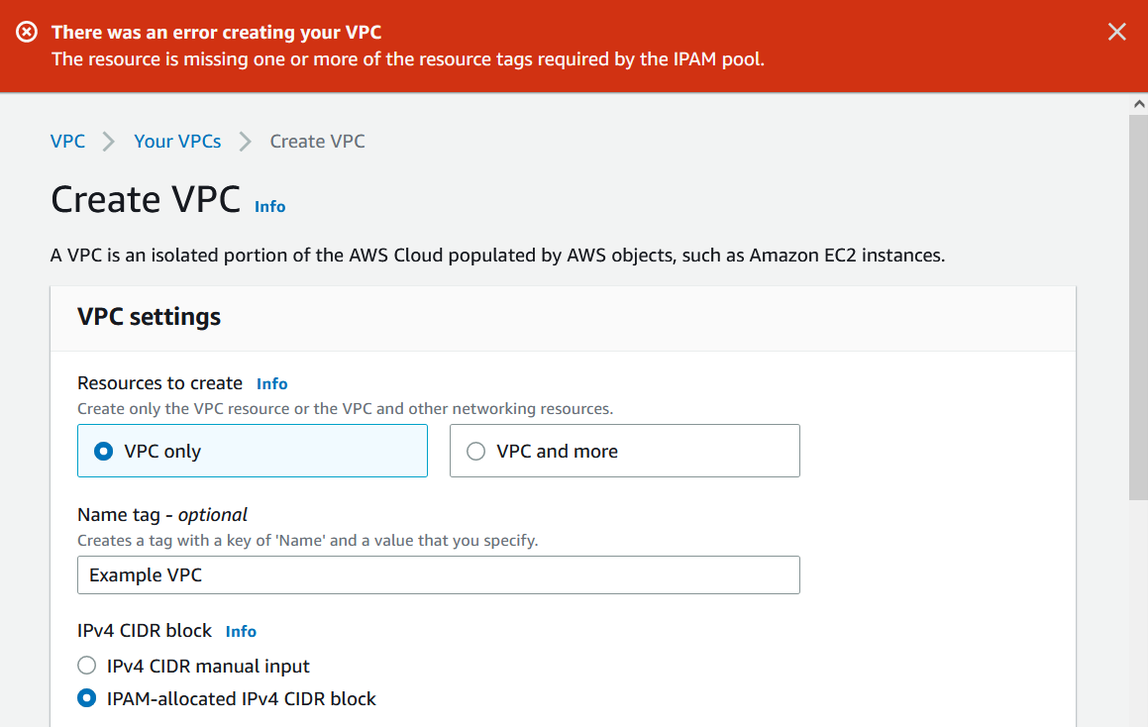

作為示範用途,目前請勿在標籤下,新增任何其他標籤。建立生產前集區時 (在 步驟 5:建立生產前開發集區 中),您會新增配置規則,以要求使用此集區之 CIDR 建立的任何 VPC 具有 environment/pre-prod 標籤。暫時關閉 environment/pre-prod 標籤,即可看到錯誤訊息出現,告訴您尚未新增必要的標籤。

-

選擇建立 VPC。

系統會顯示錯誤訊息,告訴您尚未新增必要的標籤。由於您在建立生產前集區 (在 步驟 5:建立生產前開發集區中) 時已設定配置規則,因此系統出現錯誤。配置規則會要求使用此集區之 CIDR 建立的任何 VPC 具有 environment/pre-prod 標籤。

現在,在標籤下,新增 environment/pre-prod 標籤,然後再次選擇建立 VPC。

VPC 已成功建立,且 VPC 符合生產前集區上的標籤規則:

在 IPAM 主控台的資源窗格中,IPAM 管理員將能夠查看和管理 VPC 與其配置的 CIDR。請注意,VPC 需要一些時間才會顯示在資源窗格中。

步驟 8:清除

在本教學課程中,您使用委派的管理員建立 IPAM、建立多個集區,並啟用組織中的成員帳戶,以從集區配置 VPC CIDR。

請按照本節中的步驟,清除您在本教學課程中建立的資源。

清除在本教學課程中建立的資源

使用建立範例 VPC 的成員帳戶刪除 VPC。如需詳細指示,請參閱《Amazon Virtual Private Cloud 使用者指南》中的刪除 VPC。

使用 IPAM 管理員帳戶,刪除 AWS RAM 主控台中的範例資源共用。如需詳細指示,請參閱《AWS Resource Access Manager 使用者指南》中的在 AWSAWS RAM中刪除資源共用。

使用 IPAM 管理員帳戶,登入 RAM 主控台,然後停用在 步驟 6.1. 在 中啟用資源共用 AWS RAM 中啟用的與 AWS Organizations 共用功能。

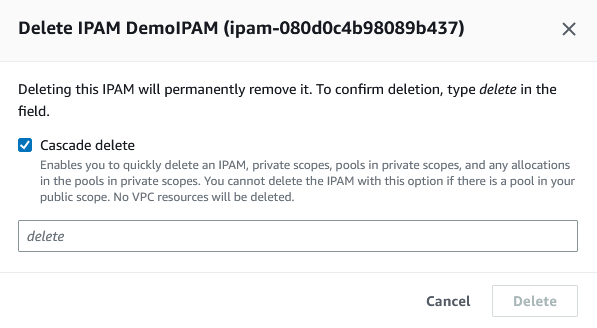

使用 IPAM 管理員帳戶,透過在 IPAM 主控台中選取 IPAM,然後選擇 動作 > 刪除,以刪除 IPAM 範例。如需詳細說明,請參閱 刪除 IPAM。

當系統提示您刪除 IPAM 時,請選擇串聯刪除。如此會先刪除 IPAM 內的所有範圍和集區,然後再刪除 IPAM。

輸入 delete,然後選擇刪除。

使用 AWS Organizations 管理帳戶登入 IPAM 主控台,選擇設定,然後移除委派的管理員帳戶。

(選用) 當您整合 IPAM 與 時 AWS Organizations,IPAM 會自動在每個成員帳戶中建立服務連結角色。使用每個 AWS Organizations 成員帳戶登入 IAM,並刪除每個成員帳戶中的 AWSServiceRoleForIPAM 服務連結角色。

-

清理完成。