Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Einführung in die kryptografischen Details von AWS KMS

AWS Key Management Service (AWS KMS) stellt eine Weboberfläche zur Generierung und Verwaltung kryptografischer Schlüssel bereit und fungiert als Anbieter für kryptografische Dienste zum Schutz von Daten. AWS KMS bietet traditionelle Schlüsselverwaltungsdienste, die in Dienste integriert sind, um einen konsistenten Überblick über die Schlüssel der Kunden zu bieten AWS, und zwar mit zentraler Verwaltung und Prüfung. AWS Dieses Whitepaper enthält eine detaillierte Beschreibung der kryptografischen Operationen von, AWS KMS um Sie bei der Bewertung der vom Service angebotenen Funktionen zu unterstützen.

AWS KMS umfasst eine Weboberfläche über den AWS-Managementkonsole, eine Befehlszeilenschnittstelle und RESTful API-Operationen zur Anforderung kryptografischer Operationen einer verteilten Flotte von FIPS 140-3-validierten Hardware-Sicherheitsmodulen () [1]. HSMs Das AWS KMS HSM ist eine eigenständige Hardware-Kryptografie-Appliance mit mehreren Chips, die spezielle kryptografische Funktionen bereitstellt, um die Sicherheits- und Skalierbarkeitsanforderungen von zu erfüllen. AWS KMS Sie können Ihre eigene HSM-basierte kryptografische Hierarchie unter Schlüsseln einrichten, die Sie als AWS KMS keys verwaltet werden. Diese Schlüssel werden nur auf dem HSMs und nur für den Zeitraum im Speicher zur Verfügung gestellt, der für die Bearbeitung Ihrer kryptografischen Anfrage erforderlich ist. Sie können mehrere KMS-Schlüssel erstellen, die jeweils durch seine Schlüssel-ID dargestellt werden. Nur im Rahmen von AWS IAM-Rollen und -Konten, die von jedem Kunden verwaltet werden, können Kunden-KMS-Schlüssel erstellt, gelöscht oder zum Verschlüsseln, Entschlüsseln, Signieren oder Überprüfen von Daten verwendet werden. Sie können Zugriffskontrollen dafür definieren, wer die and/or Nutzung von KMS-Schlüsseln verwalten kann, indem Sie eine Richtlinie erstellen, die an den Schlüssel angehängt ist. Mithilfe dieser Richtlinien können Sie anwendungsspezifische Verwendungen für Ihre Schlüssel für jeden API-Vorgang definieren.

Darüber hinaus unterstützen die meisten AWS Dienste die Verschlüsselung ruhender Daten mithilfe von KMS-Schlüsseln. Mit dieser Funktion können Kunden steuern, wie und wann AWS Dienste auf verschlüsselte Daten zugreifen können, indem sie steuern, wie und wann auf KMS-Schlüssel zugegriffen werden kann.

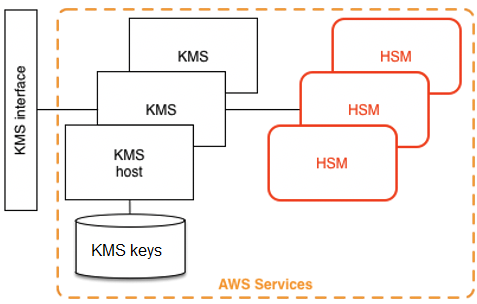

AWS KMS ist ein mehrstufiger Dienst, der aus mit dem Internet verbundenen AWS KMS Hosts und einer Stufe von besteht. HSMs Die Gruppierung dieser mehrstufigen Hosts bildet den Stack. AWS KMS Alle Anfragen an AWS KMS müssen über das Transport Layer Security-Protokoll (TLS) gestellt und auf einem AWS KMS Host beendet werden. AWS KMS Hosts erlauben TLS nur mit einer Ciphersuite, die Perfect Forward