Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

So funktionieren Konfigurationsrichtlinien in Security Hub CSPM

Der delegierte AWS Security Hub CSPM-Administrator kann Konfigurationsrichtlinien erstellen, um Security Hub CSPM, Sicherheitsstandards und Sicherheitskontrollen für eine Organisation zu konfigurieren. Nach der Erstellung einer Konfigurationsrichtlinie kann der delegierte Administrator sie bestimmten Konten, Organisationseinheiten () OUs oder dem Stamm zuordnen. Die Richtlinie wird dann für die angegebenen Konten oder das Stammkonto wirksam. OUs

Hintergrundinformationen zu den Vorteilen der zentralen Konfiguration und ihrer Funktionsweise finden Sie unterGrundlegendes zur zentralen Konfiguration in Security Hub CSPM.

Dieser Abschnitt bietet einen detaillierten Überblick über die Konfigurationsrichtlinien.

Überlegungen zu Richtlinien

Bevor Sie eine Konfigurationsrichtlinie in Security Hub CSPM erstellen, sollten Sie die folgenden Details berücksichtigen.

Konfigurationsrichtlinien müssen verknüpft werden, damit sie wirksam werden. Nachdem Sie eine Konfigurationsrichtlinie erstellt haben, können Sie sie einem oder mehreren Konten, Organisationseinheiten (OUs) oder dem Stamm zuordnen. Eine Konfigurationsrichtlinie kann Konten, direkt oder OUs durch Vererbung von einer übergeordneten Organisationseinheit zugeordnet werden.

Ein Konto oder eine Organisationseinheit kann nur einer Konfigurationsrichtlinie zugeordnet werden. Um widersprüchliche Einstellungen zu vermeiden, kann ein Konto oder eine Organisationseinheit jeweils nur einer Konfigurationsrichtlinie zugeordnet werden. Alternativ kann ein Konto oder eine Organisationseinheit selbst verwaltet werden.

Die Konfigurationsrichtlinien sind vollständig — Die Konfigurationsrichtlinien bieten eine vollständige Spezifikation der Einstellungen. Beispielsweise kann ein Kinderkonto keine Einstellungen für einige Steuerelemente aus einer Richtlinie und Einstellungen für andere Steuerelemente aus einer anderen Richtlinie akzeptieren. Wenn Sie eine Richtlinie einem Kinderkonto zuordnen, stellen Sie sicher, dass die Richtlinie alle Einstellungen festlegt, die das Kinderkonto verwenden soll.

Konfigurationsrichtlinien können nicht rückgängig gemacht werden — Es gibt keine Möglichkeit, eine Konfigurationsrichtlinie rückgängig zu machen, nachdem Sie sie Konten oder zugeordnet haben. OUs Wenn Sie beispielsweise eine Konfigurationsrichtlinie, die CloudWatch Steuerelemente deaktiviert, einem bestimmten Konto zuordnen und diese Richtlinie dann aufheben, sind die CloudWatch Steuerelemente in diesem Konto weiterhin deaktiviert. Um die CloudWatch Kontrollen wieder zu aktivieren, können Sie das Konto einer neuen Richtlinie zuordnen, die die Kontrollen aktiviert. Alternativ können Sie das Konto auf Selbstverwaltung umstellen und alle CloudWatch Steuerelemente im Konto aktivieren.

Konfigurationsrichtlinien gelten in Ihrer Heimatregion und allen verknüpften Regionen — Eine Konfigurationsrichtlinie wirkt sich auf alle zugehörigen Konten in der Heimatregion und auf alle verknüpften Regionen aus. Sie können keine Konfigurationsrichtlinie erstellen, die nur in einigen dieser Regionen wirksam ist und in anderen nicht. Eine Ausnahme bilden Steuerelemente, die globale Ressourcen verwenden. Security Hub CSPM deaktiviert automatisch Kontrollen, die globale Ressourcen in allen Regionen außer der Heimatregion betreffen.

Regionen, die am oder nach dem 20. März 2019 AWS eingeführt wurden, werden als Opt-in-Regionen bezeichnet. Sie müssen eine solche Region für ein Konto aktivieren, bevor dort eine Konfigurationsrichtlinie wirksam wird. Das Verwaltungskonto für Organizations kann Opt-in-Regionen für ein Mitgliedskonto aktivieren. Anweisungen zur Aktivierung von Opt-in-Regionen finden Sie im Referenzhandbuch zur Kontoverwaltung unter Geben Sie an, welche Regionen für AWS-Regionen Ihr AWS Konto verwendet werden können.

Wenn Ihre Richtlinie eine Steuerung konfiguriert, die in der Heimatregion oder einer oder mehreren verknüpften Regionen nicht verfügbar ist, überspringt Security Hub CSPM die Kontrollkonfiguration in nicht verfügbaren Regionen, wendet die Konfiguration jedoch in Regionen an, in denen die Steuerung verfügbar ist. Ihnen fehlt der Versicherungsschutz für ein Steuerelement, das in der Heimatregion oder einer der verknüpften Regionen nicht verfügbar ist.

Konfigurationsrichtlinien sind Ressourcen — Als Ressource hat eine Konfigurationsrichtlinie einen Amazon-Ressourcennamen (ARN) und eine Universally Unique Identifier (UUID). Der ARN verwendet das folgende Format:

arn:. Eine selbstverwaltete Konfiguration hat keinen ARN oder UUID. Der Bezeichner für eine selbstverwaltete Konfiguration lautet.partition:securityhub:region:delegated administrator account ID:configuration-policy/configuration policy UUIDSELF_MANAGED_SECURITY_HUB

Arten von Konfigurationsrichtlinien

Jede Konfigurationsrichtlinie legt die folgenden Einstellungen fest:

-

Aktivieren oder deaktivieren Sie Security Hub CSPM.

-

Aktivieren Sie einen oder mehrere Sicherheitsstandards.

-

Geben Sie an, welche Sicherheitskontrollen für alle aktivierten Standards aktiviert sind. Sie können dies tun, indem Sie eine Liste bestimmter Steuerelemente bereitstellen, die aktiviert werden sollten, und Security Hub CSPM deaktiviert alle anderen Steuerelemente, einschließlich neuer Steuerelemente, wenn sie veröffentlicht werden. Alternativ können Sie eine Liste mit bestimmten Steuerelementen bereitstellen, die deaktiviert werden sollten, und Security Hub CSPM aktiviert alle anderen Kontrollen, einschließlich neuer Steuerelemente, wenn sie veröffentlicht werden.

-

Passen Sie optional die Parameter für ausgewählte aktivierte Steuerelemente für alle aktivierten Standards an.

Zentrale Konfigurationsrichtlinien beinhalten keine AWS Config Rekordereinstellungen. Sie müssen die Aufzeichnung für die erforderlichen Ressourcen separat aktivieren AWS Config und aktivieren, damit Security Hub CSPM Kontrollergebnisse generieren kann. Weitere Informationen finden Sie unter Überlegungen vor der Aktivierung und Konfiguration AWS Config.

Wenn Sie die zentrale Konfiguration verwenden, deaktiviert Security Hub CSPM automatisch Kontrollen, die globale Ressourcen in allen Regionen außer der Heimatregion betreffen. Andere Steuerelemente, die Sie über eine Konfigurationsrichtlinie aktivieren, sind in allen Regionen aktiviert, in denen sie verfügbar sind. Um die Ergebnisse für diese Steuerelemente auf nur eine Region zu beschränken, können Sie Ihre AWS Config Rekordereinstellungen aktualisieren und die globale Ressourcenaufzeichnung in allen Regionen außer der Heimatregion deaktivieren.

Wenn ein aktiviertes Steuerelement, das globale Ressourcen umfasst, in der Heimatregion nicht unterstützt wird, versucht Security Hub CSPM, das Steuerelement in einer verknüpften Region zu aktivieren, in der das Steuerelement unterstützt wird. Bei zentraler Konfiguration fehlt Ihnen die Abdeckung für ein Steuerelement, das in der Heimatregion oder einer der verknüpften Regionen nicht verfügbar ist.

Eine Liste der Kontrollen, die globale Ressourcen betreffen, finden Sie unterSteuerungen, die globale Ressourcen verwenden.

Empfohlene Konfigurationsrichtlinie

Wenn Sie zum ersten Mal eine Konfigurationsrichtlinie in der Security Hub CSPM-Konsole erstellen, haben Sie die Möglichkeit, die von Security Hub CSPM empfohlene Richtlinie auszuwählen.

Die empfohlene Richtlinie aktiviert Security Hub CSPM, den Standard AWS Foundational Security Best Practices (FSBP) und alle vorhandenen und neuen FSBP-Steuerelemente. Steuerelemente, die Parameter akzeptieren, verwenden die Standardwerte. Die empfohlene Richtlinie gilt für Root-Benutzer (alle Konten und OUs sowohl neue als auch bestehende). Nachdem Sie die empfohlene Richtlinie für Ihre Organisation erstellt haben, können Sie sie über das delegierte Administratorkonto ändern. Sie können beispielsweise zusätzliche Standards oder Kontrollen aktivieren oder bestimmte FSBP-Steuerelemente deaktivieren. Anweisungen zum Ändern einer Konfigurationsrichtlinie finden Sie unterAktualisierung der Konfigurationsrichtlinien.

Benutzerdefinierte Konfigurationsrichtlinie

Anstelle der empfohlenen Richtlinie kann der delegierte Administrator bis zu 20 benutzerdefinierte Konfigurationsrichtlinien erstellen. Sie können Ihrer gesamten Organisation eine einzelne benutzerdefinierte Richtlinie oder verschiedene benutzerdefinierte Richtlinien verschiedenen Konten zuordnen und OUs. Für eine benutzerdefinierte Konfigurationsrichtlinie geben Sie Ihre gewünschten Einstellungen an. Sie können beispielsweise eine benutzerdefinierte Richtlinie erstellen, die FSBP, den Center for Internet Security (CIS) AWS Foundations Benchmark v1.4.0 und alle Kontrollen in diesen Standards außer Amazon Redshift Redshift-Steuerelementen aktiviert. Die Granularität, die Sie in benutzerdefinierten Konfigurationsrichtlinien verwenden, hängt vom beabsichtigten Umfang der Sicherheitsabdeckung in Ihrem Unternehmen ab.

Anmerkung

Sie können dem delegierten Administratorkonto keine Konfigurationsrichtlinie zuordnen, die Security Hub CSPM deaktiviert. Eine solche Richtlinie kann mit anderen Konten verknüpft werden, überspringt jedoch die Zuordnung zum delegierten Administrator. Das delegierte Administratorkonto behält seine aktuelle Konfiguration bei.

Nachdem Sie eine benutzerdefinierte Konfigurationsrichtlinie erstellt haben, können Sie zur empfohlenen Konfigurationsrichtlinie wechseln, indem Sie Ihre Konfigurationsrichtlinie entsprechend der empfohlenen Konfiguration aktualisieren. Sie sehen jedoch nicht die Möglichkeit, die empfohlene Konfigurationsrichtlinie in der Security Hub CSPM-Konsole zu erstellen, nachdem Ihre erste Richtlinie erstellt wurde.

Richtlinienverknüpfung durch Anwendung und Vererbung

Wenn Sie sich zum ersten Mal für die zentrale Konfiguration entscheiden, hat Ihre Organisation keine Zuordnungen und verhält sich genauso wie vor der Anmeldung. Der delegierte Administrator kann dann Verknüpfungen zwischen einer Konfigurationsrichtlinie oder einem selbstverwalteten Verhalten und Konten oder dem Stammkonto herstellen. OUs Verknüpfungen können durch Anwendung oder Vererbung hergestellt werden.

Über das delegierte Administratorkonto können Sie eine Konfigurationsrichtlinie direkt auf ein Konto, eine Organisationseinheit oder das Stammkonto anwenden. Alternativ kann der delegierte Administrator einem Konto, einer Organisationseinheit oder dem Stammkonto direkt eine selbstverwaltete Bezeichnung zuweisen.

In Ermangelung einer direkten Anwendung erbt ein Konto oder eine Organisationseinheit die Einstellungen der nächstgelegenen übergeordneten Organisation, die über eine Konfigurationsrichtlinie oder ein selbstverwaltetes Verhalten verfügt. Wenn das engste Elternteil mit einer Konfigurationsrichtlinie verknüpft ist, erbt das Kind diese Richtlinie und kann nur vom delegierten Administrator aus der Heimatregion konfiguriert werden. Wenn der nächstgelegene Elternteil selbst verwaltet wird, erbt das Kind das selbstverwaltete Verhalten und kann in jedem Fall seine eigenen Einstellungen angeben. AWS-Region

Die Anwendung hat Vorrang vor der Vererbung. Mit anderen Worten, die Vererbung setzt eine Konfigurationsrichtlinie oder eine selbstverwaltete Bestimmung, die der delegierte Administrator direkt auf ein Konto oder eine Organisationseinheit angewendet hat, nicht außer Kraft.

Wenn Sie eine Konfigurationsrichtlinie direkt auf ein selbstverwaltetes Konto anwenden, hat die Richtlinie Vorrang vor der Bezeichnung für selbstverwaltete Konten. Das Konto wird zentral verwaltet und übernimmt die Einstellungen, die in der Konfigurationsrichtlinie enthalten sind.

Wir empfehlen, eine Konfigurationsrichtlinie direkt auf das Stammverzeichnis anzuwenden. Wenn Sie eine Richtlinie auf das Stammverzeichnis anwenden, erben neue Konten, die Ihrer Organisation beitreten, automatisch die Stammrichtlinie, sofern Sie sie nicht einer anderen Richtlinie zuordnen oder sie als selbstverwaltet kennzeichnen.

Einem Konto oder einer Organisationseinheit kann jeweils nur eine Konfigurationsrichtlinie zugeordnet werden, entweder durch Anwendung oder Vererbung. Dadurch sollen widersprüchliche Einstellungen vermieden werden.

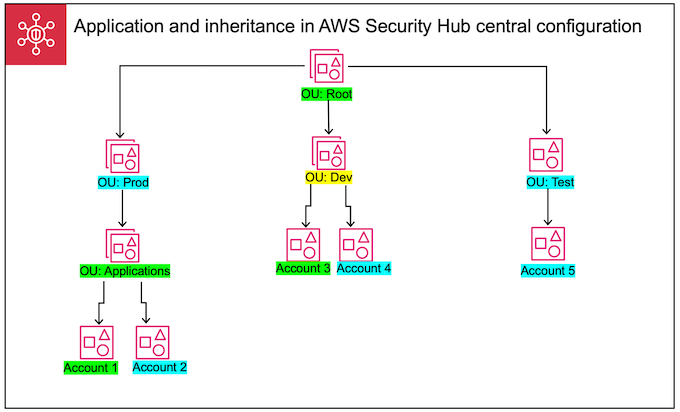

Das folgende Diagramm zeigt, wie die Anwendung und Vererbung von Richtlinien in einer zentralen Konfiguration funktionieren.

In diesem Beispiel wurde auf einen grün hervorgehobenen Knoten eine Konfigurationsrichtlinie angewendet. Auf einen blau hervorgehobenen Knoten wurde keine Konfigurationsrichtlinie angewendet. Ein gelb hervorgehobener Knoten wurde als selbstverwaltet eingestuft. Jedes Konto und jede Organisationseinheit verwendet die folgende Konfiguration:

OU:Root (Grün) — Diese Organisationseinheit verwendet die Konfigurationsrichtlinie, die auf sie angewendet wurde.

ou:Prod (Blue) — Diese OU erbt die Konfigurationsrichtlinie von OU:Root.

ou:Applications (Green) — Diese Organisationseinheit verwendet die Konfigurationsrichtlinie, die auf sie angewendet wurde.

Konto 1 (Grün) — Dieses Konto verwendet die Konfigurationsrichtlinie, die darauf angewendet wurde.

Konto 2 (Blau) — Dieses Konto erbt die Konfigurationsrichtlinie von OU:Applications.

ou:Dev (Gelb) — Diese Organisationseinheit wird selbst verwaltet.

Konto 3 (Grün) — Dieses Konto verwendet die Konfigurationsrichtlinie, die darauf angewendet wurde.

Konto 4 (Blau) — Dieses Konto erbt das selbstverwaltete Verhalten von OU:Dev.

ou:Test (Blue) — Dieses Konto erbt die Konfigurationsrichtlinie von ou:Root.

Konto 5 (Blau) — Dieses Konto erbt die Konfigurationsrichtlinie von ou:Root, da das unmittelbar übergeordnete Konto, ou:Test, keiner Konfigurationsrichtlinie zugeordnet ist.

Testen einer Konfigurationsrichtlinie

Um sicherzustellen, dass Sie verstehen, wie Konfigurationsrichtlinien funktionieren, empfehlen wir, eine Richtlinie zu erstellen und sie einem Testkonto oder einer Organisationseinheit zuzuordnen.

Um eine Konfigurationsrichtlinie zu testen

Erstellen Sie eine benutzerdefinierte Konfigurationsrichtlinie und stellen Sie sicher, dass die angegebenen Einstellungen für die Aktivierung, Standards und Kontrollen von Security Hub CSPM korrekt sind. Detaillierte Anweisungen finden Sie unter Konfigurationsrichtlinien erstellen und zuordnen.

Wenden Sie die Konfigurationsrichtlinie auf ein Testkonto oder eine Organisationseinheit an, die keine Kinderkonten hat oder. OUs

Stellen Sie sicher, dass das Testkonto oder die Organisationseinheit die Konfigurationsrichtlinie in Ihrer Heimatregion und allen verknüpften Regionen erwartungsgemäß verwendet. Sie können auch überprüfen, ob alle anderen Konten und OUs in Ihrer Organisation weiterhin selbst verwaltet werden, und Sie können ihre eigenen Einstellungen in jeder Region ändern.

Nachdem Sie eine Konfigurationsrichtlinie in einem einzelnen Konto oder einer Organisationseinheit getestet haben, können Sie sie anderen Konten zuordnen und OUs.