Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Pasos de configuración para las conexiones SSH a AWS CodeCommit repositorios en Linux, macOS o Unix

Antes de poder conectarte a CodeCommit por primera vez, debes completar algunos pasos de configuración iniciales. Tras configurar el ordenador y el AWS perfil, puede conectarse a un CodeCommit repositorio y clonar ese repositorio en su ordenador (lo que también se denomina creación de un repositorio local). Si Git es nuevo para usted, es posible que quiera consultar la información que aparece en ¿Dónde puedo encontrar más información sobre Git?.

Temas

Paso 1: Configuración inicial para CodeCommit

Siga estos pasos para configurar una cuenta de Amazon Web Services, crear un usuario de IAM y configurar el acceso a CodeCommit.

Para crear y configurar un usuario de IAM al que acceder CodeCommit

Para crear una cuenta de Amazon Web Services, acceda a http://aws.amazon.com

y seleccione Registrarse. Cree un usuario de IAM o use uno existente en su cuenta de Amazon Web Services. Asegúrese de que tiene un ID de clave de acceso y una clave de acceso secreta asociados a ese usuario de IAM. Para obtener más información, consulte Creación de un usuario de IAM en su cuenta de Amazon Web Services.

nota

CodeCommit requiere AWS Key Management Service. Si utiliza un usuario de IAM existente, asegúrese de que no haya políticas adjuntas al usuario que denieguen expresamente las AWS KMS acciones requeridas por CodeCommit él. Para obtener más información, consulte AWS KMS y cifrado.

Inicie sesión en la consola de IAM Consola de administración de AWS y ábrala en. https://console.aws.amazon.com/iam/

-

En la consola de IAM, en el panel de navegación, elija Usuarios y, a continuación, elija el usuario de IAM que desee configurar para el acceso. CodeCommit

En la pestaña Permissions, seleccione Add Permissions.

-

En Grant permissions, elija Attach existing policies directly.

En la lista de políticas, seleccione AWSCodeCommitPowerUseru otra política gestionada de CodeCommit acceso. Para obtener más información, consulte AWS políticas gestionadas para CodeCommit.

Una vez que haya seleccionado la política que desee asociar, seleccione Siguiente: Revisar para revisar la lista de políticas que se van a asociar al usuario de IAM. Si la lista es correcta, seleccione Add permissions.

Para obtener más información sobre las políticas CodeCommit administradas y sobre cómo compartir el acceso a los repositorios con otros grupos y usuarios, consulte Compartir un repositorio yAutenticación y control de acceso para AWS CodeCommit.

nota

Si desea utilizar AWS CLI comandos con CodeCommit, instale el AWS CLI. Para obtener más información, consulte Referencia de la línea de comandos.

Paso 2: Instalar Git

Para trabajar con archivos, confirmaciones y otra información de los CodeCommit repositorios, debes instalar Git en tu máquina local. CodeCommit es compatible con las versiones 1.7.9 y posteriores de Git. La versión 2.28 de Git admite la configuración del nombre de la ramificación para las confirmaciones iniciales. Recomendamos usar una versión reciente de Git.

Para instalar Git, le recomendamos sitios web como Git Downloads

nota

Git es una plataforma en evolución que se actualiza periódicamente. Ocasionalmente, un cambio en una función puede afectar a su forma de trabajar con CodeCommit ella. Si tienes problemas con una versión específica de Git CodeCommit, consulta la información enSolución de problemas.

Paso 3: Configurar las credenciales en Linux, macOS o Unix

SSH y Linux, macOS o Unix: configura las claves públicas y privadas para Git y CodeCommit

Para configurar las claves públicas y privadas de Git y CodeCommit

-

Desde el terminal de su equipo local, ejecute el comando ssh-keygen y siga las instrucciones para guardar el archivo en el directorio .ssh de su perfil.

nota

Asegúrese de consultar al administrador del sistema dónde se deberían almacenar los archivos de las claves y qué nomenclatura de archivos debe usarse.

Por ejemplo:

$ ssh-keygen Generating public/private rsa key pair. Enter file in which to save the key (/home/user-name/.ssh/id_rsa):Type /home/your-user-name/.ssh/ and a file name here, for example /home/your-user-name/.ssh/codecommit_rsaEnter passphrase (empty for no passphrase):<Type a passphrase, and then press Enter>Enter same passphrase again:<Type the passphrase again, and then press Enter>Your identification has been saved in /home/user-name/.ssh/codecommit_rsa. Your public key has been saved in /home/user-name/.ssh/codecommit_rsa.pub. The key fingerprint is: 45:63:d5:99:0e:99:73:50:5e:d4:b3:2d:86:4a:2c:14user-name@client-nameThe key's randomart image is: +--[ RSA 2048]----+ | E.+.o*.++| | .o .=.=o.| | . .. *. +| | ..o . +..| | So . . . | | . | | | | | | | +-----------------+Esto genera:

-

El

codecommit_rsaarchivo, que es el archivo de clave privada. -

El

codecommit_rsa.pubarchivo, que es el archivo de clave pública.

sugerencia

De forma predeterminada, ssh-keygen genera una clave de 2048 bits. Puede usar los parámetros -t y -b para especificar el tipo y la longitud de la clave. Si desea una clave de 4096 bits en formato rsa, debe especificarla ejecutando el comando con los siguientes parámetros:

ssh-keygen -t rsa -b 4096Para obtener más información sobre los formatos y las longitudes necesarios para las claves SSH, consulte Uso de IAM con. CodeCommit

-

-

Ejecute el siguiente comando para mostrar el valor del archivo de claves públicas ()

codecommit_rsa.pub:cat ~/.ssh/codecommit_rsa.pubCopie este valor. Tendrá un aspecto similar al siguiente:

ssh-rsa EXAMPLE-AfICCQD6m7oRw0uXOjANBgkqhkiG9w0BAQUFADCBiDELMAkGA1UEBhMCVVMxCzAJB gNVBAgTAldBMRAwDgYDVQQHEwdTZWF0dGxlMQ8wDQYDVQQKEwZBbWF6b24xFDASBgNVBAsTC0lBTSBDb2 5zb2xlMRIwEAYDVQQDEwlUZXN0Q2lsYWMxHzAdBgkqhkiG9w0BCQEWEG5vb25lQGFtYXpvbi5jb20wHhc NMTEwNDI1MjA0NTIxWhcNMTIwNDI0MjA0NTIxWjCBiDELMAkGA1UEBhMCVVMxCzAJBgNVBAgTAldBMRAw DgYDVQQHEwdTZWF0dGxlMQ8wDQYDVQQKEwZBbWF6b24xFDAS=EXAMPLEuser-name@ip-192-0-2-137 -

Inicie sesión en la consola de IAM Consola de administración de AWS y ábrala en https://console.aws.amazon.com/iam/

. nota

Puede ver y administrar sus CodeCommit credenciales directamente en Mis credenciales de seguridad. Para obtener más información, consulte Visualización y administración de sus credenciales.

-

En el panel de navegación de la consola de IAM, seleccione Usuarios y, en la lista de usuarios seleccione su usuario de IAM.

-

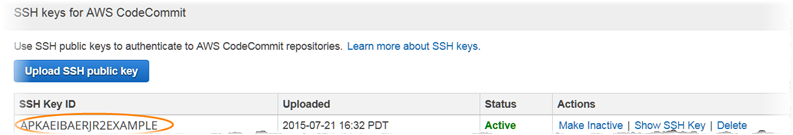

En la página de detalles del usuario, elija la pestaña Security Credentials y, a continuación, elija Upload SSH public key.

-

Pegue el contenido de la clave SSH pública en el campo y, a continuación, elija Upload SSH public key.

-

Copie o guarde la información en el identificador de clave SSH (por ejemplo,

APKAEIBAERJR2EXAMPLE).

nota

Si has IDs cargado más de una clave SSH, las claves se muestran alfabéticamente por ID de clave, no por fecha de carga. Asegúrese de que ha copiado el ID de clave que está asociado a la fecha de carga correcta.

-

En tu máquina local, usa un editor de texto para crear un archivo de configuración en el directorio ~/.ssh y, a continuación, agrega las siguientes líneas al archivo, cuyo valor

Useres el ID de la clave SSH que copiaste anteriormente:Host git-codecommit.*.amazonaws.com UserAPKAEIBAERJR2EXAMPLEIdentityFile ~/.ssh/codecommit_rsanota

Si le diste a tu archivo de clave privada un nombre diferente al de «

codecommit_rsa, asegúrate de usarlo aquí».Puede configurar el acceso SSH a los repositorios de varias cuentas de Amazon Web Services. Para obtener más información, consulte Solución de problemas de conexiones SSH a AWS CodeCommit.

Guarde este archivo y llámelo

config. -

Desde el terminal, ejecute el siguiente comando para cambiar los permisos para el archivo de configuración:

chmod 600 config -

Ejecute el siguiente comando para probar la configuración SSH:

ssh git-codecommit---us-east-2.amazonaws.com.rproxy.goskope.comSe le pedirá que confirme la conexión, porque

git-codecommit---us-east-2.amazonaws.com.rproxy.goskope.comaún no está incluido en su archivo de hosts conocidos. La huella digital CodeCommit del servidor se muestra como parte de la verificación (aa9:6d:03:ed:08:42:21:be:06:e1:e0:2a:d1:75:31:5efavor MD5 o a3lBlW2g5xn/NA2Ck6dyeJIrQOWvn7n8UEs56fG6ZIzQfavor SHA256).nota

CodeCommit las huellas digitales del servidor son únicas para cada uno Región de AWS. Para ver las huellas digitales del servidor de un Región de AWS, consulte. Huellas digitales del servidor para CodeCommit

Una vez que haya confirmado la conexión, debería ver la confirmación que ha añadido al servidor en el archivo de hosts conocidos y un mensaje de conexión correcta. Si no ve un mensaje de confirmación, compruebe que ha guardado el

configarchivo en el directorio ~/.ssh del usuario de IAM al que ha configurado el acceso y que ha especificado el archivo de clave privada correcto. CodeCommitPara obtener más información con la que solucionar problemas, ejecute el comando

sshcon el parámetro-v. Por ejemplo:ssh -v git-codecommit---us-east-2.amazonaws.com.rproxy.goskope.comPara obtener más información con la que solucionar problemas de conexión, consulte Solución de problemas de conexiones SSH a AWS CodeCommit.

Paso 4: Conectarse a la CodeCommit consola y clonar el repositorio

Si un administrador ya le ha enviado el nombre y los detalles de conexión del repositorio de CodeCommit, puede omitir este paso y clonar el repositorio directamente.

Para conectarse a un CodeCommit repositorio

Abre la CodeCommit consola en https://console.aws.amazon.com/codesuite/codecommit/home

. -

En el selector de regiones, elija el Región de AWS lugar donde se creó el repositorio. Los repositorios son específicos de un Región de AWS. Para obtener más información, consulte Regiones y puntos de conexión de Git.

-

Encuentre en la lista el repositorio con el que desea establecer la conexión y selecciónelo. Elija Clone URL (Clonar URL), y, a continuación, elija el protocolo que desea utilizar al clonar o conectarse al repositorio. Con esto se copia la URL clonada.

Copie la URL HTTPS si utiliza credenciales de Git con su usuario de IAM o el ayudante de credenciales incluido con AWS CLI.

Copie la dirección URL HTTPS (GRC) si utiliza el comando git-remote-codecommit en su equipo local.

Copie la URL de SSH si utiliza un public/private key pair de claves SSH con su usuario de IAM.

nota

Si ves una página de bienvenida en lugar de una lista de repositorios, significa que no hay ningún repositorio asociado a tu AWS cuenta en la Región de AWS que hayas iniciado sesión. Para crear un repositorio, consulte Cree un repositorio AWS CodeCommit o siga los pasos del tutorial Primeros pasos con Git y CodeCommit.

-

Abra un terminal. Desde el directorio /tmp, ejecute el comando git clone con la URL de SSH que ha copiado para clonar el repositorio. Por ejemplo, para clonar un repositorio

MyDemoRepocon el nombre de un repositorio local denominadomy-demo-repoen la región EE.UU. Este (Ohio):git clone ssh://git-codecommit.us-east-2.amazonaws.com/v1/repos/MyDemoRepo my-demo-reponota

Si ha probado su conexión correctamente, pero el comando de clonación devuelve un error, es posible que no tenga el acceso requerido a su archivo de configuración, o que haya otro ajuste que entre en conflicto con el archivo de configuración. Pruebe conectarse de nuevo, esta vez incluyendo el ID de la clave SSH en el comando. Por ejemplo:

git clone ssh://Your-SSH-Key-ID@git-codecommit.us-east-2.amazonaws.com/v1/repos/MyDemoRepo my-demo-repoPara obtener más información, consulte Error de acceso: la clave pública se ha cargado correctamente en IAM pero se ha producido un error de conexión en los sistemas Linux, macOS o Unix.

Para obtener más información sobre cómo conectar con los repositorios, consulte Conéctese al CodeCommit repositorio clonando el repositorio.

Siguientes pasos

Ha completado los requisitos previos. Sigue los pasos que se indican Empezando con CodeCommit para empezar a usarlo CodeCommit.