Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Configuración de una red para una instancia de replicación

AWS DMS siempre crea la instancia de replicación en una VPC basada en Amazon VPC. Especifique la VPC donde que se encuentra la instancia de replicación. Puede usar su VPC predeterminada para su cuenta y AWS región, o puede crear una nueva VPC.

Asegúrese de que la interfaz de red elástica asignada a la VPC de la instancia de replicación esté asociada a un grupo de seguridad. Además, asegúrese de que las reglas de este grupo de seguridad permitan que todo el tráfico de todos los puertos abandone (salga) la VPC. Este enfoque permite que haya comunicación entre la instancia de replicación y los puntos de conexión de las bases de datos de origen y de destino, si las reglas de entrada correctas están habilitadas en los puntos de conexión. Le recomendamos que utilice la configuración predeterminada para los puntos de enlace, la cual permite la salida en todos los puertos y a todas las direcciones.

Los puntos de enlace de origen y de destino acceden a la instancia de replicación que está dentro de la VPC conectando a la VPC o por estar dentro de la VPC. Los puntos finales de la base de datos deben incluir listas de control de acceso a la red (ACLs) y reglas de grupos de seguridad (si corresponde) que permitan el acceso entrante desde la instancia de replicación. La forma de configurarlo depende de la configuración de red que utilice. Puede utilizar el grupo de seguridad de la VPC de la instancia de replicación, la dirección IP privada o pública de la instancia de replicación o la dirección IP pública de la puerta de enlace NAT. Estas conexiones forman una red que se utiliza para migrar datos.

nota

Dado que una dirección IP puede cambiar como resultado de cambios en la infraestructura subyacente, le recomendamos que utilice un rango CIDR de VPC o enrute el tráfico saliente de la instancia de replicación a través de una IP elástica asociada a NAT GW. Para obtener más información sobre la creación de una VPC, incluido un bloque CIDR, consulte Trabajar con subredes VPCs y subredes en la Guía del usuario de Amazon Virtual Private Cloud. Para obtener más información acerca de las direcciones IP elásticas, consulte Direcciones IP elásticas en la Guía del usuario de Amazon Elastic Compute Cloud.

Configuraciones de red para migrar bases de datos

Puede usar varias configuraciones de red diferentes con AWS Database Migration Service. Las siguientes son configuraciones comunes para una red utilizada para migrar bases de datos.

Temas

Configuración con todos los componentes de migración de bases de datos en una VPC

Configuración de una red a una VPC mediante una Direct Connect VPN

Configuración de una red que se conecta a AWS servicios mediante puntos finales de VPC

Configuración de una red que se conecta a servicios mediante Internet AWS

Cuando sea práctico, le recomendamos que cree una instancia de replicación de DMS en la misma región que el punto de conexión de destino y en la misma VPC o subred que el punto de conexión de destino.

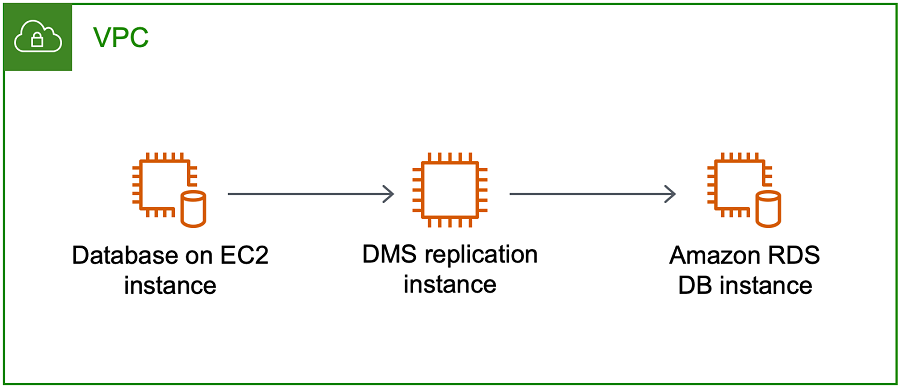

Configuración con todos los componentes de migración de bases de datos en una VPC

La red más sencilla para migrar las bases de datos es aquella en la que el punto de enlace de origen, la instancia de replicación y el punto de enlace de destino están todos en la misma VPC. Esta configuración es buena si los puntos de conexión de origen y de destino están en una instancia de base de datos de Amazon RDS o en una instancia de Amazon EC2.

La siguiente ilustración muestra una configuración en la que una base de datos de una instancia de Amazon EC2 se conecta a la instancia de replicación y los datos se migran a una instancia de base de datos de Amazon RDS.

El grupo de seguridad VPC utilizado en esta configuración debe permitir la entrada al puerto de la base de datos desde la instancia de replicación. Puede hacerlo de un par de formas. Puede asegurarse de que el grupo de seguridad utilizado por la instancia de replicación llegue a los puntos de conexión. O bien, puede permitir el rango CIDR de la VPC, la IP elástica de NAT GW o la dirección IP privada de la instancia de replicación, si está utilizando una. Sin embargo, no le recomendamos que utilice la dirección IP privada de la instancia de replicación, ya que puede interrumpir la replicación si la dirección IP de la replicación cambia.

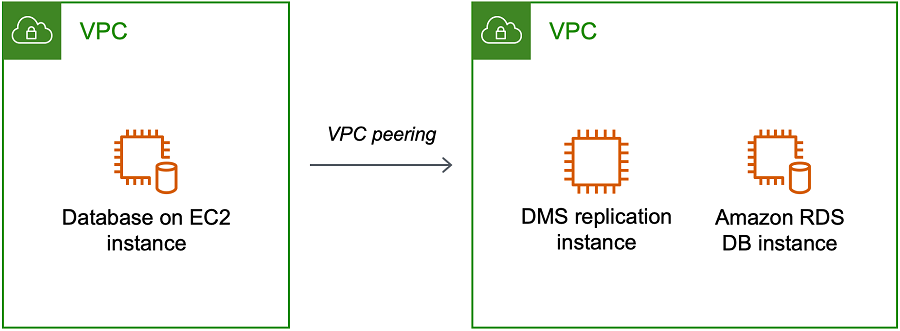

Configuración con múltiples VPCs

Si el punto final de origen y el punto final de destino son diferentes VPCs, puede crear su instancia de replicación en uno de los VPCs. A continuación, puede vincular los dos VPCs mediante el emparejamiento de VPC.

Una conexión de emparejamiento de VPC es una conexión de red entre dos VPCs que permite el enrutamiento mediante las direcciones IP privadas de cada VPC como si estuvieran en la misma red. Puede crear una conexión de emparejamiento de VPC entre la suya VPCs, con una VPC de otra AWS cuenta o con una VPC de una región diferente. AWS Para obtener más información acerca de las interconexiones de VPC, consulte Interconexiones de VPC en la Guía del usuario de Amazon VPC.

En la siguiente ilustración se muestra una configuración de ejemplo con interconexión de VPC. Aquí, la base de datos de origen en una instancia de Amazon EC2 en una VPC se conecta por la interconexión de VPC para una VPC. Esta VPC contiene la instancia de replicación y la base de datos de destino en una instancia de base de datos de Amazon RDS.

Para implementar el emparejamiento de VPC, siga las instrucciones en Trabajo con conexiones de emparejamiento de VPC que se encuentran en la documentación de Emparejamiento de nube privada virtual (VPC) de Amazon. Asegúrese de que la tabla de enrutamiento de una VPC contenga el bloque de CIDR de la otra. Por ejemplo, si la VPC A usa el destino 10.0.0.0/16 y la VPC B usa el destino 172.31.0.0, la tabla de enrutamiento de la VPC A debe contener 172.31.0.0 y la tabla de enrutamiento de la VPC B debe contener 10.0.0.0/16. Para obtener información más detallada, consulte Actualizar las tablas de enrutamiento para la conexión de emparejamiento de VPC en la documentación de Emparejamiento de nube privada virtual (VPC) de Amazon.

Los grupos de seguridad de VPC utilizados en esta configuración deben permitir la entrada al puerto de la base de datos desde la instancia de replicación o deberían permitir el ingreso en el bloque de CIDR de la VPC interconectada.

Configuración con compartición VPCs

AWS DMS trata las subredes que se comparten con una cuenta de cliente participante en una organización del mismo modo que las subredes normales de la misma cuenta. A continuación VPCs, se describe cómo AWS DMS gestiona las subredes y cómo puede utilizarlas de forma compartida. VPCs

Puede configurar la configuración de red para que funcione en subredes personalizadas o VPCs mediante la creación ReplicationSubnetGroup de objetos. Al crear ReplicationSubnetGroup, tiene la opción de elegir especificar subredes de una VPC concreta de la cuenta. La lista de subredes que especifique debe incluir al menos dos subredes que estén en zonas de disponibilidad independientes y todas las subredes deben estar en la misma VPC. Al crear unaReplicationSubnetGroup, los clientes solo especifican las subredes. AWS DMS determinará la VPC en su nombre, ya que cada subred está vinculada exactamente a una VPC.

Al crear una AWS DMS ReplicationInstance o una AWS DMS ReplicationConfig, puede elegir especificar ReplicationSubnetGroup and/or un grupo de seguridad de VPC en el que opere la replicación ReplicationInstance sin servidor. Si no se especifica, AWS DMS elige el valor predeterminado del cliente ReplicationSubnetGroup (que se AWS DMS crea en su nombre si no se especifica para todas las subredes de la VPC predeterminada) y el grupo de seguridad de VPC predeterminado.

Puede elegir ejecutar las migraciones en la zona de disponibilidad que especifique o en cualquiera de las zonas de disponibilidad en ReplicationSubnetGroup. Cuando AWS DMS intenta crear una instancia de replicación o iniciar una replicación sin servidor, convierte las zonas de disponibilidad de sus subredes en zonas de disponibilidad en la cuenta de servicio principal, a fin de garantizar que lanzamos las instancias en la zona de disponibilidad correcta, incluso si las asignaciones de zonas de disponibilidad no son idénticas entre las dos cuentas.

Si usa una VPC compartida, tendrá que asegurarse de crear objetos de ReplicationSubnetGroup que se asignen a las subredes que desee usar desde una VPC compartida. Al crear una ReplicationInstance o una ReplicationConfig, debe especificar un ReplicationSubnetGroup para la VPC compartida y especificar un grupo de seguridad de VPC que haya creado para la VPC compartida con la solicitud de creación.

Tenga en cuenta lo siguiente sobre el uso de una VPC compartida:

El propietario de la VPC no puede compartir un recurso con un participante, pero el participante puede crear un recurso de servicio en la subred del propietario.

El propietario de la VPC no puede acceder a un recurso (como una instancia de replicación) que cree el participante, porque todos los recursos son específicos de la cuenta. Sin embargo, siempre que cree la instancia de replicación en la VPC compartida, esta podrá acceder a los recursos de la VPC independientemente de la cuenta propietaria, siempre que el punto de conexión de replicación o la tarea tengan los permisos correctos.

Como los recursos son específicos de cada cuenta, los demás participantes no pueden acceder a los recursos que son propiedad de otras cuentas. No hay permisos que pueda conceder a otras cuentas para que puedan acceder a los recursos creados en la VPC compartida con la cuenta.

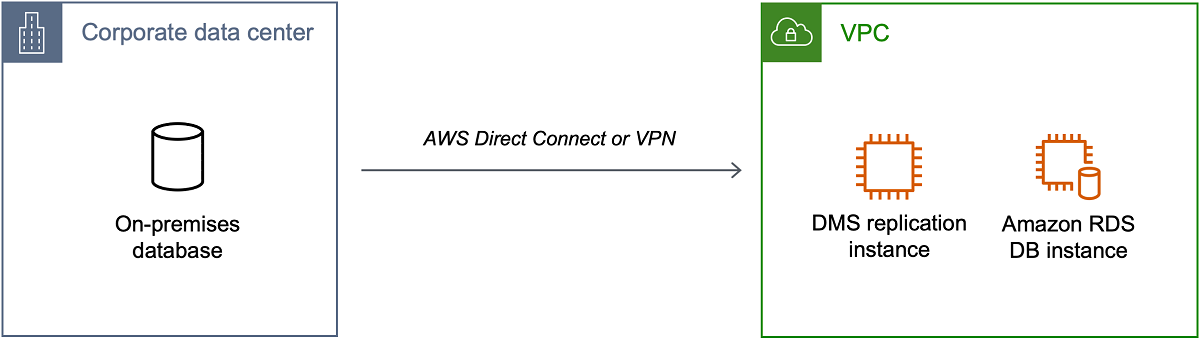

Configuración de una red a una VPC mediante una Direct Connect VPN

Las redes remotas se pueden conectar a una VPC mediante varias opciones, como Direct AWS Connect o una conexión VPN de software o hardware. Estas opciones a menudo sirven para integrar servicios locales existentes, como los de monitoreo, autenticación, seguridad, datos o de otros sistemas, gracias a la ampliación de una red interna hacia la nube de AWS . El uso de este tipo de extensión de red permite conectarse sin problemas a recursos alojados en AWS, como una VPC.

La siguiente ilustración muestra una configuración en la que el punto de enlace de origen es una base de datos local en un centro de datos corporativo. Se conecta mediante Direct Connect o una VPN a una VPC que contiene la instancia de replicación y una base de datos de destino en una instancia de base de datos de Amazon RDS.

En esta configuración, el grupo de seguridad de la VPC debe incluir una regla de enrutamiento que envíe el tráfico destinado a un rango CIDR de VPC o dirección IP concreta a un host. Este host debe ser capaz de conectar el tráfico de la VPC con la VPN local. En este caso, el host NAT incluye su propia configuración de grupo de seguridad. Esta configuración debe permitir el tráfico desde el rango CIDR de la VPC, la dirección IP privada o el grupo de seguridad de la instancia de replicación hacia la instancia de NAT. Sin embargo, no le recomendamos que utilice la dirección IP privada de la instancia de replicación, ya que puede interrumpir la replicación si la dirección IP de la replicación cambia.

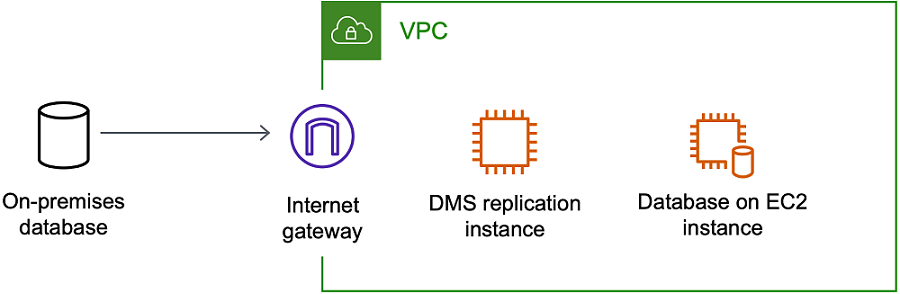

Configuración de una red a una VPC mediante Internet

Si no usa una VPN o no se conecta Direct Connect a AWS los recursos, puede usar Internet para migrar su base de datos. En este caso, puede migrar a una instancia de Amazon EC2 o una instancia de base de datos de Amazon RDS. Esta configuración supone usar una instancia de replicación pública en una VPC con una gateway de Internet que contenga el punto de enlace de destino y la instancia de replicación.

Para agregar una gateway de Internet a la VPC, consulte Asociar una gateway de Internet en la Guía del usuario de Amazon VPC.

La tabla de enrutamiento de la VPC debe incluir reglas de enrutamiento que envíen de forma predeterminada el tráfico no destinado a la VPC a la puerta de enlace de Internet. En esta configuración, la conexión al punto de enlace parece proceder de la dirección IP pública de la instancia de replicación, no de la dirección IP privada. Para obtener más información, consulte Tablas de enrutamiento de VPC en la Guía del usuario de Amazon VPC.

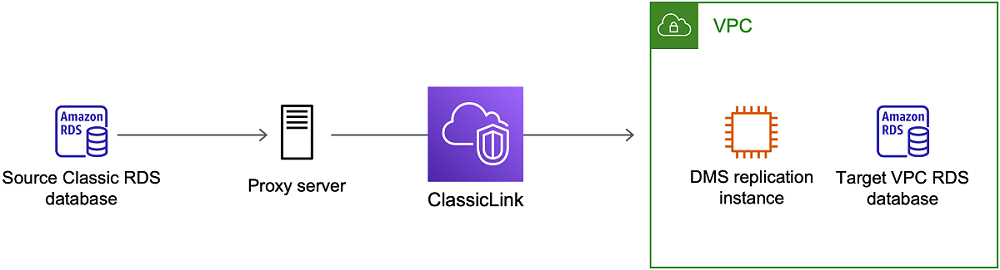

Configuración con una instancia de base de datos de RDS que no está en una VPC a una instancia de base de datos en una VPC mediante ClassicLink

| Vamos a retirar EC2-Classic el 15 de agosto de 2022. Le recomendamos que migre de EC2-Classic a una VPC. Para obtener más información, consulte el tema Migrar de EC2-Classic a una VPC en la guía del usuario de Amazon EC2 y la publicación del blog EC2-Classic Networking is Retiring – Here’s How to Prepare |

Para conectar una instancia de base de datos de Amazon RDS que no esté en una VPC a un servidor de replicación de DMS y una instancia de base de datos de una VPC, puede ClassicLink utilizarla con un servidor proxy.

ClassicLink le permite vincular una instancia de base de datos EC2-Classic a una VPC de su cuenta, dentro de la misma región. AWS Una vez que haya creado el enlace, la instancia de la base de datos de origen se podrá comunicar con la instancia de replicación dentro de la VPC a través de sus direcciones IP privadas.

Como la instancia de replicación de la VPC no puede acceder directamente a la instancia de base de datos de origen en la plataforma EC2-Classic mediante el uso de un ClassicLink servidor proxy. El servidor proxy conecta la instancia de base de datos de origen a la VPC que contiene la instancia de replicación y la instancia de base de datos de destino. El servidor proxy que se utiliza ClassicLink para conectarse a la VPC. El reenvío de puertos en el servidor proxy permite que la instancia de base de datos de origen y la instancia de base de datos de destino en la VPC puedan comunicarse.

Uso ClassicLink con AWS Database Migration Service

Puede conectar una instancia de base de datos de Amazon RDS que no esté en una VPC a un servidor de replicación de DMS y a AWS una instancia de base de datos que esté en una VPC. Para ello, puede utilizar Amazon EC2 ClassicLink con un servidor proxy.

El siguiente procedimiento muestra cómo utilizarlo ClassicLink para este fin. Este procedimiento conecta una instancia de base de datos de origen de Amazon RDS que no está en una VPC a una VPC que contiene una instancia de replicación de DMS y AWS una instancia de base de datos de destino.

Cree una instancia de replicación de AWS DMS en una VPC. (Todas las instancias de replicación se crean en VPCs.)

Asocie un grupo de seguridad de VPC a la instancia de replicación y a la instancia de base de datos de destino. Cuando dos instancias comparten un grupo de seguridad de VPC, pueden comunicarse entre sí de forma predeterminada.

Configure un servidor proxy en una instancia EC2 Classic.

Cree una conexión ClassicLink entre el servidor proxy y la VPC.

Cree puntos finales AWS de DMS para las bases de datos de origen y destino.

Cree una tarea de AWS DMS.

Para usar para ClassicLink migrar una base de datos de una instancia de base de datos que no esté en una VPC a una base de datos de una instancia de base de datos de una VPC

-

Cree una instancia de replicación de AWS DMS y asigne un grupo de seguridad de VPC:

-

Si has iniciado sesión como usuario AWS Identity and Access Management (IAM), asegúrate de tener los permisos de acceso adecuados. AWS DMS Para obtener más información sobre los permisos necesarios para migrar bases de datos, consulte Se necesitan permisos de IAM para utilizarlos AWS DMS.

-

En la página Dashboard, elija Replication Instance. Siga las instrucciones que aparecen en Paso 1: Cree una instancia de replicación mediante la AWS DMS consola para crear una instancia de replicación.

-

Una vez creada la instancia de replicación del AWS DMS, abra la consola de servicio EC2. C Interfaces de red desde el panel de navegación.

-

Elija la DMSNetworkinterfaz y, a continuación, elija Cambiar grupos de seguridad en el menú Acciones.

-

Elija el grupo de seguridad que desea utilizar para la instancia de replicación y la instancia de base de datos de destino.

-

-

Asocie el grupo de seguridad del último paso con la instancia de base de datos de destino:

Abra la consola del servicio de Amazon RDS. En el panel de navegación, elija instancias.

Elija la instancia de base de datos de destino. Para Acciones de instancias, elija Modificar.

Para el parámetro Grupo de seguridad, elija el grupo de seguridad que ha utilizado en el paso anterior.

Elija Continuar y a continuación elija Modificar instancia de base de datos.

-

Paso 3: Configurar un servidor proxy en una instancia EC2 Classic con NGINX. Utilice una AMI de su elección para lanzar una instancia EC2 Classic. El ejemplo siguiente se basa en la AMI Ubuntu Server 14.04 LTS (HVM).

Para configurar un servidor proxy en una instancia EC2 Classic

-

Establezca una conexión con la instancia EC2 Classic e instale NGINX con los siguientes comandos:

Prompt> sudo apt-get update Prompt> sudo wget http://nginx.org/download/nginx-1.9.12.tar.gz Prompt> sudo tar -xvzf nginx-1.9.12.tar.gz Prompt> cd nginx-1.9.12 Prompt> sudo apt-get install build-essential Prompt> sudo apt-get install libpcre3 libpcre3-dev Prompt> sudo apt-get install zlib1g-dev Prompt> sudo ./configure --with-stream Prompt> sudo make Prompt> sudo make install -

Edite el archivo de daemon NGINX,

/etc/init/nginx.conf, usando el siguiente código:# /etc/init/nginx.conf – Upstart file description "nginx http daemon" author "email" start on (filesystem and net-device-up IFACE=lo) stop on runlevel [!2345] env DAEMON=/usr/local/nginx/sbin/nginx env PID=/usr/local/nginx/logs/nginx.pid expect fork respawn respawn limit 10 5 pre-start script $DAEMON -t if [ $? -ne 0 ] then exit $? fi end script exec $DAEMON -

Cree un archivo de configuración NGINX en

/usr/local/nginx/conf/nginx.conf. En el archivo de configuración, añada lo siguiente:# /usr/local/nginx/conf/nginx.conf - NGINX configuration file worker_processes 1; events { worker_connections 1024; } stream { server { listenDB instance port number; proxy_passDB instance identifier:DB instance port number; } } -

Desde la línea de comandos, inicie NGINX con los siguientes comandos:

Prompt> sudo initctl reload-configuration Prompt> sudo initctl list | grep nginx Prompt> sudo initctl start nginx

-

-

Cree una ClassicLink conexión entre el servidor proxy y la VPC de destino que contenga la instancia de base de datos de destino y la instancia de replicación:

Abra la consola de EC2 y elija la instancia EC2 Classic que ejecuta el servidor proxy.

En Acciones, elija y ClassicLink, a continuación, elija Vincular a VPC.

-

Elija el grupo de seguridad que haya utilizado anteriormente en este procedimiento.

Elija Enlace a VPC.

-

Paso 5: Cree puntos finales de AWS DMS mediante el procedimiento descrito en. Paso 2: Especificar los puntos de conexión de origen y destino Asegúrese de utilizar el nombre de host EC2 DNS interno del proxy como el nombre del servidor cuando especifique el punto de conexión de origen.

-

Cree una tarea de AWS DMS mediante el procedimiento descrito en. Paso 3: Crear una tarea y migrar los datos

Configuración de una red que se conecta a servicios AWS

Para conectarse con AWS los servicios, utilice una conexión a Internet o puntos de conexión de Virtual Private Cloud (VPC). Esto es aplicable cuando:

- Los puntos finales de origen o destino utilizan AWS servicios como:

-

-

AWS Secrets Manager

-

Amazon Simple Storage Service

-

- Su punto final de destino es un AWS servicio como:

-

-

Amazon S3

-

Amazon Kinesis

-

Amazon DynamoDB

-

Amazon Redshift

-

OpenSearch Servicio Amazon

-

Amazon Athena

-

Configuración de una red que se conecta a AWS servicios mediante puntos finales de VPC

Los puntos de enlace de VPC proporcionan conexiones seguras entre sus AWS recursos y conectan los recursos de VPC a los AWS servicios sin necesidad de acceso a Internet. Sus aplicaciones en subredes privadas pueden acceder a los AWS servicios mientras permanecen dentro de la AWS red, lo que mejora la seguridad y reduce la latencia. Consulte la imagen que aparece a continuación:

Para obtener más información, consulte Configuración de puntos de enlace de VPC como puntos de enlace de AWS DMS origen y destino y Configuración de puntos de enlace de VPC del AWS DMS administrador de secretos.

Configuración de una red que se conecta a servicios mediante Internet AWS

Una instancia de replicación necesita acceso a Internet para conectarse a los AWS recursos durante la migración de datos.

Para obtener más información sobre las subredes públicas y privadas de una VPC, consulte Ejemplo: una VPC con servidores en subredes privadas y NAT en la Guía del usuario de Amazon Virtual Private Cloud. Debe asegurarse de probar la configuración de la red para comprobar la conectividad con cualquier servicio requerido.

Creación de un grupo de subredes de replicación

Dentro de la red que utilizará para migrar bases de datos, deberá especificar qué subredes de la nube privada virtual (VPC) tiene pensado utilizar. Esta VPC tiene que basarse en el servicio de Amazon VPC. Una subred es un rango de direcciones IP en la VPC dentro de una determinada zona de disponibilidad. Estas subredes se pueden distribuir entre las zonas de disponibilidad de la AWS región en la que se encuentra la VPC.

Al crear una instancia de replicación o un perfil de instancia en la consola del AWS DMS, puede usar la subred que elija.

Puede crear un grupo de subred de replicación para definir qué subredes se deben utilizar. Debe especificar subredes en al menos dos zonas de disponibilidad.

Para crear un grupo de subred de replicación

-

Si ha iniciado sesión como usuario de IAM, asegúrese de que dispone de los permisos adecuados para acceder a AWS DMS. Para obtener más información sobre los permisos necesarios para migrar bases de datos, consulte Se necesitan permisos de IAM para utilizarlos AWS DMS.

-

En el panel de navegación, elija Subnet groups (grupos de subredes).

-

Elija Create subnet group (Crear grupo de subredes).

-

En la página Crear grupo de subredes de replicación, especifique la información del grupo de subred de replicación. La tabla siguiente describe la configuración.

Opción Action Nombre

Escriba un nombre para el grupo de subred de replicación que contenga entre 8 y 16 caracteres ASCII imprimibles (excluidos los símbolos /, “” y @). El nombre de tu cuenta debe ser único para la AWS región que hayas seleccionado. Puedes añadir información al nombre, por ejemplo, incluir la AWS región y la tarea que estás realizando

DMS-default-VPC.Descripción

Escriba una breve descripción del grupo de subred de replicación.

VPC

Elija la VPC que desea usar para migrar la base de datos. Tenga en cuenta que la VPC debe tener al menos una subred en dos zonas de disponibilidad como mínimo.

Agregar subredes

Elija las subredes que desee incluir en el grupo de subred de replicación. Debe elegir subredes en dos zonas de disponibilidad como mínimo.

Elija Create subnet group (Crear grupo de subredes).

Resolución de puntos de conexión de dominio mediante DNS

Por lo general, una instancia de AWS DMS replicación utiliza la resolución del Sistema de nombres de dominio (DNS) en una instancia de Amazon EC2 para resolver los puntos de enlace del dominio. Si necesita una resolución de DNS, puede utilizar Amazon Route 53 Resolver. Para obtener más información acerca del uso de Route 53 DNS Resolver, consulte Introducción a Route 53 Resolver.

Para obtener información sobre cómo utilizar su propio servidor de nombres en las instalaciones para resolver determinados puntos de conexión mediante Amazon Route 53 Resolver, consulte Uso de su propio servidor de nombres en las instalaciones.