AWS Key Management Service (AWS KMS) proporciona una interfaz web con el fin de generar y administrar claves criptográficas y funciona como proveedor de servicios criptográficos para proteger los datos. AWS KMS ofrece servicios de gestión de claves tradicionales integrados con servicios de AWS con el objetivo de proporcionar una vista coherente de las claves de los clientes a través de AWS, con gestión y auditoría centralizadas. Este documento técnico proporciona una descripción detallada de las operaciones criptográficas de AWS KMS para ayudarlo a evaluar las características que ofrece el servicio.

AWS KMS incluye una interfaz web a través de la AWS Management Console, la interfaz de línea de comandos y las operaciones de la API RESTful para solicitar operaciones criptográficas de una flota distribuida de módulos de seguridad de hardware (HSM) con validación FIPS 140-2 [1]. El HSM de AWS KMS es un dispositivo criptográfico de hardware independiente multichip diseñado para proporcionar funciones criptográficas dedicadas que cumplan con los requisitos de seguridad y escalabilidad de AWS KMS. Puede establecer su propia jerarquía criptográfica basada en el HSM con claves que administra como AWS KMS keys. Estas claves están disponibles solo en los HSM y solo en la memoria durante el tiempo necesario para procesar su solicitud criptográfica. Puede crear varias claves de KMS, cada una representada por su ID de clave. Solo en los roles y cuentas IAM de AWS administradas por cada cliente se pueden crear, eliminar o utilizar claves de KMS de cliente para cifrar, descifrar, firmar o verificar datos. Puede definir controles de acceso sobre quién puede administrar o utilizar claves de KMS mediante la creación de una política adjunta a la clave. Estas políticas permiten definir usos específicos de la aplicación para las claves en cada operación de la API.

Además, la mayoría de los servicios de AWS admiten el cifrado de datos en reposo mediante el uso de las claves de KMS. Esta capacidad permite a los clientes controlar cómo y cuándo los servicios de AWS pueden acceder a datos cifrados al controlar cómo y cuándo se puede acceder a las claves de KMS.

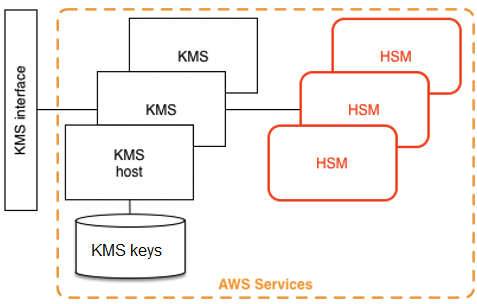

AWS KMS es un servicio en niveles que consiste en anfitriones de AWS KMS orientados a la Web y un nivel de HSM. La agrupación de estos anfitriones en niveles forma la pila de AWS KMS. Todas las solicitudes a AWS KMS deben realizarse a través del protocolo Transport Layer Security (TLS) y deben terminar en un anfitrión de AWS KMS. Los anfitriones de AWS KMS solo permiten TLS con un conjunto de cifrado que proporciona confidencialidad directa