Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Résilience maximale

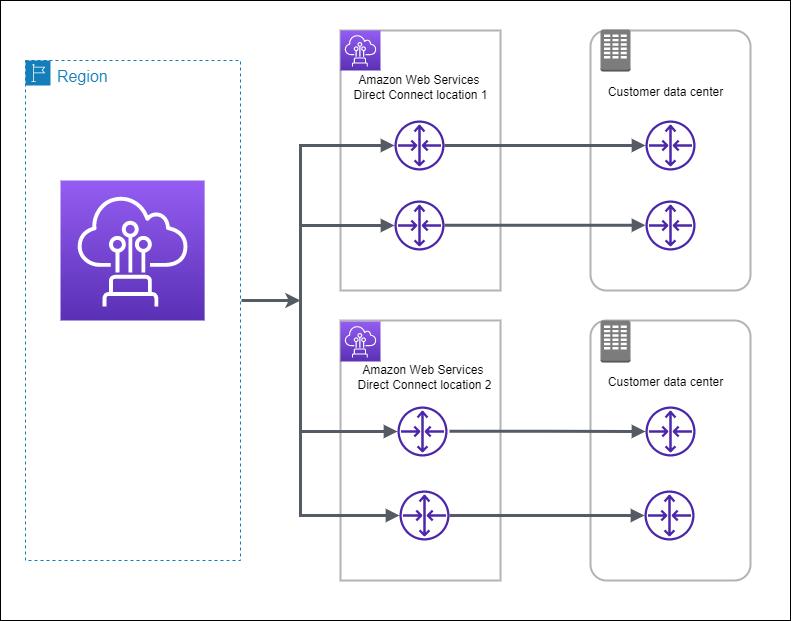

Vous pouvez obtenir une résilience maximale pour les charges de travail critiques en utilisant des connexions distinctes qui se terminent sur des appareils distincts dans plusieurs emplacements (comme illustré dans la figure suivante). Ce modèle offre une résilience contre les défaillances de l'appareil, de la connectivité et de l'emplacement complet. La figure suivante montre les deux connexions de chaque centre de données client vers les mêmes AWS Direct Connect emplacements. Vous pouvez éventuellement faire en sorte que chaque connexion d'un centre de données client soit dirigée vers différents emplacements.

Les procédures suivantes montrent comment utiliser le AWS Direct Connect Resiliency Toolkit pour configurer un modèle de résilience maximale.

Rubriques

Étape 1 : Inscrivez-vous à AWS

Pour l'utiliser AWS Direct Connect, vous avez besoin d'un AWS compte si vous n'en avez pas déjà un.

Inscrivez-vous pour un Compte AWS

Si vous n'en avez pas Compte AWS, procédez comme suit pour en créer un.

Pour vous inscrire à un Compte AWS

Ouvrez https://portal.aws.amazon.com/billing/signup

. Suivez les instructions en ligne.

Dans le cadre de la procédure d‘inscription, vous recevrez un appel téléphonique et vous saisirez un code de vérification en utilisant le clavier numérique du téléphone.

Lorsque vous vous inscrivez à un Compte AWS, un Utilisateur racine d'un compte AWSest créé. Par défaut, seul l‘utilisateur racine a accès à l‘ensemble des Services AWS et des ressources de ce compte. Pour des raisons de sécurité, attribuez un accès administratif à un utilisateur et utilisez uniquement l'utilisateur root pour effectuer les tâches nécessitant un accès utilisateur root.

AWS vous envoie un e-mail de confirmation une fois le processus d'inscription terminé. Vous pouvez afficher l‘activité en cours de votre compte et gérer votre compte à tout moment en accédant à https://aws.amazon.com/

Création d'un utilisateur doté d'un accès administratif

Après vous être inscrit à un Compte AWS, sécurisez Utilisateur racine d'un compte AWS AWS IAM Identity Center, activez et créez un utilisateur administratif afin de ne pas utiliser l'utilisateur root pour les tâches quotidiennes.

Sécurisez votre Utilisateur racine d'un compte AWS

-

Connectez-vous en AWS Management Console

tant que propriétaire du compte en choisissant Utilisateur root et en saisissant votre adresse Compte AWS e-mail. Sur la page suivante, saisissez votre mot de passe. Pour obtenir de l‘aide pour vous connecter en utilisant l‘utilisateur racine, consultez Connexion en tant qu‘utilisateur racine dans le Guide de l‘utilisateur Connexion à AWS .

-

Activez l‘authentification multifactorielle (MFA) pour votre utilisateur racine.

Pour obtenir des instructions, voir Activer un périphérique MFA virtuel pour votre utilisateur Compte AWS root (console) dans le guide de l'utilisateur IAM.

Création d'un utilisateur doté d'un accès administratif

-

Activez IAM Identity Center.

Pour obtenir des instructions, consultez Activation d’ AWS IAM Identity Center dans le Guide de l’utilisateur AWS IAM Identity Center .

-

Dans IAM Identity Center, accordez un accès administratif à un utilisateur.

Pour un didacticiel sur l'utilisation du Répertoire IAM Identity Center comme source d'identité, voir Configurer l'accès utilisateur par défaut Répertoire IAM Identity Center dans le Guide de AWS IAM Identity Center l'utilisateur.

Connectez-vous en tant qu'utilisateur disposant d'un accès administratif

-

Pour vous connecter avec votre utilisateur IAM Identity Center, utilisez l‘URL de connexion qui a été envoyée à votre adresse e-mail lorsque vous avez créé l‘utilisateur IAM Identity Center.

Pour obtenir de l'aide pour vous connecter en utilisant un utilisateur d'IAM Identity Center, consultez la section Connexion au portail AWS d'accès dans le guide de l'Connexion à AWS utilisateur.

Attribuer l'accès à des utilisateurs supplémentaires

-

Dans IAM Identity Center, créez un ensemble d'autorisations conforme aux meilleures pratiques en matière d'application des autorisations du moindre privilège.

Pour obtenir des instructions, voir Création d'un ensemble d'autorisations dans le guide de AWS IAM Identity Center l'utilisateur.

-

Affectez des utilisateurs à un groupe, puis attribuez un accès d'authentification unique au groupe.

Pour obtenir des instructions, voir Ajouter des groupes dans le guide de AWS IAM Identity Center l'utilisateur.

Étape 2 : Configurer le modèle de résilience

Pour configurer un modèle de résilience maximale

Ouvrez la AWS Direct Connectconsole à l'adresse https://console.aws.amazon.com/directconnect/v2/home

. -

Dans le volet de navigation, choisissez Connexions, puis Créer une connexion.

-

Sous Connection ordering type (Type de commande de connexion), choisissez Connection wizard (Assistant de connexion).

-

Sous Resiliency level (Niveau de résilience), choisissez Maximum Resiliency, (Résilience maximale), puis Next (Suivant).

-

Dans le volet Configure connections (Configurer les connexions), sous Connection settings (Paramètres de connexion), procédez comme suit :

-

Pour Bandwidth (Bande passante), choisissez la bande passante pour les connexions dédiées.

Cette bande passante s'applique à toutes les connexions créées.

-

Pour le premier fournisseur de services de localisation, sélectionnez l' AWS Direct Connect emplacement approprié pour la connexion dédiée.

-

Le cas échéant, pour First Sub location (Premier sous-emplacement), choisissez l'étage le plus proche de vous ou de votre fournisseur de réseau. Cette option n'est disponible que si l'emplacement comprend des salles d'interconnexion (MMR) sur plusieurs étages du bâtiment.

-

Si vous avez sélectionné Other (Autre) pour First location service provider (Fournisseur de services du premier emplacement), pour Name of other provider (Nom de l'autre fournisseur), saisissez le nom du partenaire que vous utilisez.

-

Pour le fournisseur de services de deuxième localisation, sélectionnez l' AWS Direct Connect emplacement approprié.

-

Le cas échéant, pour Second Sub location (Deuxième sous-emplacement), choisissez l'étage le plus proche de vous ou de votre fournisseur de réseau. Cette option n'est disponible que si l'emplacement comprend des salles d'interconnexion (MMR) sur plusieurs étages du bâtiment.

-

Si vous avez sélectionné Other (Autre) pour Second location service provider (Fournisseur de services du deuxième emplacement), pour Name of other provider (Nom de l'autre fournisseur), saisissez le nom du partenaire que vous utilisez.

-

(Facultatif) Ajoutez ou supprimez une balise.

[Ajouter une identification] Choisissez Ajouter une identification et procédez comme suit :

Pour Key (Clé), saisissez le nom de la clé.

Pour Valeur, saisissez la valeur de clé.

[Supprimer une balise] En regard de la balise, choisissez Supprimer la balise.

-

-

Choisissez Suivant.

-

Vérifiez vos connexions, puis choisissez Continue (Continuer).

Si vos lettres d'autorisation (LOA) sont prêtes, vous pouvez choisir Download LOA (Télécharger la lettre d'autorisation), puis cliquer sur Continue (Continuer).

L'examen de votre demande et la mise en place AWS d'un port pour votre connexion peuvent prendre jusqu'à 72 heures. Durant cette période de temps, vous pouvez recevoir un e-mail de demande d'informations supplémentaires sur votre cas d'utilisation ou sur l'emplacement spécifié. L'e-mail est envoyé à l'adresse e-mail que vous avez utilisée lors de votre inscription AWS. Vous devrez y répondre sous 7 jours, ou la connexion sera supprimée.

Étape 3 : Créer vos interfaces virtuelles

Vous pouvez créer une interface virtuelle privée pour vous connecter à votre VPC. Vous pouvez également créer une interface virtuelle publique pour vous connecter à des AWS services publics qui ne figurent pas dans un VPC. Lorsque vous créez une interface virtuelle privée vers un VPC, vous avez besoin d'une interface virtuelle privée pour chaque VPC auquel vous vous connectez. Par exemple, vous avez besoin de trois interfaces virtuelles privées pour vous connecter à trois VPC.

Avant de commencer, veillez à disposer des informations suivantes :

| Ressource | Informations obligatoires |

|---|---|

| Connection | La AWS Direct Connect connexion ou le groupe d'agrégation de liens (LAG) pour lequel vous créez l'interface virtuelle. |

| Nom de l'interface virtuelle | Un nom pour l'interface virtuelle. |

| Propriétaire de l'interface virtuelle | Si vous créez l'interface virtuelle pour un autre compte, vous avez besoin de l'identifiant de AWS compte de cet autre compte. |

| (Interface virtuelle privée uniquement) Connexion | Pour vous connecter à un VPC dans la même AWS région, vous avez besoin de la passerelle privée virtuelle de votre VPC. L'ASN correspondant au côté Amazon de la session BGP est hérité de la passerelle privée virtuelle. Lorsque vous créez une passerelle privée virtuelle, vous pouvez spécifier votre propre ASN privé. Sinon, Amazon fournit un ASN par défaut. Pour plus d'informations, consultez Création d'une passerelle privée virtuelle dans le Guide de l'utilisateur Amazon VPC. Pour vous connecter à un VPC par le biais d'une passerelle Direct Connect, vous avez besoin de cette dernière. Pour plus d'informations, consultez Passerelles Direct Connect. |

| VLAN | Une balise de réseau local virtuel (VLAN) unique qui n'est pas déjà utilisée sur votre connexion. La valeur doit être comprise entre 1 et 4094 et doit être conforme à la norme Ethernet 802.1Q. Cette balise est obligatoire pour tout trafic traversant la connexion AWS Direct Connect . Si vous disposez d'une connexion hébergée, votre AWS Direct Connect partenaire fournit cette valeur. Vous ne pouvez pas modifier la valeur après avoir créé l'interface virtuelle. |

| Adresses IP d'appairage | Une interface virtuelle peut prendre en charge une session d'appairage BGP pour IPv4, IPv6 ou une de chaque (double pile). N'utilisez pas les adresses IP élastiques (EIP) ou Bring your own IP addresses (BYOIP) depuis le pool Amazon pour créer une interface virtuelle publique. Vous ne pouvez pas créer plusieurs sessions BGP pour la même famille d'adressage IP sur la même interface virtuelle. Les plages d'adresses IP sont attribuées à chaque fin de l'interface virtuelle pour la session d'appairage BGP.

|

| Famille d'adresses | Si la session d'appairage BGP se déroulera sur IPv4 ou IPv6. |

| Informations BGP |

|

| (Interface virtuelle publique uniquement) Préfixes que vous voulez publier | Routes IPv4 publiques ou routes IPv6 à publier via le protocole BGP. Vous devez publier au moins un préfixe à l'aide de BGP, jusqu'à 1 000 préfixes maximum.

|

| (Interface virtuelle privée uniquement) Trames Jumbo | Unité de transmission maximale (MTU) de paquets dépassés AWS Direct Connect. La valeur par défaut est 1500. Définir la MTU d'une interface virtuelle sur 9001 (trames jumbo) peut entraîner une mise à jour de la connexion physique sous-jacente si elle n'a pas été mise à jour pour prendre en charge les trames jumbo. La mise à jour de la connexion interrompt la connectivité réseau pour toutes les interfaces virtuelles associées à la connexion pendant un maximum de 30 secondes. Les cadres Jumbo s'appliquent uniquement aux itinéraires propagés à partir de. AWS Direct Connect Si vous ajoutez des routes statiques à une table de routage qui pointe vers votre passerelle privée virtuelle, le trafic acheminé via les routes statiques est envoyé via une MTU de 1500. Pour vérifier si une connexion ou une interface virtuelle prend en charge les trames jumbo, sélectionnez-la dans la AWS Direct Connect console et recherchez les trames jumbo compatibles sur la page de configuration générale de l'interface virtuelle. |

| (Interface virtuelle de transit uniquement) Trames Jumbo | Unité de transmission maximale (MTU) de paquets dépassés AWS Direct Connect. La valeur par défaut est 1500. Définir la MTU d'une interface virtuelle sur 8500 (trames jumbo) peut entraîner une mise à jour de la connexion physique sous-jacente si elle n'a pas été mise à jour pour prendre en charge les trames jumbo. La mise à jour de la connexion interrompt la connectivité réseau pour toutes les interfaces virtuelles associées à la connexion pendant un maximum de 30 secondes. Les trames Jumbo sont prises en charge jusqu'à 8500 MTU pour Direct Connect. Les routes statiques et les routes propagées configurées dans la table de routage de passerelle de transit prendront en charge les trames Jumbo, y compris depuis les instances EC2 avec des entrées de table de routage statique VPC jusqu'à l'attachement de la passerelle de transit. Pour vérifier si une connexion ou une interface virtuelle prend en charge les trames jumbo, sélectionnez-la dans la AWS Direct Connect console et recherchez les trames jumbo compatibles sur la page de configuration générale de l'interface virtuelle. |

Si vos préfixes publics ou ASN appartiennent à un ISP ou un opérateur réseau, nous vous demandons des informations supplémentaires. Il peut s'agir d'un document présentant l'en-tête d'une entreprise officielle ou d'un e-mail envoyé par le nom de domaine de l'entreprise attestant que vous pouvez utiliser le préfixe réseau/l'ASN.

Lorsque vous créez une interface virtuelle publique, l'examen et l'approbation de votre demande peuvent prendre jusqu' AWS à 72 heures.

Pour mettre en service une interface virtuelle publique pour des services non VPC

Ouvrez la AWS Direct Connectconsole à l'adresse https://console.aws.amazon.com/directconnect/v2/home

. -

Dans le volet de navigation, sélectionnez Interfaces virtuelles.

-

Choisissez Créer une interface virtuelle.

-

Sous Virtual interface type (Type d'interface virtuelle), pour Type, choisissez Public (Publique).

-

Sous Public virtual interface settings (Paramètres de l'interface virtuelle publique), procédez comme suit :

-

Pour Nom de l'interface virtuelle, saisissez le nom de l'interface virtuelle.

-

Pour Connexion, choisissez la connexion Direct Connect que vous souhaitez utiliser pour cette interface.

-

Pour VLAN, saisissez le numéro d'identification de votre réseau local virtuel (VLAN).

-

Pour BGP ASN (Version du moteur de cache), saisissez le numéro d’ASN (Autonomous System Number) BGP (Border Gateway Protocol) de votre passerelle.

Les valeurs valides sont 1-2147483647.

-

-

Sous Paramètres supplémentaires, procédez comme suit :

-

Pour configurer un appairage BGP IPv4 ou IPv6, procédez comme suit :

[IPv4] Pour configurer un appairage BGP IPv4, choisissez IPv4 et effectuez l'une des opérations suivantes :

-

Pour spécifier vous-même ces adresses IP, pour IP du pair de votre routeur, saisissez l'adresse de destination CIDR IPv4 à laquelle Amazon doit envoyer le trafic.

-

Pour IP du pair du routeur Amazon, entrez l'adresse CIDR IPv4 à utiliser pour envoyer le trafic vers AWS.

[IPv6] Pour configurer un appairage BGP IPv6, choisissez IPv6. Les adresses d'appairage IPv6 sont automatiquement attribuées à partir du pool d'adresses IPv6 d'Amazon. Vous ne pouvez pas spécifier d'adresses IPv6 personnalisées.

-

-

Pour fournir votre propre clé BGP, saisissez votre clé MD5 BGP.

Si vous ne saisissez aucune valeur, nous générons une clé BGP.

-

Pour publier des préfixes vers Amazon, pour Préfixes que vous voulez publier, saisissez les adresses de destination CIDR IPv4 (séparées par des virgules) vers lesquelles le trafic doit être acheminé via l'interface virtuelle.

-

(Facultatif) Ajoutez ou supprimez une balise.

[Ajouter une identification] Choisissez Ajouter une identification et procédez comme suit :

-

Pour Key (Clé), saisissez le nom de la clé.

-

Pour Valeur, saisissez la valeur de clé.

[Supprimer une balise] En regard de la balise, choisissez Supprimer la balise.

-

-

-

Choisissez Créer une interface virtuelle.

Pour mettre en service une interface virtuelle privée sur un VPC

Ouvrez la AWS Direct Connectconsole à l'adresse https://console.aws.amazon.com/directconnect/v2/home

. -

Dans le volet de navigation, sélectionnez Interfaces virtuelles.

-

Choisissez Créer une interface virtuelle.

-

Sous Type d'interface virtuelle, pour Type, choisissez Privé.

-

Sous Paramètres de l'interface virtuelle privée, procédez comme suit :

-

Pour Nom de l'interface virtuelle, saisissez le nom de l'interface virtuelle.

-

Pour Connexion, choisissez la connexion Direct Connect que vous souhaitez utiliser pour cette interface.

-

Pour le Type de passerelle, choisissez Passerelle privée virtuelle ou passerelle Direct Connect.

-

Pour Propriétaire de l'interface virtuelle, choisissez Un autre AWS compte, puis entrez le AWS compte.

-

Pour Passerelle privée virtuelle, sélectionnez la passerelle privée virtuelle à utiliser pour cette interface.

-

Pour VLAN, saisissez le numéro d'identification de votre réseau local virtuel (VLAN).

-

Pour BGP ASN, saisissez le numéro ASN du protocole BGP de votre routeur homologue local pour la nouvelle interface virtuelle.

Les valeurs valides sont 1 à 2147483647.

-

-

Sous Additional Settings (Paramètres supplémentaires), procédez comme suit :

-

Pour configurer un appairage BGP IPv4 ou IPv6, procédez comme suit :

[IPv4] Pour configurer un appairage BGP IPv4, choisissez IPv4 et effectuez l'une des opérations suivantes :

-

Pour spécifier vous-même ces adresses IP, pour IP du pair de votre routeur, saisissez l'adresse de destination CIDR IPv4 à laquelle Amazon doit envoyer le trafic.

-

Pour IP du pair du routeur Amazon, entrez l'adresse CIDR IPv4 à utiliser pour envoyer le trafic vers AWS.

Important

Si vous autorisez l' AWS attribution automatique d'adresses IPv4, un CIDR /29 sera attribué à partir de 169.254.0.0/16 IPv4 Link-Local conformément à la RFC 3927 pour la connectivité. point-to-point AWS ne recommande pas cette option si vous avez l'intention d'utiliser l'adresse IP homologue du routeur client comme source et/ou destination pour le trafic VPC. Vous devez plutôt utiliser la RFC 1918 ou un autre adressage, et spécifier l'adresse vous-même.

-

Pour plus d'informations sur la RFC 1918, consultez la section Allocation d'adresses pour les réseaux Internet privés

. -

Pour plus d'informations sur la RFC 3927, consultez Configuration dynamique des adresses lien-local IPv4

.

-

[IPv6] Pour configurer un appairage BGP IPv6, choisissez IPv6. Les adresses d'appairage IPv6 sont automatiquement attribuées à partir du pool d'adresses IPv6 d'Amazon. Vous ne pouvez pas spécifier d'adresses IPv6 personnalisées.

-

-

Pour remplacer l'unité de transmission maximale (MTU) de 1500 (valeur par défaut) par 9001 (trames jumbo), sélectionnez MTU Jumbo (taille MTU 9001).

(Facultatif) Sous Activer SiteLink, choisissez Activé pour activer la connectivité directe entre les points de présence Direct Connect.

-

(Facultatif) Ajoutez ou supprimez une balise.

[Ajouter une identification] Choisissez Ajouter une identification et procédez comme suit :

Pour Key (Clé), saisissez le nom de la clé.

Pour Valeur, saisissez la valeur de clé.

[Supprimer une balise] En regard de la balise, choisissez Supprimer la balise.

-

-

Choisissez Créer une interface virtuelle.

Étape 4 : Vérifier la configuration de résilience de votre interface virtuelle

Après avoir établi des interfaces virtuelles vers le AWS cloud ou vers Amazon VPC, effectuez un test de basculement de l'interface virtuelle pour vérifier que votre configuration répond à vos exigences de résilience. Pour plus d’informations, consultez AWS Direct Connect Test de basculement.

Étape 5 : Vérifier la connectivité de vos interfaces virtuelles

Après avoir établi des interfaces virtuelles avec le AWS Cloud ou Amazon VPC, vous pouvez vérifier votre AWS Direct Connect connexion à l'aide des procédures suivantes.

Pour vérifier la connexion de votre interface virtuelle au AWS Cloud

-

Exécutez

tracerouteet vérifiez que l' AWS Direct Connect identifiant figure dans la trace réseau.

Pour vérifier la connexion de votre interface virtuelle à Amazon VPC

-

A l'aide d'une AMI pouvant être interrogée par une commande Ping, comme une AMI Amazon Linux, lancez une instance EC2 dans le VPC attaché à votre passerelle privée virtuelle. Les AMI Amazon Linux sont disponibles dans l'onglet Démarrage rapide lorsque vous utilisez l'assistant de lancement d'instance dans la console Amazon EC2. Pour plus d'informations, consultez la section Lancer une instance dans le guide de l'utilisateur Amazon EC2. Vérifiez que le groupe de sécurité associé à l'instance inclut une règle autorisant le trafic ICMP entrant (pour la requête ping).

-

Après l'exécution de l'instance, récupérez son adresse IPv4 privée (par exemple, 10.0.0.4). La console Amazon EC2 affiche l'adresse dans le cadre des détails de l'instance.

-

Interrogez l'adresse IPv4 privée par une commande Ping et obtenez une réponse.