Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Terraform

Si vous connaissez Terraform, vous pouvez suivre le cycle de développement décrit dans cette rubrique en tant que modèle pour créer et déployer vos machines d'état dans Terraform. Si vous n'êtes pas familier avec Terraform, nous vous recommandons de suivre d'abord l'atelier Introduction à Terraform AWS pour vous familiariser avec Terraform

Astuce

Pour déployer un exemple de machine à états créée à l'aide de Terraform, voir Déployer avec Terraform

Dans cette rubrique

Prérequis

Avant de commencer, assurez-vous de remplir les conditions préalables suivantes :

-

Installez Terraform sur votre machine. Pour plus d'informations sur l'installation de Terraform, voir Installer

Terraform. -

Installez Step Functions Local sur votre machine. Nous vous recommandons d'installer l'image Docker Step Functions Local pour utiliser Step Functions Local. Pour de plus amples informations, veuillez consulter Tester des machines à états avec Step Functions Local (non pris en charge).

-

Installez la AWS SAM CLI. Pour plus d'informations sur l'installation, consultez la section Installation de la AWS SAM CLI dans le manuel du AWS Serverless Application Model développeur.

-

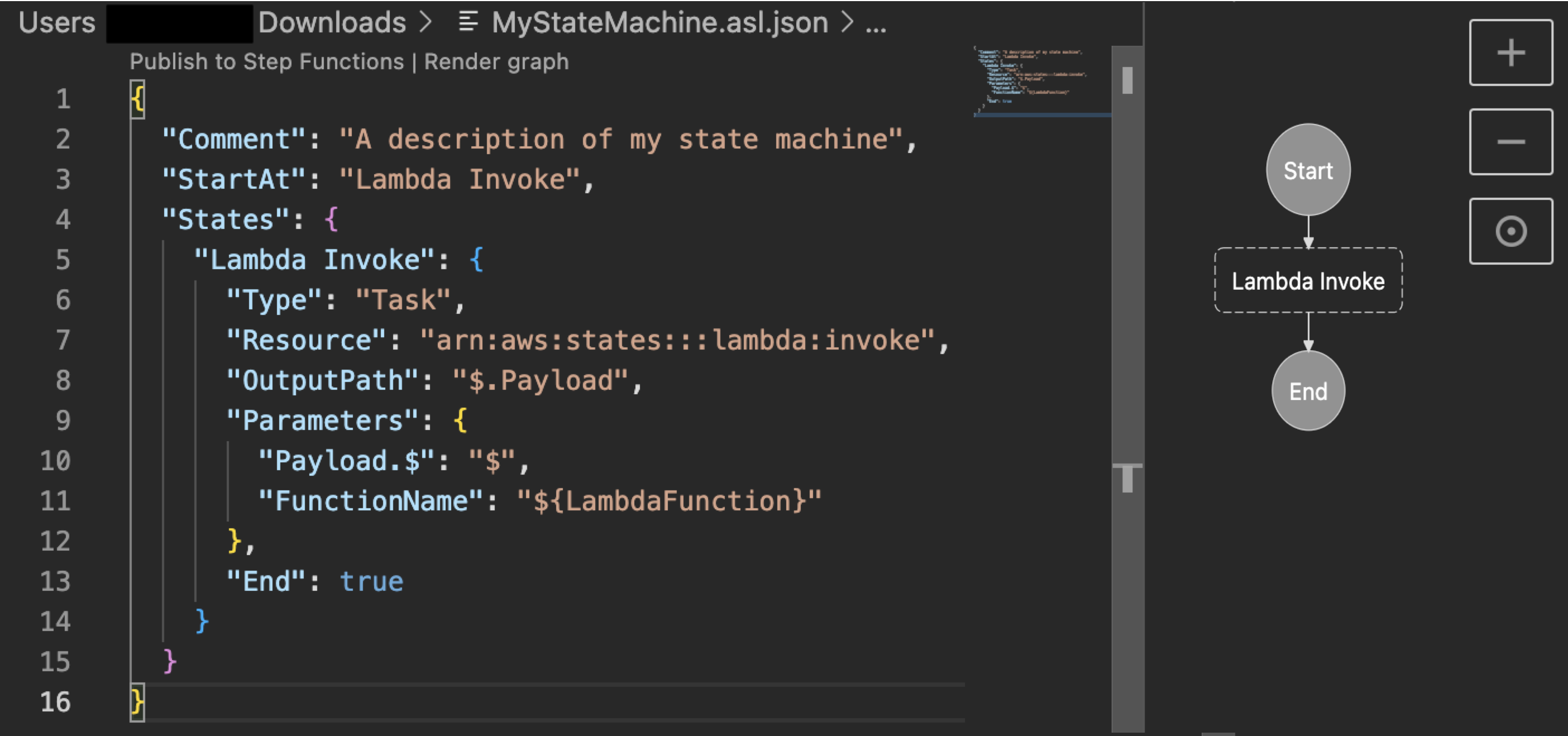

Installez le AWS Toolkit for Visual Studio Code pour afficher le diagramme de flux de travail de vos machines d'état. Pour plus d'informations sur l'installation, consultez la section Installation du AWS Toolkit for Visual Studio Code dans le guide de AWS Toolkit for Visual Studio Code l'utilisateur.

Cycle de vie du développement des machines State avec Terraform

La procédure suivante explique comment utiliser un prototype de machine à états que vous créez à l'aide de Workflow Studio dans la console Step Functions comme point de départ pour le développement local avec Terraform et le. AWS Toolkit for Visual Studio Code

Pour consulter l'exemple complet qui traite du développement de machines à états avec Terraform et présente les meilleures pratiques en détail, voir Meilleures pratiques pour l'écriture de projets Step Functions Terraform

Pour démarrer le cycle de développement d'une machine à états avec Terraform

-

Démarrez un nouveau projet Terraform avec la commande suivante.

terraform init -

Ouvrez la console Step Functions

pour créer un prototype pour votre machine à états. -

Dans Workflow Studio, procédez comme suit :

-

Créez votre prototype de flux de travail.

-

Exportez la définition Amazon States Language (ASL) de votre flux de travail. Pour ce faire, choisissez la liste déroulante Import/Export, puis sélectionnez Exporter la définition JSON.

-

-

Enregistrez la définition ASL exportée dans le répertoire de votre projet.

Vous transmettez la définition ASL exportée en tant que paramètre d'entrée à la ressource

aws_sfn_state_machineTerraform qui utilise la fonction. templatefileCette fonction est utilisée dans le champ de définition qui transmet la définition ASL exportée et toutes les substitutions de variables. Astuce

Le fichier de définition ASL pouvant contenir de longs blocs de texte, nous vous recommandons d'éviter la méthode EOF intégrée. Cela facilite la substitution de paramètres dans la définition de votre machine à états.

-

(Facultatif) Mettez à jour la définition ASL dans votre IDE et visualisez vos modifications à l'aide du AWS Toolkit for Visual Studio Code.

-

Testez votre flux de travail à l'aide de Step Functions Local.

Astuce

Vous pouvez également tester localement les intégrations de services avec les fonctions Lambda et API APIs Gateway dans votre machine d'état à l'aide de AWS SAM CLI Local.

-

Prévisualisez votre machine d'état et d'autres AWS ressources avant de déployer la machine d'état. Pour ce faire, exécutez la commande suivante.

terraform plan -

Déployez votre machine d'état depuis votre environnement local ou via des pipelines CI/CD

à l'aide de la commande suivante. terraform apply -

(Facultatif) Nettoyez vos ressources et supprimez la machine d'état à l'aide de la commande suivante.

terraform destroy

Rôles et politiques IAM pour votre machine étatique

Utilisez les politiques d'intégration du service Terraform

L'exemple de politique IAM suivant accorde à votre machine d'état l'accès pour appeler une fonction Lambda nommée. myFunction

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"lambda:InvokeFunction"

],

"Resource": "arn:aws:lambda:us-east-1:123456789012:function:myFunction"

}

]

}Nous vous recommandons également d'utiliser la source de aws_iam_policy_document

L'exemple de politique IAM suivant utilise la source de aws_iam_policy_document données et accorde à votre machine d'état l'accès pour appeler une fonction Lambda nommée. myFunction

data "aws_iam_policy_document" "state_machine_role_policy" {

statement {

effect = "Allow"

actions = [

"lambda:InvokeFunction"

]

resources = ["${aws_lambda_function.[[myFunction]].arn}:*"]

}

}Astuce

Pour voir des modèles AWS architecturaux plus avancés déployés avec Terraform, consultez les exemples de Terraform dans la collection Serverless Land Workflows