Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Création d'un serveur dans un cloud privé virtuel

Vous pouvez héberger le point de terminaison de votre serveur dans un cloud privé virtuel (VPC) afin de transférer des données vers et depuis un compartiment Amazon S3 ou un système de fichiers Amazon EFS sans passer par Internet public.

Note

Après le 19 mai 2021, vous ne pourrez plus créer de serveur EndpointType=VPC_ENDPOINT à l'aide de votre AWS compte si celui-ci ne l'a pas déjà fait avant le 19 mai 2021. Si vous avez déjà créé des serveurs EndpointType=VPC_ENDPOINT dans votre AWS compte le 21 février 2021 ou avant, vous ne serez pas concerné. Après cette date, utilisez EndpointType =VPC. Pour de plus amples informations, veuillez consulter Arrêt de l'utilisation de VPC_ENDPOINT.

Si vous utilisez Amazon Virtual Private Cloud (Amazon VPC) pour héberger vos AWS ressources, vous pouvez établir une connexion privée entre votre VPC et un serveur. Vous pouvez ensuite utiliser ce serveur pour transférer des données via votre client vers et depuis votre compartiment Amazon S3 sans utiliser d'adresse IP publique ni nécessiter de passerelle Internet.

À l'aide d'Amazon VPC, vous pouvez lancer AWS des ressources dans un réseau virtuel personnalisé. Vous pouvez utiliser un VPC pour contrôler vos paramètres réseau, tels que la plage d'adresses IP, les sous-réseaux, les tables de routage et les passerelles réseau. Pour plus d'informations sur les VPC, consultez Qu'est-ce qu'Amazon VPC ? dans le guide de l'utilisateur Amazon VPC.

Dans les sections suivantes, vous trouverez des instructions sur la façon de créer et de connecter votre VPC à un serveur. En résumé, procédez comme suit :

-

Configurez un serveur à l'aide d'un point de terminaison VPC.

-

Connectez-vous à votre serveur à l'aide d'un client situé dans votre VPC via le point de terminaison du VPC. Cela vous permet de transférer les données stockées dans votre compartiment Amazon S3 via votre client à l'aide de AWS Transfer Family. Vous pouvez effectuer ce transfert même si le réseau est déconnecté de l'Internet public.

-

En outre, si vous choisissez de rendre le point de terminaison de votre serveur accessible à Internet, vous pouvez associer des adresses IP élastiques à votre point de terminaison. Cela permet aux clients extérieurs à votre VPC de se connecter à votre serveur. Vous pouvez utiliser les groupes de sécurité VPC pour contrôler l'accès aux utilisateurs authentifiés dont les demandes proviennent uniquement d'adresses autorisées.

Note

AWS Transfer Family prend en charge les points de terminaison à double pile, permettant à votre serveur de communiquer à la fois via IPv4 et IPv6. Pour activer le support à double pile, sélectionnez l'option Activer le point de terminaison DNS à double pile lors de la création de votre point de terminaison VPC. Notez que votre VPC et vos sous-réseaux doivent être configurés pour prendre en charge IPv6 avant de pouvoir utiliser cette fonctionnalité. Dual-stack le support est particulièrement utile lorsque vous avez des clients qui doivent se connecter en utilisant l'un ou l'autre des protocoles.

Pour plus d'informations sur les points de terminaison de serveur à double pile (IPv4 et IPv6), consultez. Support IPv6 pour les serveurs Transfer Family

Rubriques

Créez un point de terminaison de serveur accessible uniquement au sein de votre VPC

Créez un point de terminaison connecté à Internet pour votre serveur

Limiter l'accès aux points de terminaison VPC pour les serveurs Transfer Family

Mise à jour du type de point de terminaison du AWS Transfer Family serveur de VPC_ENDPOINT à VPC

Créez un point de terminaison de serveur accessible uniquement au sein de votre VPC

Dans la procédure suivante, vous créez un point de terminaison de serveur accessible uniquement aux ressources de votre VPC.

Pour créer un point de terminaison de serveur dans un VPC

-

Ouvrez la AWS Transfer Family console à l'adresse https://console.aws.amazon.com/transfer/

. -

Dans le volet de navigation, sélectionnez Servers, puis Create server.

-

Dans Choisir des protocoles, sélectionnez un ou plusieurs protocoles, puis cliquez sur Suivant. Pour plus d'informations sur les protocoles, consultezÉtape 2 : Création d'un SFTP-enabled serveur.

-

Dans Choisir un fournisseur d'identité, choisissez Service géré pour stocker les identités et les clés des utilisateurs AWS Transfer Family, puis cliquez sur Suivant.

Cette procédure utilise l'option de gestion des services. Si vous choisissez Personnalisé, vous fournissez un point de terminaison Amazon API Gateway et un rôle Gestion des identités et des accès AWS (IAM) pour accéder au point de terminaison. Ce faisant, vous pouvez intégrer votre service d'annuaire pour authentifier et autoriser vos utilisateurs. Pour en savoir plus sur l'utilisation de fournisseurs d'identité personnalisés, consultez Travailler avec des fournisseurs d'identité personnalisés.

-

Dans Choisir un point de terminaison, procédez comme suit :

-

Pour le type de point de terminaison, choisissez le type de point de terminaison hébergé par VPC pour héberger le point de terminaison de votre serveur.

-

Pour Accès, choisissez Internal pour que votre point de terminaison ne soit accessible qu'aux clients utilisant les adresses IP privées du point de terminaison.

Pour plus de détails sur l'option Internet Facing, voirCréez un point de terminaison connecté à Internet pour votre serveur. Un serveur créé dans un VPC pour un accès interne uniquement ne prend pas en charge les noms d'hôte personnalisés.

-

Pour le VPC, choisissez un ID de VPC existant ou choisissez Create a VPC pour créer un nouveau VPC.

-

Dans la section Zones de disponibilité, choisissez jusqu'à trois zones de disponibilité et les sous-réseaux associés.

-

Dans la section Groupes de sécurité, choisissez un ou plusieurs ID de groupe de sécurité existants ou choisissez Créer un groupe de sécurité pour créer un nouveau groupe de sécurité. Pour plus d'informations sur les groupes de sécurité, consultez la section Groupes de sécurité pour votre VPC dans le guide de l'utilisateur d'Amazon Virtual Private Cloud. Pour créer un groupe de sécurité, consultez la section Création d'un groupe de sécurité dans le guide de l'utilisateur d'Amazon Virtual Private Cloud.

Note

Votre VPC est associé automatiquement à un groupe de sécurité par défaut. Si vous ne spécifiez pas un ou plusieurs groupes de sécurité différents lorsque vous lancez le serveur, nous associons le groupe de sécurité par défaut à votre serveur.

-

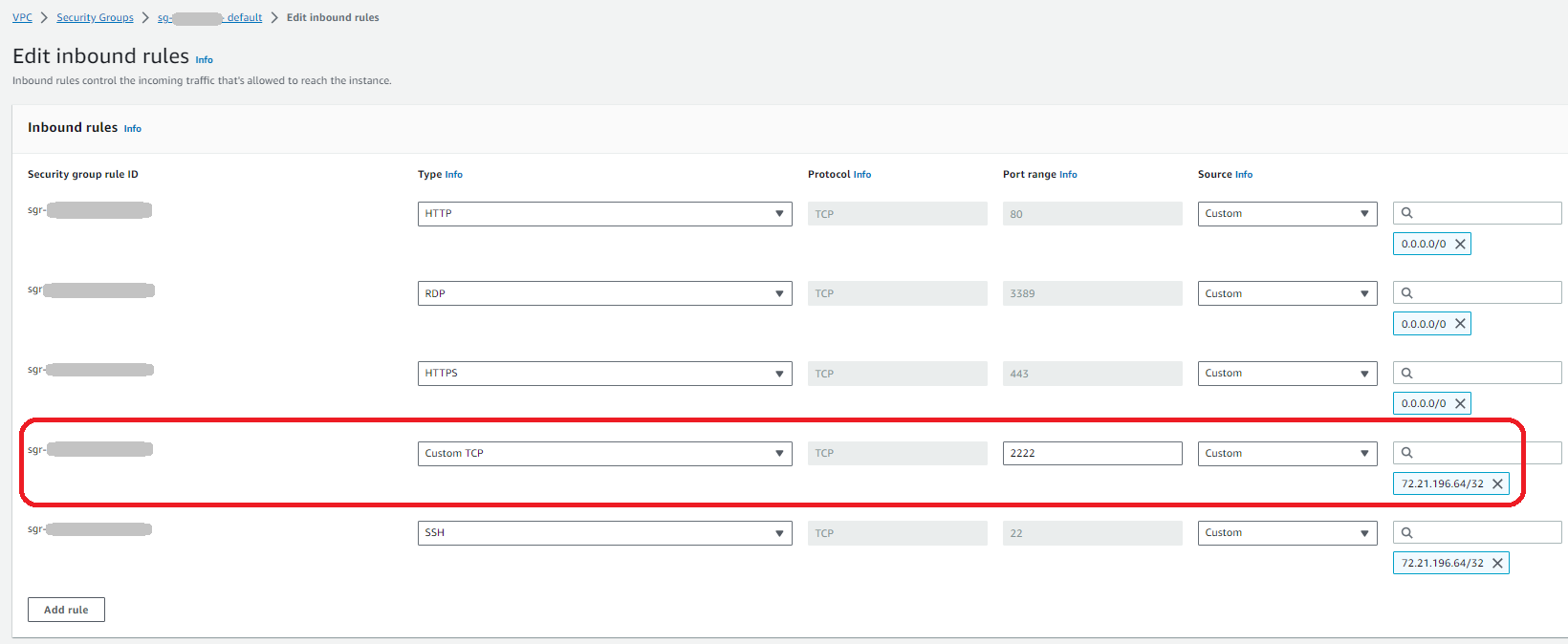

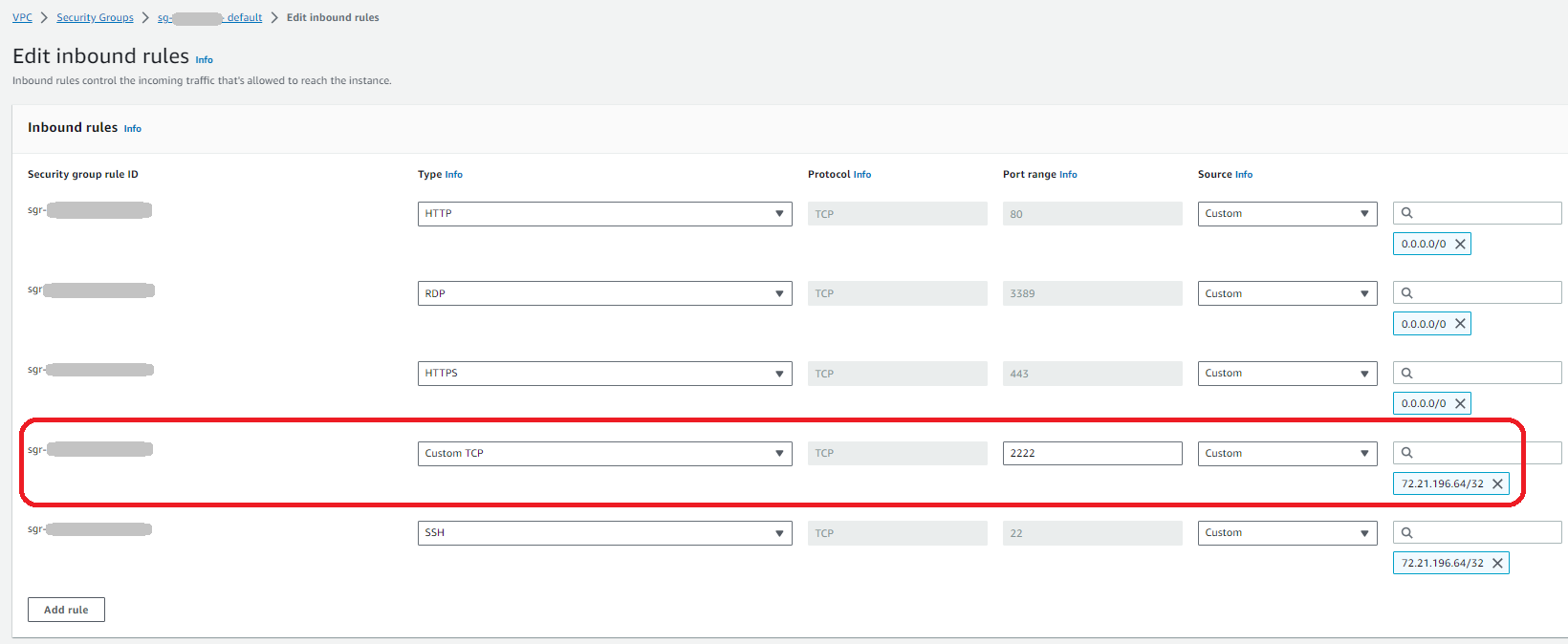

En ce qui concerne les règles entrantes pour le groupe de sécurité, vous pouvez configurer le trafic SSH pour qu'il utilise les ports 22, 2222, 22000 ou une combinaison des deux. Le port 22 est configuré par défaut. Pour utiliser le port 2222 ou le port 22000, vous devez ajouter une règle entrante à votre groupe de sécurité. Pour le type, choisissez TCP personnalisé, puis entrez l'une

2222ou22000l'autre plage de ports, et pour la source, entrez la même plage d'adresses CIDR que celle que vous avez pour votre règle du port 22 SSH. -

Pour les règles entrantes pour le groupe de sécurité, configurez le trafic FTP et FTPS pour utiliser la plage de ports

21pour le canal de contrôle et8192-8200pour le canal de données.

Note

Vous pouvez également utiliser le port 2223 pour les clients qui ont besoin d'ACKS TCP « superposés », ou de la possibilité pour le pack final de la prise de contact tridirectionnelle TCP de contenir également des données.

Certains logiciels clients peuvent être incompatibles avec le port 2223 : par exemple, un client qui demande au serveur d'envoyer la chaîne d'identification SFTP avant que le client ne le fasse.

-

-

(Facultatif) Pour FIPS Enabled, cochez la case FIPS Enabled endpoint pour vous assurer que le endpoint est conforme aux Federal Information Processing Standards (FIPS).

Note

FIPS-enabled les points de terminaison ne sont disponibles que dans les AWS régions d'Amérique du Nord. Pour les régions disponibles, consultez les AWS Transfer Family points de terminaison et les quotas dans le Références générales AWS. Pour plus d'informations sur la norme FIPS, consultez la norme fédérale de traitement de l'information (FIPS)

140-2. -

Choisissez Suivant.

-

-

Dans Configurer les détails supplémentaires, procédez comme suit :

-

Pour la CloudWatch journalisation, choisissez l'une des options suivantes pour activer la CloudWatch journalisation de votre activité utilisateur par Amazon :

-

Créez un nouveau rôle pour permettre à Transfer Family de créer automatiquement le rôle IAM, à condition que vous disposiez des autorisations nécessaires pour créer un nouveau rôle. Le rôle IAM créé est appelé

AWSTransferLoggingAccess. -

Choisissez un rôle existant pour choisir un rôle IAM existant dans votre compte. Sous Rôle de journalisation, choisissez le rôle. Ce rôle IAM doit inclure une politique de confiance avec le service défini sur.

transfer.amazonaws.com.rproxy.goskope.comPour plus d'informations sur la CloudWatch journalisation, consultezConfigurer le rôle de CloudWatch journalisation.

Note

-

Vous ne pouvez pas consulter l'activité de l'utilisateur final CloudWatch si vous ne spécifiez pas de rôle de journalisation.

-

Si vous ne souhaitez pas configurer de rôle de CloudWatch journalisation, sélectionnez Choisir un rôle existant, mais ne sélectionnez pas de rôle de journalisation.

-

-

Pour les options d'algorithme cryptographique, choisissez une politique de sécurité contenant les algorithmes cryptographiques activés pour être utilisés par votre serveur.

Note

Par défaut, la politique

TransferSecurityPolicy-2024-01de sécurité est attachée à votre serveur, sauf si vous en choisissez une autre.Pour plus d'informations sur les stratégies de sécurité, consultez Politiques de sécurité pour les AWS Transfer Family serveurs.

-

(Facultatif : cette section concerne uniquement la migration des utilisateurs depuis un SFTP-enabled serveur existant.) Pour la clé d'hôte du serveur, entrez une clé privée RSA, ED25519 ou ECDSA qui sera utilisée pour identifier votre serveur lorsque des clients s'y connecteront via SFTP.

-

(Facultatif) Pour les balises, pour la clé et la valeur, entrez une ou plusieurs balises sous forme de paires clé-valeur, puis choisissez Ajouter une balise.

-

Choisissez Suivant.

-

-

Dans Réviser et créer, passez en revue vos choix. Si vous :

-

Si vous souhaitez modifier l'un d'entre eux, choisissez Modifier à côté de l'étape.

Note

Vous devrez passer en revue chaque étape après celle que vous avez choisi de modifier.

-

Si aucune modification n'est apportée, choisissez Create server pour créer votre serveur. Vous êtes dirigé vers la page Servers (Serveurs), représentée ci-dessous, dans laquelle figure votre nouveau serveur.

-

Quelques minutes peuvent s'écouler avant que le statut de votre nouveau serveur passe à En ligne. À ce stade, votre serveur peut effectuer des opérations sur les fichiers, mais vous devez d'abord créer un utilisateur. Pour plus de détails sur la création d'utilisateurs, consultezGestion des utilisateurs pour les points de terminaison du serveur.

Créez un point de terminaison connecté à Internet pour votre serveur

Dans la procédure suivante, vous allez créer un point de terminaison de serveur. Ce point de terminaison n'est accessible via Internet qu'aux clients dont les adresses IP sources sont autorisées dans le groupe de sécurité par défaut de votre VPC. En outre, en utilisant des adresses IP élastiques pour rendre votre terminal connecté à Internet, vos clients peuvent utiliser l'adresse IP élastique pour autoriser l'accès à votre point de terminaison dans leurs pare-feux.

Note

Seuls les protocoles SFTP et FTPS peuvent être utilisés sur un point de terminaison hébergé par un VPC connecté à Internet.

Pour créer un point de terminaison connecté à Internet

-

Ouvrez la AWS Transfer Family console à l'adresse https://console.aws.amazon.com/transfer/

. -

Dans le volet de navigation, sélectionnez Servers, puis Create server.

-

Dans Choisir des protocoles, sélectionnez un ou plusieurs protocoles, puis cliquez sur Suivant. Pour plus d'informations sur les protocoles, consultezÉtape 2 : Création d'un SFTP-enabled serveur.

-

Dans Choisir un fournisseur d'identité, choisissez Service géré pour stocker les identités et les clés des utilisateurs AWS Transfer Family, puis cliquez sur Suivant.

Cette procédure utilise l'option de gestion des services. Si vous choisissez Personnalisé, vous fournissez un point de terminaison Amazon API Gateway et un rôle Gestion des identités et des accès AWS (IAM) pour accéder au point de terminaison. Ce faisant, vous pouvez intégrer votre service d'annuaire pour authentifier et autoriser vos utilisateurs. Pour en savoir plus sur l'utilisation de fournisseurs d'identité personnalisés, consultez Travailler avec des fournisseurs d'identité personnalisés.

-

Dans Choisir un point de terminaison, procédez comme suit :

-

Pour le type de point de terminaison, choisissez le type de point de terminaison hébergé par VPC pour héberger le point de terminaison de votre serveur.

-

Pour Access, choisissez Internet Facing pour rendre votre terminal accessible aux clients via Internet.

Note

Lorsque vous choisissez Internet Facing, vous pouvez choisir une adresse IP élastique existante dans chaque sous-réseau ou sous-réseaux. Vous pouvez également accéder à la console VPC (https://console.aws.amazon.com/vpc/

) pour allouer une ou plusieurs nouvelles adresses IP élastiques. Ces adresses peuvent être détenues par vous AWS ou par vous. Vous ne pouvez pas associer les adresses IP élastiques déjà utilisées à votre point de terminaison. -

(Facultatif) Pour Nom d'hôte personnalisé, choisissez l'une des options suivantes :

Note

Les clients qui AWS GovCloud (US) ont besoin de se connecter directement via l'adresse IP Elastic ou de créer un enregistrement de nom d'hôte dans Commercial Route 53 pointant vers leur EIP. Pour plus d'informations sur l'utilisation de Route 53 pour les GovCloud points de terminaison, consultez Configuration d'Amazon Route 53 avec vos AWS GovCloud (US) ressources dans le Guide de l'AWS GovCloud (US) utilisateur.

-

Alias DNS Amazon Route 53 : si le nom d'hôte que vous souhaitez utiliser est enregistré auprès de Route 53. Vous pouvez ensuite saisir le nom d'hôte.

-

Autre DNS : si le nom d'hôte que vous souhaitez utiliser est enregistré auprès d'un autre fournisseur DNS. Vous pouvez ensuite saisir le nom d'hôte.

-

Aucun : pour utiliser le point de terminaison du serveur et ne pas utiliser de nom d'hôte personnalisé. Le nom d'hôte du serveur se présente sous la forme

server-id.server.transfer.region.amazonaws.com.rproxy.goskope.comNote

Pour les clients inscrits AWS GovCloud (US), sélectionner Aucun ne crée pas de nom d'hôte dans ce format.

Pour en savoir plus sur l'utilisation de noms d'hôtes personnalisés, consultezUtilisation de noms d'hôtes personnalisés.

-

-

Pour le VPC, choisissez un ID de VPC existant ou choisissez Create a VPC pour créer un nouveau VPC.

-

Dans la section Zones de disponibilité, choisissez jusqu'à trois zones de disponibilité et les sous-réseaux associés. Pour les adresses IPv4, choisissez une adresse IP élastique pour chaque sous-réseau. Il s'agit de l'adresse IP que vos clients peuvent utiliser pour autoriser l'accès à votre point de terminaison dans leurs pare-feux.

Conseil : Vous devez utiliser un sous-réseau public pour vos zones de disponibilité ou configurer d'abord une passerelle Internet si vous souhaitez utiliser un sous-réseau privé.

-

Dans la section Groupes de sécurité, choisissez un ou plusieurs ID de groupe de sécurité existants ou choisissez Créer un groupe de sécurité pour créer un nouveau groupe de sécurité. Pour plus d'informations sur les groupes de sécurité, consultez la section Groupes de sécurité pour votre VPC dans le guide de l'utilisateur d'Amazon Virtual Private Cloud. Pour créer un groupe de sécurité, consultez la section Création d'un groupe de sécurité dans le guide de l'utilisateur d'Amazon Virtual Private Cloud.

Note

Votre VPC est associé automatiquement à un groupe de sécurité par défaut. Si vous ne spécifiez pas un ou plusieurs groupes de sécurité différents lorsque vous lancez le serveur, nous associons le groupe de sécurité par défaut à votre serveur.

-

En ce qui concerne les règles entrantes pour le groupe de sécurité, vous pouvez configurer le trafic SSH pour qu'il utilise les ports 22, 2222, 22000 ou une combinaison des deux. Le port 22 est configuré par défaut. Pour utiliser le port 2222 ou le port 22000, vous devez ajouter une règle entrante à votre groupe de sécurité. Pour le type, choisissez TCP personnalisé, puis entrez l'une

2222ou22000l'autre plage de ports, et pour la source, entrez la même plage d'adresses CIDR que celle que vous avez pour votre règle du port 22 SSH. -

Pour les règles entrantes pour le groupe de sécurité, configurez le trafic FTPS pour utiliser la plage de ports

21pour le canal de contrôle et8192-8200pour le canal de données.

Note

Vous pouvez également utiliser le port 2223 pour les clients qui ont besoin d'ACKS TCP « superposés », ou de la possibilité pour le pack final de la prise de contact tridirectionnelle TCP de contenir également des données.

Certains logiciels clients peuvent être incompatibles avec le port 2223 : par exemple, un client qui demande au serveur d'envoyer la chaîne d'identification SFTP avant que le client ne le fasse.

-

-

(Facultatif) Pour FIPS Enabled, cochez la case FIPS Enabled endpoint pour vous assurer que le endpoint est conforme aux Federal Information Processing Standards (FIPS).

Note

FIPS-enabled les points de terminaison ne sont disponibles que dans les AWS régions d'Amérique du Nord. Pour les régions disponibles, consultez les AWS Transfer Family points de terminaison et les quotas dans le Références générales AWS. Pour plus d'informations sur la norme FIPS, consultez la norme fédérale de traitement de l'information (FIPS)

140-2. -

Choisissez Suivant.

-

-

Dans Configurer les détails supplémentaires, procédez comme suit :

-

Pour la CloudWatch journalisation, choisissez l'une des options suivantes pour activer la CloudWatch journalisation de votre activité utilisateur par Amazon :

-

Créez un nouveau rôle pour permettre à Transfer Family de créer automatiquement le rôle IAM, à condition que vous disposiez des autorisations nécessaires pour créer un nouveau rôle. Le rôle IAM créé est appelé

AWSTransferLoggingAccess. -

Choisissez un rôle existant pour choisir un rôle IAM existant dans votre compte. Sous Rôle de journalisation, choisissez le rôle. Ce rôle IAM doit inclure une politique de confiance avec le service défini sur.

transfer.amazonaws.com.rproxy.goskope.comPour plus d'informations sur la CloudWatch journalisation, consultezConfigurer le rôle de CloudWatch journalisation.

Note

-

Vous ne pouvez pas consulter l'activité de l'utilisateur final CloudWatch si vous ne spécifiez pas de rôle de journalisation.

-

Si vous ne souhaitez pas configurer de rôle de CloudWatch journalisation, sélectionnez Choisir un rôle existant, mais ne sélectionnez pas de rôle de journalisation.

-

-

Pour les options d'algorithme cryptographique, choisissez une politique de sécurité contenant les algorithmes cryptographiques activés pour être utilisés par votre serveur.

Note

Par défaut, la politique

TransferSecurityPolicy-2024-01de sécurité est attachée à votre serveur, sauf si vous en choisissez une autre.Pour plus d'informations sur les stratégies de sécurité, consultez Politiques de sécurité pour les AWS Transfer Family serveurs.

-

(Facultatif : cette section concerne uniquement la migration des utilisateurs depuis un SFTP-enabled serveur existant.) Pour la clé d'hôte du serveur, entrez une clé privée RSA, ED25519 ou ECDSA qui sera utilisée pour identifier votre serveur lorsque des clients s'y connecteront via SFTP.

-

(Facultatif) Pour les balises, pour la clé et la valeur, entrez une ou plusieurs balises sous forme de paires clé-valeur, puis choisissez Ajouter une balise.

-

Choisissez Suivant.

-

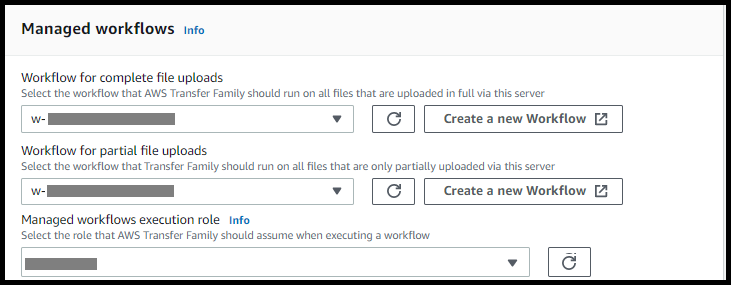

(Facultatif) Pour les flux de travail gérés, choisissez les ID de flux de travail (et le rôle correspondant) que Transfer Family doit assumer lors de l'exécution du flux de travail. Vous pouvez choisir un flux de travail à exécuter lors d'un téléchargement complet et un autre à exécuter lors d'un téléchargement partiel. Pour en savoir plus sur le traitement de vos fichiers à l'aide de flux de travail gérés, consultezAWS Transfer Family flux de travail gérés.

-

-

Dans Réviser et créer, passez en revue vos choix. Si vous :

-

Si vous souhaitez modifier l'un d'entre eux, choisissez Modifier à côté de l'étape.

Note

Vous devrez passer en revue chaque étape après celle que vous avez choisi de modifier.

-

Si aucune modification n'est apportée, choisissez Create server pour créer votre serveur. Vous êtes dirigé vers la page Servers (Serveurs), représentée ci-dessous, dans laquelle figure votre nouveau serveur.

-

Vous pouvez choisir l'ID du serveur pour voir les paramètres détaillés du serveur que vous venez de créer. Une fois que la colonne Adresse IPv4 publique a été renseignée, les adresses IP élastiques que vous avez fournies sont correctement associées au point de terminaison de votre serveur.

Note

Lorsque votre serveur dans un VPC est en ligne, seuls les sous-réseaux peuvent être modifiés et uniquement via l'API. UpdateServer Vous devez arrêter le serveur pour ajouter ou modifier les adresses IP élastiques du point de terminaison du serveur.

Modifier le type de point de terminaison de votre serveur

Si vous disposez d'un serveur existant accessible via Internet (c'est-à-dire doté d'un type de point de terminaison public), vous pouvez remplacer son point de terminaison par un point de terminaison VPC.

Note

Si un serveur existant dans un VPC est affiché sous la formeVPC_ENDPOINT, nous vous recommandons de le modifier pour le nouveau type de point de terminaison VPC. Avec ce nouveau type de point de terminaison, vous n'avez plus besoin d'utiliser un Network Load Balancer (NLB) pour associer des adresses IP élastiques au point de terminaison de votre serveur. Vous pouvez également utiliser des groupes de sécurité VPC pour restreindre l'accès au point de terminaison de votre serveur. Toutefois, vous pouvez continuer à utiliser le type de VPC_ENDPOINT point de terminaison selon vos besoins.

La procédure suivante suppose que vous disposez d'un serveur qui utilise le type de point de terminaison public actuel ou l'ancien VPC_ENDPOINT type.

Pour modifier le type de point de terminaison de votre serveur

-

Ouvrez la AWS Transfer Family console à l'adresse https://console.aws.amazon.com/transfer/

. -

Dans le volet de navigation, choisissez Servers (Serveurs).

-

Cochez la case du serveur dont vous souhaitez modifier le type de point de terminaison.

Important

Vous devez arrêter le serveur avant de pouvoir modifier son point de terminaison.

-

Pour Actions, choisissez Arrêter.

-

Dans la boîte de dialogue de confirmation qui apparaît, choisissez Stop pour confirmer que vous souhaitez arrêter le serveur.

Note

Avant de passer à l'étape suivante, dans Détails du point de terminaison, attendez que le statut du serveur passe à Hors ligne ; cela peut prendre quelques minutes. Vous devrez peut-être sélectionner Actualiser sur la page Serveurs pour voir le changement d'état.

Vous ne pourrez apporter aucune modification tant que le serveur ne sera pas hors ligne.

-

Dans Détails du point de terminaison, choisissez Modifier.

-

Dans Modifier la configuration du point de terminaison, procédez comme suit :

-

Pour Modifier le type de point de terminaison, choisissez VPC hébergé.

-

Pour Access, choisissez l'une des options suivantes :

-

Interne pour que votre terminal ne soit accessible qu'aux clients utilisant les adresses IP privées du point de terminaison.

-

Internet Facing pour rendre votre terminal accessible aux clients via Internet public.

Note

Lorsque vous choisissez Internet Facing, vous pouvez choisir une adresse IP élastique existante dans chaque sous-réseau ou sous-réseaux. Vous pouvez également accéder à la console VPC (https://console.aws.amazon.com/vpc/

) pour allouer une ou plusieurs nouvelles adresses IP Elastic. Ces adresses peuvent être détenues par vous AWS ou par vous. Vous ne pouvez pas associer les adresses IP élastiques déjà utilisées à votre point de terminaison.

-

-

(Facultatif pour l'accès à Internet uniquement) Pour le nom d'hôte personnalisé, choisissez l'une des options suivantes :

-

Alias DNS Amazon Route 53 : si le nom d'hôte que vous souhaitez utiliser est enregistré auprès de Route 53. Vous pouvez ensuite saisir le nom d'hôte.

-

Autre DNS : si le nom d'hôte que vous souhaitez utiliser est enregistré auprès d'un autre fournisseur DNS. Vous pouvez ensuite saisir le nom d'hôte.

-

Aucun : pour utiliser le point de terminaison du serveur et ne pas utiliser de nom d'hôte personnalisé. Le nom d'hôte du serveur se présente sous la forme

serverId.server.transfer.regionId.amazonaws.com.rproxy.goskope.comPour en savoir plus sur l'utilisation de noms d'hôtes personnalisés, consultezUtilisation de noms d'hôtes personnalisés.

-

-

Pour le VPC, choisissez un ID de VPC existant ou choisissez Create a VPC pour créer un nouveau VPC.

-

Dans la section Zones de disponibilité, sélectionnez jusqu'à trois zones de disponibilité et les sous-réseaux associés. Si Internet Facing est sélectionné, choisissez également une adresse IP élastique pour chaque sous-réseau.

Note

Si vous souhaitez un maximum de trois zones de disponibilité, mais qu'il n'y en a pas suffisamment, créez-les dans la console VPC () https://console.aws.amazon.com/vpc/

. Si vous modifiez les sous-réseaux ou les adresses IP élastiques, la mise à jour du serveur prend quelques minutes. Vous ne pouvez pas enregistrer vos modifications tant que la mise à jour du serveur n'est pas terminée.

-

Choisissez Enregistrer.

-

-

Pour Actions, choisissez Démarrer et attendez que le statut du serveur passe à En ligne ; cela peut prendre quelques minutes.

Note

Si vous avez remplacé un point de terminaison public par un point de terminaison VPC, notez que le type de point de terminaison de votre serveur est devenu VPC.

Le groupe de sécurité par défaut est attaché au point de terminaison. Pour modifier ou ajouter des groupes de sécurité supplémentaires, consultez la section Création de groupes de sécurité.

Arrêt de l'utilisation de VPC_ENDPOINT

AWS Transfer Family a cessé de permettre la création de serveurs EndpointType=VPC_ENDPOINT pour les nouveaux AWS comptes. À compter du 19 mai 2021, les AWS comptes qui ne possèdent pas de AWS Transfer Family serveurs dotés d'un type de point de terminaison ne VPC_ENDPOINT pourront pas créer de nouveaux serveurs avecEndpointType=VPC_ENDPOINT. Si vous possédez déjà des serveurs qui utilisent le type de VPC_ENDPOINT point de terminaison, nous vous recommandons de commencer à EndpointType=VPC les utiliser dès que possible. Pour plus de détails, consultez Mettre à jour le type de point de terminaison de votre AWS Transfer Family serveur de VPC_ENDPOINT à

Nous avons lancé le nouveau type de VPC point de terminaison plus tôt en 2020. Pour plus d'informations, consultez AWS Transfer Family la section « SFTP prend en charge les groupes de sécurité VPC et les adresses IP élastiques

Ce type de point de terminaison est fonctionnellement équivalent au type de point de terminaison précédent (VPC_ENDPOINT). Vous pouvez associer des adresses IP élastiques directement au point de terminaison pour le rendre accessible à Internet et utiliser des groupes de sécurité pour le filtrage des adresses IP source. Pour plus d'informations, consultez le billet de blog intitulé Utiliser l'adresse IP autorisée AWS Transfer Family pour sécuriser votre accès aux serveurs SFTP

Vous pouvez également héberger ce point de terminaison dans un environnement VPC partagé. Pour plus d'informations, voir Supporte AWS Transfer Family désormais les environnements VPC à services partagés

Outre le SFTP, vous pouvez utiliser le EndpointType VPC pour activer FTPS et FTP. Nous n'avons pas l'intention d'ajouter ces fonctionnalités et FTPS/FTP cette assistance àEndpointType=VPC_ENDPOINT. Nous avons également supprimé ce type de point de terminaison en tant qu'option de la AWS Transfer Family console.

Vous pouvez modifier le type de point de terminaison de votre serveur à l'aide de la console Transfer Family AWS CLI, de l'API, des SDK ou CloudFormation. Pour modifier le type de point de terminaison de votre serveur, consultezMise à jour du type de point de terminaison du AWS Transfer Family serveur de VPC_ENDPOINT à VPC.

Si vous avez des questions, contactez AWS Support l'équipe chargée de votre AWS compte.

Note

Nous ne prévoyons pas d'ajouter ces fonctionnalités ni le support FTPS ou FTP à EndpointType =VPC_ENDPOINT. Nous ne le proposons plus en option sur la AWS Transfer Family console.

Si vous avez d'autres questions, vous pouvez nous contacter par l'intermédiaire AWS Support de l'équipe chargée de votre compte.

Limiter l'accès aux points de terminaison VPC pour les serveurs Transfer Family

Lorsque vous créez un AWS Transfer Family serveur avec un type de point de terminaison VPC, vos utilisateurs et principaux IAM ont besoin d'autorisations pour créer et supprimer des points de terminaison VPC. Toutefois, les politiques de sécurité de votre organisation peuvent restreindre ces autorisations. Vous pouvez utiliser les politiques IAM pour autoriser la création et la suppression de points de terminaison VPC spécifiquement pour Transfer Family tout en maintenant les restrictions pour les autres services.

Important

La politique IAM suivante permet aux utilisateurs de créer et de supprimer des points de terminaison VPC uniquement pour les serveurs Transfer Family, tout en refusant ces opérations pour les autres services :

{ "Effect": "Deny", "Action": [ "ec2:CreateVpcEndpoint", "ec2:DeleteVpcEndpoints" ], "Resource": ["*"], "Condition": { "ForAnyValue:StringNotLike": { "ec2:VpceServiceName": [ "com.amazonaws.INPUT-YOUR-REGION.transfer.server.*" ] }, "StringNotLike": { "aws:PrincipalArn": [ "arn:aws:iam::*:role/INPUT-YOUR-ROLE" ] } } }

INPUT-YOUR-REGIONRemplacez-le par votre AWS région (par exempleus-east-1) et INPUT-YOUR-ROLE par le rôle IAM auquel vous souhaitez accorder ces autorisations.

Fonctionnalités réseau supplémentaires

AWS Transfer Family fournit plusieurs fonctionnalités réseau avancées qui améliorent la sécurité et la flexibilité lors de l'utilisation de configurations VPC :

-

Support de l'environnement VPC partagé : vous pouvez héberger le point de terminaison de votre serveur Transfer Family dans un environnement VPC partagé. Pour plus d'informations, consultez la section Utilisation de points de terminaison hébergés par des VPC dans des VPC partagés avec

. AWS Transfer Family -

Authentification et sécurité : vous pouvez utiliser un pare-feu d'application AWS Web pour protéger votre point de terminaison Amazon API Gateway. Pour plus d'informations, consultez Sécurisation AWS Transfer Family avec AWS le Web Application Firewall et Amazon API Gateway

.