Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Pemecahan masalah penilaian dan pengumpulan bukti

Anda dapat menggunakan informasi di halaman ini untuk menyelesaikan masalah penilaian umum dan pengumpulan bukti di Audit Manager.

Masalah pengumpulan bukti

-

Saya membuat penilaian tetapi saya belum dapat melihat bukti apa pun

-

Penilaian saya tidak mengumpulkan bukti pemeriksaan kepatuhan dari AWS Security Hub

-

Penilaian saya tidak mengumpulkan bukti pemeriksaan kepatuhan dari AWS Config

-

Penilaian saya tidak mengumpulkan bukti aktivitas pengguna dari AWS CloudTrail

-

Penilaian saya tidak mengumpulkan bukti data konfigurasi untuk panggilan AWS API

-

Bukti saya dihasilkan pada interval yang berbeda, dan saya tidak yakin seberapa sering dikumpulkan

-

Di halaman detail penilaian saya, saya diminta untuk membuat ulang penilaian saya

Masalah penilaian

Saya membuat penilaian tetapi saya belum dapat melihat bukti apa pun

Jika Anda tidak dapat melihat bukti apa pun, kemungkinan Anda tidak menunggu setidaknya 24 jam setelah Anda membuat penilaian atau ada kesalahan konfigurasi.

Kami menyarankan Anda memeriksa hal-hal berikut:

-

Pastikan 24 jam berlalu sejak Anda membuat penilaian. Bukti otomatis tersedia 24 jam setelah Anda membuat penilaian.

-

Pastikan bahwa Anda menggunakan Audit Manager Wilayah AWS sama dengan Layanan AWS yang Anda harapkan untuk melihat buktinya.

-

Jika Anda berharap untuk melihat bukti pemeriksaan kepatuhan dari AWS Config dan AWS Security Hub, pastikan bahwa konsol Security Hub AWS Config dan Security Hub menampilkan hasil untuk pemeriksaan ini. Hasil AWS Config dan Security Hub akan ditampilkan sama dengan Wilayah AWS yang Anda gunakan Audit Manager.

Jika Anda masih tidak dapat melihat bukti dalam penilaian Anda dan itu bukan karena salah satu masalah ini, periksa penyebab potensial lainnya yang dijelaskan di halaman ini.

Penilaian saya tidak mengumpulkan bukti pemeriksaan kepatuhan dari AWS Security Hub

Jika Anda tidak melihat bukti pemeriksaan kepatuhan untuk AWS Security Hub kontrol, ini bisa disebabkan oleh salah satu masalah berikut.

- Konfigurasi tidak ada di AWS Security Hub

-

Masalah ini dapat disebabkan jika Anda melewatkan beberapa langkah konfigurasi saat Anda mengaktifkan AWS Security Hub.

Untuk memperbaiki masalah ini, pastikan Anda mengaktifkan Security Hub dengan pengaturan yang diperlukan untuk Audit Manager. Untuk petunjuk, lihat Aktifkan dan atur AWS Security Hub (opsional).

- Nama kontrol Security Hub dimasukkan secara tidak benar di

ControlMappingSource -

Bila Anda menggunakan Audit Manager API untuk membuat kontrol kustom, Anda dapat menentukan kontrol Security Hub sebagai pemetaan sumber data untuk pengumpulan bukti. Untuk melakukan ini, Anda memasukkan ID kontrol sebagai

keywordValue.Jika Anda tidak melihat bukti pemeriksaan kepatuhan untuk kontrol Security Hub, bisa jadi bukti tersebut salah

keywordValuedimasukkan ke dalam AndaControlMappingSource.keywordValueIni peka huruf besar/kecil. Jika Anda salah memasukkannya, Audit Manager mungkin tidak mengenali aturan tersebut. Akibatnya, Anda mungkin tidak mengumpulkan bukti pemeriksaan kepatuhan untuk kontrol tersebut seperti yang diharapkan.Untuk memperbaiki masalah ini, perbarui kontrol khusus dan revisi.

keywordValueFormat kata kunci Security Hub yang benar bervariasi. Untuk akurasi, referensi daftarKontrol Security Hub yang didukung . AuditManagerSecurityHubFindingsReceiverEventBridge Aturan Amazon tidak ada-

Saat Anda mengaktifkan Audit Manager, aturan bernama akan

AuditManagerSecurityHubFindingsReceiverdibuat dan diaktifkan secara otomatis di Amazon EventBridge. Aturan ini memungkinkan Audit Manager mengumpulkan temuan Security Hub sebagai bukti.Jika aturan ini tidak terdaftar dan diaktifkan di Wilayah AWS tempat Anda menggunakan Security Hub, Audit Manager tidak dapat mengumpulkan temuan Security Hub untuk Wilayah tersebut.

Untuk mengatasi masalah ini, buka EventBridge konsol

dan konfirmasikan bahwa AuditManagerSecurityHubFindingsReceiveraturan ada di konsol Anda Akun AWS. Jika aturan tidak ada, kami sarankan Anda menonaktifkan Audit Manager dan kemudian mengaktifkan kembali layanan. Jika tindakan ini tidak menyelesaikan masalah, atau jika menonaktifkan Audit Manager bukan pilihan, hubungi AWS Support untuk bantuan. - AWS Config Aturan terkait layanan yang dibuat oleh Security Hub

-

Perlu diingat bahwa Audit Manager tidak mengumpulkan bukti dari AWS Config aturan terkait layanan yang dibuat Security Hub. Ini adalah jenis AWS Config aturan terkelola tertentu yang diaktifkan dan dikendalikan oleh layanan Security Hub. Security Hub membuat instance aturan terkait layanan ini di AWS lingkungan Anda, meskipun instance lain dari aturan yang sama sudah ada. Akibatnya, untuk mencegah duplikasi bukti, Audit Manager tidak mendukung pengumpulan bukti dari aturan terkait layanan.

Saya menonaktifkan kontrol keamanan di Security Hub. Apakah Audit Manager mengumpulkan bukti pemeriksaan kepatuhan untuk kontrol keamanan itu?

Audit Manager tidak mengumpulkan bukti untuk kontrol keamanan yang dinonaktifkan.

Jika Anda menyetel status kontrol keamanan ke dinonaktifkan di Security Hub, tidak ada pemeriksaan keamanan yang dilakukan untuk kontrol tersebut di akun dan Wilayah saat ini. Akibatnya, tidak ada temuan keamanan yang tersedia di Security Hub, dan tidak ada bukti terkait yang dikumpulkan oleh Audit Manager.

Dengan menghormati status dinonaktifkan yang Anda tetapkan di Security Hub, Audit Manager memastikan bahwa penilaian Anda secara akurat mencerminkan kontrol keamanan aktif dan temuan yang relevan dengan lingkungan Anda, tidak termasuk kontrol apa pun yang sengaja Anda nonaktifkan.

Saya mengatur status temuan Suppressed di Security Hub. Apakah Audit Manager mengumpulkan bukti pemeriksaan kepatuhan tentang temuan itu?

Audit Manager mengumpulkan bukti untuk kontrol keamanan yang telah menekan temuan.

Jika Anda menyetel status alur kerja temuan untuk ditekan di Security Hub, ini berarti Anda meninjau temuan tersebut dan tidak percaya bahwa tindakan apa pun diperlukan. Di Audit Manager, temuan-temuan yang ditekan ini dikumpulkan sebagai bukti dan dilampirkan pada penilaian Anda. Rincian bukti menunjukkan status evaluasi yang SUPPRESSED dilaporkan langsung dari Security Hub.

Pendekatan ini memastikan bahwa penilaian Audit Manager Anda secara akurat mewakili temuan dari Security Hub, sekaligus memberikan visibilitas terhadap setiap temuan yang ditekan yang mungkin memerlukan peninjauan atau pertimbangan lebih lanjut dalam audit.

Penilaian saya tidak mengumpulkan bukti pemeriksaan kepatuhan dari AWS Config

Jika Anda tidak melihat bukti pemeriksaan kepatuhan untuk suatu AWS Config aturan, ini bisa disebabkan oleh salah satu masalah berikut.

- Pengidentifikasi aturan dimasukkan secara tidak benar di

ControlMappingSource -

Saat menggunakan Audit Manager API untuk membuat kontrol kustom, Anda dapat menentukan AWS Config aturan sebagai pemetaan sumber data untuk pengumpulan bukti.

keywordValueYang Anda tentukan tergantung pada jenis aturan.Jika Anda tidak melihat bukti pemeriksaan kepatuhan untuk suatu AWS Config aturan, bisa jadi

keywordValueitu salah dimasukkan dalam aturan AndaControlMappingSource.keywordValueIni peka huruf besar/kecil. Jika Anda salah memasukkannya, Audit Manager mungkin tidak mengenali aturan tersebut. Akibatnya, Anda mungkin tidak mengumpulkan bukti pemeriksaan kepatuhan untuk aturan tersebut sebagaimana dimaksud.Untuk memperbaiki masalah ini, perbarui kontrol khusus dan revisi.

keywordValue-

Untuk aturan kustom, pastikan bahwa

keywordValuememilikiCustom_awalan diikuti oleh nama aturan kustom. Format nama aturan kustom dapat bervariasi. Untuk akurasi, kunjungi AWS Config konsoluntuk memverifikasi nama aturan kustom Anda. -

Untuk aturan terkelola, pastikan bahwa itu

keywordValueadalah pengenal aturan diALL_CAPS_WITH_UNDERSCORES. Misalnya,CLOUDWATCH_LOG_GROUP_ENCRYPTED. Untuk akurasi, rujuk daftar kata kunci aturan terkelola yang didukung.catatan

Untuk beberapa aturan terkelola, pengidentifikasi aturan berbeda dari nama aturan. Misalnya, pengidentifikasi aturan untuk restricted-ssh adalah.

INCOMING_SSH_DISABLEDPastikan untuk menggunakan pengenal aturan, bukan nama aturan. Untuk menemukan pengidentifikasi aturan, pilih aturan dari daftar aturan terkelola dan cari nilai pengenalnya.

-

- Aturannya adalah aturan terkait layanan AWS Config

-

Anda dapat menggunakan aturan terkelola dan aturan khusus sebagai pemetaan sumber data untuk pengumpulan bukti. Namun, Audit Manager tidak mengumpulkan bukti dari sebagian besar aturan terkait layanan.

Hanya ada dua jenis aturan terkait layanan yang Audit Manager mengumpulkan bukti dari:

-

Aturan terkait layanan dari Conformance Packs

-

Aturan terkait layanan dari AWS Organizations

Audit Manager tidak mengumpulkan bukti dari aturan terkait layanan lainnya, khususnya aturan apa pun dengan Nama Sumber Daya Amazon (ARN) yang berisi awalan berikut:

arn:aws:config:*:*:config-rule/aws-service-rule/...Alasan Audit Manager tidak mengumpulkan bukti dari sebagian besar AWS Config aturan terkait layanan adalah untuk mencegah duplikat bukti dalam penilaian Anda. Aturan terkait layanan adalah jenis aturan terkelola tertentu yang memungkinkan orang lain Layanan AWS membuat AWS Config aturan di akun Anda. Misalnya, beberapa kontrol Security Hub menggunakan aturan AWS Config terkait layanan untuk menjalankan pemeriksaan keamanan. Untuk setiap kontrol Security Hub yang menggunakan AWS Config aturan terkait layanan, Security Hub membuat instance dari AWS Config aturan yang diperlukan di lingkungan Anda AWS . Ini terjadi bahkan jika aturan asli sudah ada di akun Anda. Oleh karena itu, untuk menghindari pengumpulan bukti yang sama dari aturan yang sama dua kali, Audit Manager mengabaikan aturan terkait layanan dan tidak mengumpulkan bukti darinya.

-

- AWS Config tidak diaktifkan

-

AWS Config harus diaktifkan di Anda Akun AWS. Setelah Anda mengatur dengan AWS Config cara ini, Audit Manager mengumpulkan bukti setiap kali evaluasi AWS Config aturan terjadi. Pastikan Anda mengaktifkan AWS Config di Akun AWS. Untuk petunjuk, lihat Mengaktifkan dan mengatur AWS Config.

- AWS Config Aturan mengevaluasi konfigurasi sumber daya sebelum Anda menyiapkan penilaian

-

Jika AWS Config aturan Anda disiapkan untuk mengevaluasi perubahan konfigurasi untuk sumber daya tertentu, Anda mungkin melihat ketidakcocokan antara evaluasi AWS Config dan bukti di Audit Manager. Hal ini terjadi jika evaluasi aturan terjadi sebelum Anda mengatur kontrol dalam penilaian Audit Manager Anda. Dalam hal ini, Audit Manager tidak menghasilkan bukti sampai sumber daya yang mendasarinya mengubah status lagi dan memicu evaluasi ulang aturan.

Sebagai solusinya, Anda dapat menavigasi ke aturan di AWS Config konsol dan mengevaluasi ulang aturan secara manual. Ini memanggil evaluasi baru dari semua sumber daya yang berkaitan dengan aturan itu.

Penilaian saya tidak mengumpulkan bukti aktivitas pengguna dari AWS CloudTrail

Bila Anda menggunakan Audit Manager API untuk membuat kontrol kustom, Anda dapat menentukan nama CloudTrail peristiwa sebagai pemetaan sumber data untuk pengumpulan bukti. Untuk melakukannya, Anda memasukkan nama acara sebagai keywordValue.

Jika Anda tidak melihat bukti aktivitas pengguna untuk suatu CloudTrail peristiwa, bisa jadi bukti tersebut salah keywordValue dimasukkan ke dalam acara AndaControlMappingSource. keywordValueIni peka huruf besar/kecil. Jika Anda salah memasukkannya, Audit Manager mungkin tidak mengenali nama acara. Akibatnya, Anda mungkin tidak mengumpulkan bukti aktivitas pengguna untuk peristiwa tersebut sebagaimana dimaksud.

Untuk memperbaiki masalah ini, perbarui kontrol khusus dan revisi. keywordValue Pastikan bahwa acara tersebut ditulis sebagaiserviceprefix_ActionName. Misalnya, cloudtrail_StartLogging. Untuk akurasi, tinjau Layanan AWS

awalan dan nama tindakan di Referensi Otorisasi Layanan.

Penilaian saya tidak mengumpulkan bukti data konfigurasi untuk panggilan AWS API

Saat menggunakan Audit Manager API untuk membuat kontrol kustom, Anda dapat menentukan panggilan AWS API sebagai pemetaan sumber data untuk pengumpulan bukti. Untuk melakukannya, Anda memasukkan panggilan API sebagai keywordValue.

Jika Anda tidak melihat bukti data konfigurasi untuk panggilan AWS API, bisa jadi kesalahan keywordValue dimasukkan ke dalam panggilan AndaControlMappingSource. keywordValueKasus sensitif. Jika Anda salah memasukkannya, Audit Manager mungkin tidak mengenali panggilan API. Akibatnya, Anda mungkin tidak mengumpulkan bukti data konfigurasi untuk panggilan API tersebut sebagaimana dimaksud.

Untuk memperbaiki masalah ini, perbarui kontrol khusus dan revisi. keywordValue Pastikan bahwa panggilan API ditulis sebagaiserviceprefix_ActionName. Misalnya, iam_ListGroups. Untuk akurasi, referensi daftarAWS Panggilan API didukung oleh AWS Audit Manager.

Kontrol umum tidak mengumpulkan bukti otomatis

Saat meninjau kontrol umum, Anda mungkin melihat pesan berikut: Kontrol umum ini tidak mengumpulkan bukti otomatis dari kontrol inti.

Ini berarti bahwa tidak ada sumber bukti AWS terkelola saat ini yang dapat mendukung kontrol bersama ini. Akibatnya, tab Sumber bukti kosong dan tidak ada kontrol inti yang ditampilkan.

Ketika kontrol umum tidak mengumpulkan bukti otomatis, itu disebut sebagai kontrol umum manual. Kontrol umum manual biasanya memerlukan penyediaan catatan fisik dan tanda tangan, atau rincian tentang peristiwa yang terjadi di luar lingkungan Anda AWS . Untuk alasan ini, seringkali tidak ada sumber AWS data yang dapat menghasilkan bukti untuk mendukung persyaratan kontrol.

Jika kontrol umum adalah manual, Anda masih dapat menggunakannya sebagai sumber bukti untuk kontrol khusus. Satu-satunya perbedaan adalah bahwa kontrol umum tidak akan mengumpulkan bukti apa pun secara otomatis. Sebagai gantinya, Anda harus mengunggah bukti Anda sendiri secara manual untuk mendukung persyaratan kontrol umum.

Untuk menambahkan bukti ke kontrol umum manual

-

Buat kontrol khusus

-

Buat kerangka kerja khusus

-

Buat penilaian

-

Ikuti langkah-langkah untuk membuat penilaian dari kerangka kerja kustom Anda.

-

Pada titik ini, kontrol umum manual sekarang menjadi sumber bukti dalam kontrol penilaian aktif.

-

-

Unggah bukti manual

-

Ikuti langkah-langkah untuk menambahkan bukti manual ke kontrol dalam penilaian Anda.

-

catatan

Karena semakin banyak sumber AWS data yang tersedia di masa depan, ada kemungkinan bahwa AWS mungkin memperbarui kontrol umum untuk memasukkan kontrol inti sebagai sumber bukti. Dalam hal ini, jika kontrol umum adalah sumber bukti di satu atau lebih kontrol penilaian aktif Anda, Anda akan mendapat manfaat dari pembaruan ini secara otomatis. Tidak diperlukan pengaturan lebih lanjut dari pihak Anda, dan Anda akan mulai mengumpulkan bukti otomatis yang mendukung kontrol umum.

Bukti saya dihasilkan pada interval yang berbeda, dan saya tidak yakin seberapa sering dikumpulkan

Kontrol dalam penilaian Audit Manager dipetakan ke berbagai sumber data. Setiap sumber data memiliki frekuensi pengumpulan bukti yang berbeda. Akibatnya, tidak ada one-size-fits-all jawaban untuk seberapa sering bukti dikumpulkan. Beberapa sumber data mengevaluasi kepatuhan, sedangkan yang lain hanya menangkap status sumber daya dan mengubah data tanpa penentuan kepatuhan.

Berikut ini adalah ringkasan dari berbagai jenis sumber data dan seberapa sering mereka mengumpulkan bukti.

| Jenis sumber data | Deskripsi | Frekuensi pengumpulan bukti | Ketika kontrol ini aktif dalam penilaian |

|---|---|---|---|

| AWS CloudTrail |

Melacak aktivitas pengguna tertentu. |

Terus menerus |

Audit Manager memfilter CloudTrail log Anda berdasarkan kata kunci yang Anda pilih. Log yang diproses diimpor sebagai bukti aktivitas Pengguna. |

| AWS Security Hub |

Menangkap cuplikan postur keamanan sumber daya Anda dengan melaporkan temuan dari Security Hub. |

Berdasarkan jadwal pemeriksaan Security Hub (biasanya sekitar setiap 12 jam) |

Audit Manager mengambil temuan keamanan langsung dari Security Hub. Temuan ini diimpor sebagai bukti pemeriksaan Kepatuhan. |

| AWS Config |

Menangkap snapshot dari postur keamanan sumber daya Anda dengan melaporkan temuan dari. AWS Config |

Berdasarkan pengaturan yang didefinisikan dalam AWS Config aturan | Audit Manager mengambil evaluasi aturan langsung dari AWS Config. Evaluasi diimpor sebagai bukti pemeriksaan Kepatuhan. |

| AWS Panggilan API |

Mengambil snapshot konfigurasi sumber daya Anda secara langsung melalui panggilan API ke yang ditentukan Layanan AWS. |

Harian, mingguan, atau bulanan | Audit Manager membuat panggilan API berdasarkan frekuensi yang Anda tentukan. Respons diimpor sebagai bukti data Konfigurasi. |

Terlepas dari frekuensi pengumpulan bukti, bukti baru dikumpulkan secara otomatis selama penilaian aktif. Untuk informasi selengkapnya, lihat Frekuensi pengumpulan bukti.

Untuk mempelajari selengkapnya, lihat Jenis sumber data yang didukung untuk bukti otomatis dan Mengubah seberapa sering kontrol mengumpulkan bukti.

Saya menonaktifkan dan kemudian mengaktifkan kembali Audit Manager, dan sekarang penilaian saya yang sudah ada sebelumnya tidak lagi mengumpulkan bukti

Saat Anda menonaktifkan Audit Manager dan memilih untuk tidak menghapus data, penilaian yang ada akan beralih ke keadaan tidak aktif dan berhenti mengumpulkan bukti. Ini berarti bahwa ketika Anda mengaktifkan kembali Audit Manager, penilaian yang Anda buat sebelumnya tetap tersedia. Namun, mereka tidak secara otomatis melanjutkan pengumpulan bukti.

Untuk mulai mengumpulkan bukti lagi untuk penilaian yang sudah ada sebelumnya, edit penilaian dan pilih Simpan tanpa membuat perubahan apa pun.

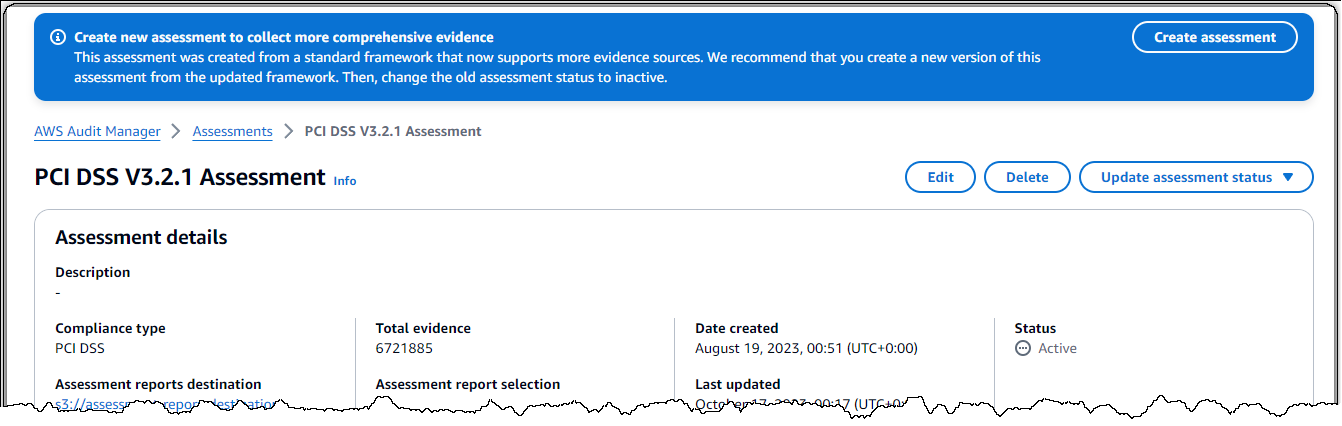

Di halaman detail penilaian saya, saya diminta untuk membuat ulang penilaian saya

Jika Anda melihat pesan yang mengatakan Buat penilaian baru untuk mengumpulkan bukti yang lebih komprehensif, ini menunjukkan bahwa Audit Manager sekarang memberikan definisi baru dari kerangka standar tempat penilaian Anda dibuat.

Dalam definisi kerangka kerja baru, semua kontrol standar kerangka kerja sekarang dapat mengumpulkan bukti dari sumber yang AWS dikelola. Ini berarti bahwa setiap kali ada pembaruan ke sumber data yang mendasari untuk kontrol umum atau inti, Audit Manager secara otomatis menerapkan pembaruan yang sama ke semua kontrol standar terkait.

Untuk mendapatkan manfaat dari sumber AWS terkelola ini, kami sarankan Anda membuat penilaian baru dari kerangka kerja yang diperbarui. Setelah Anda melakukan ini, Anda kemudian dapat mengubah status penilaian lama menjadi tidak aktif. Tindakan ini membantu memastikan bahwa penilaian baru Anda mengumpulkan bukti paling akurat dan komprehensif yang tersedia dari sumber AWS terkelola. Jika Anda tidak mengambil tindakan, penilaian Anda terus menggunakan kerangka kerja lama dan definisi kontrol untuk mengumpulkan bukti persis seperti sebelumnya.

Apa perbedaan antara sumber data dan sumber bukti?

Sumber bukti menentukan dari mana bukti dikumpulkan. Ini bisa berupa sumber data individual, atau pengelompokan sumber data yang telah ditentukan sebelumnya yang memetakan ke kontrol inti atau kontrol umum.

Sumber data adalah jenis sumber bukti yang paling terperinci. Sumber data mencakup rincian berikut yang memberi tahu Audit Manager di mana tepatnya mengumpulkan data bukti dari:

-

Jenis sumber data (misalnya, AWS Config)

-

Pemetaan sumber data (misalnya, AWS Config aturan tertentu seperti

s3-bucket-public-write-prohibited)

Pembuatan penilaian saya gagal

Jika pembuatan penilaian Anda gagal, itu bisa jadi karena Anda memilih terlalu banyak Akun AWS dalam lingkup penilaian Anda. Jika Anda menggunakan AWS Organizations, Audit Manager dapat mendukung hingga 200 akun anggota dalam lingkup penilaian tunggal. Jika Anda melebihi angka ini, pembuatan penilaian mungkin gagal. Sebagai solusinya, Anda dapat menjalankan beberapa penilaian dengan cakupan akun berbeda untuk setiap penilaian.

Apa yang terjadi jika saya menghapus akun dalam lingkup dari organisasi saya?

Ketika akun dalam cakupan dihapus dari organisasi Anda, Audit Manager tidak lagi mengumpulkan bukti untuk akun tersebut. Namun, akun terus ditampilkan dalam penilaian Anda di bawah Akun AWStab. Untuk menghapus akun dari daftar akun dalam ruang lingkup, edit penilaian. Akun yang dihapus tidak lagi ditampilkan dalam daftar selama pengeditan, dan Anda dapat menyimpan perubahan tanpa cakupan akun itu.

Saya tidak dapat melihat layanan dalam ruang lingkup penilaian saya

Jika Anda tidak melihat Layanan AWStab, ini berarti bahwa layanan dalam cakupan dikelola untuk Anda oleh Audit Manager. Saat Anda membuat penilaian baru, Audit Manager mengelola layanan dalam cakupan untuk Anda sejak saat itu dan seterusnya.

Jika Anda memiliki penilaian yang lebih lama, Anda mungkin melihat tab ini sebelumnya di penilaian Anda. Namun, Audit Manager secara otomatis menghapus tab ini dari penilaian Anda dan mengambil alih pengelolaan layanan dalam cakupan ketika salah satu dari peristiwa berikut terjadi:

-

Anda mengedit penilaian Anda

-

Anda mengedit salah satu kontrol kustom yang digunakan dalam penilaian

Audit Manager menyimpulkan layanan dalam ruang lingkup dengan memeriksa kontrol penilaian Anda dan sumber datanya, dan kemudian memetakan informasi ini ke yang sesuai. Layanan AWS Jika sumber data yang mendasari berubah untuk penilaian Anda, kami secara otomatis memperbarui cakupan sesuai kebutuhan untuk mencerminkan layanan yang benar. Ini memastikan bahwa penilaian Anda mengumpulkan bukti yang akurat dan komprehensif tentang semua layanan yang relevan di AWS lingkungan Anda.

Saya tidak dapat mengedit layanan dalam ruang lingkup untuk penilaian saya

Mengedit penilaian di AWS Audit ManagerAlur kerja tidak lagi memiliki langkah Edit layanan. Ini karena Audit Manager sekarang mengelola yang Layanan AWS berada dalam ruang lingkup penilaian Anda.

Jika Anda memiliki penilaian yang lebih lama, ada kemungkinan bahwa Anda secara manual mendefinisikan layanan dalam cakupan ketika Anda membuat penilaian itu. Namun, Anda tidak dapat mengedit layanan ini ke depan. Audit Manager secara otomatis mengambil alih pengelolaan layanan dalam ruang lingkup penilaian Anda ketika salah satu dari peristiwa berikut terjadi:

-

Anda mengedit penilaian Anda

-

Anda mengedit salah satu kontrol kustom yang digunakan dalam penilaian

Audit Manager menyimpulkan layanan dalam ruang lingkup dengan memeriksa kontrol penilaian Anda dan sumber datanya, dan kemudian memetakan informasi ini ke yang sesuai. Layanan AWS Jika sumber data yang mendasari berubah untuk penilaian Anda, kami secara otomatis memperbarui cakupan sesuai kebutuhan untuk mencerminkan layanan yang benar. Ini memastikan bahwa penilaian Anda mengumpulkan bukti yang akurat dan komprehensif tentang semua layanan yang relevan di AWS lingkungan Anda.

Apa perbedaan antara layanan dalam lingkup dan tipe sumber data?

A service in scope adalah Layanan AWS yang termasuk dalam ruang lingkup penilaian Anda. Ketika layanan berada dalam ruang lingkup, Audit Manager mengumpulkan bukti tentang penggunaan Anda atas layanan tersebut dan sumber dayanya.

catatan

Audit Manager mengelola yang Layanan AWS berada dalam ruang lingkup penilaian Anda. Jika Anda memiliki penilaian yang lebih lama, ada kemungkinan bahwa Anda secara manual menentukan layanan dalam ruang lingkup di masa lalu. Ke depan, Anda tidak dapat menentukan atau mengedit layanan dalam cakupan.

Tipe sumber data menunjukkan dari mana tepatnya bukti dikumpulkan. Jika Anda mengunggah bukti Anda sendiri, tipe sumber datanya adalah Manual. Jika Audit Manager mengumpulkan bukti, sumber data dapat menjadi salah satu dari empat jenis.

-

AWS Security Hub — Menangkap snapshot postur keamanan sumber daya Anda dengan melaporkan temuan dari Security Hub.

-

AWS Config — Menangkap snapshot dari postur keamanan sumber daya Anda dengan melaporkan temuan dari. AWS Config

-

AWS CloudTrail — Melacak aktivitas pengguna tertentu untuk sumber daya.

-

AWS Panggilan API — Mengambil snapshot konfigurasi sumber daya Anda secara langsung melalui panggilan API ke spesifik Layanan AWS.

Berikut adalah dua contoh untuk menggambarkan perbedaan antara layanan dalam lingkup dan tipe sumber data.

Contoh 1

Katakanlah Anda ingin mengumpulkan bukti untuk kontrol yang diberi nama 4.1.2 - Larang akses tulis publik ke bucket S3. Kontrol ini memeriksa tingkat akses kebijakan bucket S3 Anda. Untuk kontrol ini, Audit Manager menggunakan AWS Config aturan khusus (s3- bucket-public-write-prohibited) untuk mencari evaluasi bucket S3 Anda. Dalam contoh ini, berikut ini benar:

-

service in scopeItu adalah Amazon S3

-

Sumber daya yang sedang dinilai adalah bucket S3 Anda

-

Tipe sumber datanya adalah AWS Config

-

Pemetaan sumber data adalah AWS Config aturan khusus ()

s3-bucket-public-write-prohibited

Contoh 2

Katakanlah Anda ingin mengumpulkan bukti untuk kontrol HIPAA yang diberi nama 164.308 (a) (5) (ii) (C). Kontrol ini memerlukan prosedur pemantauan untuk mendeteksi login yang tidak tepat. Untuk kontrol ini, Audit Manager menggunakan CloudTrail log untuk mencari semua peristiwa login Konsol AWS Manajemen. Dalam contoh ini, berikut ini benar:

-

service in scopeadalah IAM

-

Sumber daya yang sedang dinilai adalah pengguna Anda

-

Tipe sumber datanya adalah CloudTrail

-

Pemetaan sumber data adalah CloudTrail peristiwa tertentu ()

ConsoleLogin