Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Credential Guard per istanze Windows

Il sistema AWS Nitro supporta Credential Guard per le istanze Windows di Amazon Elastic Compute Cloud (Amazon EC2). Credential Guard è una funzionalità di sicurezza basata sulla virtualizzazione di Windows (VBS) che consente la creazione di ambienti isolati per proteggere le risorse di sicurezza, come le credenziali utente di Windows e l'applicazione dell'integrità del codice, oltre alle protezioni del kernel di Windows. Quando esegui istanze EC2 per Windows, Credential Guard utilizza il sistema AWS Nitro per proteggere le credenziali di accesso di Windows dall'estrazione dalla memoria del sistema operativo.

Indice

Prerequisiti

L'istanza Windows deve soddisfare i seguenti prerequisiti per utilizzare Credential Guard.

- Immagini di macchine Amazon (AMIs)

-

L'AMI deve essere preconfigurata per abilitare NitroTPM e UEFI Secure Boot. Per ulteriori informazioni sui supporti AMIs, consultaRequisiti per l'utilizzo di NitroTPM con istanze Amazon EC2.

- Integrità della memoria

-

L'integrità della memoria, nota anche come Hypervisor-protected Code Integrity (HVCI) o Hypervisor enforced Code Integrity, non è supportata. Prima di attivare Credential Guard, devi assicurarti che questa funzionalità sia disattivata. Per ulteriori informazioni, consulta Disattivare l'integrità della memoria.

- Tipi di istanza

-

I seguenti tipi di istanza supportano Credential Guard per tutte le dimensioni se non diversamente indicato:

C5,C5d,C5n,C6i,C6id,C6in,C7i,C7i-flex,M5,M5d,M5dn,M5n,M5zn,M6i,M6id,M6idn,M6in,M7i,M7i-flex,R5,R5b,R5d,R5dn,R5n,R6i,R6id,R6idn,R6in,R7i,R7iz,T3.Nota

-

Sebbene NitroTPM abbia in comune alcuni tipi di istanza obbligatori, il tipo di istanza deve essere uno dei precedenti per supportare Credential Guard.

-

Credential Guard non è supportato per:

-

Istanze Bare Metal.

-

I seguenti tipi di istanza:

C7i.48xlarge,M7i.48xlargeeR7i.48xlarge.

-

Per ulteriori informazioni sui tipi di istanza, consulta Guida a tipi di istanza di Amazon EC2.

-

Avviare un'istanza supportata

Puoi utilizzare la console Amazon EC2 o AWS Command Line Interface (AWS CLI) per avviare un'istanza in grado di supportare Credential Guard. Avrai bisogno di un ID AMI compatibile per avviare l'istanza, che sia unico per ciascuna Regione AWS.

Suggerimento

Puoi utilizzare il seguente link per scoprire e avviare istanze con AMI compatibili fornite da Amazon nella console Amazon EC2:

Disattivare l'integrità della memoria

È possibile utilizzare l'Editor Criteri di gruppo locali per disabilitare l'integrità della memoria negli scenari supportati. Le seguenti linee guida possono essere applicate per ciascuna impostazione di configurazione in Protezione basata su virtualizzazione dell'integrità del codice:

-

Abilitata senza blocco: modifica l'impostazione impostandola su Disabilitato per disabilitare l'integrità della memoria.

-

Abilitato con blocco UEFI: l'integrità della memoria è stata abilitata con il blocco UEFI. L'integrità della memoria non può essere disabilitata una volta abilitata con il blocco UEFI. Ti consigliamo di creare una nuova istanza con l'integrità della memoria disabilitata e di terminare l'istanza non supportata se non è in uso.

Per disabilitare l'integrità della memoria con l'Editor Criteri di gruppo locali

-

Connettiti alla tua istanza come account utente con privilegi di amministrazione utilizzando il protocollo RDP (Remote Desktop Protocol). Per ulteriori informazioni, consulta Connettiti alla tua istanza Windows utilizzando un client RDP.

-

Apri il menu Start e cerca

cmdper avviare un prompt dei comandi. -

Esegui i comandi seguenti per aprire l'Editor Criteri di gruppo locali:

gpedit.msc -

Nell'Editor Criteri di gruppo locali, scegli Configurazione computer, Modelli amministrativi, Sistema, Protezione dispositivi.

-

Seleziona Attiva la sicurezza basata sulla virtualizzazione, quindi seleziona Modifica impostazione delle policy.

-

Apri il menu a discesa delle impostazioni per Protezione basata su virtualizzazione dell'integrità del codice, scegli Disabilitata, quindi scegli Applica.

-

Riavvia l'istanza per applicare le modifiche.

Attivare Credential Guard

Dopo aver avviato un'istanza Windows con un tipo di istanza supportato e un'AMI compatibile e aver confermato che l'integrità della memoria è disabilitata, puoi attivare Credential Guard.

Importante

Per eseguire i seguenti passaggi di attivazione di Credential Guard sono necessari i seguenti privilegi di amministratore.

Per attivare Credential Guard

-

Connettiti alla tua istanza come account utente con privilegi di amministrazione utilizzando il protocollo RDP (Remote Desktop Protocol). Per ulteriori informazioni, consulta Connettiti alla tua istanza Windows utilizzando un client RDP.

-

Apri il menu Start e cerca

cmdper avviare un prompt dei comandi. -

Esegui i comandi seguenti per aprire l'Editor Criteri di gruppo locali:

gpedit.msc -

Nell'Editor Criteri di gruppo locali, scegli Configurazione computer, Modelli amministrativi, Sistema, Protezione dispositivi.

-

Seleziona Attiva la sicurezza basata sulla virtualizzazione, quindi seleziona Modifica impostazione delle policy.

-

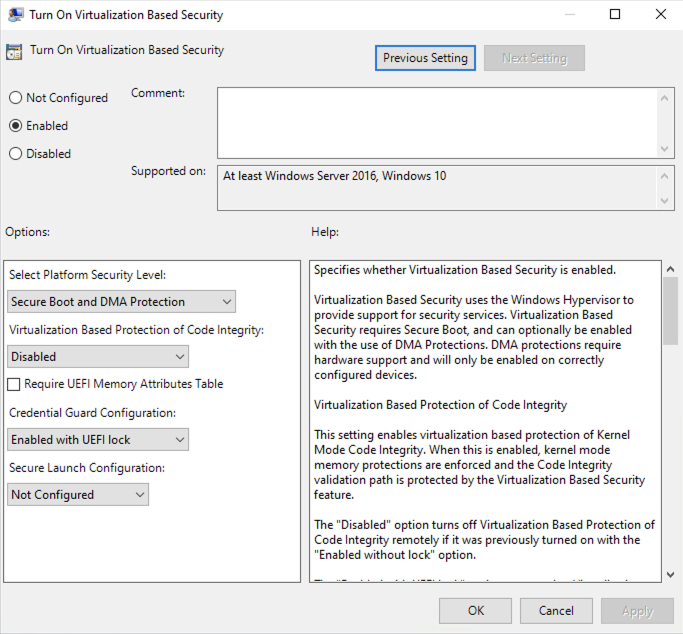

Scegli Abilitata nel menu Attiva la sicurezza basata sulla virtualizzazione.

-

Per Seleziona livello di sicurezza della piattaforma, scegli Secure Boot e protezione DMA.

-

Per Configurazione di Credential Guard, scegli Abilitato con blocco UEFI.

Nota

Le restanti impostazioni delle policy non sono necessarie per abilitare Credential Guard e possono essere lasciate come Non configurate.

L'immagine seguente mostra le impostazioni VBS configurate come descritto in precedenza:

-

Riavvia l'istanza per applicare le impostazioni.

Verificare se Credential Guard è in esecuzione

Puoi utilizzare lo strumento Microsoft System Information (Msinfo32.exe) per confermare che Credential Guard è in esecuzione.

Importante

È necessario innanzitutto riavviare l'istanza per completare l'applicazione delle impostazioni delle policy richieste per abilitare Credential Guard.

Per verificare se Credential Guard è in esecuzione

-

Connettiti all'istanza utilizzando il protocollo RDP (Remote Desktop Protocol). Per ulteriori informazioni, consulta Connettiti alla tua istanza Windows utilizzando un client RDP.

-

All'interno della sessione RDP dell'istanza, apri il menu Start e cerca

cmdper avviare un prompt dei comandi. -

Apri Informazioni sul sistema eseguendo il comando seguente:

msinfo32.exe -

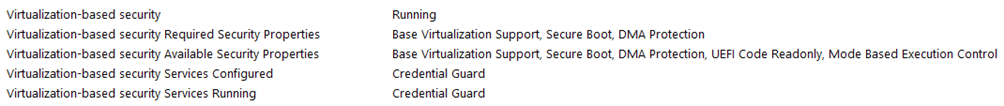

Lo strumento Microsoft System Information elenca i dettagli per la configurazione VBS. Accanto a Servizi di sicurezza basati sulla virtualizzazione, verifica che Credential Guard sia visualizzato come In esecuzione.

L'immagine seguente mostra che VBS è in esecuzione come descritto in precedenza: