Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Copia di uno snapshot di database Amazon RDS Custom per SQL Server

Con RDS Custom per SQL Server è possibile copiare backup automatici e snapshot di database manuali. Dopo aver copiato uno snapshot, la copia creata è uno snapshot manuale. È possibile creare più copie di un backup automatico o di uno snapshot manuale, ma ogni copia deve avere un identificatore univoco.

È possibile copiare un'istantanea solo all'interno dello stesso AWS account in Regioni AWS luoghi diversi in cui è disponibile RDS Custom for SQL Server. Attualmente non sono supportate le operazioni seguenti:

-

Copia di snapshot di database all’interno dello stesso Regione AWS.

-

Copiare istantanee DB tra account. AWS

RDS Custom per SQL Server supporta la copia incrementale degli snapshot. Per ulteriori informazioni, consulta Considerazioni sulla copia di snapshot incrementali.

Argomenti

Limitazioni

Le seguenti limitazioni si applicano alla copia di snapshot di database per RDS Custom per SQL Server:

-

Se elimini una snapshot origine prima che la snapshot target diventi disponibile, la copia della snapshot potrebbe non riuscire. Verifica che lo snapshot di destinazione abbia lo stato

AVAILABLEprima di eliminare lo snapshot origine. -

Non è possibile specificare il nome di un gruppo di opzioni o copiare un gruppo di opzioni nella richiesta di copia di snapshot di database.

-

Se si eliminano AWS risorse dipendenti dello snapshot del DB di origine prima o durante il processo di copia, la richiesta di copia dello snapshot potrebbe fallire in modo asincrono.

-

Se elimini il file di backup della chiave master del servizio (SMK) per l’istanza database di origine memorizzata nel bucket S3 gestito da RDS Custom nel tuo account, la copia dello snapshot di database viene eseguita in modo asincrono. Tuttavia, le funzionalità di SQL Server che dipendono da SMK, come i database abilitati per TDE, presentano alcuni problemi. Per ulteriori informazioni, consulta Risoluzione dei problemi relativi allo stato PENDING_RECOVERY per i database abilitati a TDE in RDS Custom per SQL Server.

-

-

La copia di istantanee DB all'interno dello stesso non è attualmente supportata. Regione AWS

-

La copia di istantanee DB tra AWS account non è attualmente supportata.

Le limitazioni relative alla copia di uno snapshot di database per Amazon RDS si applicano anche a RDS Custom per SQL Server. Per ulteriori informazioni, consulta Limitazioni.

Gestione della crittografia

Tutte le istanze database RDS Custom per SQL Server sono crittografate con chiavi KMS. È possibile copiare solo un'istantanea crittografata su un'istantanea crittografata, pertanto è necessario specificare una chiave KMS valida nella destinazione Regione AWS per la richiesta di copia dello snapshot DB.

La snapshot di origine resta crittografata nel processo di copia. Amazon RDS utilizza la crittografia a busta per proteggere i dati durante l’operazione di copia con la chiave KMS della Regione AWS di destinazione specificata. Per ulteriori informazioni, consulta Crittografia envelope nella Guida per gli sviluppatori di AWS Key Management Service .

Cross-Region copiando

È possibile copiare snapshot di database tra Regioni AWS. Tuttavia, esistono alcuni vincoli e considerazioni per la copia di snapshot tra le regioni.

Autorizzazione della comunicazione tra Regioni AWS RDS per la copia delle istantanee

Una volta che una richiesta di copia di snapshot di database tra Regioni è stata elaborata correttamente, RDS avvia la copia. Viene creata una richiesta di autorizzazione per RDS per accedere allo snapshot di origine. Questa richiesta di autorizzazione collega lo snapshot di database di origine allo snapshot di database di destinazione. Ciò consente a RDS di copiare solo lo snapshot di destinazione specificato.

RDS verifica l’autorizzazione utilizzando l’autorizzazione rds:CrossRegionCommunication nel ruolo IAM collegato al servizio. Se la copia è autorizzata, RDS comunica con la Regione di origine e completa l’operazione di copia.

RDS non ha accesso agli snapshot di database non autorizzati in precedenza da una richiesta CopyDBSnapshot. L’autorizzazione viene revocata al completamento della copia.

RDS utilizza il ruolo collegato al servizio per verificare l'autorizzazione nella regione di origine. La copia ha esito negativo se viene eliminato il ruolo collegato al servizio durante il processo di copia.

Per ulteriori informazioni, consulta Utilizzo di ruoli collegati ai servizi nella Guida per l’utente di AWS Identity and Access Management .

Utilizzo AWS Security Token Service delle credenziali

I token di sessione dell'endpoint global AWS Security Token Service (AWS STS) sono validi solo se abilitati per impostazione predefinita (regioni commerciali). Regioni AWS Se utilizzi le credenziali dell'operazione assumeRole API in AWS STS, utilizza l'endpoint regionale se la regione di origine è una regione che richiede l'attivazione. In caso contrario, la richiesta ha esito negativo. Le tue credenziali devono essere valide in entrambe le regioni, il che vale per le regioni che accettano l'iscrizione solo quando utilizzi l'endpoint regionale. AWS STS

Per utilizzare l'endpoint globale, assicurarsi che sia abilitato per entrambe le regioni nelle operazioni. Imposta l'endpoint globale su Inall Valid Regioni AWS

nelle impostazioni dell'account. AWS STS

Per ulteriori informazioni, consulta Managing AWS STS in an Regione AWS nella Guida per l’utente di AWS Identity and Access Management .

Snapshot di istanze database creati con versioni del motore personalizzato (CEV)

Per uno snapshot di database di un’istanza database che utilizza una versione del motore personalizzato (CEV), RDS associa la CEV allo snapshot di database. Per copiare uno snapshot del DB di origine associato a un CEV Regioni AWS, RDS copia il CEV insieme allo snapshot del DB di origine nella regione di destinazione.

Se si copiano più snapshot di database associati alla stessa CEV nella stessa Regione di destinazione, alla prima richiesta di copia viene copiata la CEV associata. Il processo di copia delle richieste successive trova la CEV copiata inizialmente e la associa alle successive copie di snapshot di database. La copia di CEV esistente deve essere in stato AVAILABLE per essere associata alle copie di snapshot di database.

Per copiare uno snapshot di database associato a una CEV, è necessario che la policy IAM del richiedente disponga delle autorizzazioni per autorizzare sia la copia dello snapshot di database che la copia di CEV associata. Per consentire la copia della CEV associata, la policy IAM del richiedente deve includere le seguenti autorizzazioni:

-

rds:CopyCustomDBEngineVersion: il principale IAM del richiedente deve essere autorizzato a copiare la CEV di origine nella Regione di destinazione insieme allo snapshot di database di origine. La richiesta di copia di snapshot ha esito negativo a causa di errori di autorizzazione se il principale IAM del richiedente non è autorizzato a copiare la CEV di origine. -

ec2:CreateTags: l’AMI EC2 sottostante della CEV di origine viene copiata nella Regione di destinazione come parte della copia della CEV. RDS Custom tenta di etichettare l’AMI con il tagAWSRDSCustomprima di copiare l’AMI. Assicurati che il principale IAM del richiedente sia autorizzato a creare il tag sull’AMI sottostante della CEV di origine nella Regione di origine.

Per ulteriori informazioni sulle autorizzazioni per la copia di CEV, consulta Concessione delle autorizzazioni richieste al principale IAM.

Concessione delle autorizzazioni richieste al principale IAM

Assicurati di disporre di accesso sufficiente per copiare uno snapshot di database RDS Custom per SQL Server. Il ruolo o utente IAM (indicato come principale IAM) per la copia di uno snapshot di database tramite la console o la CLI deve disporre di una delle seguenti policy per creare istanze database:

-

La policy

AdministratorAccessoppure -

La policy

AmazonRDSFullAccesscon le seguenti autorizzazioni aggiuntive:s3:CreateBucket s3:GetBucketPolicy s3:PutBucketPolicy kms:CreateGrant kms:DescribeKey ec2:CreateTags

RDS Custom utilizza queste autorizzazioni durante la copia di snapshot tra Regioni AWS. Queste autorizzazioni configurano le risorse nell’account che sono necessarie per le operazioni di RDS Custom. Per ulteriori informazioni sull'autorizzazione kms:CreateGrant, consulta AWS KMS key gestione.

La policy JSON di esempio seguente fornisce le autorizzazioni necessarie oltre alla policy AmazonRDSFullAccess.

Nota

Assicurati che le autorizzazioni elencate non siano limitate da policy di controllo dei servizi, da limiti delle autorizzazioni o da policy di sessione associate al principale IAM.

Se utilizzi condizioni con chiavi di contesto nella policy IAM del richiedente, alcune condizioni possono causare l’esito negativo della richiesta. Per ulteriori informazioni sulle insidie più comuni dovute alle condizioni delle policy IAM, consulta Richiesta di una copia di snapshot DB tra regioni.

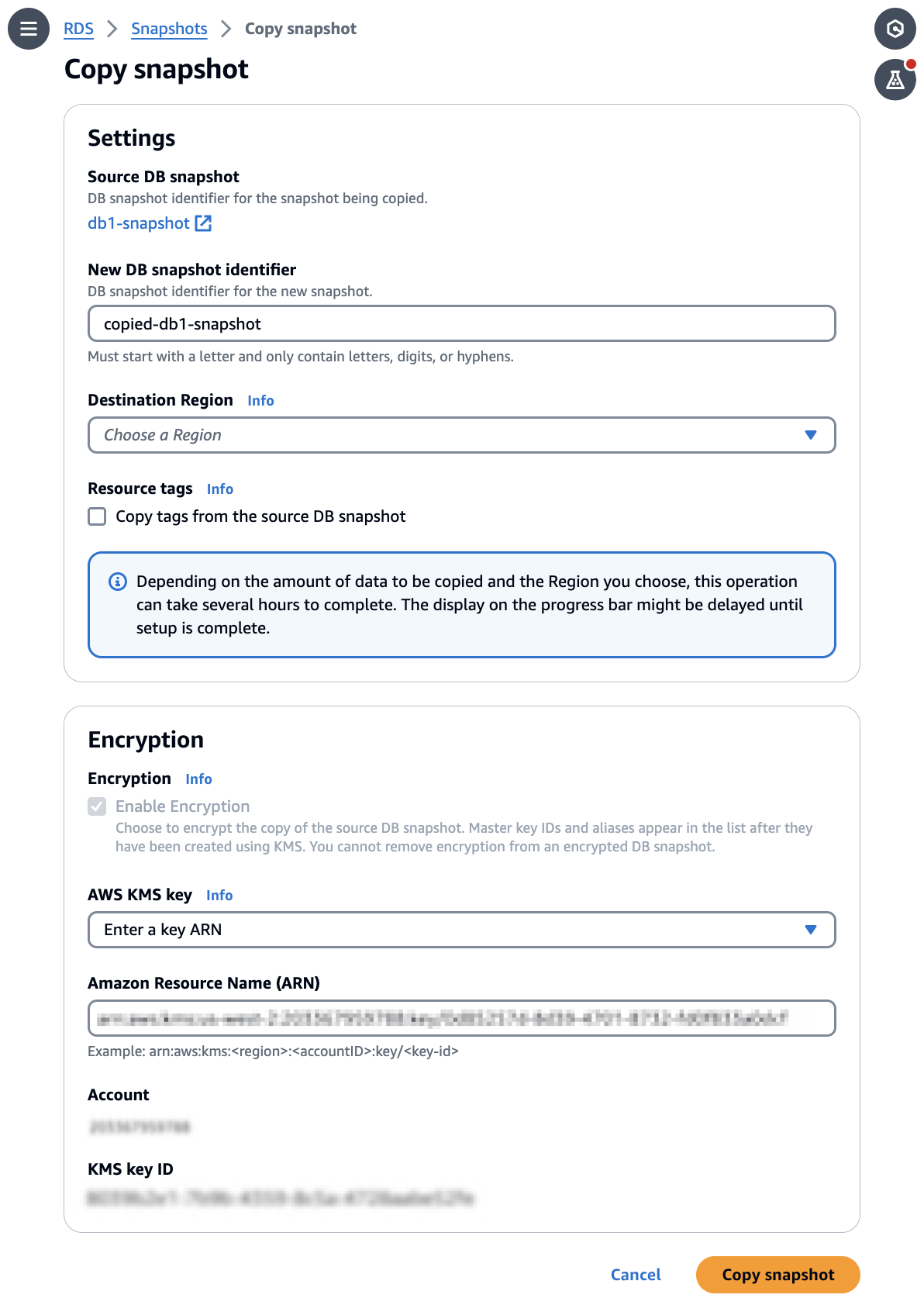

Copia di uno snapshot DB.

Utilizza le procedure seguenti per copiare uno snapshot di database. Per ogni AWS account, puoi copiare fino a 20 snapshot DB alla volta da uno all'altro. Regione AWS Se si copia un'istantanea del DB su un'altra Regione AWS, si crea un'istantanea del DB manuale che viene conservata in quella copia. Regione AWS La copia di uno snapshot DB dall'origine comporta costi di Regione AWS trasferimento dati Amazon RDS. Per ulteriori informazioni sui prezzi del trasferimento dati, consulta Prezzi di Amazon RDS

Dopo che la copia dello snapshot DB è stata creata nel nuovo database Regione AWS, la copia dello snapshot DB si comporta come tutte le altre snapshot DB in essa contenute. Regione AWS

Puoi copiare uno snapshot DB utilizzando Console di gestione AWS AWS CLI, o l'API Amazon RDS.