Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Elevata resilienza

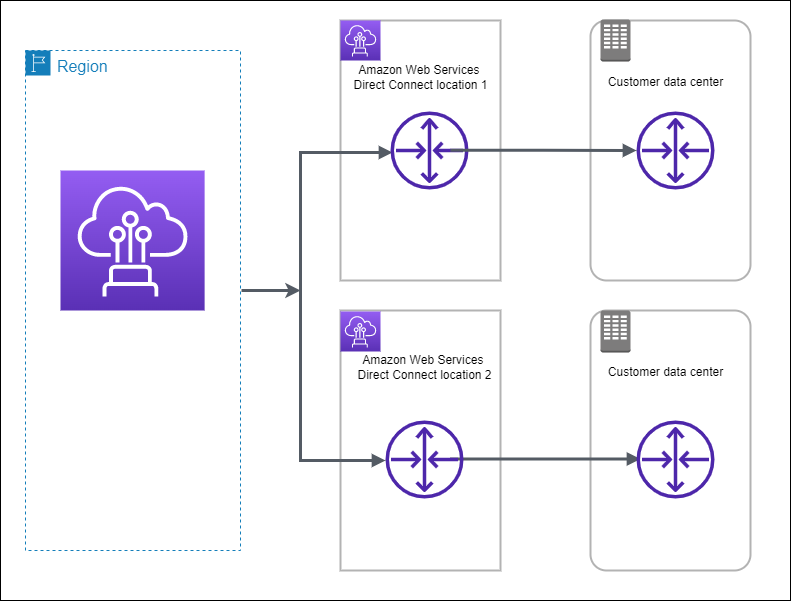

È possibile ottenere un'elevata resilienza per carichi di lavoro critici utilizzando due connessioni singole a più posizioni (come illustrato nella figura seguente). Questo modello fornisce resilienza agli errori di connettività causati da un taglio di fibra o da un guasto del dispositivo. Inoltre, aiuta a prevenire un errore di percorso completo.

Le seguenti procedure mostrano come utilizzare il AWS Direct Connect Resiliency Toolkit per configurare un modello ad alta resilienza.

Argomenti

Passaggio 1: iscriviti a AWS

Per utilizzarlo AWS Direct Connect, hai bisogno di un AWS account se non ne hai già uno.

Registrati per un Account AWS

Se non ne hai uno Account AWS, completa i seguenti passaggi per crearne uno.

Per iscriverti a un Account AWS

Apri la pagina all'indirizzo https://portal.aws.amazon.com/billing/signup

. Segui le istruzioni online.

Nel corso della procedura di registrazione riceverai una telefonata, durante la quale sarà necessario inserire un codice di verifica attraverso la tastiera del telefono.

Quando ti iscrivi a un Account AWS, Utente root dell'account AWSviene creato un. L'utente root dispone dell'accesso a tutte le risorse e tutti i Servizi AWS nell'account. Come procedura consigliata in materia di sicurezza, assegnate l'accesso amministrativo a un utente e utilizzate solo l'utente root per eseguire attività che richiedono l'accesso da parte dell'utente root.

AWS ti invia un'e-mail di conferma dopo il completamento della procedura di registrazione. È possibile visualizzare l'attività corrente dell'account e gestire l'account in qualsiasi momento accedendo all'indirizzo https://aws.amazon.com/

Crea un utente con accesso amministrativo

Dopo esserti registrato Account AWS, proteggi Utente root dell'account AWS AWS IAM Identity Center, abilita e crea un utente amministrativo in modo da non utilizzare l'utente root per le attività quotidiane.

Proteggi i tuoi Utente root dell'account AWS

-

Accedi AWS Management Console

come proprietario dell'account scegliendo Utente root e inserendo il tuo indirizzo Account AWS email. Nella pagina successiva, inserisci la password. Per informazioni sull'accesso utilizzando un utente root, consulta la pagina Signing in as the root user della Guida per l'utente di Accedi ad AWS .

-

Abilita l'autenticazione a più fattori (MFA) per l'utente root.

Per istruzioni, consulta Abilitare un dispositivo MFA virtuale per l'utente Account AWS root (console) nella Guida per l'utente IAM.

Crea un utente con accesso amministrativo

-

Abilita Centro identità IAM.

Per istruzioni, consulta Abilitazione di AWS IAM Identity Center nella Guida per l'utente di AWS IAM Identity Center .

-

In IAM Identity Center, concedi l'accesso amministrativo a un utente.

Per un tutorial sull'utilizzo di IAM Identity Center directory come fonte di identità, consulta Configurare l'accesso utente con le impostazioni predefinite IAM Identity Center directory nella Guida per l'AWS IAM Identity Center utente.

Accedi come utente con accesso amministrativo

-

Per accedere con l'utente IAM Identity Center, utilizza l'URL di accesso che è stato inviato al tuo indirizzo e-mail quando hai creato l'utente IAM Identity Center.

Per informazioni sull'accesso utilizzando un utente IAM Identity Center, consulta AWS Accedere al portale di accesso nella Guida per l'Accedi ad AWS utente.

Assegna l'accesso ad altri utenti

-

In IAM Identity Center, crea un set di autorizzazioni che segua la migliore pratica di applicazione delle autorizzazioni con privilegi minimi.

Per istruzioni, consulta Creare un set di autorizzazioni nella Guida per l'utente.AWS IAM Identity Center

-

Assegna gli utenti a un gruppo, quindi assegna l'accesso Single Sign-On al gruppo.

Per istruzioni, consulta Aggiungere gruppi nella Guida per l'utente.AWS IAM Identity Center

Fase 2: configurazione del modello di resilienza

Per configurare un modello ad elevata resilienza

Apri la AWS Direct Connectconsole all'indirizzo https://console.aws.amazon.com/directconnect/v2/home

. -

Nel riquadro di navigazione, scegli Connessioni, quindi Crea connessione.

-

In Connection ordering type (Tipo di ordinamento connessione), scegliere Connection wizard (Procedura guidata di connessione).

-

In Resiliency level (Livello di resilienza), scegliere High Resiliency (Resilienza elevata), quindi Next (Avanti).

-

Nel riquadro Configure connections (Configura connessioni), in Connection settings (Impostazioni connessione), procedere come segue:

-

Per bandwidth (Larghezza di banda), scegliere la larghezza di banda della connessione.

Questa larghezza di banda si applica a tutte le connessioni create.

-

Per il primo fornitore di servizi di localizzazione, seleziona la AWS Direct Connect posizione appropriata.

-

Se applicabile, per First Sub Location (Sede secondaria principale), scegliere il piano più vicino a te o al provider di rete. Questa opzione è disponibile soltanto se nella sede scelta sono presenti stanze meet-me (MMR, Meet-Me Room) su più piani dell'edificio.

-

Se hai selezionato Other (Altro) per First location service provider (Provider di servizi sede principale), per Name of other provider (Nome di altro provider), immetti il nome del partner utilizzato.

-

Per Provider di servizi di seconda localizzazione, seleziona la AWS Direct Connect località appropriata.

-

Se applicabile, per Second Sub location (Seconda sede secondaria), scegliere il piano più vicino a te o al provider di rete. Questa opzione è disponibile soltanto se nella sede scelta sono presenti stanze meet-me (MMR, Meet-Me Room) su più piani dell'edificio.

-

Se si seleziona Other (Altro) per Second location service provider (Provider di servizi di seconda sede), per Name of other provider (Nome di altro provider), immettere il nome del partner utilizzato.

-

(Facoltativo) Aggiunta o rimozione di un tag.

[Aggiungere un tag] Scegliere Add tag (Aggiungi tag) e procedere come segue:

In Chiave, immetti il nome della chiave.

In Valore, immetti il valore della chiave.

[Rimuovere un tag] Accanto al tag, scegliere Remove tag (Rimuovi tag).

-

-

Seleziona Successivo.

-

Esaminare le connessioni, quindi scegliere Continue (Continua).

Se i LOA sono pronti, è possibile scegliere Download LOA (Scarica LOA), quindi fare clic su Continue (Continua).

Possono essere necessarie fino a 72 ore AWS per esaminare la richiesta e fornire una porta per la connessione. Durante questo intervallo di tempo, potresti ricevere un'e-mail con una richiesta di ulteriori informazioni sul caso d'uso o sulla sede specificata. L'e-mail viene inviata all'indirizzo e-mail che hai utilizzato al momento della registrazione AWS. Devi rispondere entro 7 giorni o la connessione verrà eliminata.

Fase 3: creazione delle interfacce virtuali

È possibile creare un'interfaccia virtuale privata per connettersi al tuo VPC. In alternativa, puoi creare un'interfaccia virtuale pubblica per connetterti a AWS servizi pubblici che non si trovano in un VPC. Quando crei un'interfaccia virtuale privata su un VPC, ti servirà un'interfaccia virtuale privata per ogni VPC a cui ti connetti. Ad esempio, ti serviranno tre interfacce virtuali private per connetterti a tre VPC.

Prima di iniziare, assicurati di disporre delle informazioni riportate di seguito:

| Risorsa | Informazioni obbligatorie |

|---|---|

| Connessione | La AWS Direct Connect connessione o il gruppo di aggregazione dei link (LAG) per cui stai creando l'interfaccia virtuale. |

| Nome dell'interfaccia virtuale | Un nome per l'interfaccia virtuale. |

| Proprietario dell'interfaccia virtuale | Se stai creando l'interfaccia virtuale per un altro account, hai bisogno dell'ID dell'altro AWS account. |

| (Solo interfaccia virtuale privata) Connessione | Per connetterti a un VPC nella stessa AWS regione, è necessario il gateway privato virtuale per il tuo VPC. L'ASN per il lato Amazon della sessione BGP viene ereditato dal gateway virtuale privato. Quando crei un gateway privato virtuale, puoi specificare il tuo ASN privato. Altrimenti, Amazon fornisce un ASN predefinito. Per ulteriori informazioni, consulta l'articolo relativo alla Creare un gateway virtuale privato nella Guida dell'utente di Amazon VPC. Per la connessione a un VPC tramite un gateway Direct Connect, è necessario il gateway Direct Connect. Per ulteriori informazioni, consulta Gateway Direct Connect. |

| VLAN | Un tag Rete dell'area locale virtuale (VLAN) univoco che non è già in uso sulla tua connessione. Il valore deve essere compreso tra 1 e 4094 e deve essere conforme allo standard Ethernet 802.1Q. Questo tag è necessario per tutto il traffico che attraversa la connessione AWS Direct Connect . Se disponi di una connessione ospitata, il tuo AWS Direct Connect partner offre questo valore. Non è possibile modificare il valore dopo aver creato l'interfaccia virtuale. |

| Indirizzi IP peer | Un'interfaccia virtuale può supportare una sessione di peering BGP per IPv4, IPv6 o una di ciascuna (dual-stack). Non utilizzare IP elastici (EIP) o Bring your own IP address (BYOIP) dal pool Amazon per creare un'interfaccia virtuale pubblica. Non puoi creare più sessioni BGP per la stessa famiglia di indirizzi IP sulla stessa interfaccia virtuale. Gli intervalli di indirizzi IP vengono assegnati a ciascuna estremità dell'interfaccia virtuale per la sessione di peering BGP.

|

| Famiglia di indirizzi | Se la sessione di peering BGP sarà su IPv4 o IPv6. |

| Informazioni BGP |

|

| (Solo interfaccia virtuale pubblica) Prefissi che desideri pubblicizzare | Percorsi IPv4 pubblici o percorsi IPv6 per la pubblicità tramite BGP. Devi pubblicizzare almeno un prefisso utilizzando BGP, fino a un massimo di 1.000 prefissi.

|

| (Solo interfaccia virtuale privata) Frame jumbo | L'unità di trasmissione massima (MTU) dei pacchetti in eccesso. AWS Direct Connect Il valore predefinito è 1500. L'impostazione della MTU di un'interfaccia virtuale su 9001 (frame jumbo) può causare un aggiornamento della connessione fisica sottostante, se non è stata aggiornata per supportare i frame jumbo. L'aggiornamento della connessione interrompe la connettività di rete per tutte le interfacce virtuali associate alla connessione per un massimo di 30 secondi. I jumbo frame si applicano solo ai percorsi propagati da. AWS Direct Connect Se aggiungi route statiche a una tabella di routing che punta al gateway privato virtuale, il traffico instradato attraverso le route statiche viene inviato utilizzando 1500 MTU. Per verificare se una connessione o un'interfaccia virtuale supporta i jumbo frame, selezionala nella AWS Direct Connect console e trova la funzionalità Jumbo Frame compatibile nella pagina di configurazione generale dell'interfaccia virtuale. |

| (Solo interfaccia virtuale Transit) Frame jumbo | L'unità di trasmissione massima (MTU) dei pacchetti superati. AWS Direct Connect Il valore predefinito è 1500. L'impostazione della MTU di un'interfaccia virtuale su 8500 (frame jumbo) può causare un aggiornamento della connessione fisica sottostante, se non è stata aggiornata per supportare i frame jumbo. L'aggiornamento della connessione interrompe la connettività di rete per tutte le interfacce virtuali associate alla connessione per un massimo di 30 secondi. I frame jumbo sono supportati fino a 8500 MTU per Direct Connect. Le route statiche e le rotte propagate configurate nella tabella di routing di Transit Gateway supporteranno i frame jumbo, incluse le istanze EC2 con voci della tabella di routing statica VPC al collegamento del gateway di transito alla VPN. Per verificare se una connessione o un'interfaccia virtuale supporta i jumbo frame, selezionala nella AWS Direct Connect console e trova la funzionalità Jumbo Frame compatibile nella pagina di configurazione generale dell'interfaccia virtuale. |

Se i tuoi prefissi o ASN pubblici appartengono a un ISP o a un gestore di rete, AWS ti richiede informazioni aggiuntive. Potrebbe trattarsi di un documento con l'intestazione ufficiale dell'azienda o di un'e-mail inviata dal nome di dominio aziendale per verificare che il prefisso di rete/ASN possa essere utilizzato da te.

Quando crei un'interfaccia virtuale pubblica, possono essere necessarie fino a 72 ore per esaminare e AWS approvare la richiesta.

Per effettuare il provisioning di un'interfaccia virtuale pubblica su servizi non-VPC

Apri la AWS Direct Connectconsole all'indirizzo https://console.aws.amazon.com/directconnect/v2/home

. -

Nel riquadro di navigazione, scegli Virtual Interfaces (Interfacce virtuali).

-

Scegliere Create virtual interface (Crea interfaccia virtuale).

-

In Virtual interface type (Tipo di interfaccia virtuale), per Type (Tipo) scegliere Public (Pubblico).

-

In Public virtual interface settings (Impostazioni interfaccia virtuale pubblica), procedere come segue:

-

In Nome interfaccia virtuale, immetti il nome dell'interfaccia virtuale.

-

In Connection (Connessione), scegliere la connessione Direct Connect che si intende utilizzare per questa interfaccia.

-

In VLAN, immettere il numero ID della rete LAN virtuale (VLAN).

-

In BGP ASN, immettere il Border Gateway Protocol (BGP) Autonomous System Number (ASN) del gateway.

I valori validi sono 1-2147483647.

-

-

In Additional settings (Impostazioni aggiuntive), procedere come segue:

-

Per configurare un peer BGP IPv4 o IPv6, procedere come segue:

[IPv4] Per configurare un peer BGP IPv4, scegliere IPv4, quindi eseguire una di queste azioni:

-

Per specificare in prima persona gli indirizzi IP, in Your router peer ip (Il tuo IP peer del router), immettere l'indirizzo CIDR IPv4 di destinazione a cui Amazon dovrà inviare il traffico.

-

In Amazon router peer IP (IP peer del router Amazon), immettere l'indirizzo CIDR IPv4 da utilizzare per inviare il traffico ad AWS.

[IPv6] Per configurare un peer BGP IPv6, scegliere IPv6. Gli indirizzi IPv6 peer vengono assegnati automaticamente dal pool di indirizzi IPv6 di Amazon. Non è possibile specificare indirizzi IPv6 personalizzati.

-

-

Per fornire la propria chiave BGP, immettere la chiave MD5 del BGP.

Se non si inserisce un valore, procederemo a generare una chiave BGP.

-

Per pubblicizzare prefissi per Amazon, in Prefissi da pubblicizzare, immetti gli indirizzi CIDR IPv4 di destinazione (separati da virgole) a cui instradare il traffico tramite l'interfaccia virtuale.

-

(Facoltativo) Aggiunta o rimozione di un tag.

[Aggiungere un tag] Scegliere Add tag (Aggiungi tag) e procedere come segue:

-

In Chiave, immetti il nome della chiave.

-

In Valore, immetti il valore della chiave.

[Rimuovere un tag] Accanto al tag, scegliere Remove tag (Rimuovi tag).

-

-

-

Scegliere Create virtual interface (Crea interfaccia virtuale).

Per effettuare il provisioning di un'interfaccia virtuale privata su un VPC

Apri la AWS Direct Connectconsole all'indirizzo https://console.aws.amazon.com/directconnect/v2/home

. -

Nel riquadro di navigazione, scegli Virtual Interfaces (Interfacce virtuali).

-

Scegliere Create virtual interface (Crea interfaccia virtuale).

-

In Tipo di interfaccia virtuale, per Tipo scegli Pubblico.

-

In Impostazioni dell'interfaccia virtuale pubblica, procedi come segue:

-

In Nome interfaccia virtuale, immetti il nome dell'interfaccia virtuale.

-

In Connection (Connessione), scegliere la connessione Direct Connect che si intende utilizzare per questa interfaccia.

-

Per il Tipo di gateway, scegli Gateway privato virtuale oGateway Direct Connect.

-

Per Proprietario dell'interfaccia virtuale, scegli Altro AWS account, quindi inserisci l' AWS account.

-

Per Gateway virtuale privato, scegli il gateway virtuale privato da usare per l'interfaccia.

-

In VLAN, immettere il numero ID della rete LAN virtuale (VLAN).

-

Per BGP ASN, immetti il Numero di sistema autonomo del border gateway protocol del router peer on-premise per la nuova interfaccia virtuale.

I valori validi sono compresi tra 1 e 2147483647.

-

-

In Impostazioni aggiuntive, procedi come segue:

-

Per configurare un peer BGP IPv4 o IPv6, procedere come segue:

[IPv4] Per configurare un peer BGP IPv4, scegliere IPv4, quindi eseguire una di queste azioni:

-

Per specificare in prima persona gli indirizzi IP, in Your router peer ip (Il tuo IP peer del router), immettere l'indirizzo CIDR IPv4 di destinazione a cui Amazon dovrà inviare il traffico.

-

In IP peer del router Amazon, immetti l'indirizzo CIDR IPv4 da utilizzare per inviare il traffico ad AWS.

Importante

Se consenti l' AWS assegnazione automatica degli indirizzi IPv4, verrà allocato un CIDR /29 da 169.254.0.0/16 IPv4 Link-Local secondo RFC 3927 per la connettività. point-to-point AWS non consiglia questa opzione se si intende utilizzare l'indirizzo IP peer del router del cliente come origine e/o destinazione per il traffico VPC. Ti consigliamo invece di utilizzare RFC 1918 o un altro indirizzo e di specificare manualmente l'indirizzo.

-

Per ulteriori informazioni su RFC 1918, consulta Address Allocation for Private Internets

. -

Per ulteriori informazioni su RFC 3927, consulta Dynamic Configuration of IPv4 Link-Local Addresses

.

-

[IPv6] Per configurare un peer BGP IPv6, scegliere IPv6. Gli indirizzi IPv6 peer vengono assegnati automaticamente dal pool di indirizzi IPv6 di Amazon. Non è possibile specificare indirizzi IPv6 personalizzati.

-

-

Per modificare l'unità di trasmissione massima (MTU) da 1500 (predefinito) a 9001 (frame jumbo), seleziona Jumbo MTU (MTU size 9001) (MTU jumbo - dimensione della MTU 9001).

(Facoltativo) In Abilita SiteLink, scegli Abilitato per abilitare la connettività diretta tra i punti di presenza Direct Connect.

-

(Facoltativo) Aggiunta o rimozione di un tag.

[Aggiungere un tag] Scegliere Add tag (Aggiungi tag) e procedere come segue:

In Chiave, immetti il nome della chiave.

In Valore, immetti il valore della chiave.

[Rimuovere un tag] Accanto al tag, scegliere Remove tag (Rimuovi tag).

-

-

Scegliere Create virtual interface (Crea interfaccia virtuale).

Passaggio 4: Verificare la configurazione di resilienza dell'interfaccia virtuale

Dopo aver stabilito le interfacce virtuali verso il AWS Cloud o Amazon VPC, esegui un test di failover dell'interfaccia virtuale per verificare che la configurazione soddisfi i requisiti di resilienza. Per ulteriori informazioni, consulta Test di failover AWS Direct Connect.

Passaggio 5: Verificare la connettività delle interfacce virtuali

Dopo aver stabilito le interfacce virtuali verso il AWS Cloud o Amazon VPC, puoi verificare AWS Direct Connect la connessione utilizzando le seguenti procedure.

Per verificare la connessione dell'interfaccia virtuale al Cloud AWS

-

Esegui

traceroutee verifica che l' AWS Direct Connect identificatore sia presente nella traccia di rete.

Verificare la connessione dell'interfaccia virtuale su Amazon VPC

-

Tramite un AMI per cui è possibile effettuare il ping, ad esempio un AMI di Amazon Linux, avvia un'istanza EC2 nel VPC associato al gateway virtuale privato. Le AMI di Amazon Linux sono disponibili nel menu Avvio rapido quando si utilizza la procedura guidata per avviare le istanze nella console Amazon EC2. Per ulteriori informazioni, consulta Launch an Instance nella Amazon EC2 User Guide. Assicurati che il gruppo di sicurezza associato all'istanza includa una regola che consenta il traffico ICMP in entrata (per la richiesta di ping).

-

Dopo che l'istanza è in esecuzione, recupera l'indirizzo IPv4 privato corrispondente (per esempio, 10.0.0.4). La console Amazon EC2 visualizza l'indirizzo come parte dei dettagli dell'istanza.

-

Effettua il ping dell'indirizzo IPv4 privato e ricevi una risposta.