Avviso di fine del supporto: il 7 ottobre 2026, AWS il supporto per. AWS IoT Greengrass Version 1 Dopo il 7 ottobre 2026, non potrai più accedere alle risorse. AWS IoT Greengrass V1 Per ulteriori informazioni, visita Migrate from. AWS IoT Greengrass Version 1

Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Integrazione della sicurezza hardware

Questa funzionalità è disponibile per AWS IoT Greengrass Core v1.7 e versioni successive.

AWS IoT Greengrass supporta l'uso di moduli di sicurezza hardware (HSM) tramite l'interfaccia PKCS #11 per l'archiviazione e l'offload sicuri delle chiavi private. In questo modo, si impedisce che le chiavi vengano esposte o duplicate nel software. Le chiavi private possono essere archiviate in modo sicuro su moduli hardware, come moduli HSM, Trusted Platform Modules (TPM) o altri elementi di crittografia.

Cerca i dispositivi idonei per questa funzionalità nel Catalogo dispositivi.AWS Partner

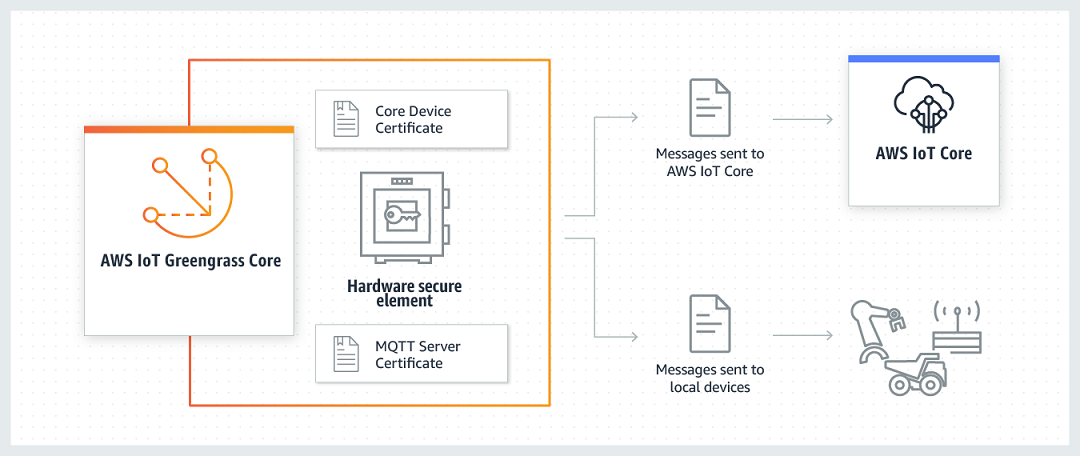

Il diagramma seguente mostra l'architettura di sicurezza hardware per un AWS IoT Greengrass core.

In un'installazione standard, AWS IoT Greengrass utilizza due chiavi private. Una chiave viene utilizzata dal componente AWS IoT client (client IoT) durante l'handshake Transport Layer Security (TLS) quando si connette un core Greengrass. AWS IoT Core Questa chiave viene anche denominata chiave privata core. L'altra chiave viene utilizzata dal server MQTT locale, che consente ai dispositivi Greengrass di comunicare con il core Greengrass. Se desideri utilizzare la sicurezza hardware per entrambi i componenti, puoi utilizzare una chiave privata condivisa o chiavi private separate. Per ulteriori informazioni, consulta Pratiche di approvvigionamento per AWS IoT Greengrass sicurezza hardware.

Nota

In un'installazione standard, il Secrets Manager locale utilizza anche la chiave client IoT per il processo di crittografia, ma puoi utilizzare la tua chiave privata. Deve essere una chiave RSA con una lunghezza minima di 2048 bit. Per ulteriori informazioni, consulta Specificare la chiave privata per la crittografia dei segreti.

Requisiti

Prima di configurare la sicurezza hardware di un core Greengrass, devi disporre di quanto segue:

-

Un modulo di sicurezza hardware (HSM) che supporta la configurazione della chiave privata target per il client IoT, il server MQTT locale e i componenti Secrets Manager locali. La configurazione può includere una, due o tre chiavi private basate su hardware, a seconda che si configurino i componenti per condividere le chiavi. Per ulteriori informazioni sul supporto per la chiave privata, consulta AWS IoT Greengrass principi di sicurezza fondamentali.

Per le chiavi RSA: una dimensione della RSA-2048 chiave (o superiore) e uno schema di firma PKCS #1 v1.5.

Per le chiavi EC: una curva NIST o NIST. P-256 P-384

Nota

Cerca i dispositivi idonei per questa funzionalità nel Catalogo AWS Partner dispositivi

. -

Una libreria del provider PKCS#11 che può essere caricata in fase di runtime (tramite libdl) e che offre funzioni PKCS#11.

-

Il modulo hardware deve essere risolvibile mediante l'etichetta dello slot, come definito nella specifica PKCS#11.

-

La chiave privata deve essere generata e caricata nell'HSM con gli strumenti di provisioning del fornitore.

-

La chiave privata deve essere risolvibile mediante l'etichetta dell'oggetto.

-

Il certificato del dispositivo core. Si tratta di un certificato del client IoT corrispondente alla chiave privata.

-

Se si utilizza l'agente di aggiornamento OTA Greengrass, è necessario installare la libreria wrapper OpenSSL libp11 PKCS

#11. Per ulteriori informazioni, consulta Configurazione del supporto per gli aggiornamenti Over-the-Air.

Inoltre, assicurati che siano soddisfatte le seguenti condizioni:

-

I certificati client IoT associati alla chiave privata vengono registrati AWS IoT e attivati. Puoi verificarlo nella AWS IoT console sotto Gestisci, espandere Tutti i dispositivi, scegliere Cose e scegliere la scheda Certificati per l'elemento principale.

-

Il software AWS IoT Greengrass Core v1.7 o successivo viene installato sul dispositivo principale, come descritto nel Modulo 2 del tutorial Getting Started. È richiesta la versione 1.9 o successiva per utilizzare una chiave EC per il server MQTT.

-

I certificati sono collegati al core Greengrass. È possibile verificarlo dalla pagina Gestisci relativa all'elemento principale della AWS IoT console.

Nota

Attualmente, AWS IoT Greengrass non supporta il caricamento del certificato CA o del certificato client IoT direttamente dall'HSM. I certificati devono essere caricati come file di testo normale nel file system in un percorso che sia leggibile da Greengrass.

Configurazione di sicurezza hardware per un AWS IoT Greengrass core

La sicurezza hardware viene configurata nel file di configurazione di Greengrass. Si tratta del file config.json, disponibile nella directory /.greengrass-root/config

Nota

Per visualizzare il processo di impostazione della configurazione HSM tramite un'implementazione software, consulta Modulo 7: simulazione dell'integrazione di sicurezza hardware.

Importante

La configurazione simulata nell'esempio non fornisce alcun vantaggio dal punto di vista della sicurezza. Lo scopo di questo esempio è quello di fornire nozioni di base sulla specifica PKCS#11 e di eseguire il test iniziale del software, se prevedi di utilizzare in futuro un HSM basato sull'hardware.

Per configurare la sicurezza hardware in AWS IoT Greengrass, è necessario modificare l'cryptooggetto inconfig.json.

Quando utilizzi la sicurezza hardware, l'oggetto crypto viene utilizzato per specificare i percorsi dei certificati, delle chiavi private e degli asset della libreria del provider PKCS#11 nel core, come mostrato nell'esempio seguente.

"crypto": { "PKCS11" : { "OpenSSLEngine" : "/path-to-p11-openssl-engine", "P11Provider" : "/path-to-pkcs11-provider-so", "slotLabel" : "crypto-token-name", "slotUserPin" : "crypto-token-user-pin" }, "principals" : { "IoTCertificate" : { "privateKeyPath" : "pkcs11:object=core-private-key-label;type=private", "certificatePath" : "file:///path-to-core-device-certificate" }, "MQTTServerCertificate" : { "privateKeyPath" : "pkcs11:object=server-private-key-label;type=private" }, "SecretsManager" : { "privateKeyPath": "pkcs11:object=core-private-key-label;type=private" } }, "caPath" : "file:///path-to-root-ca"

L'oggetto crypto include le seguenti proprietà:

| Campo | Description | Note |

|---|---|---|

caPath |

Il percorso assoluto verso la CA AWS IoT principale. |

Deve essere un URI di file nel formato: NotaAssicurati che gli endpoint corrispondano al tipo di certificato. |

PKCS11 |

||

OpenSSLEngine |

Opzionale. Il percorso assoluto del file |

Deve essere un percorso di un file nel file system. Questa proprietà è obbligatoria se si utilizza l'agente di aggiornamento OTA Greengrass con sicurezza hardware. Per ulteriori informazioni, consulta Configurazione del supporto per gli aggiornamenti Over-the-Air. |

P11Provider |

Il percorso assoluto della libreria libdl-loadable dell'implementazione PKCS#11. |

Deve essere un percorso di un file nel file system. |

slotLabel |

L'etichetta dello slot utilizzata per identificare il modulo hardware. |

Deve essere conforme alle specifiche dell'etichetta PKCS#11. |

slotUserPin |

Il PIN utente utilizzato per autenticare il core Greengrass nel modulo. |

Deve disporre delle autorizzazioni sufficienti a eseguire C_Sign con le chiavi private configurate. |

principals |

||

IoTCertificate |

Il certificato e la chiave privata che il core utilizza per effettuare le richieste a AWS IoT. | |

IoTCertificate .privateKeyPath

|

Il percorso della chiave privata del core. |

Per lo storage di file system, deve essere un URI di file nel formato: Per lo storage HSM, deve essere un percorso PKCS#11 RFC 7512 |

IoTCertificate .certificatePath |

Il percorso assoluto al certificato del dispositivo core. |

Deve essere un URI di file nel formato: |

MQTTServerCertificate |

Opzionale. La chiave privata che il core utilizza insieme al certificato per fungere da gateway o server MQTT. |

|

MQTTServerCertificate .privateKeyPath |

Il percorso della chiave privata del server MQTT locale. |

Utilizza questo valore per specificare la tua chiave privata del server MQTT locale. Per lo storage di file system, deve essere un URI di file nel formato: Per lo storage HSM, deve essere un percorso PKCS#11 RFC 7512 Se questa proprietà viene omessa, AWS IoT Greengrass ruota la chiave in base alle impostazioni di rotazione. Se viene specificata, il cliente sarà responsabile della rotazione della chiave. |

SecretsManager |

La chiave privata che protegge la chiave di dati utilizzata per la crittografia. Per ulteriori informazioni, consulta Distribuisci segreti a AWS IoT Greengrass core. | |

SecretsManager .privateKeyPath |

Il percorso della chiave privata del Secrets Manager locale. |

Solo una chiave RSA è supportata. Per lo storage di file system, deve essere un URI di file nel formato: Per lo storage HSM, deve essere un percorso PKCS#11 RFC 7512 |

| Campo | Description | Note |

|---|---|---|

caPath |

Il percorso assoluto verso la CA AWS IoT principale. |

Deve essere un URI di file nel formato: NotaAssicurati che gli endpoint corrispondano al tipo di certificato. |

PKCS11 |

||

OpenSSLEngine |

Opzionale. Il percorso assoluto del file |

Deve essere un percorso di un file nel file system. Questa proprietà è obbligatoria se si utilizza l'agente di aggiornamento OTA Greengrass con sicurezza hardware. Per ulteriori informazioni, consulta Configurazione del supporto per gli aggiornamenti Over-the-Air. |

P11Provider |

Il percorso assoluto della libreria libdl-loadable dell'implementazione PKCS#11. |

Deve essere un percorso di un file nel file system. |

slotLabel |

L'etichetta dello slot utilizzata per identificare il modulo hardware. |

Deve essere conforme alle specifiche dell'etichetta PKCS#11. |

slotUserPin |

Il PIN utente utilizzato per autenticare il core Greengrass nel modulo. |

Deve disporre delle autorizzazioni sufficienti a eseguire C_Sign con le chiavi private configurate. |

principals |

||

IoTCertificate |

Il certificato e la chiave privata che il core utilizza per effettuare le richieste a AWS IoT. | |

IoTCertificate .privateKeyPath

|

Il percorso della chiave privata del core. |

Per lo storage di file system, deve essere un URI di file nel formato: Per lo storage HSM, deve essere un percorso PKCS#11 RFC 7512 |

IoTCertificate .certificatePath |

Il percorso assoluto al certificato del dispositivo core. |

Deve essere un URI di file nel formato: |

MQTTServerCertificate |

Opzionale. La chiave privata che il core utilizza insieme al certificato per fungere da gateway o server MQTT. |

|

MQTTServerCertificate .privateKeyPath |

Il percorso della chiave privata del server MQTT locale. |

Utilizza questo valore per specificare la tua chiave privata del server MQTT locale. Per lo storage di file system, deve essere un URI di file nel formato: Per lo storage HSM, deve essere un percorso PKCS#11 RFC 7512 Se questa proprietà viene omessa, AWS IoT Greengrass ruota la chiave in base alle impostazioni di rotazione. Se viene specificata, il cliente sarà responsabile della rotazione della chiave. |

SecretsManager |

La chiave privata che protegge la chiave di dati utilizzata per la crittografia. Per ulteriori informazioni, consulta Distribuisci segreti a AWS IoT Greengrass core. | |

SecretsManager .privateKeyPath |

Il percorso della chiave privata del Secrets Manager locale. |

Solo una chiave RSA è supportata. Per lo storage di file system, deve essere un URI di file nel formato: Per lo storage HSM, deve essere un percorso PKCS#11 RFC 7512 |

| Campo | Description | Note |

|---|---|---|

caPath |

Il percorso assoluto verso la CA AWS IoT principale. |

Deve essere un URI di file nel formato: NotaAssicurati che gli endpoint corrispondano al tipo di certificato. |

PKCS11 |

||

OpenSSLEngine |

Opzionale. Il percorso assoluto del file |

Deve essere un percorso di un file nel file system. Questa proprietà è obbligatoria se si utilizza l'agente di aggiornamento OTA Greengrass con sicurezza hardware. Per ulteriori informazioni, consulta Configurazione del supporto per gli aggiornamenti Over-the-Air. |

P11Provider |

Il percorso assoluto della libreria libdl-loadable dell'implementazione PKCS#11. |

Deve essere un percorso di un file nel file system. |

slotLabel |

L'etichetta dello slot utilizzata per identificare il modulo hardware. |

Deve essere conforme alle specifiche dell'etichetta PKCS#11. |

slotUserPin |

Il PIN utente utilizzato per autenticare il core Greengrass nel modulo. |

Deve disporre delle autorizzazioni sufficienti a eseguire C_Sign con le chiavi private configurate. |

principals |

||

IoTCertificate |

Il certificato e la chiave privata che il core utilizza per effettuare le richieste a AWS IoT. | |

IoTCertificate .privateKeyPath

|

Il percorso della chiave privata del core. |

Per lo storage di file system, deve essere un URI di file nel formato: Per lo storage HSM, deve essere un percorso PKCS#11 RFC 7512 |

IoTCertificate .certificatePath |

Il percorso assoluto al certificato del dispositivo core. |

Deve essere un URI di file nel formato: |

MQTTServerCertificate |

Opzionale. La chiave privata che il core utilizza insieme al certificato per fungere da gateway o server MQTT. |

|

MQTTServerCertificate .privateKeyPath |

Il percorso della chiave privata del server MQTT locale. |

Utilizza questo valore per specificare la tua chiave privata del server MQTT locale. Per lo storage di file system, deve essere un URI di file nel formato: Per lo storage HSM, deve essere un percorso PKCS#11 RFC 7512 Se questa proprietà viene omessa, AWS IoT Greengrass ruota la chiave in base alle impostazioni di rotazione. Se viene specificata, il cliente sarà responsabile della rotazione della chiave. |

SecretsManager |

La chiave privata che protegge la chiave di dati utilizzata per la crittografia. Per ulteriori informazioni, consulta Distribuisci segreti a AWS IoT Greengrass core. | |

SecretsManager .privateKeyPath |

Il percorso della chiave privata del Secrets Manager locale. |

Solo una chiave RSA è supportata. Per lo storage di file system, deve essere un URI di file nel formato: Per lo storage HSM, deve essere un percorso PKCS#11 RFC 7512 |

Pratiche di approvvigionamento per AWS IoT Greengrass sicurezza hardware

Di seguito sono elencate le prassi di provisioning correlate alla sicurezza e alle prestazioni.

- Sicurezza

-

-

Generare chiavi private direttamente nell'HSM tramite il generatore di numeri casuali hardware interno.

Nota

Se configurate le chiavi private da utilizzare con questa funzionalità (seguendo le istruzioni fornite dal fornitore dell'hardware), tenete presente che AWS IoT Greengrass attualmente supporta solo il meccanismo di riempimento PKCS1 v1.5 per la crittografia e la decrittografia dei segreti locali. AWS IoT Greengrass non supporta OAEP (Optimal Asymmetric Encryption Padding).

-

Configurare le chiavi private per impedire l'esportazione.

-

Utilizza lo strumento di provisioning fornito dal fornitore dell'hardware per generare una richiesta di firma del certificato (CSR) utilizzando la chiave privata protetta dall'hardware, quindi utilizza la console per generare un certificato client. AWS IoT

Nota

La rotazione delle chiavi non si applica se le chiavi private vengono generate in un HSM.

-

- Prestazioni

-

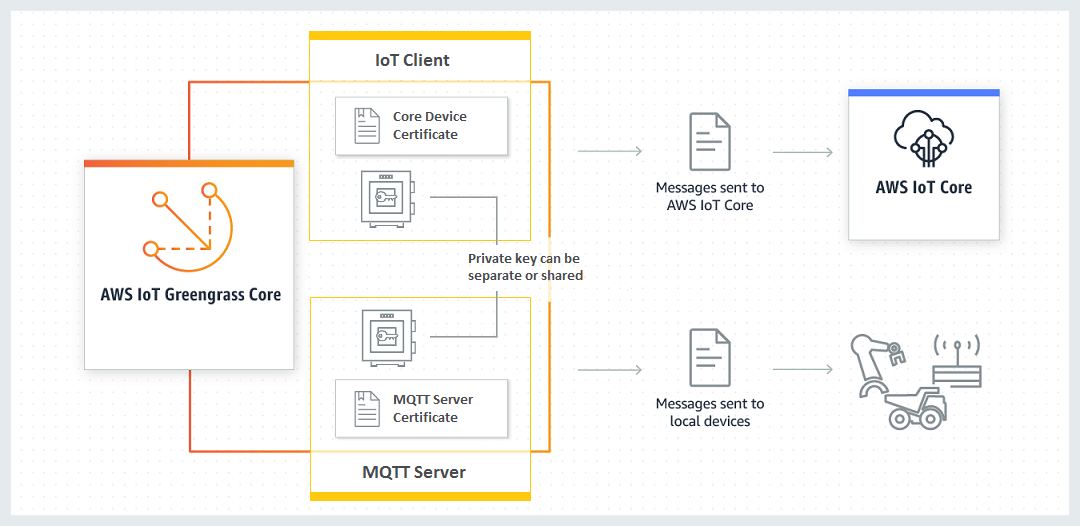

Il diagramma seguente mostra il componente client IoT e il server MQTT locale sul AWS IoT Greengrass core. Se desideri utilizzare una configurazione HSM per entrambi i componenti, puoi utilizzare la stessa chiave privata o chiavi private separate. Se usi chiavi separate, devono essere memorizzate nello stesso slot.

Nota

AWS IoT Greengrass non impone alcun limite al numero di chiavi archiviate sull'HSM, quindi è possibile archiviare le chiavi private per il client IoT, il server MQTT e i componenti del gestore dei segreti. Tuttavia, alcuni fornitori HSM potrebbero imporre limiti al numero di chiavi che è possibile memorizzare in uno slot.

In generale, la chiave client IoT non viene utilizzata molto frequentemente perché il software AWS IoT Greengrass Core mantiene connessioni di lunga durata al cloud. Tuttavia, la chiave del server MQTT viene utilizzata ogni volta che un dispositivo Greengrass si connette al core. Queste interazioni incidono direttamente sulle prestazioni.

Quando la chiave del server MQTT è memorizzata nell'HSM, la velocità di connessione dei dispositivi dipende dal numero di operazioni di firma RSA al secondo che l'HSM è in grado di eseguire. Ad esempio, se l'HSM impiega 300 millisecondi per eseguire una RSASSA-PKCS1-v1.5 firma su una chiave RSA-2048 privata, solo tre dispositivi possono connettersi al core Greengrass al secondo. Dopo avere effettuato le connessioni, l'HSM non viene più utilizzato e vengono applicate le quote per AWS IoT Greengrass standard.

Per ridurre i colli di bottiglia delle prestazioni, puoi archiviare la chiave privata del server MQTT nel file system anziché nell'HSM. Con questa configurazione, il server MQTT si comporterà come se la sicurezza hardware non fosse abilitata.

AWS IoT Greengrass supporta più configurazioni di archiviazione delle chiavi per il client IoT e i componenti del server MQTT, in modo da poter ottimizzare i requisiti di sicurezza e prestazioni. La tabella seguente include le configurazioni di esempio.

Configurazione Chiave IoT Chiave MQTT Performance Chiave condivisa HSM HSM: chiave A HSM: chiave A Limitata dall'HSM o dalla CPU Chiavi separate HSM HSM: chiave A HSM: chiave B Limitata dall'HSM o dalla CPU Solo HSM per IoT HSM: chiave A File system: chiave B Limitata dalla CPU Legacy File system: chiave A File system: chiave B Limitata dalla CPU Per configurare il core Greengrass per l'utilizzo di chiavi basate sul file system per il server MQTT, omettete la

principals.MQTTServerCertificatesezione daconfig.json(o specificate un percorso basato su file per la chiave se non utilizzate la chiave predefinita generata da). AWS IoT Greengrass L'oggettocryptorisultante avrà il seguente aspetto:"crypto": { "PKCS11": { "OpenSSLEngine": "...", "P11Provider": "...", "slotLabel": "...", "slotUserPin": "..." }, "principals": { "IoTCertificate": { "privateKeyPath": "...", "certificatePath": "..." }, "SecretsManager": { "privateKeyPath": "..." } }, "caPath" : "..." }

Suite di cifratura supportate per l'integrazione della sicurezza hardware

AWS IoT Greengrass supporta una serie di suite di crittografia quando il core è configurato per la sicurezza hardware. Si tratta di un sottoinsieme delle suite di cifratura supportate quando il core è configurato per l'uso della sicurezza basata su file. Per ulteriori informazioni, consulta Supporto TLS per le suite di cifratura.

Nota

Quando ci si connette al core Greengrass dai dispositivi Greengrass sulla rete locale, assicurati di utilizzare una delle suite di cifratura supportate per effettuare la connessione TLS.

Configurazione del supporto per gli aggiornamenti Over-the-Air

Per abilitare gli aggiornamenti over-the-air (OTA) del software AWS IoT Greengrass Core quando si utilizza la sicurezza hardware, è necessario installare la libreria wrapper OpenSC libp11 PKCS #11

Arrestare il daemon Greengrass.

cd /greengrass-root/ggc/core/ sudo ./greengrassd stopNota

greengrass-rootrappresenta il percorso in cui il software Core è installato sul dispositivo. AWS IoT Greengrass In genere, questa è la directory/greengrass.Installare il motore OpenSSL. OpenSSL 1.0 o 1.1 sono supportati.

sudo apt-get install libengine-pkcs11-opensslIndividuare il percorso del motore OpenSSL (

libpkcs11.so) nel sistema:Ottenere l'elenco dei pacchetti installati per la libreria.

sudo dpkg -L libengine-pkcs11-opensslIl file

libpkcs11.soè disponibile nella directoryengines.Copiare il percorso completo del file (ad esempio,

/usr/lib/ssl/engines/libpkcs11.so).

Aprire il file di configurazione Greengrass. Si tratta del file config.json nella directory

/.greengrass-root/config-

Per la proprietà

OpenSSLEngine, immettere il percorso del filelibpkcs11.so.{ "crypto": { "caPath" : "file:///path-to-root-ca", "PKCS11" : { "OpenSSLEngine" : "/path-to-p11-openssl-engine", "P11Provider" : "/path-to-pkcs11-provider-so", "slotLabel" : "crypto-token-name", "slotUserPin" : "crypto-token-user-pin" }, ... } ... }Nota

Aggiungere la proprietà

OpenSSLEngine, se non esiste nell'oggettoPKCS11. Avviare il daemon Greengrass.

cd /greengrass-root/ggc/core/ sudo ./greengrassd start

Retrocompatibilità con le versioni precedenti di AWS IoT Greengrass software di base

Il software AWS IoT Greengrass Core con supporto per la sicurezza hardware è completamente retrocompatibile con config.json i file generati per la versione 1.6 e versioni precedenti. Se l'cryptooggetto non è presente nel file di config.json configurazione, AWS IoT Greengrass utilizza le proprietà e basate sul filecoreThing.certPath. coreThing.keyPath coreThing.caPath Questa compatibilità con le versioni precedenti si applica agli aggiornamenti Greengrass OTA, che non sovrascrive una configurazione basata su file specificata in config.json.

Hardware senza supporto PKCS#11

La libreria PKCS#11 viene in genere offerta dal fornitore hardware o è open source. Ad esempio, con hardware conforme agli standard (ad esempio TPM1.2), potrebbe essere possibile utilizzare il software open source esistente. Tuttavia, se il tuo hardware non dispone di un'implementazione della libreria PKCS #11 corrispondente o se desideri scrivere un provider PKCS #11 personalizzato, contatta il tuo rappresentante Enterprise AWS Support per domande relative all'integrazione.

Consulta anche

-

PKCS #11 Cryptographic Token Interface Usage Guide Version 2.40. Pubblicato da John Leiseboer e Robert Griffin. 16 Novembre 2014. Nota 02 del Comitato OASIS. http://docs.oasis-open.org/pkcs11/pkcs11-ug/v2.40/cn02/pkcs11-ug-v2.40-cn02.html

. Ultima versione: http://docs.oasis-open.org/pkcs11/pkcs11-ug/v2.40/pkcs11-ug-v2.40.html .