翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

Detective を調査に使用する方法

Amazon Detective を使用すると、セキュリティに関する検出結果や疑わしいアクティビティの根本原因を簡単に分析、調査、および迅速に特定できます。Detective は、全体的な調査プロセスをサポートするツールを提供します。Detective での調査は、検出結果、検出結果グループ、またはエンティティから開始できます。

Detective の調査フェーズ

Detective の調査プロセスには、次のフェーズが含まれます。

- トリアージ

-

調査プロセスは、悪意があるか、高リスクであることが疑われるアクティビティについて通知された時点で開始されます。例えば、Amazon GuardDuty や Amazon Inspector などのサービスによって検出される検出結果やアラートを調べるように割り当てられます。

トリアージのフェーズでは、ユーザーが、対象のアクティビティが真陽性 (本物の悪意のあるアクティビティであること) であるか、偽陽性 (悪意のあるアクティビティや高リスクのアクティビティではないこと) であるかを判断します。Detective プロファイルは、関係するエンティティのアクティビティに関するインサイトを提供することにより、トリアージプロセスをサポートします。

真陽性の場合は、次のステップに進みます。

- スコープの特定

-

スコープの特定のフェーズでは、アナリストが、悪意のあるアクティビティまたは高リスクのアクティビティの程度と根本的な原因を特定します。

スコープの特定では、次の種類の質問に対する回答が提供されます。

-

侵害されたシステムとユーザー

-

攻撃元

-

攻撃の継続時間

-

他の関連アクティビティ。攻撃者がシステムからデータを抽出している場合は、その取得方法など。

Detective のビジュアライゼーションは、関係する、または影響を受けた他のエンティティを特定するのに役立ちます。

-

- 対処

-

最後のステップでは、攻撃を停止し、損害を最小限に抑え、類似の攻撃が再び起こらないようにするために、攻撃に対処します。

Detective Investigation の開始点

Detective のすべての調査には、重要な開始点があります。例えば、調査する Amazon GuardDuty または AWS Security Hub 検出結果が割り当てられる場合があります。または、特定の IP アドレスの異常なアクティビティについて懸念があるかもしれません。

調査の一般的な開始点には、 によって検出された検出結果 GuardDuty と、Detective ソースデータから抽出されたエンティティが含まれます。

によって検出された結果 GuardDuty

GuardDuty は、ログデータを使用して、悪意のあるアクティビティまたは高リスクアクティビティの疑いのあるインスタンスを検出します。Detective では、これらの検出結果を調査するのに役立つリソースを用意しています。

各検出結果について、Detective は、関連する検出結果の詳細を提供します。Detective には、検出結果に接続されている IP アドレスや AWS アカウントなどのエンティティも表示されます。

その後、関係するエンティティのアクティビティを詳しく調べて、検出結果から検出されたアクティビティが懸念の真の原因であるかどうかを判断できます。

詳細については、「Detective での検出結果の概要の分析」を参照してください。

AWS Security Hub によって集約されたセキュリティ検出結果

AWS Security Hub は、さまざまな検出結果プロバイダーのセキュリティ検出結果を 1 か所に集約し、 のセキュリティ状態を包括的に把握できます AWS。Security Hub を使用すると、複数のプロバイダーからの大量の検出結果を処理する手間が不要になります。これにより、すべての AWS アカウント、リソース、ワークロードのセキュリティを管理および改善するために必要な労力が削減されます。Detective では、これらの検出結果を調査するのに役立つリソースを用意しています。

各検出結果について、Detective は、関連する検出結果の詳細を提供します。Detective には、検出結果に接続されている IP アドレスや AWS アカウントなどのエンティティも表示されます。

詳細については、「Detective での検出結果の概要の分析」を参照してください。

Detective ソースデータから抽出されたエンティティ

取り込んだ Detective のソースデータから、Detective は、IP アドレスや AWS ユーザーなどのエンティティを抽出します。これらのいずれかを調査の開始点として使用できます。

Detective は、IP アドレスやユーザー名など、エンティティに関する一般的な詳細を提供します。また、アクティビティ履歴の詳細も提供します。例えば、Detective は、これまでにエンティティが接続した、接続された、または使用した他の IP アドレスを報告できます。

詳細については、「Amazon Detective でのエンティティの分析」を参照してください。

Detective Investigation フロー

Amazon Detective を使用して、EC2インスタンスや AWS ユーザーなどのエンティティを調査できます。セキュリティに関する検出結果も調査できます。

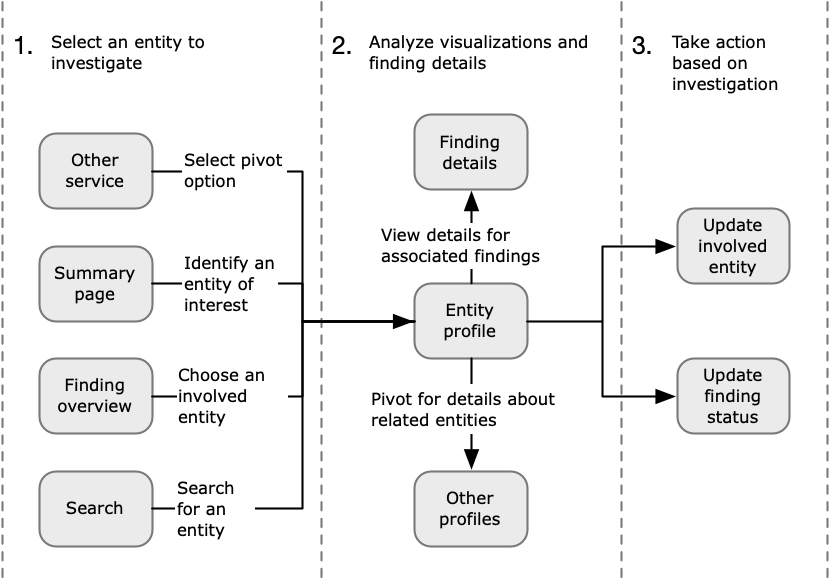

大まかに見ると、次の図は Detective Investigation のプロセスを示しています。

- ステップ 1: 調査するエンティティを選択する

-

で検出結果を確認する場合 GuardDuty、アナリストは Detective で関連するエンティティを調査することを選択できます。「Amazon GuardDuty または からエンティティプロファイルまたは検出結果の概要へのピボット AWS Security Hub」を参照してください。

エンティティを選択すると、Detective のエンティティプロファイルに移動します。

- ステップ 2: プロファイルのビジュアライゼーションを分析する

-

各エンティティプロファイルには、動作グラフから生成される一連のビジュアライゼーションが含まれています。動作グラフは、Detective に入力されるログファイルや他のデータから作成されます。

ビジュアライゼーションには、エンティティに関連するアクティビティが表示されます。これらのビジュアライゼーションを使用して、エンティティのアクティビティが異常かどうかを判断するための質問に回答できます。「Amazon Detective でのエンティティの分析」を参照してください。

調査のガイドとして、視覚的な各情報向けに提供される Detective ガイダンスを使用できます。ガイダンスは、表示された情報の概要を示し、尋ねるべき質問を提案し、その回答に基づいて次のステップを提案します。「調査中のプロファイルパネルのガイダンスの使用」を参照してください。

各プロファイルには、関連する検出結果のリストが含まれます。検出結果の詳細を表示したり、検出結果の概要を表示したりできます。「Detective での関連する検出結果の詳細の表示」を参照してください。

エンティティプロファイルから、他のエンティティと検出結果プロファイルにピボットし、関連するアセットのアクティビティをさらに調査できます。

- ステップ 3: アクションを実行する

-

調査の結果に基づいて、適切な措置を講じます。

偽陽性の検出結果については、その検出結果をアーカイブできます。Detective から検出 GuardDuty 結果をアーカイブできます。詳細については、「Amazon GuardDuty 検出結果のアーカイブ」を参照してください。

それ以外の場合は、脆弱性に対処し、損害を軽減するための適切な措置を講じます。例えば、リソースの設定を更新する必要がある場合があります。