翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

高い回復性

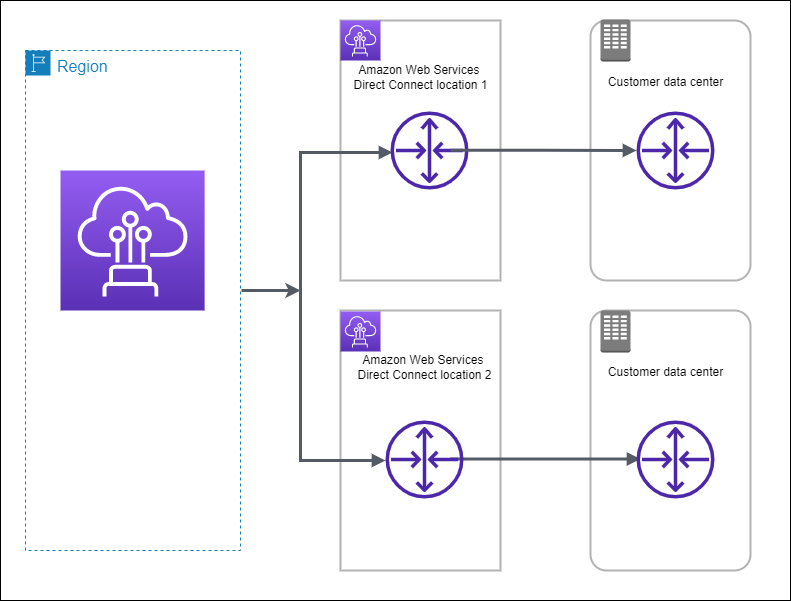

クリティカルなワークロードに対し、複数の場所につながる 2 つの単一接続を使用することで、高い回復性を実現できます (以下の図を参照)。このモデルは、ファイバーの切断やデバイスの障害に起因する接続障害に対し、回復性を提供します。また、ロケーション全体の障害を防ぐのに役立ちます。

次の手順は、Resiliency Toolkit AWS Direct Connect を使用して高回復性モデルを設定する方法を示しています。

トピック

ステップ 1: にサインアップする AWS

を使用するには AWS Direct Connect、まだアカウントをお持ちでない場合は、 AWS アカウントが必要です。

にサインアップする AWS アカウント

がない場合は AWS アカウント、次の手順を実行して作成します。

にサインアップするには AWS アカウント

https://portal.aws.amazon.com/billing/signup

を開きます。 オンラインの手順に従います。

サインアップ手順の一環として、通話呼び出しを受け取り、電話キーパッドで検証コードを入力するように求められます。

にサインアップすると AWS アカウント、 AWS アカウントのルートユーザーが作成されます。ルートユーザーには、アカウントのすべての AWS のサービス とリソースへのアクセス権があります。セキュリティのベストプラクティスとして、ユーザーに管理アクセスを割り当て、ルートユーザーのみを使用してルートユーザーアクセスが必要なタスクを実行してください。

AWS サインアッププロセスが完了すると、 から確認メールが送信されます。https://aws.amazon.com/

管理アクセスを持つユーザーを作成する

にサインアップしたら AWS アカウント、 を保護し AWS アカウントのルートユーザー、 を有効にして AWS IAM Identity Center、日常的なタスクにルートユーザーを使用しないように管理ユーザーを作成します。

のセキュリティ保護 AWS アカウントのルートユーザー

-

ルートユーザーを選択し、 AWS アカウント E メールアドレスを入力して、アカウント所有者AWS Management Console

として にサインインします。次のページでパスワードを入力します。 ルートユーザーを使用してサインインする方法については、AWS サインイン ユーザーガイドの「ルートユーザーとしてサインインする」を参照してください。

-

ルートユーザーの多要素認証 (MFA) を有効にします。

手順については、「IAM ユーザーガイド」の AWS アカウント 「ルートユーザーの仮想 MFA デバイスを有効にする (コンソール)」を参照してください。

管理アクセスを持つユーザーを作成する

-

IAM アイデンティティセンターを有効にします。

手順については、「AWS IAM Identity Center ユーザーガイド」の「AWS IAM Identity Centerの有効化」を参照してください。

-

IAM アイデンティティセンターで、ユーザーに管理アクセスを付与します。

を ID ソース IAM アイデンティティセンターディレクトリ として使用する方法のチュートリアルについては、「 ユーザーガイド」の「デフォルト でユーザーアクセスを設定する IAM アイデンティティセンターディレクトリAWS IAM Identity Center 」を参照してください。

管理アクセス権を持つユーザーとしてサインインする

-

IAM アイデンティティセンターのユーザーとしてサインインするには、IAM アイデンティティセンターのユーザーの作成時に E メールアドレスに送信されたサインイン URL を使用します。

IAM Identity Center ユーザーを使用してサインインする方法については、「 AWS サインイン ユーザーガイド」の AWS 「 アクセスポータルにサインインする」を参照してください。

追加のユーザーにアクセス権を割り当てる

ステップ 2: 回復性モデルを設定する

高回復性モデルを設定するには

AWS Direct Connect コンソール (https://console.aws.amazon.com/directconnect/v2/home

) を開きます。 -

ナビゲーションペインで [接続] を選択し、[接続の作成] を選択します。

-

[Connection ordering type] の [Connection wizard] を選択します。

-

[回復性レベル] で、[高い回復性]、[Next (次へ)] の順に選択します。

-

[Configure connections (接続の構成)] ペインの [Connection settings (接続設定)] で、以下を実行します。

-

[帯域幅] で、接続の帯域幅を選択します。

この帯域幅は、作成されたすべての接続に適用されます。

-

最初のロケーションサービスプロバイダー で、適切な AWS Direct Connect ロケーションを選択します。

-

該当する場合は、[First Sub location] で、お客様、またはお客様のネットワークプロバイダに最も近いフロアを選択します。このオプションは、ロケーションで建物の複数のフロアに会議室 (MMR) がある場合のみ利用できます。

-

[First location service provider] で [Other] を選択した場合は、[プロバイダーの名前] に、使用するパートナーの名前を入力します。

-

2 番目のロケーションサービスプロバイダー で、適切な AWS Direct Connect ロケーションを選択します。

-

該当する場合は、[Second Sub location] で、お客様、またはお客様のネットワークプロバイダに最も近いフロアを選択します。このオプションは、ロケーションで建物の複数のフロアに会議室 (MMR) がある場合のみ利用できます。

-

[Second location service provider] で [Other] を選択した場合は、[プロバイダーの名前] に、使用するパートナーの名前を入力します。

-

(オプション) タグを追加または削除します。

[タグの追加] [タグの追加] を選択して、以下を実行します。

[キー] にはキー名を入力します。

[値] にキー値を入力します。

[タグの削除] タグの横にある [タグの削除] を選択します。

-

-

[Next] を選択します。

-

接続を確認し、[Continue] を選択します。

LOA の準備ができたら [Download LOA] を選択し、[Continue] を選択します。

がリクエストを確認し、接続用のポートをプロビジョニング AWS するまでに最大 72 時間かかる場合があります。この時間中、ユースケースまたは指定された場所に関する詳細情報のリクエストを含む E メールが送信される場合があります。E メールは、 にサインアップしたときに使用した E メールアドレスに送信されます AWS。7 日以内に応答する必要があり、応答しないと接続は削除されます。

ステップ 3: 仮想インターフェイスを作成する

プライベート仮想インターフェイスを作成して、VPC に接続することができます。または、パブリック仮想インターフェイスを作成して、VPC にないパブリック AWS サービスに接続することもできます。VPC へのプライベート仮想インターフェイスを作成するときは、接続する VPC ごとにプライベート仮想インターフェイスが必要です。たとえば、3 つの VPC に接続するには 3 つのプライベート仮想インターフェイスが必要です。

作業を開始する前に、次の情報が揃っていることを確認してください。

| リソース | 必要な情報 |

|---|---|

| Connection | 仮想インターフェイスを作成する AWS Direct Connect 接続またはリンク集約グループ (LAG)。 |

| 仮想インターフェイス名 | 仮想インターフェイスの名前。 |

| 仮想インターフェイス所有者 | 別の アカウントの仮想インターフェイスを作成する場合は、他の AWS アカウントのアカウント ID が必要です。 |

| (プライベート仮想インターフェイスのみ) 接続 | 同じ AWS リージョンの VPC に接続するには、VPC の仮想プライベートゲートウェイが必要です。Amazon 側の BGP セッションのための ASN は、仮想プライベートゲートウェイから継承されます。仮想プライベートゲートウェイを作成するときに、独自のプライベート ASN を指定できます。そうでない場合は、Amazon によってデフォルトの ASN が指定されます。詳細については、Amazon VPC ユーザーガイドの Create a Virtual Private Gateway を参照してください。Direct Connect Gateway 経由で VPC に接続する場合は、Direct Connect Gateway が必要です。詳細については、「Direct Connect Gateway」を参照してください。 |

| VLAN | 仮想ローカルエリアネットワーク (VLAN) の、まだ接続で使用されていない一意のタグ。値は 1 ~ 4094 を指定する必要があります。またイーサネット 802.1Q 規格を満たしている必要があります。このタグは、 AWS Direct Connect 接続を通過するすべてのトラフィックに必要です。 ホスト接続がある場合、 AWS Direct Connect パートナーはこの値を提供します。仮想インターフェイス作成後に値を変更することはできません。 |

| ピア IP アドレス | 仮想インターフェイスは、IPv4 または IPv6 に対して 1 つの BGP ピアリングセッションをサポートできます。または両方に対して 1 つずつ BGP ピアリングセッションをサポートできます (デュアルスタック)。パブリック仮想インターフェイスの作成に Amazon プールからの Elastic IP (EIP) および Bring your own IP アドレス (BYOIP) を使用して作成しないでください。同じ仮想インターフェイスで同じ IP アドレスファミリに対して複数の BGP セッションを作成することはできません。BGP ピアセッションでは、仮想インターフェイスの両端に IP アドレス範囲が割り当てられます。

|

| アドレスファミリー | BGP ピアリングセッションが IPv4 と IPv6 のどちらを使用するか。 |

| BGP 情報 |

|

| (パブリック仮想インターフェイスのみ) アドバタイズするプレフィックス | BGP 経由でアドバタイズするパブリックの IPv4 ルートまたは IPv6 ルート。BGP を使用して少なくとも 1 つ (最大 1,000 個) のプレフィックスをアドバタイズする必要があります。

|

| (プライベート仮想インターフェイスのみ) Jumbo Frames | 経由のパケットの最大送信単位 (MTU) AWS Direct Connect。デフォルトは 1500 です。仮想インターフェースの MTU を 9001 (ジャンボフレーム) に設定すると、基盤となる物理接続を更新する要因となることがあります (ジャンボフレームをサポートするために更新されていない場合)。接続の更新は、この接続に関連付けられるすべての仮想インターフェイスのネットワーク接続を最大で 30 秒間中断します。ジャンボフレームは、 から伝播されたルートにのみ適用されます AWS Direct Connect。仮想プライベートゲートウェイを指すルートテーブルに静的ルートを追加する場合、静的ルートを介してルーティングされるトラフィックは 1500 MTU を使用して送信されます。接続または仮想インターフェイスがジャンボフレームをサポートしているかどうかを確認するには、 AWS Direct Connect コンソールでジャンボフレームを選択し、仮想インターフェイスの一般的な設定ページでジャンボフレームが使用可能かどうかを確認します。 |

| (トランジット仮想インターフェイスのみ) Jumbo Frames | 経由のパケットの最大送信単位 (MTU) AWS Direct Connect。デフォルトは 1500 です。仮想インターフェイスの MTU を 8500 (ジャンボフレーム) に設定すると、基盤となる物理接続を更新する要因となることがあります (ジャンボフレームをサポートするために更新されていない場合)。接続の更新は、この接続に関連付けられるすべての仮想インターフェイスのネットワーク接続を最大で 30 秒間中断します。Direct Connect では、最大 8500 MTU のジャンボフレームがサポートされます。Transit Gateway ルートテーブルで設定された静的なルートと伝播されたルートはジャンボフレームをサポートします。これには、VPC の静的なルートテーブルのエントリを持つ EC2 インスタンスから Transit Gateway アタッチメントへのものが含まれます。接続または仮想インターフェイスがジャンボフレームをサポートしているかどうかを確認するには、 AWS Direct Connect コンソールでジャンボフレームを選択し、仮想インターフェイスの一般的な設定ページでジャンボフレームが使用可能かどうかを確認します。 |

パブリックプレフィックスまたは ASNs が ISP またはネットワークキャリアに属している場合、 はユーザーに追加情報 AWS をリクエストします。これは、ネットワークプレフィックス/ASN をお客様が使用できることを確認する、会社の正式なレターヘッドを使用したドキュメント、または会社のドメイン名からの E メールとすることができます。

パブリック仮想インターフェイスを作成すると、 がリクエストを確認して承認 AWS するまでに最大 72 時間かかる場合があります。

非 VPC サービスへのパブリック仮想インターフェイスをプロビジョニングするには

AWS Direct Connect コンソール (https://console.aws.amazon.com/directconnect/v2/home

) を開きます。 -

ナビゲーションペインで、[Virtual Interfaces] を選択します。

-

[仮想インターフェイスの作成] を選択します。

-

[Virtual interface type (仮想インターフェイスタイプ)] の [タイプ] で [パブリック] を選択します。

-

[Public Virtual Interface settings (仮想インターフェイス設定)] で以下を実行します。

-

[仮想インターフェイス名] に、仮想インターフェイスの名前を入力します。

-

[接続] で、このインターフェイスに使用する Direct Connect 接続を選択します。

-

[VLAN] に、仮想ローカルエリアネットワーク (VLAN) の ID 番号を入力します。

-

[BGP ASN] に、ゲートウェイのボーダーゲートウェイプロトコル (BGP) 自律システム番号 (ASN) を入力します。

有効な値は 1 ~ 2147483647 です。

-

-

[追加設定] で、以下を実行します。

-

IPv4 BGP あるいは an IPv6 ピアを設定するには、以下を実行します。

[IPv4] IPv4 BGP ピアを設定する場合は、[IPv4] を選択し、以下のいずれかを実行します。

-

これらの IP アドレスを手動で指定するには、[ルーターのピア IP] に、Amazon がトラフィックを送信する送信先 IPv4 CIDR アドレスを入力します。

-

[Amazon ルーターのピア IP] に、 AWSへのトラフィック送信に使用する IPv4 CIDR アドレスを入力します。

[IPv6] IPv6 BGP ピアを設定する場合は、[IPv6] を選択します。ピア IPv6 アドレスは、Amazon の IPv6 アドレスのプールから自動的に割り当てられます。独自の IPv6 アドレスを指定することはできません。

-

-

独自の BGP キーを指定するには、使用する BGP MD5 キーを入力します。

値が入力されない場合は、当社の側で自動的に BGP キーを生成します。

-

Amazon にプレフィックスを発行するには、[アドバタイズするプレフィックス] に、この仮想インターフェイスを介してルーティングされるトラフィックのルーティング先となる IPv4 CIDR アドレスをカンマで区切って入力します。

-

(オプション) タグを追加または削除します。

[タグの追加] [タグの追加] を選択して、以下を実行します。

-

[キー] にはキー名を入力します。

-

[値] にキー値を入力します。

[タグの削除] タグの横にある [タグの削除] を選択します。

-

-

-

[仮想インターフェイスの作成] を選択します。

VPC へのプライベート仮想インターフェイスをプロビジョニングするには

AWS Direct Connect コンソール (https://console.aws.amazon.com/directconnect/v2/home

) を開きます。 -

ナビゲーションペインで、[Virtual Interfaces] を選択します。

-

[仮想インターフェイスの作成] を選択します。

-

[Virtual interface type (仮想インターフェイスタイプ)] の [タイプ] で [プライベート] を選択します。

-

[プライベート仮想インターフェイス設定] で以下を実行します。

-

[仮想インターフェイス名] に、仮想インターフェイスの名前を入力します。

-

[接続] で、このインターフェイスに使用する Direct Connect 接続を選択します。

-

[ゲートウェイタイプ] で、[仮想プライベートゲートウェイ] または [Direct Connect ゲートウェイ] を選択します。

-

仮想インターフェイス所有者 で、別の AWS アカウント を選択し、 AWS アカウントを入力します。

-

[仮想プライベートゲートウェイ] で、このインターフェイスに使用する仮想プライベートゲートウェイを選択します。

-

[VLAN] に、仮想ローカルエリアネットワーク (VLAN) の ID 番号を入力します。

-

[BGP ASN] に、新しい仮想インターフェイスが使用するオンプレミスピアルーターの、ボーダーゲートウェイプロトコル自律システム番号を入力します。

有効な値は 1~2,147,483,647 です。

-

-

[追加設定] で、以下を実行します。

-

IPv4 BGP あるいは an IPv6 ピアを設定するには、以下を実行します。

[IPv4] IPv4 BGP ピアを設定する場合は、[IPv4] を選択し、以下のいずれかを実行します。

-

これらの IP アドレスを手動で指定するには、[ルーターのピア IP] に、Amazon がトラフィックを送信する送信先 IPv4 CIDR アドレスを入力します。

-

[Amazon router peer ip] (Amazon ルーターのピア IP) に、 AWSへのトラフィック送信に使用する IPv4 CIDR アドレスを入力します。

重要

IPv4 アドレス AWS の自動割り当てを許可すると、RFC 3927 に従って 169.254.0.0/16 IPv4 Link-Local から /29 CIDR が接続用に割り当てられます。VPC point-to-point AWS トラフィックの送信元および/または送信先としてカスタマールーターピア IP アドレスを使用する場合は、このオプションは推奨されません。代わりに、RFC 1918 または他のアドレスを使用して、アドレスを自分で指定する必要があります。

-

RFC 1918 の詳細については、「プライベートインターネットのアドレス割り当て

」を参照してください。 -

RFC 3927 の詳細については、「IPv4 リンクローカルアドレスのダイナミック設定

」を参照してください。

-

[IPv6] IPv6 BGP ピアを設定する場合は、[IPv6] を選択します。ピア IPv6 アドレスは、Amazon の IPv6 アドレスのプールから自動的に割り当てられます。独自の IPv6 アドレスを指定することはできません。

-

-

最大送信単位 (MTU) を 1500 (デフォルト) から 9001 (ジャンボフレーム) に変更するには、[ジャンボ MTU (MTU サイズ 9001)] を選択します。

(オプション) の有効化 SiteLinkで、有効化 を選択して Direct Connect のプレゼンスポイント間の直接接続を有効にします。

-

(オプション) タグを追加または削除します。

[タグの追加] [タグの追加] を選択して、以下を実行します。

[キー] にはキー名を入力します。

[値] にキー値を入力します。

[タグの削除] タグの横にある [タグの削除] を選択します。

-

-

[仮想インターフェイスの作成] を選択します。

ステップ 4: 仮想インターフェイスの構成の回復性を確認する

AWS クラウドまたは Amazon VPC への仮想インターフェイスを確立したら、仮想インターフェイスのフェイルオーバーテストを実行して、設定が障害耐性要件を満たしていることを確認します。詳細については、「AWS Direct Connect フェイルオーバーテスト」を参照してください。

ステップ 5: 仮想インターフェイス接続を検証する

AWS クラウドまたは Amazon VPC への仮想インターフェイスを確立したら、次の手順を使用して AWS Direct Connect 接続を検証できます。

AWS クラウドへの仮想インターフェイス接続を確認するには

-

を実行し

traceroute、 AWS Direct Connect 識別子がネットワークトレースにあることを確認します。

Amazon VPC への仮想インターフェイス接続を検証するには

-

Amazon Linux AMI など Ping に応答する AMI を使用して、仮想プライベートゲートウェイにアタッチされている VPC に EC2 インスタンスを起動します。Amazon EC2 コンソールのインスタンス起動ウィザードを使用すれば、Amazon Linux AMI を [Quick Start (クイックスタート)] タブで使用することができます。詳細については、「Amazon EC2 ユーザーガイド」の「インスタンスの起動」を参照してください。 Amazon EC2 インスタンスに関連付けられたセキュリティグループに、インバウンド ICMP トラフィックを許可するルール (ping リクエストの場合) が含まれていることを確認します。

-

インスタンスが実行中になった後、そのプライベート IPv4 アドレス (たとえば 10.0.0.4) を取得します。Amazon EC2 コンソールにインスタンスの詳細の一部としてアドレスが表示されます。

-

プライベート IPv4 アドレスに Ping を実行し、応答を確認します。