翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

キーポリシーを表示する

AWS KMS コンソールまたは AWS KMS API の GetKeyPolicy オペレーションを使用して、アカウントAWS マネージドキー内の AWS KMS カスタマーマネージドキーまたは のキーポリシーを表示できます。これらの手法を使用して別の AWS アカウントにある KMS キーのキーポリシーを表示することはできません。

AWS KMS キーポリシーの詳細については、「」を参照してくださいのキーポリシー AWS KMS。KMS キーにアクセスできるユーザーとロールを特定する方法については、へのアクセスの確認 AWS KMS keys を参照してください。

認可されたユーザーは、 AWS マネジメントコンソールの [Key policy] (キーポリシー) タブで、AWS マネージドキー またはカスタマーマネージドキーのキーポリシーを表示できます。

で KMS キーのキーポリシーを表示するには AWS マネジメントコンソール、kms:ListAliases、kms:DescribeKey、および kms:GetKeyPolicy アクセス許可が必要です。

-

にサインイン AWS マネジメントコンソール し、https://console.aws.amazon.com/kms

で AWS Key Management Service (AWS KMS) コンソールを開きます。 -

を変更するには AWS リージョン、ページの右上隅にあるリージョンセレクターを使用します。

-

AWS が作成および管理するアカウントのキーを表示するには、ナビゲーションペインでマネージドAWS キーを選択します。ユーザーが作成および管理するアカウント内のキーを表示するには、ナビゲーションペインで [Customer managed keys] (カスタマーマネージドキー) を選択します。

-

KMS キーのリストで、確認する KMS キーのエイリアスまたはキー ID を選択します。

-

[Key policy] (キーポリシー) タブを選択します。

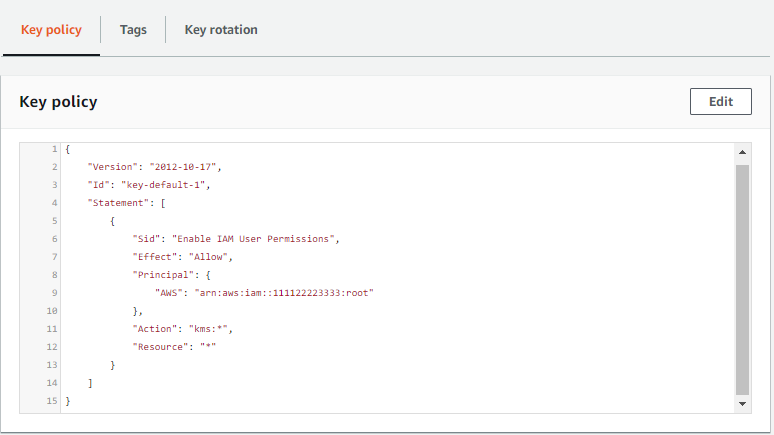

[キーポリシー] タブに、キーポリシードキュメントが表示されることがあります。これはポリシービューです。キーポリシーステートメントでは、キーポリシーによって KMS キーへのアクセス許可を付与されたプリンシパルを表示して、それらが実行できるアクションを確認できます。

次の例は、デフォルトのキーポリシーのポリシービューを示しています。

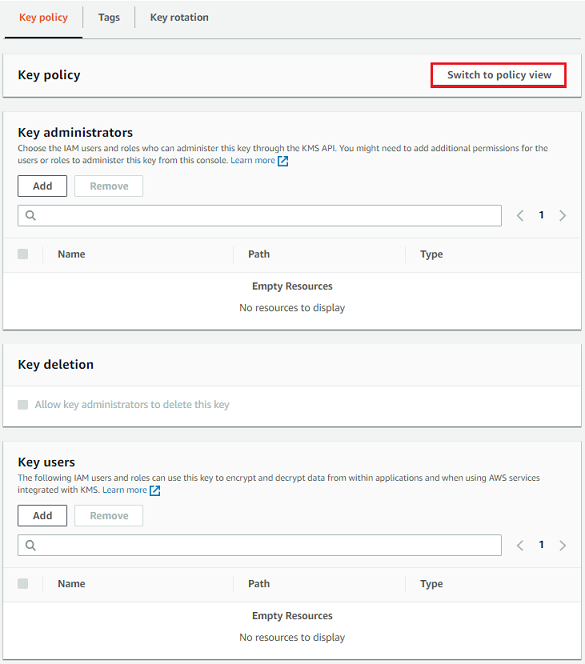

または、 で KMS キーを作成した場合 AWS マネジメントコンソール、キー管理者、キー削除、キーユーザーのセクションを含むデフォルトビューが表示されます。キーポリシードキュメントを表示するには、[ポリシービューに切り替える] を選択します。

次の例は、デフォルトのキーポリシーのデフォルトのビューを示しています。

で KMS キーのキーポリシーを取得するには AWS アカウント、 API の GetKeyPolicy AWS KMS オペレーションを使用します。このオペレーションを使用して、別のアカウントのキーポリシーを表示することはできません。

次の例では、 AWS Command Line Interface (AWS CLI) で get-key-policy コマンドを使用しますが、任意の AWS SDK を使用してこのリクエストを行うことができます。

default が唯一の有効な値であっても、PolicyName パラメータ は必須であることに注意してください。また、このコマンドは、表示を容易にするために、JSON ではなくテキストでの出力を要求します。

このコマンドを実行する前に、サンプルキー ID をアカウントの有効なキー ID に置き換えます。

$aws kms get-key-policy --key-id1234abcd-12ab-34cd-56ef-1234567890ab--policy-name default --output text

レスポンスは、デフォルトのキーポリシーを返す、次のようなものである必要があります。