翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

SFTP 対応サーバーの作成

SFTP は Secure Shell (SSH) File Transfer Protocol の略称で、インターネット経由の安全なデータ転送に使用されるネットワークプロトコルです。このプロトコルは、SSH のセキュリティおよび認証機能をすべてサポートします。金融サービス、医療、小売、広告などさまざまな業界で、ビジネスパートナー間の機密情報を含むデータ交換に広く使われています。

次の点に注意してください。

-

Transfer Family 用の SFTP サーバーは、ポート 22 経由で動作します。VPC がホストするエンドポイントの場合、SFTP Transfer Family サーバーはポート 2222、2223、または 22000 でも動作できます。詳細については、「Virtual Private Cloud でサーバーを作成する」を参照してください。

-

パブリックエンドポイントは、セキュリティグループを介してトラフィックを制限することはできません。Transfer Family サーバーでセキュリティグループを使用するには、「」で説明されているように、サーバーのエンドポイントを Virtual Private Cloud (VPC) 内でホストする必要がありますVirtual Private Cloud でサーバーを作成する。

以下の資料も参照してください。

-

SFTP Transfer Family サーバーを作成する AWS CDK 例を示します。この例は TypeScript を使用しており、GitHub の「こちら」

で利用可能です。 -

VPC 内に Transfer Family サーバーをデプロイする方法のチュートリアルについては、「IP 許可リストを使用して AWS Transfer Family サーバーを保護する

」を参照してください。

SFTP 対応サーバーを作成するには

-

https://console.aws.amazon.com/transfer/

で AWS Transfer Family コンソールを開き、ナビゲーションペインからサーバーを選択し、サーバーの作成を選択します。 -

[Choose protocols] (プロトコルの選択) で SFTP を選択し、[Next] (次へ) を選択します。

-

[Choose an identity provider] (ID プロバイダーの選択) で、ユーザーアクセスの管理に使用したい ID プロバイダーを選択します。次のオプションがあります。

-

サービスマネージド – ユーザー ID とキーを に保存します AWS Transfer Family。

-

AWS Directory Service for Microsoft Active Directory ー エンドポイントにアクセスするための Directory Service ディレクトリを提供します。そうすることで、Active Directory に保存されている認証情報を使用してユーザーを認証できるようになります。 AWS Managed Microsoft AD ID プロバイダーの操作の詳細については、「」を参照してくださいAWS Directory Service for Microsoft Active Directory の使用。

注記

-

クロスアカウントディレクトリと共有ディレクトリはサポートされていません AWS Managed Microsoft AD。

-

Directory Service を ID プロバイダーとしてサーバーを設定するには、いくつかの Directory Service アクセス許可を追加する必要があります。詳細については、「の使用を開始する前に AWS Directory Service for Microsoft Active Directory」を参照してください。

-

-

「Custom Identity Provider」 ー 以下のいずれかのオプションを選択する:

-

AWS Lambda を使用して ID プロバイダーを接続する – Lambda 関数にバックアップされた既存の ID プロバイダーを使用できます。Lambda 関数の名前を指定します。詳細については、「AWS Lambda を使用して ID プロバイダーを統合する」を参照してください。

-

「Amazon API Gateway を使って ID プロバイダーに接続する」 ー ID プロバイダーとして使用するために、Lambda 関数に裏打ちされた API ゲートウェイメソッドを作成することができます。Amazon API Gateway URL と呼び出しロールを指定します。詳細については、「Amazon API Gateway を使用して ID プロバイダーを統合する」を参照してください。

![[ID プロバイダーの選択] コンソールセクションで、[カスタム ID プロバイダー] が選択されています。また、ユーザーはパスワードまたはキーのいずれかを使用して認証できるというデフォルト値が選択されています。](images/custom-lambda-console.png)

-

-

-

[次へ] を選択します。

-

[Choose an endpoint] (エンドポイントの選択) で次のように操作します。

-

[Endpoint type] (エンドポイントタイプ) として [Publicly accessible] (パブリックにアクセス可能な) エンドポイントタイプを選択します。VPC ホステッドエンドポイントについては、「Virtual Private Cloud でサーバーを作成する」を参照してください。

-

IP アドレスタイプでは、下位互換性のために IPv4 (デフォルト) を選択するか、デュアルスタックを選択して、エンドポイントへの IPv4 と IPv6 の両方の接続を有効にします。

注記

デュアルスタックモードでは、Transfer Family エンドポイントが IPv4 および IPv6 対応クライアントの両方と通信できます。これにより、すべてを一度に切り替えることなく、IPv4 ベースのシステムから IPv6 ベースのシステムに徐々に移行できます。

-

(オプション) [Custom hostname] (カスタムホスト名) で [None] (なし) を選択します。

が提供するサーバーホスト名を取得します AWS Transfer Family。サーバーホスト名の形式は

serverId.server.transfer.regionId.amazonaws.comカスタムホスト名には、サーバーエンドポイントのカスタムエイリアスを指定します。カスタムホスト名の使用の詳細については、「カスタムホスト名の使用」を参照してください。

-

(オプション) [FIPS Enabled] (FIPS 対応) で、[FIPS Enabled endpoint] (FIPS 対応エンドポイント) チェックボックスをオンにして、エンドポイントが連邦情報処理標準 (FIPS) に準拠することを確認します。

注記

FIPS 対応エンドポイントは、北米 AWS リージョンでのみ使用できます。利用可能なリージョンについては、「AWS 全般のリファレンス」の「AWS Transfer Family エンドポイントとクォータ」を参照してください。FIPS の詳細については、連邦情報処理規格 (FIPS) 140-2

を参照してください。 -

[次へ] を選択します。

-

-

ドメインの選択ページで、選択したプロトコルでデータを保存してアクセスするために使用する AWS ストレージサービスを選択します。

-

Amazon S3 を選択すると、選択したプロトコル経由でファイルをオブジェクトとして保存してアクセスできます。

-

Amazon EFS を選択すると、選択したプロトコル経由で Amazon EFS ファイルシステム内でファイルを保存してアクセスできます。

[次へ] を選択します。

-

-

[Configure additional details] (その他の詳細の構成) で次のように操作します。

-

ログの場合、既存のログ グループを指定するか、新しいログ グループを作成します (デフォルト オプション)。既存のロググループを選択する場合は、 に関連付けられているロググループを選択する必要があります AWS アカウント。

![サーバー作成ウィザードの [追加情報の詳細] を構成するためのログペイン。既存のロググループを選択します。](images/logging-server-choose-existing-group.png)

[ロググループの作成] を選択すると、CloudWatch コンソール (「https://console.aws.amazon.com/cloudwatch/」

) が開き、[ロググループの作成] ページが表示されます。詳細は「CloudWatch Logsでロググループを作成する」を参照してください。 -

(オプション)[管理対象ワークフローの場合]、ワークフローの実行時に Transfer Family が引き受けるワークフロー ID (および対応するロール) を選択します。完全なアップロード時に実行するワークフローと、部分的なアップロード時に実行するワークフローを選択できます。マネージドワークフローを使用したファイルの処理の詳細については、AWS Transfer Family マネージドワークフローを参照してください。

![[管理されたワークフロー] のコンソールセクション。](images/workflows-addtoserver.png)

-

[Cryptographic algorithm options] (暗号化アルゴリズムオプション) で、サーバーで使用できる暗号化アルゴリズムを含むセキュリティポリシーを選択します。最新のセキュリティポリシーがデフォルトです。詳細については、「」を参照してくださいAWS Transfer Family サーバーのセキュリティポリシー。

-

(オプション)[サーバーホストキー] には、クライアントが SFTP でサーバーに接続するときにサーバーを識別するために使用する RSA、ED25519、または ECDSA プライベートキーを入力します。複数のホストキーを区別するための説明を追加することもできます。

サーバーを作成した後、追加のホスト キーを追加できます。複数のホスト キーを持つことは、キーをローテーションする場合、または RSA キーと ECDSA キーなどの異なるタイプのキーが必要な場合に便利です。

注記

「サーバーホストキー」セクションは、既存の SFTP 対応サーバーからユーザーを移行する場合のみ使用します。

-

(オプション) [Tags] (タグ) の [Key] (キー) と [Value] (値) にキーバリューペアとして 1 つ以上のタグを入力して [Add tag] (タグの追加) を選択します。

-

[次へ] を選択します。

-

Amazon S3 ディレクトリのパフォーマンスを最適化できます。たとえば、ホームディレクトリに移動し、10,000 個のサブディレクトリがあるとします。つまり、Amazon S3 バケットには 10,000 個のフォルダがあります。このシナリオでは、

ls(list) コマンドを実行すると、リストオペレーションに 6~8 分かかります。ただし、ディレクトリを最適化する場合、このオペレーションには数秒しかかかりません。コンソールを使用してサーバーを作成すると、最適化されたディレクトリがデフォルトで有効になります。API を使用してサーバーを作成する場合、この動作はデフォルトでは有効になっていません。

-

(オプション) 組織のポリシーや利用規約などのカスタマイズされたメッセージをエンドユーザーに表示するように AWS Transfer Family サーバーを設定します。[表示バナー] の [認証前表示バナー] テキスト ボックスに、ユーザーが認証する前に表示するテキスト メッセージを入力します。

-

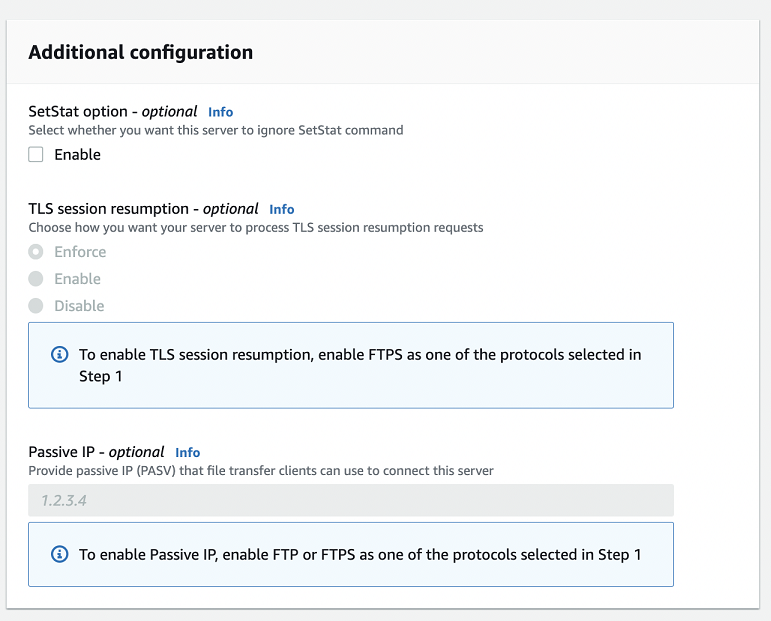

(オプション) 次の追加オプションを構成できます。

-

[SetStatオプション]:このオプションを有効にすると、クライアントが Amazon S3 バケットにアップロードするファイルに

SETSTATを使おうとしたときに発生するエラーを無視することができます。詳細については、プロトコルの詳細 トピックのSetStatOptionドキュメントを参照してください。 -

[TLS セッション再開]:このオプションは、このサーバーのプロトコルの 1 つとして FTPS を有効にしている場合にのみ使用できます。

-

[パッシブ IP]: このオプションは、このサーバーのプロトコルの 1 つとして FTPS または FTP を有効にしている場合にのみ使用できます。

-

-

-

[Review and create] (確認と作成) で選択内容を確認します。

-

いずれかを編集するには、ステップの隣にある [Edit] (編集) を選択します。

注記

編集を選んだステップの後に、各ステップを見直す必要があります。

-

変更がない場合、[Create server] (サーバーの作成) を選択してサーバーを作成します。[Servers] (サーバー) ページに誘導され、次に示すように新しいサーバーの一覧が表示されます。

-

新しい SFTP サーバーのステータスが [Online] (オンライン) に変わるまでに数分かかる場合があります。その時点で、サーバーでファイルオペレーションを実行できますが、まずユーザーを作成する必要があります。ユーザーの作成の詳細については、「」を参照してくださいサーバーエンドポイントのユーザーの管理。