기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

IAM 정책을 사용한 테스트 VPC 설정

Amazon에서 설정EC2했거나 액세스를 제한VPC하는 IAM 정책을 배포 WorkSpaces 하여 를 추가로 테스트할 수 있습니다.

다음 정책은 지정된 를 사용하지 않는 한 Amazon S3에 대한 액세스를 거부합니다VPC.

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Deny", "Action": "S3:*", "Resource": "*", "Condition": { "StringNotEqualsIfExists": { "aws:SourceVpc":"sourceVPC"}, "Bool": { "aws:ViaAwsService": "false" } } } ] }

다음 정책은 로그인 엔드포인트에 프라이빗 액세스 정책을 사용하여 AWS Management Console 선택한 AWS 계정 IDs 에 대한 로그인을 제한합니다.

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Principal": "*", "Action": "*", "Resource": "*", "Condition": { "StringEquals": { "aws:PrincipalAccount": ["AWSAccountID"] } } } ] }

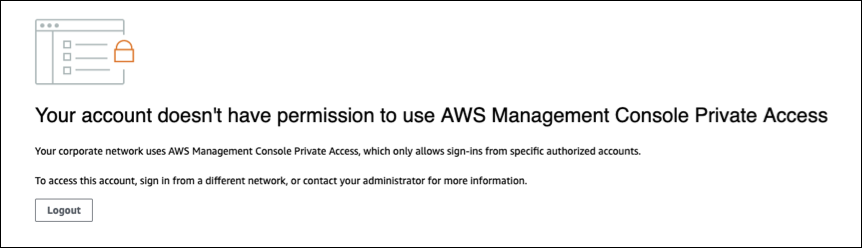

계정에 속하지 않는 ID로 연결할 경우 다음과 같은 오류 페이지가 표시됩니다.