기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

파일 시스템에 대해 생성한 탑재 대상을 사용하여 Virtual Private Cloud(VPC)의 Amazon EC2 또는 기타 AWS 컴퓨팅 인스턴스에 파일 시스템을 탑재합니다. 파일 시스템 네트워크 액세스 가능성 관리란 탑재 대상 관리를 지칭합니다.

Amazon EFS 파일 시스템을 생성한 후 탑재 대상을 생성할 수 있습니다. Regional 스토리지 클래스를 사용하는 Amazon EFS 파일 시스템의 경우, AWS 리전의 각 가용 영역에 탑재 대상을 생성할 수 있습니다. One Zone 파일 시스템의 경우 파일 시스템과 동일한 가용 영역에 단일 탑재 대상만 생성할 수 있습니다. 그런 다음 Amazon EC2, Amazon ECS 및 Virtual Private Cloud(VPC)를 포함한 컴퓨팅 인스턴스 AWS Lambda 에 파일 시스템을 탑재할 수 있습니다.

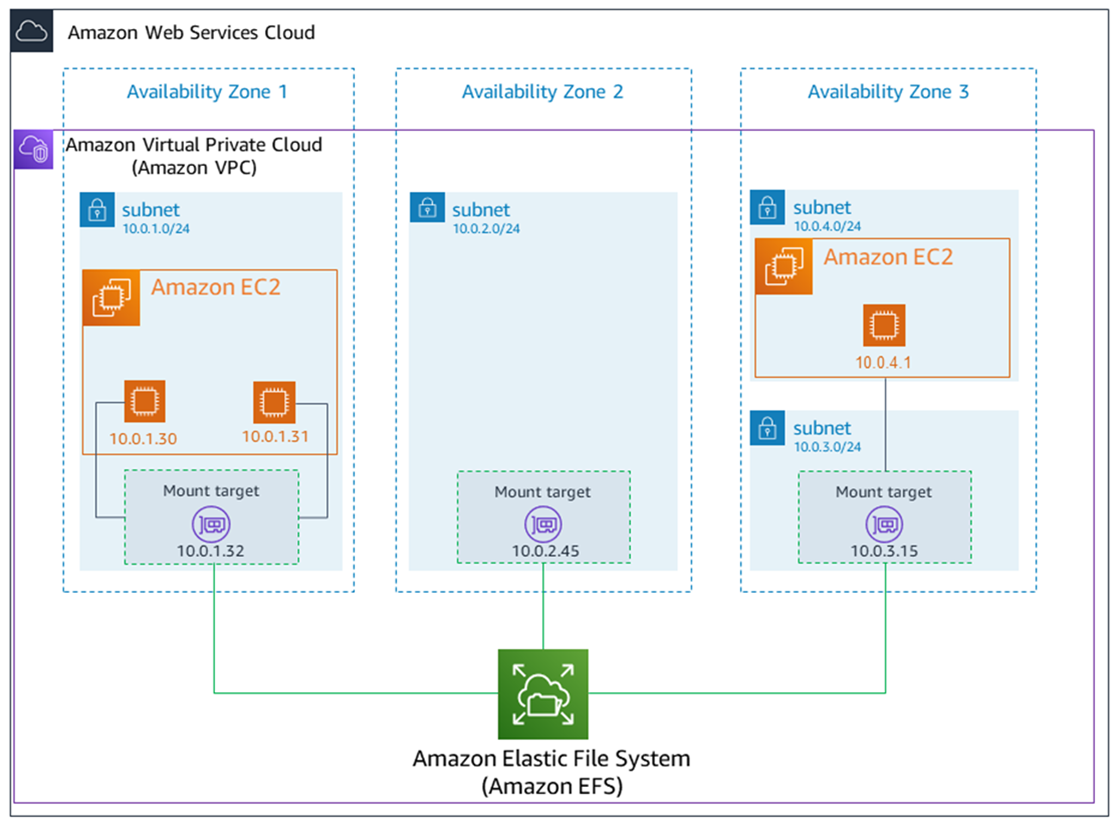

다음 다이어그램은 VPC의 모든 가용 영역에 탑재 대상이 생성된 리전 파일 시스템을 보여줍니다. 이 그림은 EFS 파일 시스템에 액세스하는 서로 다른 VPC 서브넷에서 시작된 세 개의 EC2 인스턴스를 보여줍니다. 또한 각 가용 영역의 서브넷 수와 관계없이 가용 영역마다 탑재 대상이 하나씩 있는 것을 알 수 있습니다.

가용 영역당 탑재 대상은 한 개만 만들 수 있습니다. 그림의 한 가용 영역에서 보듯이, 가용 영역에 서브넷이 여러 개 있는 경우에는 여러 서브넷 중 하나에서만 탑재 대상을 만듭니다. 가용 영역에 탑재 대상이 하나만 있는 한 해당 가용 영역의 서브넷 중 하나에서 시작된 EC2 인스턴스는 동일한 탑재 대상을 공유할 수 있습니다.

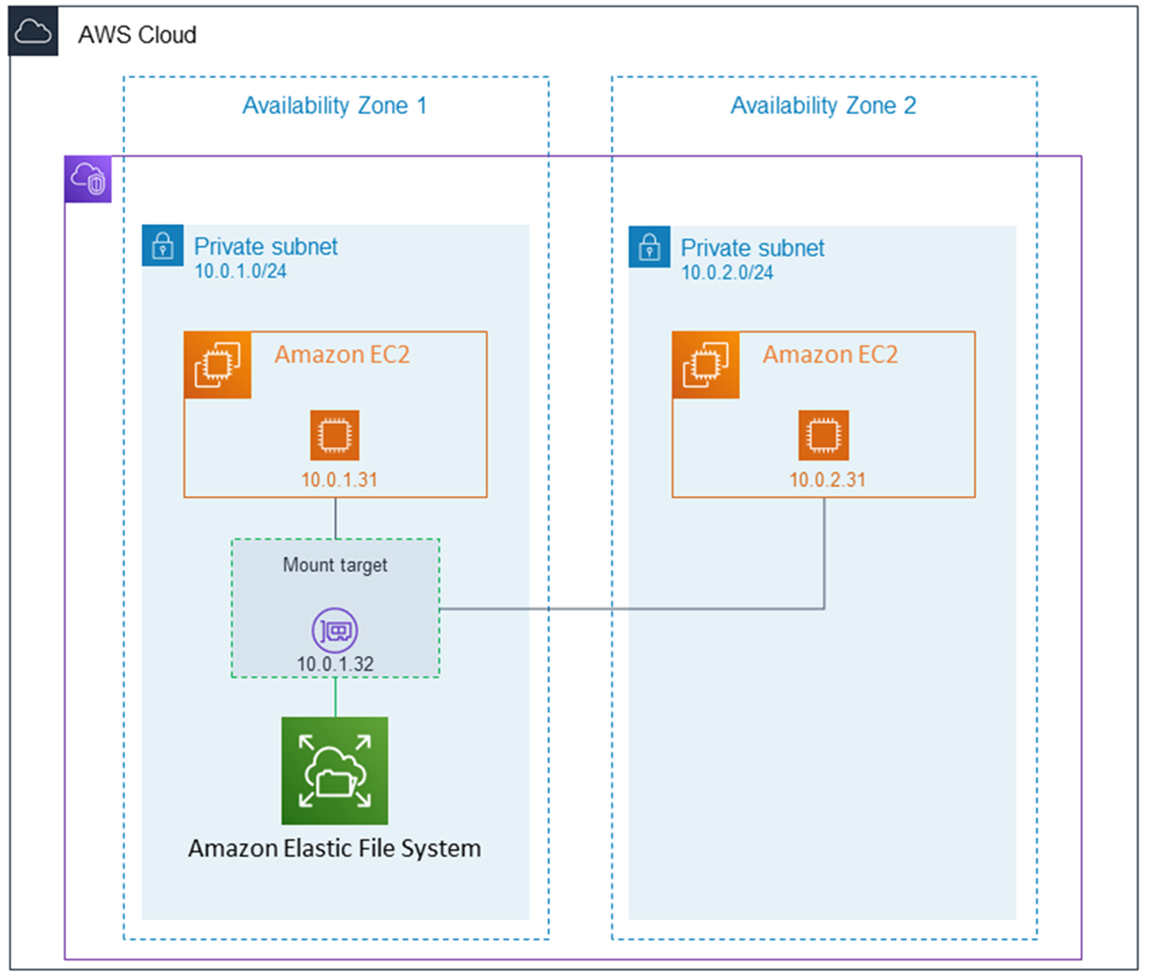

다음 다이어그램은 파일 시스템과 동일한 가용 영역에 단일 탑재 대상을 생성한 One Zone 파일 시스템을 보여줍니다. us-west2c 가용 영역에서 EC2 인스턴스를 사용하여 파일 시스템에 액세스하면 탑재 대상과 다른 가용 영역에 위치하기 때문에 데이터 액세스 요금이 발생합니다.

탑재 대상 보안 그룹은 트래픽을 제어하는 가상 방화벽의 역할을 수행합니다. 예를 들어, 보안 그룹은 파일 시스템에 액세스할 수 있는 클라이언트를 결정합니다. 이 섹션에서는 다음에 대해 설명합니다.

-

탑재 대상 보안 그룹 및 트래픽 활성화 관리.

-

클라이언트에 파일 시스템 탑재.

-

NFS 수준 권한 고려 사항

처음에는 Amazon EC2 인스턴스의 루트 사용자만 파일 시스템에 대한 읽기-쓰기-실행 권한을 가지고 있습니다. 이 주제에서는 NFS 수준 권한에 대해 살펴보고 일반적인 시나리오에서 권한을 부여하는 방법을 보여주는 예를 제공합니다. 자세한 내용은 NFS(Network File System) 수준 사용자, 그룹 및 권한 사용 단원을 참조하십시오.

탑재 대상 관리란 다음 활동을 지칭합니다.

-

VPC에서 탑재 대상 만들기 및 삭제 – 파일 시스템에 액세스하려는 각 가용 영역에서 탑재 대상을 적어도 하나씩 만들어야 합니다.

-

탑재 대상 구성 업데이트 – 탑재 대상을 만들 때 탑재 대상에 보안 그룹을 연결합니다. 보안 그룹은 탑재 대상 간의 트래픽을 제어하는 가상 방화벽의 역할을 수행합니다. 인바운드 규칙을 추가하여 탑재 대상에 대한 액세스를 제어하고, 이로써 파일 시스템에 대한 액세스를 제어할 수 있습니다. 탑재 대상을 만든 후에 그 탑재 대상에 할당된 보안 그룹을 수정해야 할 수 있습니다.

를 사용하거나 SDK를 사용하여 AWS Management Console AWS CLI프로그래밍 방식으로 파일 시스템의 탑재 대상을 AWS SDKs. 콘솔을 사용하는 경우 처음으로 파일 시스템을 만들 때 또는 파일 시스템이 생성된 후 탑재 대상을 만들 수 있습니다. 파일 시스템을 생성할 때 Amazon EFS 콘솔을 사용하여 탑재 대상을 생성하는 방법에 대한 지침은 사용자 지정 설정으로 파일 시스템 생성(콘솔) 단원을 참조하세요.

기존 Amazon EFS 파일 시스템의 탑재 대상을 추가 또는 수정하려면 다음 절차를 사용합니다.

Amazon EFS 파일 시스템에서 탑재 대상을 관리하려면

에 로그인 AWS Management Console 하고 https://console.aws.amazon.com/efs/

://https://https://https://://https://://://https://://https://https://https://EFS://https://://:// -

왼쪽 탐색 창에서 파일 시스템을 선택합니다. 파일 시스템 페이지에는 계정의 EFS 파일 시스템이 표시됩니다.

-

파일 시스템 세부 정보 페이지를 표시할 이름 또는 파일 시스템 ID를 선택하여 탑재 대상을 관리할 파일 시스템을 선택합니다.

-

네트워크를 선택하여 기존 탑재 대상 목록을 표시합니다.

-

관리를 선택하여 가용 영역 페이지를 표시하고 수정합니다.

이 페이지에서 기존 탑재 대상의 경우 보안 그룹을 추가 및 제거하거나 탑재 대상을 삭제할 수 있습니다. 새 탑재 대상을 생성할 수도 있습니다.

참고

One Zone 파일 시스템의 경우 파일 시스템과 동일한 가용 영역에 있는 단일 탑재 대상만 생성할 수 있습니다.

-

탑재 대상에서 보안 그룹을 제거하려면 보안 그룹 ID 옆의 X를 선택합니다.

-

탑재 대상에 보안 그룹을 추가하려면 보안 그룹 선택을 선택하여 사용 가능한 보안 그룹 목록을 표시합니다. 또는 목록 상단의 검색 필드에 보안 그룹 ID를 입력합니다.

-

탑재 대상을 삭제하기 위해 대기열에 넣으려면 제거를 선택합니다.

참고

탑재 대상을 삭제하기 전에 파일 시스템의 탑재를 해제합니다.

-

탑재 대상을 추가하려면 탑재 대상 추가를 선택합니다. 이 옵션은 EFS Regional 스토리지 클래스를 사용하는 파일 시스템과 탑재 대상이 AWS 리전의 각 가용 영역에 아직 없는 경우에만 사용할 수 있습니다.

-

-

저장을 선택하여 변경 사항을 저장합니다.

Amazon EFS 파일 시스템의 VPC를 변경하려면(콘솔)

파일 시스템의 네트워크 구성을 위한 VPC를 변경하려면 파일 시스템의 기존 탑재 대상을 모두 삭제해야 합니다.

Amazon Elastic File System 콘솔(https://console.aws.amazon.com/efs/

)을 엽니다. -

왼쪽 탐색 창에서 파일 시스템을 선택합니다. 파일 시스템 페이지에는 계정의 EFS 파일 시스템이 표시됩니다.

-

VPC를 변경하려는 파일 시스템의 경우 이름 또는 파일 시스템 ID를 선택합니다. 해당 파일 시스템의 세부 정보 페이지가 표시됩니다.

-

네트워크를 선택하여 기존 탑재 대상 목록을 표시합니다.

-

관리를 선택합니다. 가용 영역 페이지가 나타납니다.

-

페이지에 표시된 탑재 대상을 모두 제거합니다.

-

저장을 선택하여 변경 내용을 저장하고 탑재 대상을 삭제합니다. 네트워크 탭에는 탑재 대상 상태가 삭제 중으로 표시됩니다.

-

탑재 대상 상태가 모두 삭제된 것으로 표시되면 관리를 선택합니다. 가용 영역 페이지가 나타납니다.

-

Virtual Private Cloud(VPC) 목록에서 새 VPC를 선택합니다.

-

탑재 대상 추가를 선택하여 새 탑재 대상을 추가합니다. 추가하는 각 탑재 대상에 대해 다음을 입력합니다.

-

가용 영역

-

서브넷 ID

-

IP 주소 또는 자동으로 설정된 상태로 유지

-

하나 이상의 보안 그룹

-

-

저장을 선택하여 VPC 및 탑재 대상 변경 사항을 구현합니다.

참고

One Zone 파일 시스템의 경우 파일 시스템과 동일한 가용 영역에 있는 단일 탑재 대상만 생성할 수 있습니다.

탑재 대상을 만들려면(CLI)

-

탑재 대상을 만들려면 다음과 같이

create-mount-targetCLI 명령(해당 작업: CreateMountTarget)을 사용합니다.$aws efs create-mount-target \ --file-system-idfile-system-id\ --subnet-idsubnet-id\ --security-groupID-of-the-security-group-created-for-mount-target\ --regionaws-region\ --profile adminuser다음 예제는 샘플 데이터가 있는 명령을 나타낸 것입니다.

$aws efs create-mount-target \ --file-system-id fs-0123467 \ --subnet-id subnet-b3983dc4 \ --security-group sg-01234567 \ --region us-east-2 \ --profile adminuser탑재 대상을 만든 후 Amazon EFS에서는 다음 예에서처럼 탑재 대상 설명을 JSON으로 반환합니다.

{ "MountTargetId": "fsmt-f9a14450", "NetworkInterfaceId": "eni-3851ec4e", "FileSystemId": "fs-b6a0451f", "LifeCycleState": "available", "SubnetId": "subnet-b3983dc4", "OwnerId": "23124example", "IpAddress": "10.0.1.24" }

파일 시스템의 탑재 대상 목록을 검색하려면(CLI)

-

또한 다음과 같이 describe-mount-targets CLI 명령(해당 작업: DescribeMountTargets)을 사용하여 파일 시스템에 대해 만든 탑재 대상의 목록을 가져올 수 있습니다.

$aws efs describe-mount-targets --file-system-id fs-a576a6dc{ "MountTargets": [ { "OwnerId": "111122223333", "MountTargetId": "fsmt-48518531", "FileSystemId": "fs-a576a6dc", "SubnetId": "subnet-88556633", "LifeCycleState": "available", "IpAddress": "172.31.25.203", "NetworkInterfaceId": "eni-0123456789abcdef1", "AvailabilityZoneId": "use2-az2", "AvailabilityZoneName": "us-east-2b" }, { "OwnerId": "111122223333", "MountTargetId": "fsmt-5651852f", "FileSystemId": "fs-a576a6dc", "SubnetId": "subnet-44223377", "LifeCycleState": "available", "IpAddress": "172.31.46.181", "NetworkInterfaceId": "eni-0123456789abcdefa", "AvailabilityZoneId": "use2-az3", "AvailabilityZoneName": "us-east-2c" }, { "OwnerId": "111122223333", "MountTargetId": "fsmt-5751852e", "FileSystemId": "fs-a576a6dc", "SubnetId": "subnet-a3520bcb", "LifeCycleState": "available", "IpAddress": "172.31.12.219", "NetworkInterfaceId": "eni-0123456789abcdef0", "AvailabilityZoneId": "use2-az1", "AvailabilityZoneName": "us-east-2a" } ] }

기존 탑재 대상을 삭제하려면(CLI)

-

기존 탑재 대상을 삭제하려면 다음과 같이

delete-mount-targetAWS CLI 명령(해당 작업: DeleteMountTarget)을 사용합니다.참고

탑재 대상을 삭제하기 전에 파일 시스템의 탑재를 해제합니다.

$aws efs delete-mount-target \ --mount-target-idmount-target-ID-to-delete\ --regionaws-region-where-mount-target-exists다음은 샘플 데이터가 있는 예제입니다.

$aws efs delete-mount-target \ --mount-target-id fsmt-5751852e \ --region us-east-2 \

기존 탑재 대상의 보안 그룹을 수정하려면

-

탑재 대상에 적용되는 보안 그룹을 수정하려면 다음과 같이

modify-mount-target-security-groupAWS CLI 명령(해당 작업은 )ModifyMountTargetSecurityGroups을 사용하여 기존 보안 그룹을 교체합니다.$ aws efs modify-mount-target-security-groups \ --mount-target-idmount-target-ID-whose-configuration-to-update\ --security-groupssecurity-group-ids-separated-by-space\ --regionaws-region-where-mount-target-exists\ --profile adminuser다음은 샘플 데이터가 있는 예제입니다.

$ aws efs modify-mount-target-security-groups \ --mount-target-idfsmt-5751852e\ --security-groupssg-1004395a sg-1114433a\ --regionus-east-2

자세한 내용은 자습서:를 사용하여 EFS 파일 시스템을 생성하고 EC2 인스턴스에 탑재 AWS CLI 단원을 참조하십시오.