기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

Amazon Managed Service for Prometheus와 함께 사용할 Grafana 오픈 소스 또는 Grafana Enterprise를 설정하세요.

Grafana 인스턴스를 사용하여 Prometheus용 아마존 매니지드 서비스에서 메트릭을 쿼리할 수 있습니다. 이 주제에서는 독립형 Grafana 인스턴스를 사용하여 Prometheus용 Amazon 매니지드 서비스에서 지표를 쿼리하는 방법을 안내합니다.

사전 조건

Grafana 인스턴스 — Prometheus용 아마존 매니지드 서비스로 인증할 수 있는 Grafana 인스턴스가 있어야 합니다.

Amazon Managed Service for Prometheus에서는 Grafana 버전 7.3.5 이상을 사용하여 워크스페이스에서 지표를 쿼리할 수 있습니다. 버전 7.3.5 이상에는 서명 버전 4 (SigV4) 인증에 대한 지원이 포함됩니다. AWS

Grafana 버전을 확인하려면 다음 명령을 입력하고 다음을 대체하십시오.grafana_install_directory Grafana 설치 경로와 함께:

grafana_install_directory/bin/grafana-server -v

독립형 Grafana가 아직 없거나 최신 버전이 필요한 경우 새 인스턴스를 설치할 수 있습니다. 독립형 Grafana를 설정하는 방법에 대한 지침은 Grafana 설명서에서 Grafana 설치를

AWS 계정— Prometheus용 Amazon 관리형 서비스 메트릭에 액세스하려면 올바른 권한이 있어야 합니다. AWS 계정

Prometheus용 Amazon 관리 서비스와 함께 작동하도록 Grafana를 설정하려면 정책 또는,, 및 권한이 AmazonPrometheusQueryAccess있는 계정에 로그인해야 합니다. aps:QueryMetrics aps:GetMetricMetadata aps:GetSeries aps:GetLabels 자세한 내용은 IAM 권한 및 정책 단원을 참조하십시오.

다음 섹션에서는 Grafana에서 인증을 설정하는 방법에 대해 자세히 설명합니다.

1단계: SigV4 설정 AWS

Prometheus용 Amazon 관리형 서비스는 IAM () AWS Identity and Access Management 와 함께 작동하여 Prometheus에 대한 모든 통화를 자격 증명으로 보호합니다. APIs IAM 기본적으로 Grafana의 Prometheus 데이터 소스는 Prometheus에 인증이 필요하지 않다고 가정합니다. Grafana가 Amazon Managed Service for Prometheus 인증 및 권한 부여 기능을 활용할 수 있도록 하려면 Grafana 데이터 소스에서 SigV4 인증 지원을 활성화해야 합니다. 자체 관리형 Grafana 오픈 소스 또는 Grafana 엔터프라이즈 서버를 사용하는 경우 이 페이지의 단계를 따르세요. Amazon Managed Grafana를 사용하는 SIGv4 경우 인증이 완전히 자동화됩니다. Amazon Managed Grafana에 대한 자세한 내용은 Amazon Managed Grafana란 무엇입니까?를 참조하세요.

Grafana에서 SigV4를 활성화하려면 AWS_SDK_LOAD_CONFIG 및 GF_AUTH_SIGV4_AUTH_ENABLED 환경 변수를 true로 설정한 상태에서 Grafana를 시작하세요. GF_AUTH_SIGV4_AUTH_ENABLED 환경 변수는 SigV4 지원을 활성화하기 위해 Grafana의 기본 구성을 재정의합니다. 자세한 내용은 Grafana 설명서의 구성

Linux

Linux의 독립형 Grafana 서버에서 SigV4를 활성화하려면 다음 명령을 입력합니다.

export AWS_SDK_LOAD_CONFIG=true

export GF_AUTH_SIGV4_AUTH_ENABLED=true

cdgrafana_install_directory

./bin/grafana-server

Windows

Windows 명령 프롬프트를 사용하여 Windows의 독립형 Grafana에서 SigV4를 활성화하려면 다음 명령을 입력합니다.

set AWS_SDK_LOAD_CONFIG=true

set GF_AUTH_SIGV4_AUTH_ENABLED=true

cdgrafana_install_directory

.\bin\grafana-server.exe

2단계: Grafana에 Prometheus 데이터 소스 추가

다음 단계는 Amazon Managed Service for Prometheus 지표를 쿼리하도록 Grafana의 Prometheus 데이터 소스를 설정하는 방법을 설명합니다.

Grafana 서버에 Prometheus 데이터 소스를 추가하려면

-

Grafana 콘솔을 엽니다.

-

구성에서 데이터 소스를 선택합니다.

-

데이터 소스 추가를 선택합니다.

-

Prometheus를 선택합니다.

-

의 경우 HTTP URL Prometheus용 Amazon Managed Service 콘솔의 작업 공간 세부 정보 페이지에 URL 표시되는 엔드포인트 - 쿼리를 지정하십시오.

-

Prometheus 데이터 소스가 자동으로 추가하므로 방금 지정한 항목에서 에 추가된

/api/v1/query문자열을 제거합니다. HTTP URL URL올바른 모양은 ws-1234a5b6-78cd-901e-2fgh-3i45j6k178l9와 URL 비슷해야 합니다. https://aps-workspaces.us-west-2.amazonaws.com/workspaces/

-

인증에서 SigV4 인증 토글을 선택하여 활성화합니다.

-

Grafana에서 직접 장기 보안 인증을 지정하거나 기본 공급자 체인을 사용하여 SigV4 인증을 구성할 수 있습니다. 장기 보안 인증을 직접 지정하면 더 빨리 시작할 수 있으며, 다음 단계에서는 이러한 지침이 먼저 제공됩니다. Amazon Managed Service for Prometheus에서 Grafana를 사용하는 데 익숙해지면 더 나은 유연성과 보안을 제공하는 기본 공급자 체인을 사용하는 것이 좋습니다. 기본 제공자 체인 설정에 대한 자세한 내용은 보안 인증 지정을 참조하세요.

-

장기 보안 인증을 직접 사용하려면 다음을 수행합니다.

-

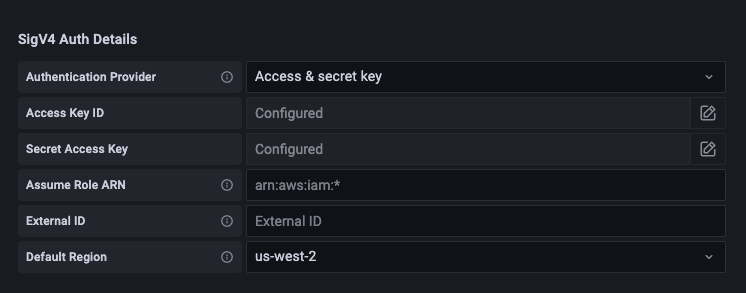

SigV4 인증 세부 정보에서 인증 공급자에 대해 액세스 및 보안 키를 선택합니다.

-

액세스 키 ID에 AWS 액세스 키 ID를 입력합니다.

-

보안 액세스 키에 AWS 비밀 액세스 키를 입력합니다.

-

역할 ARN 수임 및 외부 ID 필드는 비워 두십시오.

-

기본 리전에 대해 Amazon Managed Service for Prometheus 워크스페이스의 리전을 선택합니다. 이 지역은 5단계에서 나열한 지역에 포함된 지역과 일치해야 합니다. URL

-

저장 및 테스트를 선택합니다.

데이터 소스가 작동 중입니다. 메시지가 표시됩니다.

다음 스크린샷은 액세스 키, 보안 키 SigV4 인증 세부 정보 설정을 보여 줍니다.

-

-

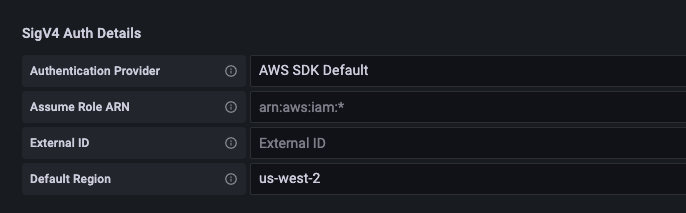

기본 공급자 체인을 대신 사용하려면(프로덕션 환경에 권장), 다음을 수행하세요.

-

SigV4 인증 세부 정보에서 인증 공급자에 대해 기본값을 선택합니다.AWS SDK

-

역할 수임 ARN 및 외부 ID 필드를 비워 둡니다.

-

기본 리전에 대해 Amazon Managed Service for Prometheus 워크스페이스의 리전을 선택합니다. 이 지역은 5단계에서 나열한 지역에 포함된 지역과 일치해야 합니다. URL

-

저장 및 테스트를 선택합니다.

데이터 소스가 작동 중입니다. 메시지가 표시됩니다.

해당 메시지가 표시되지 않는 경우 다음 섹션에서 연결 문제 해결 팁을 제공합니다.

다음 스크린샷은 SDK 기본 SigV4 인증 세부 정보 설정을 보여줍니다.

-

-

-

새 데이터 소스에 대해 PromQL 쿼리를 테스트합니다.

-

탐색을 선택합니다.

-

다음과 같은 샘플 PromQL 쿼리를 실행합니다.

prometheus_tsdb_head_series

-

3단계: (선택 사항) Save & Test가 작동하지 않는 경우 문제 해결

이전 절차에서 저장 및 테스트를 선택할 때 오류가 표시되면 다음을 확인하세요.

HTTP오류를 찾을 수 없음

의 작업 공간 ID가 URL 정확한지 확인하십시오.

HTTP오류 금지

이 오류는 보안 인증이 유효하지 않음을 의미합니다. 다음을 확인하세요.

-

기본 리전에 지정된 리전이 올바른지 확인합니다.

-

보안 인증에 입력 오류가 있는지 확인합니다.

-

사용 중인 자격 증명에 AmazonPrometheusQueryAccess정책이 있는지 확인하십시오. 자세한 내용은 IAM 권한 및 정책 단원을 참조하십시오.

-

사용 중인 보안 인증에 이 Amazon Managed Service for Prometheus 워크스페이스에 대한 액세스 권한이 있는지 확인합니다.

HTTP오류: 잘못된 게이트웨이

이 오류를 해결하려면 Grafana 서버 로그를 확인하세요. 자세한 내용은 Grafana 설명서에서 문제 해결

보시는 바와 같이Error http: proxy error:

NoCredentialProviders: no valid providers in

chain, 기본 자격 증명 공급자 체인이 사용할 유효한 AWS 자격 증명을 찾지 못했습니다. 보안 인증 지정에 설명된 대로 보안 인증을 설정했는지 확인합니다. 공유 구성을 사용하려면 AWS_SDK_LOAD_CONFIG 환경이 true로 설정되어 있는지 확인합니다.