기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

Transit Gateway Connect 연결을 생성하여 VPC에서 실행 중인 전송 게이트웨이와 서드 파티 가상 어플라이언스(예: SD-WAN 어플라이언스) 간에 연결을 설정할 수 있습니다. Connect 연결은 고성능을 위한 일반 라우팅 캡슐화(GRE) 터널 프로토콜과 동적 경로를 위한 경계 게이트웨이 프로토콜(BGP)을 지원합니다. Connect 연결을 생성한 후 Connect 연결에 하나 이상의 GRE 터널(Transit Gateway Connect 피어라고도 함)을 생성하여 Transit Gateway 및 서드 파티 어플라이언스를 연결할 수 있습니다. GRE 터널을 통해 두 BGP 세션을 설정하여 라우팅 정보를 교환합니다.

중요

Transit Gateway Connect 피어는 AWS관리형 인프라를 종료하는 두 개의 BGP 피어링 세션으로 구성됩니다. 두 개의 BGP 피어링 세션은 라우팅 플레인 중복성을 제공하여 하나의 BGP 피어링 세션이 손실되어도 라우팅 작업에 영향을 미치지 않도록 합니다. 두 BGP 세션에서 수신된 라우팅 정보는 지정된 Connect 피어에 대해 누적됩니다. 2개의 BGP 피어링 세션은 또한 일상적인 유지 관리, 패치 적용, 하드웨어 업그레이드 및 교체와 같은 모든 AWS 인프라 작업으로부터 보호합니다. 중복성을 위해 구성된 권장 듀얼 BGP 피어링 세션 없이 Connect 피어가 작동하는 경우 AWS 인프라 작업 중에 연결이 일시적으로 손실될 수 있습니다. Connect 피어에서 두 BGP 피어링 세션을 모두 구성하는 것이 좋습니다. 어플라이언스 측에서 고가용성을 지원하도록 여러 Connect 피어를 구성한 경우 각 Connect 피어에서 두 BGP 피어링 세션을 모두 구성하는 것이 좋습니다.

Connect 연결에서는 기존 VPC 또는 Direct Connect 연결을 기본 전송 메커니즘으로 사용합니다. 이를 전송 연결이라고 합니다. Transit Gateway는 서드 파티 어플라이언스에서 일치하는 GRE 패킷을 Connect 연결의 트래픽으로 식별합니다. 또한 소스 또는 대상 정보가 잘못된 GRE 패킷을 포함하여 다른 모든 패킷을 전송 연결의 트래픽으로 처리합니다.

참고

Direct Connect 연결을 전송 메커니즘으로 사용하려면 먼저 Direct Connect를 AWS Transit Gateway와 통합해야 합니다. 이 통합을 생성하는 단계는 AWS Transit Gateway 및와 SD-WAN 디바이스 통합 AWS Direct Connect

Connect 피어

Connect 피어(GRE 터널)는 다음과 같은 구성 요소로 이루어집니다.

- 내부 CIDR 블록(BGP 주소)

-

BGP 피어링에 사용되는 내부 IP 주소입니다. IPv4의

169.254.0.0/16범위에서 /29 CIDR 블록을 지정해야 합니다. 선택적으로 IPv6의fd00::/8범위에서 /125 CIDR 블록을 지정할 수 있습니다. 다음 CIDR 블록은 예약되어 사용할 수 없습니다.-

169.254.0.0/29

-

169.254.1.0/29

-

169.254.2.0/29

-

169.254.3.0/29

-

169.254.4.0/29

-

169.254.5.0/29

-

169.254.169.248/29

어플라이언스에서 IPv4 범위의 첫 번째 주소를 BGP IP 주소로 구성해야 합니다. IPv6을 사용할 때 내부 CIDR 블록이 fd00::/125인 경우 어플라이언스의 터널 인터페이스에서 이 범위(fd00::1)의 첫 번째 주소를 구성해야 합니다.

BGP 주소는 Transit Gateway의 모든 터널에서 고유해야 합니다.

-

- 피어 IP 주소

-

Connect 피어의 어플라이언스 측에 있는 피어 IP 주소(GRE 외부 IP 주소)입니다. 모든 IP 주소가 될 수 있습니다. IP 주소는 IPv4 또는 IPv6 주소일 수 있지만 Transit Gateway 주소와 동일한 IP 주소 패밀리여야 합니다.

- Transit Gateway 주소

-

Connect 피어의 전송 게이트웨이 측에 있는 피어 IP 주소(GRE 외부 IP 주소)입니다. IP 주소는 Transit Gateway CIDR 블록에서 지정되어야 하며 Transit Gateway의 Connect 연결 간에서 고유해야 합니다. IP 주소를 지정하지 않으면 Transit Gateway CIDR 블록에서 사용 가능한 첫 번째 주소를 사용합니다.

Transit Gateway를 생성하거나 수정할 때 Transit Gateway CIDR 블록을 추가할 수 있습니다.

IP 주소는 IPv4 또는 IPv6 주소일 수 있지만 피어 IP 주소와 동일한 IP 주소 패밀리여야 합니다.

피어 IP 주소와 Transit Gateway 주소는 GRE 터널을 고유하게 식별하는 데 사용됩니다. 두 주소 중 하나를 여러 터널에서 다시 사용할 수 있지만 동일한 터널에서 둘 다 사용할 수는 없습니다.

BGP 피어링용 Transit Gateway Connect는 IPv6 유니캐스트용 BGP 세션을 설정하려면 IPv4 유니캐스트 주소 지정이 필요한 Multiprotocol BGP(MP-BGP)만 지원합니다. GRE 외부 IP 주소에는 IPv4 및 IPv6 주소를 모두 사용할 수 있습니다.

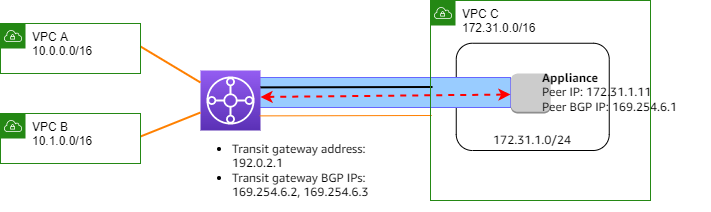

다음 예에서는 VPC의 Transit Gateway 및 어플라이언스 간의 Connect 연결을 보여 줍니다.

| 다이어그램 구성 요소 | 설명 |

|---|---|

|

VPC 연결 |

|

Connect 연결 |

|

GRE 터널(Connect 피어) |

|

BGP 피어링 세션 |

이전 예에서는 기존 VPC 연결(전송 연결)에 Connect 연결이 생성됩니다. Connect 연결에 Connect 피어가 생성되어 VPC의 어플라이언스에 대한 연결을 설정합니다. Transit Gateway 주소는 192.0.2.1이고 BGP 주소의 범위는 169.254.6.0/29입니다. 범위(169.254.6.1)의 첫 번째 IP 주소는 어플라이언스에서 피어 BGP IP 주소로 구성됩니다.

VPC C의 서브넷 라우팅 테이블에는 Transit Gateway CIDR 블록으로 향하는 트래픽을 Transit Gateway로 전달되게 하는 경로가 있습니다.

| 대상 주소 | 대상 |

|---|---|

| 172.31.0.0/16 | 로컬 |

| 192.0.2.0/24 | tgw-id |

요구 사항 및 고려 사항

다음은 Connect 연결에 대한 요구 사항 및 고려 사항입니다.

-

Connect 연결을 지원하는 리전에 대한 자세한 내용은 AWS Transit Gateway FAQ

를 참조하세요. -

서드 파티 어플라이언스는 Connect 연결을 사용하여 Transit Gateway와 주고 받는 트래픽을 GRE 터널을 통해 보내고 받도록 구성해야 합니다.

-

서드 파티 어플라이언스는 동적 경로 업데이트 및 상태 확인에 BGP를 사용하도록 구성해야 합니다.

-

다음과 같은 유형의 BGP가 지원됩니다.

-

외부 BGP(eBGP): Transit Gateway와 다른 자율 시스템에 있는 라우터에 연결하는 데 사용됩니다. eBGP를 사용하는 경우 TTL(Time-to-Live) 값이 2인 ebgp-multihop을 구성해야 합니다.

-

내부 BGP(iBGP): Transit Gateway와 동일한 자율 시스템에 있는 라우터에 연결하는 데 사용됩니다. 경로가 eBGP 피어에서 시작되어 next-hop-self를 구성해야 하는 경우가 아니면 Transit Gateway는 iBGP 피어(서드 파티 어플라이언스)에서 경로를 설치하지 않습니다. 서드 파티 어플라이언스가 iBGP 피어링을 통해 제공하는 경로에는 ASN이 있어야 합니다.

-

MP-BGP(BGP용 다중 프로토콜 익스텐션): IPv4 및 IPv6 주소 패밀리와 같은 여러 프로토콜 유형을 지원하는 데 사용됩니다.

-

-

기본 BGP 연결 유지 시간제한은 10초이고 기본 대기 타이머는 30초입니다.

-

IPv6 BGP 피어링은 지원되지 않으며 IPv4 기반 BGP 피어링만 지원됩니다. IPv6 접두사는 MP-BGP를 사용하여 IPv4 BGP 피어링을 통해 교환됩니다.

-

BFD(Bidirectional Detection)는 지원되지 않습니다.

-

BGP의 정상적인 재시작이 지원되지 않습니다.

-

Transit Gateway 피어를 생성할 때 피어 ASN 번호를 지정하지 않으면 자동으로 Transit Gateway ASN 번호가 선택됩니다. 즉, 어플라이언스와 Transit Gateway가 iBGP를 수행하는 동일한 자율 시스템 안에 있어야 합니다.

-

두 개의 Connect 피어가 있는 경우 BGP AS-PATH 특성을 사용하는 Connect 피어가 기본 경로가 됩니다.

여러 어플라이언스 간에서 등가 다중 경로(ECMP) 라우팅을 사용하려면 BGP AS-PATH 속성이 같은 Transit Gateway에 동일한 접두사를 알리도록 어플라이언스를 구성해야 합니다. Transit Gateway가 사용 가능한 모든 ECMP 경로를 선택하려면 AS-PATH 및 자율 시스템 번호(ASN)가 일치해야 합니다. 전송 게이트웨이는 동일한 Connect 연결의 Connect 피어 사이 또는 동일한 전송 게이트웨이의 Connect 연결 사이에서 ECMP를 사용할 수 있습니다. Transit Gateway는 단일 피어가 설정하는 중복 BGP 피어링 사이에 ECMP를 사용할 수 없습니다.

-

Connect 연결을 사용하면 라우팅이 기본적으로 Transit Gateway 라우팅 테이블에 전파됩니다.

-

정적 경로는 지원되지 않습니다.

-

타사 어플라이언스 외부 인터페이스(터널 소스) MTU(최대 전송 단위)가 다음 중 하나인지 확인하세요.

-

GRE 터널 인터페이스의 MTU와 일치하거나

-

GRE 터널 인터페이스보다 커야 합니다.

-