As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Girar AWS KMS keys

Para criar um novo material criptográfico para suas chaves gerenciadas pelo cliente, você pode criar novas chaves do KMS e, em seguida, alterar suas aplicações ou seus aliases para usar essas novas chaves do KMS. Como alternativa, você pode alternar o material de chave associado a uma chave existente do KMS habilitando a alternância automática da chave ou executando a alternância sob demanda.

Por padrão, quando você ativa a rotação automática de chaves para uma chave KMS, AWS KMS gera novo material criptográfico para a chave KMS todos os anos. Você também pode especificar um personalizado rotation-period para definir o número de dias após ativar a rotação automática de chaves que AWS KMS girará o material da chave e o número de dias entre cada rotação automática a partir de então. Se precisar iniciar imediatamente a alternância do material de chave, você poderá realizar a alternância sob demanda, independentemente de a alternância automática de chaves estar ou não habilitada. As alternâncias sob demanda não alteram os cronogramas de alternância automática existentes.

Você pode acompanhar a rotação do material de chaves para suas chaves KMS na Amazon CloudWatch e no AWS Key Management Service console. AWS CloudTrail Você também pode usar a GetKeyRotationStatusoperação para verificar se a rotação automática está habilitada para uma chave KMS e identificar quaisquer rotações sob demanda em andamento. Você pode usar a ListKeyRotationsoperação para visualizar os detalhes das rotações concluídas.

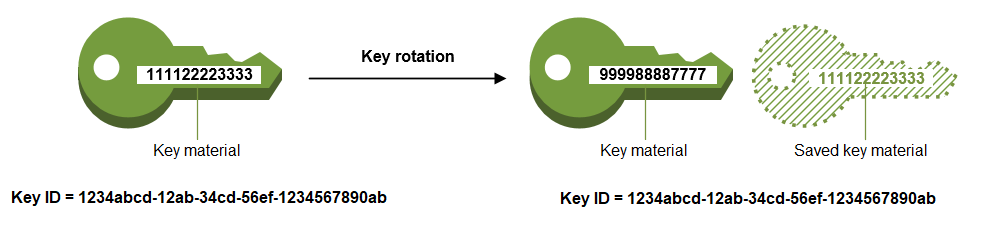

O rodízio de chaves troca somente o material de chave, que é o segredo criptográfico usado em operações de criptografia. Quando você usa a chave KMS rotacionada para descriptografar texto cifrado, AWS KMS usa o material de chave que foi usado para criptografá-la. Não é possível selecionar um material de chave específico para operações de descriptografia. O AWS KMS escolhe automaticamente a versão correta do material de chave. Como a decodificação é AWS KMS transparente com o material de chave apropriado, você pode usar com segurança uma chave KMS girada em aplicativos e sem alterações no código. Serviços da AWS

A chave do KMS é o mesmo recurso lógico, independentemente da ocorrência de alterações ou do número de vezes que estas tenham sido feitas no material de chave. As propriedades da chave do KMS não são alteradas, conforme mostrado na imagem a seguir.

Você pode optar por criar uma nova chave do KMS e usá-la em vez da chave do KMS original. Isso tem o mesmo efeito que alternar o material da chave em uma chave do KMS existente e, portanto, normalmente é considerado como alternar manualmente a chave. A rotação manual é uma boa opção quando você deseja girar chaves KMS que não estão qualificadas para rotação automática ou sob demanda, incluindo chaves KMS assimétricas, chaves HMAC KMS e chavesKMS em lojas de chaves personalizadas.

nota

O rodízio de chaves não afeta os dados protegidos pela chave do KMS. Ele não faz rodízio das chaves de dados geradas pela chave do KMS nem criptografa novamente nenhum dado protegido pela chave do KMS. O rodízio de chaves não mitiga o efeito de uma chave de dados comprometida.

Alternância de chaves e definição de preço

AWS KMS cobra uma taxa mensal pela primeira e segunda rotação do material de chave mantido para sua chave KMS. Esse aumento de preço é limitado à segunda alternância, e qualquer alternância subsequente não será cobrada. Para obter mais informações, consulte Definição de preço do AWS Key Management Service

nota

É possível usar o AWS Cost Explorer Service para ver um detalhamento das cobranças de armazenamento de chaves. Por exemplo, é possível filtrar a visualização para ver o total de cobranças de chaves cobradas como chaves KMS atuais e alternadas especificando $REGION-KMS-Keys para o Tipo de Uso e agrupando os dados por Operação de API.

Talvez você ainda veja instâncias da operação da API Unknown legada para datas históricas.

Alternância de chaves e cotas

Cada chave do KMS conta como uma chave ao calcular cotas de recursos de chaves, independentemente do número de versões de material de chave alternadas.

Para obter informações detalhadas sobre chaves de backup e alternância, consulte o Detalhes criptográficos do AWS Key Management Service.

Por que alternar as chaves do KMS?

As melhores práticas criptográficas desencorajam a reutilização extensiva de chaves que criptografam dados diretamente, como as chaves de dados geradas. AWS KMS Quando as chaves de dados de 256 bits criptografam milhões de mensagens, elas podem se esgotar e começar a produzir texto cifrado com padrões sutis que atores inteligentes podem explorar para descobrir os bits da chave. É melhor usar as chaves de dados uma vez ou somente algumas vezes para reduzir esse esgotamento de chaves.

No entanto, as chaves do KMS são mais frequentemente usadas como chaves de empacotamento, também conhecidas como chaves de criptografia de chaves. Em vez de criptografar dados, as chaves de empacotamento criptografam as chaves de dados que criptografam seus dados. Dessa forma, elas são usadas com muito menos frequência do que as chaves de dados e quase nunca são reutilizadas o suficiente para correr o risco de esgotamento das chaves.

Apesar desse risco de exaustão muito baixo, talvez seja necessário alternar suas chaves do KMS devido a regras comerciais ou contratuais, ou regulamentações governamentais. Quando for obrigado a fazer o rodízio de chaves do KMS, recomendamos que você use o rodízio de chaves automático, sempre que possível, use o rodízio de chaves manual quando o rodízio de chaves automático não for compatível e o rodízio de chaves manual quando nem o rodízio automático nem o rodízio sob demanda forem compatíveis.

Você poderá considerar realizar alternâncias sob demanda para demonstrar os principais recursos de alternância de material de chave ou para validar scripts de automação. Recomendamos usar rodízios sob demanda para rodízios não planejados e usar o rodízio de chaves automático com um período de rodízio personalizado sempre que possível.

Funcionamento da alternância

AWS KMS a rotação da chave foi projetada para ser transparente e fácil de usar. AWS KMS suporta rotação opcional de chaves automática e sob demanda somente para chaves gerenciadas pelo cliente.

- Alternância automática de chaves

-

AWS KMS gira a chave KMS automaticamente na próxima data de rotação definida pelo seu período de rotação. Você não precisa lembrar nem programar a atualização.

A rotação automática de chaves é suportada somente em chaves KMS de criptografia simétrica com material de chave que AWS KMS gera (

AWS_KMSorigem).A rotação automática é opcional para chaves KMS gerenciadas pelo cliente. AWS KMS sempre alterna o material da chave para as chaves AWS gerenciadas do KMS todos os anos. A rotação das chaves KMS de AWS propriedade é gerenciada pelo AWS service (Serviço da AWS) proprietário da chave.

- Alternância sob demanda

-

Inicie imediatamente a alternância do material de chave associado à sua chave do KMS, independentemente de a alternância automática de chaves estar ou não habilitada.

A rotação de chaves sob demanda é suportada em chaves KMS de criptografia simétrica com material de chave que AWS KMS gera (

AWS_KMSorigem) e chaves KMS de criptografia simétrica com material de chave importado (origem).EXTERNAL - Rodízio manual

-

Nem o rodízio automático nem o rodízio sob demanda são compatíveis com os seguintes tipos de chave do KMS, mas você pode fazer o rodízio dessas chaves do KMS manualmente.

- Gerenciamento do material de chave

-

AWS KMS retém todo o material de chaves de uma chave KMS com

AWS_KMSorigem, mesmo se a rotação de chaves estiver desativada. AWS KMS exclui o material da chave somente quando você exclui a chave KMS.Você gerencia os materiais de chave para chaves de criptografia simétrica com a origem

EXTERNAL. Você pode excluir qualquer material chave usando a DeleteImportedKeyMaterialoperação ou definir um prazo de validade ao importar o material. A chave do KMS se torna inutilizável no momento que algum de seus materiais expira ou é excluído. - Uso do material de chave

-

Quando você usa uma chave KMS rotacionada para criptografar dados, AWS KMS usa o material de chave atual. Quando você usa a chave do KMS alternada para descriptografar texto cifrado, o AWS KMS usa a mesma versão do material de chave que foi usado para criptografá-lo. Você não pode selecionar uma versão específica do material chave para operações de descriptografia, escolhe AWS KMS automaticamente a versão correta.

- Período de alternância

-

O período de rotação define o número de dias após você ativar a rotação automática de chaves que AWS KMS girará seu material de chaves e o número de dias entre cada rotação automática de chaves a partir de então. Se você não especificar um valor para

RotationPeriodInDaysao habilitar a alternância automática de chaves, o valor padrão será de 365 dias.Você pode usar a chave de RotationPeriodInDays condição kms: para restringir ainda mais os valores que os principais podem especificar no parâmetro.

RotationPeriodInDays - Data de rotação

-

A data do rodízio corresponde a data em que o material de chave atual de uma chave do KMS foi atualizado como resultado do rodízio automático (programado) ou de um rodízio de chaves sob demanda.

- Data de alternância

-

AWS KMS gira automaticamente a chave KMS na data de rotação definida pelo seu período de rotação. O período de alternância padrão é de 365 dias.

- Chaves gerenciadas pelo cliente

-

Como a alternância automática de chaves é opcional nas chaves gerenciadas pelo cliente e pode ser ativada e desativada a qualquer momento, a data de alternância dependerá da data em que a alternância foi ativada mais recentemente. A data pode mudar se você modificar o período de alternância para uma chave na qual você habilitou anteriormente a alternância automática de chaves. A data de alternância pode mudar várias vezes ao longo da vida útil da chave.

Por exemplo, se você criar uma chave gerenciada pelo cliente em 1.º de janeiro de 2022 e habilitar a alternância automática de chaves com o período padrão de alternância de 365 dias em 15 de março de 2022, o AWS KMS alternará o material da chave em 15 de março de 2023, 15 de março de 2024 e a cada 365 dias desse ponto em diante.

Os exemplos a seguir pressupõem que a alternância automática de chaves foi habilitada com o período de alternância padrão de 365 dias. Esses exemplos apresentam casos especiais que podem afetar o período de alternância de uma chave.

-

Desabilitar a alternância de chaves — Se você desabilitar a alternância de chaves automática a qualquer momento, a chave do KMS continuará usando a versão do material de chaves que estava usando quando a alternância foi desabilitada. Se você ativar a rotação automática da chave novamente, AWS KMS gira o material da chave com base na nova data de ativação da rotação.

-

Chaves KMS desativadas — Quando uma chave KMS está desativada, AWS KMS ela não é girada. No entanto, o status da alternância de chaves não muda, e você não pode alterá-lo enquanto a chave do KMS está desabilitada. Quando a chave KMS é reativada, se o material da chave tiver passado da última data de rotação programada, ele será AWS KMS rotacionado imediatamente. Se o material da chave não tiver perdido a última data de rotação programada, AWS KMS retoma a programação de rotação da chave original.

-

Chaves KMS com exclusão pendente — Enquanto uma chave KMS está pendente de exclusão, AWS KMS não a gira. O status da alternância de chaves é definido como

falsee você não pode alterá-lo enquanto a exclusão estiver pendente. Se a exclusão for cancelada, o status da alternância de chaves anterior será restaurado. Se o material principal tiver passado da última data de rotação programada, ele será AWS KMS rotacionado imediatamente. Se o material da chave não tiver perdido a última data de rotação programada, AWS KMS retoma a programação de rotação da chave original.

-

- Chaves gerenciadas pela AWS

-

AWS KMS gira automaticamente a Chaves gerenciadas pela AWS cada ano (aproximadamente 365 dias). Não é possível habilitar ou desabilitar a alternância de chaves para Chaves gerenciadas pela AWS.

O material principal de um Chave gerenciada pela AWS é rotacionado primeiro um ano após a data de criação e, a partir de então, todos os anos (aproximadamente 365 dias a partir da última rotação).

nota

Em maio de 2022, AWS KMS alterou o cronograma de rotação Chaves gerenciadas pela AWS de três em três anos (aproximadamente 1.095 dias) para todos os anos (aproximadamente 365 dias).

- Chaves pertencentes à AWS

-

Não é possível habilitar ou desabilitar a alternância de chaves para Chaves pertencentes à AWS. A estratégia de rotação de chaves para um Chave pertencente à AWS é determinada pelo AWS serviço que cria e gerencia a chave. Para obter detalhes, consulte o tópico Criptografia em repouso, no manual do usuário ou no guia do desenvolvedor do serviço.

- Alternância de chaves de várias regiões

-

O comportamento de rotação difere dependendo se o material chave é gerado por AWS KMS (

AWS_KMSorigem) ou importado (EXTERNALorigem).- Chaves multirregionais com origem

AWS_KMS -

É possível habilitar e desabilitar o rodízio automático e realizar o rodízio sob demanda do material de chave em chaves multirregionais de criptografia simétrica com a origem

AWS_KMS. A alternância de chaves é uma propriedade compartilhada de chaves de várias regiões.Você habilita e desabilita a alternância automática de chaves somente na chave primária. Você inicia a alternância sob demanda apenas na chave primária.

-

Quando AWS KMS sincroniza as chaves multirregionais, ele copia a configuração da propriedade de rotação da chave primária para todas as chaves de réplica relacionadas.

-

Quando AWS KMS gira o material da chave, ele cria um novo material de chave para a chave primária e, em seguida, copia o novo material de chave além dos limites da região para todas as chaves de réplica relacionadas. O material da chave nunca sai AWS KMS sem criptografia. Essa etapa é cuidadosamente controlada para garantir que o material de chave seja totalmente sincronizado antes que qualquer chave seja usada em uma operação criptográfica.

-

AWS KMS não criptografa nenhum dado com o novo material de chave até que esse material esteja disponível na chave primária e em cada uma de suas chaves de réplica.

-

Quando você replica uma chave primária que foi alternada, a nova chave de réplica tem o material de chave atual e todas as versões anteriores do material de chave para suas chaves de várias regiões relacionadas.

Esse padrão garante que as chaves de várias regiões relacionadas sejam totalmente interoperáveis. Qualquer chave de várias regiões pode descriptografar qualquer texto cifrado por uma chave de várias regiões relacionada, mesmo que esse texto cifrado tenha sido criptografado antes de a chave ser criada.

-

- Chaves multirregionais com origem

EXTERNAL -

Você pode realizar a rotação sob demanda do material da chave em chaves multirregionais de criptografia simétrica com origem.

EXTERNALA alternância de chaves é uma propriedade compartilhada de chaves de várias regiões.Você inicia a rotação sob demanda somente na chave primária depois de importar o novo material de chave para a chave primária e cada chave de réplica.

-

Ao importar um novo material de chave para a chave primária, AWS KMS copia o identificador do material-chave e a descrição do material-chave da chave primária para todas as chaves de réplica relacionadas. Ele não copia o material chave.

-

Você deve importar o mesmo material de chave em cada chave de réplica individualmente. Depois que o material da chave for importado para todas as chaves multirregionais relacionadas, você poderá iniciar a rotação sob demanda na chave primária. Isso garante que AWS KMS não criptografe nenhum dado com o novo material de chave até que esse material esteja disponível na chave primária e em cada uma de suas chaves de réplica.

-

Cada material de chave na chave primária ou em qualquer chave de réplica pode expirar ou ser excluído independentemente de outro material de chave na mesma chave ou em qualquer outra chave multirregional relacionada.

-

- Chaves multirregionais com origem

- AWS serviços

-

Você pode ativar a rotação automática de chaves nas chaves gerenciadas pelo cliente que você usa para criptografia do lado do servidor nos serviços. AWS A rotação anual é transparente e compatível com AWS os serviços.

- Monitoramento da alternância de chaves

-

Quando AWS KMS gira o material da chave para uma chave gerenciada Chave gerenciada pela AWSou gerenciada pelo cliente, ele grava um

KMS CMK Rotationevento na Amazon EventBridge e um RotateKey evento em seu AWS CloudTrail registro. É possível usar esses registros para verificar se a chave do KMS foi alternada.Você pode usar o AWS Key Management Service console para visualizar o número de rotações sob demanda restantes e uma lista de todas as rotações de material-chave concluídas para uma chave KMS.

Você pode usar a ListKeyRotationsoperação para visualizar os detalhes das rotações concluídas.

- Consistência eventual

-

A alternância de chaves está sujeita aos mesmos efeitos de consistência eventual de outras operações de gerenciamento do AWS KMS . Pode haver um pequeno atraso antes que o novo material de chave esteja disponível no AWS KMS. Porém, o material de chave alternante não causa interrupção ou atraso em operações de criptografia. O material de chave atual será usado em operações de criptografia até que o novo material de chave esteja disponível no AWS KMS. Quando o material-chave de uma chave multirregional é rotacionado automaticamente, AWS KMS usa o material de chave atual até que o novo material de chave esteja disponível em todas as regiões com uma chave multirregional relacionada.