Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Importieren und Exportieren von SQL-Server-Datenbanken mithilfe nativer Sicherung und Wiederherstellung

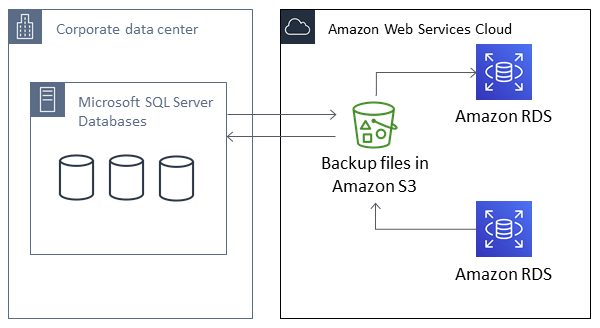

Amazon RDS unterstützt native Backups und Wiederherstellungen für Microsoft SQL Server-Datenbanken unter Verwendung von vollständigen Sicherungsdateien (.bak-Dateien). Bei RDS greifen Sie auf in Amazon S3 gespeicherte Daten zu, anstatt das lokale Datensystem des Datenbankservers zu nutzen.

Beispielsweise können Sie auf Ihrem lokalen Server ein vollständiges Backup erstellen, dieses in S3 speichern und anschließend in einer verfügbaren Amazon-RDS-DB-Instance wiederherstellen. Ebenso können Sie über RDS Backups erstellen, in S3 speichern und dann dort wiederherstellen, wo Sie dies möchten.

Natives Backup und Restore sind in allen AWS Regionen für Single-AZ und Multi-AZ DB-Instances verfügbar, einschließlich Multi-AZ DB-Instances mit Read Replicas. Native Backups und Wiederherstellungen sind für alle in Amazon RDS unterstützten Versionen von Microsoft SQL Server verfügbar.

Das folgende Diagramm veranschaulicht die unterstützten Szenarien.

Die Verwendung nativer .bak-Dateien ist i. d. R. die schnellste Methode zum Sichern und Wiederherstellen von Datenbanken. Es gibt viele zusätzliche Vorteile bei der Verwendung nativer Backups und Wiederherstellungen. Sie können z. B. Folgendes tun:

-

Migrieren von Datenbanken zu oder aus Amazon RDS

-

Verschieben von Datenbanken zwischen RDS für SQL Server DB-Instances

-

Migrieren von Daten, Schemata, gespeicherten Prozeduren, Auslösern und anderem Datenbankcode in .bak-Dateien.

-

Einzelne Datenbanken anstelle von ganzen DB-Instances sichern und wiederherstellen

-

Erstellen Sie Kopien von Datenbanken zu Entwicklungs-, Test-, Trainings- und Demozwecken.

-

Speichern und übertragen Sie Sicherungsdateien mit Amazon S3, um zusätzlichen Schutz für die Notfallwiederherstellung zu gewährleisten.

-

Erstellen Sie native Backups von Datenbanken mit aktivierter TDE (Transparent Data Encryption) und stellen Sie diese Backups in lokalen Datenbanken wieder her. Weitere Informationen finden Sie unter Unterstützung für transparente Datenverschlüsselung in SQL Server.

-

Stellen Sie native Backups von lokalen Datenbanken, deren TDE-Verschlüsselung aktiviert ist, auf DB-Instances von RDS für SQL Server wieder her. Weitere Informationen finden Sie unter Unterstützung für transparente Datenverschlüsselung in SQL Server.

Inhalt

Verwenden nativer Backups und Wiederherstellungen

Importieren und Exportieren von SQL Server-Daten mithilfe anderer Methoden

Verwenden des BCP-Dienstprogramms von Linux zum Importieren und Exportieren von Daten

Einschränkungen und Empfehlungen

Folgende Einschränkungen gelten bei der Verwendung nativer Backups und Wiederherstellungen:

-

Sie können keine Backups in einem Amazon S3-Bucket in einer anderen AWS Region als Ihrer Amazon RDS-DB-Instance erstellen oder aus einem solchen Bucket wiederherstellen.

-

Sie können eine Datenbank nicht mit dem gleichen Namen wie eine vorhandene Datenbank wiederherstellen. Die Namen der Datenbank sind eindeutig.

-

Es wird dringend davon abgeraten, Backups aus einer Zeitzone für eine andere Zeitzone wiederherzustellen. Wenn Sie Backups aus einer bestimmten Zeitzone in einer anderen Zeitzone wiederherstellen, müssen Sie Ihre Abfragen und Anwendungen auf mögliche Auswirkungen der Zeitzonenänderung überprüfen.

-

RDS für Microsoft SQL Server hat eine Größenbeschränkung von 5 TB pro Datei. Für systemeigene Backups größerer Datenbanken können Sie Multidatei-Backups verwenden.

-

Die maximale Datenbankgröße, die in S3 gesichert werden kann, hängt vom verfügbaren Speicher, der CPU und den Netzwerkressourcen auf der DB-Instance ab. I/O Je größer die Datenbank ist, umso mehr Speicher verbraucht der Sicherungsagent.

-

Sie können gleichzeitig in nicht mehr als 10 Sicherungsdateien sichern oder aus ihnen wiederherstellen.

-

Ein differentielles Backup basiert auf dem letzten vollständigen Backup. Damit differentielle Backups funktionieren, darf kein Snapshot zwischen dem letzten vollständigen Backup und dem differentiellen Backup aufgenommen werden. Wenn Sie ein differentielles Backup erstellen möchten, aber ein manueller oder automatisierter Snapshot vorhanden ist, erstellen Sie ein weiteres vollständiges Backup, bevor Sie mit dem differentiellen Backup fortfahren.

-

Differenzielle und Protokollwiederherstellungen werden für Datenbanken mit Dateien, deren file_guid (eindeutige ID) auf eingestellt ist, nicht unterstütz

NULL. -

Sie können bis zu zwei Backup- oder Wiederherstellungsaufgaben gleichzeitig ausführen.

-

Sie können keine systemeigenen Protokollsicherungen von SQL Server auf Amazon RDS ausführen.

-

RDS unterstützt native Wiederherstellungen von Datenbanken mit einer Größe bis zu 64 TiB. Native Wiederherstellungen von Datenbanken auf SQL Server Express Edition sind auf 10 GB beschränkt.

-

Ein natives Backup der Datenbank ist nicht möglich während des Wartungsfensters bzw. während Amazon RDS einen Snapshot der Datenbank aufnimmt. Wenn sich eine native Sicherungsaufgabe mit dem täglichen RDS-Sicherungsfenster überschneidet, wird die native Sicherungsaufgabe abgebrochen.

-

Auf Multi-AZ DB-Instances können Sie nur Datenbanken nativ wiederherstellen, die im vollständigen Wiederherstellungsmodell gesichert wurden.

-

Das Aufrufen der RDS-Verfahren zu nativen Backups und Wiederherstellungen innerhalb einer Transaktion wird nicht unterstützt.

-

Verwenden Sie eine symmetrische Verschlüsselung, um Ihre Backups AWS KMS key zu verschlüsseln. Amazon RDS unterstützt keine asymmetrischen KMS-Schlüssel. Weitere Informationen finden Sie unter Erstellen symmetrischer KMS-Verschlüsselungsschlüssel im AWS Key Management Service -Entwicklerhandbuch.

-

Systemeigene Sicherungsdateien werden mit dem angegebenen KMS-Schlüssel im Kryptomodus "Encryption-Only" verschlüsselt. Wenn Sie verschlüsselte Sicherungsdateien wiederherstellen, sollten Sie sich bewusst sein, dass sie im Kryptomodus Encryption-Only "" verschlüsselt wurden.

-

Eine Datenbank, die eine FILESTREAM-Dateigruppe enthält, kann nicht wiederhergestellt werden.

-

Die serverseitige Amazon S3 S3-Verschlüsselung mit AWS KMS (SSE-KMS) wird durch die Standardverschlüsselungskonfiguration Ihres S3-Buckets unterstützt, wenn Sie

@enable_bucket_default_encryption=1zur gespeicherten Backup-Prozedur übergehen. Standardmäßig unterstützt die Wiederherstellung die serverseitige Verschlüsselung des S3-Objekts.Wenn Sie einen KMS-Schlüssel für eine gespeicherte Prozedur bereitstellen, werden alle systemeigenen Sicherungen und Wiederherstellungen auf der Clientseite mit dem KMS-Schlüssel ver- und entschlüsselt. AWS speichert die Backups im S3-Bucket mit dem SSE-S3 Zeitpunkt

@enable_bucket_default_encryption=0oder mit dem konfigurierten Standardverschlüsselungsschlüssel Ihres S3-Buckets, wann.@enable_bucket_default_encryption=1 -

Bei Verwendung von S3 Access Points kann der Access Point nicht für die Verwendung einer internen RDS-VPC konfiguriert werden.

-

Für eine optimale Leistung empfehlen wir die Verwendung von Directory-Buckets oder Access Points für Directory-Buckets, sofern diese in Ihrer Region verfügbar sind.

Wenn Ihre Datenbank beim Anlegen, Kopieren und Wiederherstellen der Sicherungsdatei offline sein kann, empfehlen wir, Ihre Datenbank mithilfe nativer Backups und Wiederherstellungen zu RDS zu migrieren, Wenn Ihre lokale Datenbank nicht offline sein kann, empfehlen wir Ihnen, die zu verwenden, um Ihre Datenbank AWS Database Migration Service zu Amazon RDS zu migrieren. Weitere Informationen finden Sie unter Was ist AWS Database Migration Service?

Native Backups und Wiederherstellungen sind nicht als Ersatz für die Datenwiederherstellungsfunktionen der regionsübergreifenden Snapshot-Kopierfunktion gedacht. Wir empfehlen Ihnen, Snapshot Copy zu verwenden, um Ihren Datenbank-Snapshot für die regionsübergreifende Notfallwiederherstellung in Amazon RDS in eine andere AWS Region zu kopieren. Weitere Informationen finden Sie unter Kopieren eines DB-Snapshots für Amazon RDS.