Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Creación de los puntos de conexión del servicio de VPC necesarios en una Amazon VPC con enrutamiento privado

Una red de Amazon VPC existente sin acceso a Internet necesita puntos de conexión de servicio de VPC adicionales (AWS PrivateLink) para utilizar Apache Airflow en Amazon Managed Workflows para Apache Airflow. En esta página, se describen los puntos de conexión de VPC necesarios para los servicios de AWS que utiliza Amazon MWAA, los puntos de conexión de VPC necesarios para Apache Airflow, y cómo crear y conectar los puntos de conexión de VPC a una Amazon VPC existente con enrutamiento privado.

Contenido

Precios

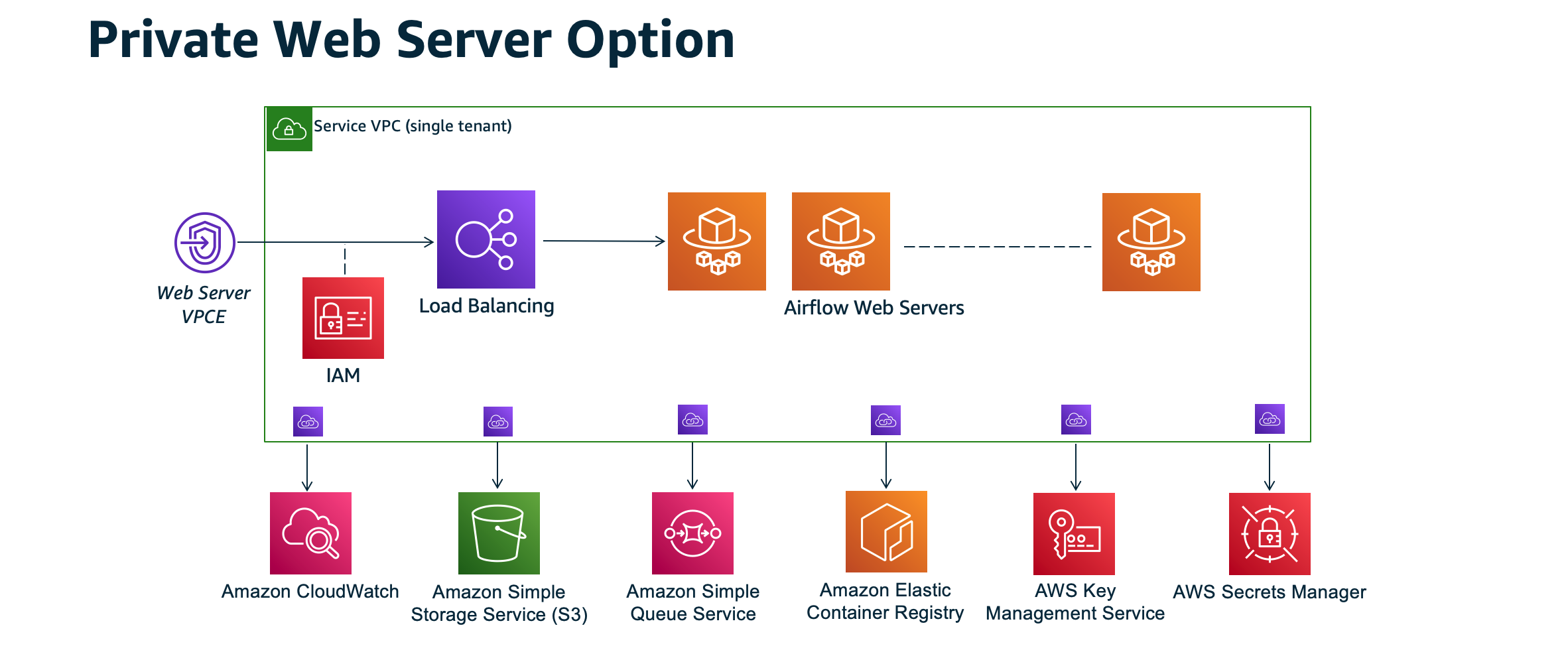

Red privada y enrutamiento privado

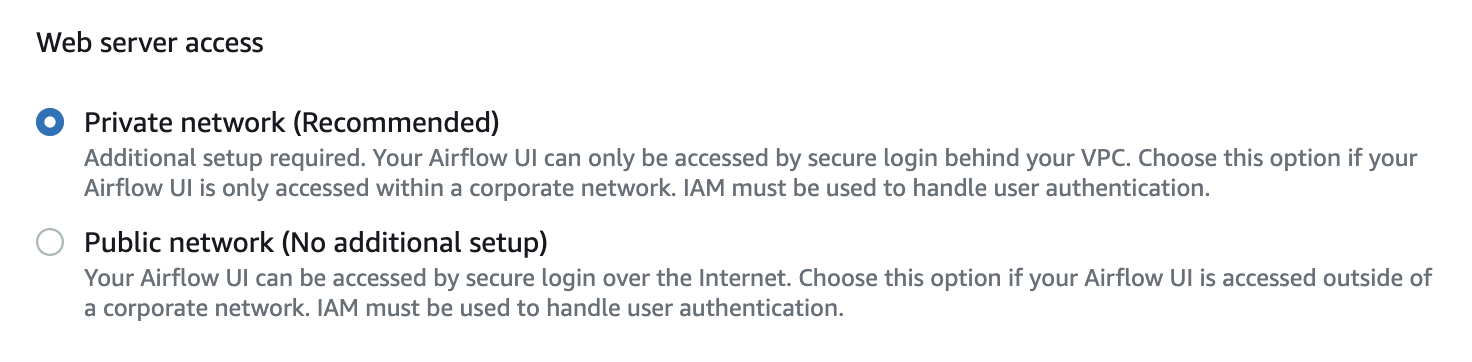

El modo de acceso de red privada limita el acceso a la interfaz de usuario de Apache Airflow a los usuarios de su Amazon VPC a los que se les ha concedido acceso a la política de IAM de su entorno.

Al crear un entorno con acceso mediante red privada al servidor web, debe empaquetar todas sus dependencias en un archivo wheel de Python (.whl), y luego hacer referencia al .whl en su requirements.txt. Para obtener instrucciones sobre cómo empaquetar e instalar sus dependencias mediante el archivo wheel, consulte Administración de dependencias con archivos wheel de Python.

La imagen siguiente muestra dónde se encuentra la opción de red privada en la consola de Amazon MWAA.

-

Enrutamiento privado. Una Amazon VPC sin acceso a Internet limita el tráfico de red dentro de la VPC. En esta página, se asume que su Amazon VPC no tiene acceso a Internet y requiere puntos de conexión de VPC para cada servicio de AWS que utilice su entorno, así como puntos de conexión de VPC para Apache Airflow en la misma región de AWS y Amazon VPC que su entorno de Amazon MWAA.

(Obligatorio) Puntos de conexión de VPC

En la siguiente sección, se muestran los puntos de conexión de VPC necesarios para una Amazon VPC sin acceso a Internet. Enumera los puntos de conexión de VPC de cada servicio de AWS que utiliza Amazon MWAA, incluidos los puntos de conexión de VPC necesarios para Apache Airflow.

com.amazonaws.YOUR_REGION.s3 com.amazonaws.YOUR_REGION.monitoring com.amazonaws.YOUR_REGION.logs com.amazonaws.YOUR_REGION.sqs com.amazonaws.YOUR_REGION.kms

nota

Si utiliza una puerta de enlace de tránsito o cualquier otra ruta que no vaya directamente a los puntos de conexión de la API de AWS, le recomendamos agregar AWS PrivateLink a las subredes privadas de Amazon MWAA para los siguientes servicios:

-

Amazon S3

-

Amazon SQS

-

Registros de CloudWatch

-

Métricas de CloudWatch

-

AWS KMS (si corresponde)

Esto garantiza que su entorno de Amazon MWAA pueda comunicarse de forma segura y eficiente con estos servicios sin enrutar el tráfico a través de la Internet pública, lo que mejora la seguridad y el rendimiento.

Conexión de los puntos de conexión de VPC necesarios

En esta sección se describen los pasos para conectar los puntos de conexión de VPC necesarios para una Amazon VPC con enrutamiento privado.

Puntos de conexión de VPC necesarios para los servicios de AWS

En la siguiente sección, se muestran los pasos para conectar los puntos de conexión de VPC de los servicios de AWS utilizados por un entorno a una Amazon VPC existente.

Cómo conectar puntos de conexión de VPC a sus subredes privadas

-

Abra la página Puntos de conexión

de la consola de Amazon VPC. -

Utilice el selector de regiones de AWS para elegir su región.

-

Cree el punto de conexión de Amazon S3:

-

Seleccione Crear punto de conexión.

-

En el campo de texto Filtrar por atributos o buscar por palabra clave, escriba:

.s3y, a continuación, pulse Intro en el teclado. -

Se recomienda elegir el punto de conexión del servicio que aparece en la lista para el tipo de puerta de enlace.

Por ejemplo,

com.amazonaws.us-west-2.s3 amazon Gateway -

Elija la Amazon VPC de su entorno en VPC.

-

Asegúrese de que sus dos subredes privadas en distintas zonas de disponibilidad estén seleccionadas y de que ese DNS privado esté habilitado seleccionando Habilitar nombre de DNS.

-

Elija los grupos de seguridad Amazon VPC de su entorno.

-

Seleccione Acceso completo en Política.

-

Seleccione Crear punto de conexión.

-

-

Cree el punto de conexión para CloudWatch Logs:

-

Seleccione Crear punto de conexión.

-

En el campo de texto Filtrar por atributos o buscar por palabra clave, escriba:

.logsy, a continuación, pulse Intro en el teclado. -

Seleccione el punto de conexión del servicio.

-

Elija la Amazon VPC de su entorno en VPC.

-

Asegúrese de que sus dos subredes privadas en distintas zonas de disponibilidad estén seleccionadas y de que Habilitar nombre de DNS esté activado.

-

Elija los grupos de seguridad Amazon VPC de su entorno.

-

Seleccione Acceso completo en Política.

-

Seleccione Crear punto de conexión.

-

-

Cree el punto de conexión para Monitoreo de CloudWatch:

-

Seleccione Crear punto de conexión.

-

En el campo de texto Filtrar por atributos o buscar por palabra clave, escriba:

.monitoringy, a continuación, pulse Intro en el teclado. -

Seleccione el punto de conexión del servicio.

-

Elija la Amazon VPC de su entorno en VPC.

-

Asegúrese de que sus dos subredes privadas en distintas zonas de disponibilidad estén seleccionadas y de que Habilitar nombre de DNS esté activado.

-

Elija los grupos de seguridad Amazon VPC de su entorno.

-

Seleccione Acceso completo en Política.

-

Seleccione Crear punto de conexión.

-

-

Cree el punto de conexión para Amazon SQS:

-

Seleccione Crear punto de conexión.

-

En el campo de texto Filtrar por atributos o buscar por palabra clave, escriba:

.sqsy, a continuación, pulse Intro en el teclado. -

Seleccione el punto de conexión del servicio.

-

Elija la Amazon VPC de su entorno en VPC.

-

Asegúrese de que sus dos subredes privadas en distintas zonas de disponibilidad estén seleccionadas y de que Habilitar nombre de DNS esté activado.

-

Elija los grupos de seguridad Amazon VPC de su entorno.

-

Seleccione Acceso completo en Política.

-

Seleccione Crear punto de conexión.

-

-

Cree el punto de conexión para AWS KMS:

-

Seleccione Crear punto de conexión.

-

En el campo de texto Filtrar por atributos o buscar por palabra clave, escriba:

.kmsy, a continuación, pulse Intro en el teclado. -

Seleccione el punto de conexión del servicio.

-

Elija la Amazon VPC de su entorno en VPC.

-

Asegúrese de que sus dos subredes privadas en distintas zonas de disponibilidad estén seleccionadas y de que Habilitar nombre de DNS esté activado.

-

Elija los grupos de seguridad Amazon VPC de su entorno.

-

Seleccione Acceso completo en Política.

-

Seleccione Crear punto de conexión.

-

Puntos de conexión de VPC necesarios para Apache Airflow

En la siguiente sección, se muestran los pasos para conectar los puntos de conexión de VPC de Apache Airflow a una Amazon VPC existente.

Cómo conectar puntos de conexión de VPC a sus subredes privadas

-

Abra la página Puntos de conexión

de la consola de Amazon VPC. -

Utilice el selector de regiones de AWS para elegir su región.

-

Cree el punto de conexión para la API Apache Airflow:

-

Seleccione Crear punto de conexión.

-

En el campo de texto Filtrar por atributos o buscar por palabra clave, escriba:

.airflow.apiy, a continuación, pulse Intro en el teclado. -

Seleccione el punto de conexión del servicio.

-

Elija la Amazon VPC de su entorno en VPC.

-

Asegúrese de que sus dos subredes privadas en distintas zonas de disponibilidad estén seleccionadas y de que Habilitar nombre de DNS esté activado.

-

Elija los grupos de seguridad Amazon VPC de su entorno.

-

Seleccione Acceso completo en Política.

-

Seleccione Crear punto de conexión.

-

-

Cree el primer punto de conexión para el entorno Apache Airflow:

-

Seleccione Crear punto de conexión.

-

En el campo de texto Filtrar por atributos o buscar por palabra clave, escriba:

.airflow.envy, a continuación, pulse Intro en el teclado. -

Seleccione el punto de conexión del servicio.

-

Elija la Amazon VPC de su entorno en VPC.

-

Asegúrese de que sus dos subredes privadas en distintas zonas de disponibilidad estén seleccionadas y de que Habilitar nombre de DNS esté activado.

-

Elija los grupos de seguridad Amazon VPC de su entorno.

-

Seleccione Acceso completo en Política.

-

Seleccione Crear punto de conexión.

-

-

Cree el segundo punto de conexión para las operaciones de Apache Airflow:

-

Seleccione Crear punto de conexión.

-

En el campo de texto Filtrar por atributos o buscar por palabra clave, escriba:

.airflow.opsy, a continuación, pulse Intro en el teclado. -

Seleccione el punto de conexión del servicio.

-

Elija la Amazon VPC de su entorno en VPC.

-

Asegúrese de que sus dos subredes privadas en distintas zonas de disponibilidad estén seleccionadas y de que Habilitar nombre de DNS esté activado.

-

Elija los grupos de seguridad Amazon VPC de su entorno.

-

Seleccione Acceso completo en Política.

-

Seleccione Crear punto de conexión.

-

(Opcional) Habilite las direcciones IP privadas para el punto de conexión de la interfaz de VPC de Amazon S3

Los puntos de conexión de la interfaz de Amazon S3 no admiten DNS privados. Las solicitudes de punto de conexión de S3 aún se resuelven en una dirección IP pública. Para resolver la dirección S3 a una dirección IP privada, debe agregar una zona alojada privada en Route 53 para el punto de conexión regional de S3.

Uso de Route 53

En esta sección, se describen los pasos para habilitar las direcciones IP privadas para un punto de conexión de la interfaz S3 mediante Route 53.

-

Cree una zona alojada privada para el punto de conexión de la interfaz de Amazon S3 VPC (como s3.eu-west-1.amazonaws.com) y asóciela a su Amazon VPC.

-

Cree un registro ALIAS A para el punto de conexión de la interfaz de VPC de Amazon S3 (como s3.eu-west-1.amazonaws.com) que se resuelva al nombre de DNS del punto de conexión de la interfaz de VPC.

-

Cree un registro comodín ALIAS A para el punto de conexión de la interfaz de Amazon S3 (por ejemplo, *. s3.eu-west-1.amazonaws.com) que se resuelva al nombre de DNS del punto de conexión de la interfaz de la VPC.

VPC con DNS personalizado

Si su Amazon VPC utiliza un enrutamiento de DNS personalizado, debe realizar los cambios en su solucionador de DNS (distinto a Route 53, que normalmente es una instancia de EC2 que ejecuta un servidor DNS) mediante la creación de un registro CNAME. Por ejemplo:

Name: s3.us-west-2.amazonaws.com Type: CNAME Value: *.vpce-0f67d23e37648915c-e2q2e2j3.s3.us-west-2.vpce.amazonaws.com