Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Esempio 2: il proprietario del bucket concede autorizzazioni per il bucket multiaccount

Importante

Concedere le autorizzazioni ai ruoli IAM è una pratica migliore rispetto alla concessione delle autorizzazioni ai singoli utenti. Per informazioni su come effettuare questa operazione, consulta Comprendere le autorizzazioni multi-account e utilizzare i ruoli IAM.

Argomenti

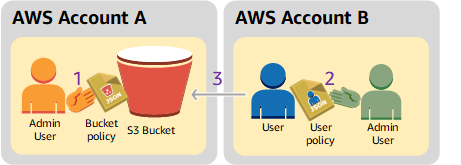

Un account, ad Account AWS esempio, A può concedere a un altro Account AWS, l'account B, l'autorizzazione ad accedere alle sue risorse come bucket e oggetti. L'Account B può quindi delegare queste autorizzazioni agli utenti nel proprio account. In questo scenario di esempio, il proprietario del bucket concede a un altro account le autorizzazioni multiaccount per eseguire specifiche operazioni nel bucket.

Nota

L'account A può inoltre concedere le autorizzazioni a un utente dell'Account B mediante una policy di bucket. Tuttavia, l'utente avrà comunque bisogno dell'autorizzazione dell'account padre, l'account B, a cui appartiene, anche se l'account B non ha le autorizzazioni dell'account A. Finché l'utente ha l'autorizzazione sia del proprietario della risorsa che dell'account padre, potrà accedere alla risorsa.

Di seguito è riportato un riepilogo delle fasi della procedura:

-

L'amministratore dell'Account A collega una policy di bucket che concede all'Account B autorizzazioni multiaccount per l'esecuzione di specifiche operazioni nel bucket.

L'utente amministratore dell'Account B erediterà automaticamente le autorizzazioni.

-

L'utente amministratore dell'account B collega una policy utente all'utente per delegare le autorizzazioni ricevute dall'Account A.

-

L'utente dell'Account B fa quindi una verifica delle autorizzazioni accedendo a un oggetto nel bucket di proprietà dell'Account A.

Per questo utente, sono necessari due account. La tabella seguente mostra come viene fatto riferimento a questi account e ai relativi utenti amministratori. In conformità alle linee guida IAM (consulta Informazioni sull'uso di un utente amministratore per creare risorse e concedere autorizzazioni), in questa guida non utilizzeremo le credenziali dell'utente root. Viene invece creato un utente amministratore in ciascun account e le credenziali vengono utilizzate per la creazione di risorse e per concedere autorizzazioni a tali risorse.

| Account AWS ID | Account denominato | Utente amministratore nell'account |

|---|---|---|

|

|

Account A |

AccountAadmin |

|

|

Account B |

AccountBadmin |

Tutte le attività di creazione degli utenti e assegnazione delle autorizzazioni vengono effettuate nella Console di gestione AWS. Per verificare le autorizzazioni, la procedura dettagliata utilizza gli strumenti della riga di comando ( AWS Command Line Interface CLI) e AWS Tools for Windows PowerShell quindi non è necessario scrivere alcun codice.

Preparazione della spiegazione passo per passo

-

Assicurati di averne due Account AWS e che ogni account abbia un utente amministratore, come mostrato nella tabella nella sezione precedente.

-

Registrati per un Account AWS, se necessario.

-

Utilizzando le credenziali dell'Account A, accedere alla console IAM

per creare l'utente amministratore: -

Crea l'utente

AccountAadmine annota le credenziali di sicurezza. Per istruzioni, consulta Creazione di un utente IAM nell' Account AWS nella Guida per l'utente di IAM. -

Concedi i privilegi di amministratore AccountAadminallegando una politica utente che dia accesso completo. Per istruzioni, consulta Gestione di policy IAM nella Guida per l'utente di IAM.

-

-

Nella console IAM, annota l'URL di accesso dell'utente IAM nella Dashboard. Tutti gli utenti dell'account devono utilizzare questo URL per accedere alla Console di gestione AWS.

Per ulteriori informazioni, consulta In che modo gli utenti effettuano l'accesso al tuo account nella Guida per l'utente IAM.

-

Ripeti il passaggio precedente utilizzando le credenziali dell'account B e creare l'utente amministratore

AccountBadmin.

-

-

Imposta il AWS Command Line Interface (AWS CLI) o il. AWS Tools for Windows PowerShell Assicurati di salvare le credenziali dell'utente amministratore come segue:

-

Se usi il AWS CLI, crea due profili

AccountAadmineAccountBadmin, nel file di configurazione. -

Se utilizzi il AWS Tools for Windows PowerShell, assicurati di memorizzare le credenziali per la sessione come e

AccountAadmin.AccountBadmin

Per istruzioni, consulta Impostazione degli strumenti per le visite guidate.

-

-

Salvare le credenziali dell'utente amministratore, chiamate anche profili. È possibile utilizzare il nome del profilo anziché specificare le credenziali per ciascun comando immesso. Per ulteriori informazioni, consulta Impostazione degli strumenti per le visite guidate.

-

Aggiungi i profili nel file delle AWS CLI credenziali per ciascuno degli utenti amministratori

AccountAadmineAccountBadminnei due account.[AccountAadmin] aws_access_key_id =access-key-IDaws_secret_access_key =secret-access-keyregion = us-east-1 [AccountBadmin] aws_access_key_id =access-key-IDaws_secret_access_key =secret-access-keyregion = us-east-1 -

Se si utilizza AWS Tools for Windows PowerShell, esegui il seguente comando.

set-awscredentials –AccessKeyAcctA-access-key-ID–SecretKeyAcctA-secret-access-key–storeas AccountAadmin set-awscredentials –AccessKeyAcctB-access-key-ID–SecretKeyAcctB-secret-access-key–storeas AccountBadmin

-

Fase 1: esecuzione delle attività per l'Account A

Passaggio 1.1: accedi a Console di gestione AWS

Utilizzando l'URL di accesso utente IAM per l'account A, accedi innanzitutto all'account Console di gestione AWS as AccountAadminuser. Questo utente creerà un bucket e vi allegherà una policy.

Fase 1.2: creazione di un bucket

-

Nella console di Amazon S3 creare un bucket. Questo esercizio presuppone che il bucket sia stato creato negli Stati Uniti orientali (Virginia settentrionale) Regione AWS e abbia un nome.

amzn-s3-demo-bucketPer istruzioni, consulta Creazione di un bucket per uso generico.

-

Caricare un oggetto campione nel bucket.

Per istruzioni, vai su Fase 2: Carica un oggetto nel tuo bucket.

Fase 1.3: collegare una policy del bucket per concedere autorizzazioni tra account all'Account B

La policy bucket concede le s3:ListBucket autorizzazioni s3:GetLifecycleConfiguration e all'account B. Si presume che tu abbia ancora effettuato l'accesso alla console utilizzando le credenziali utente. AccountAadmin

-

Collegare la seguente policy di bucket a

amzn-s3-demo-buckets3:GetLifecycleConfigurationes3:ListBucket.Per istruzioni, consulta Aggiunta di una policy di bucket utilizzando la console di Amazon S3.

-

Verifica che l'account B (e quindi il suo utente amministratore) possa eseguire le operazioni.

-

Verifica utilizzando il AWS CLI

aws s3 ls s3://amzn-s3-demo-bucket--profile AccountBadmin aws s3api get-bucket-lifecycle-configuration --bucketamzn-s3-demo-bucket--profile AccountBadmin -

Effettua la verifica utilizzando il AWS Tools for Windows PowerShell

get-s3object -BucketNameamzn-s3-demo-bucket-StoredCredentials AccountBadmin get-s3bucketlifecycleconfiguration -BucketNameamzn-s3-demo-bucket-StoredCredentials AccountBadmin

-

Fase 2: esecuzione delle attività per l'Account B

A questo punto l'amministratore dell'Account B crea un utente, Dave, al quale delega le autorizzazioni ricevute dall'Account A.

Passaggio 2.1: accedi a Console di gestione AWS

Utilizzando l'URL di accesso utente IAM per l'account B, accedi innanzitutto all'AccountBadminaccount Console di gestione AWS as.

Fase 2.2: creazione dell'utente Dave nell'Account B

Nella console IAMDave.

Per le istruzioni, consulta Creazione di utenti IAM (console) nella Guida per l'utente di IAM.

Fase 2.3: delega delle autorizzazioni all'utente Dave

Creare una policy inline per l'utente Dave mediante la policy che segue. Sarà necessario aggiornare la policy specificando il nome del bucket.

Si presume che tu abbia effettuato l'accesso alla console utilizzando le credenziali AccountBadminutente.

Per istruzioni, consulta Gestione delle policy IAM nella Guida all'utente IAM.

Fase 2.4: testare le autorizzazioni

Ora l'utente Dave dell'Account B può elencare il contenuto di amzn-s3-demo-bucket

Verifica le autorizzazioni utilizzando il AWS CLI

-

Aggiungi il

UserDaveprofilo al file di AWS CLI configurazione. Per ulteriori informazioni sul file di configurazione, consulta Impostazione degli strumenti per le visite guidate.[profile UserDave] aws_access_key_id =access-keyaws_secret_access_key =secret-access-keyregion =us-east-1 -

Al prompt dei comandi, inserisci il seguente AWS CLI comando per verificare che Dave possa ora ottenere un elenco di oggetti dall'account di

amzn-s3-demo-bucketUserDaveaws s3 ls s3://amzn-s3-demo-bucketDave non ha altri permessi. Quindi, se si tenta qualsiasi altra operazione, ad esempio la seguente configurazione

get-bucket-lifecycle, Amazon S3 restituisce l'autorizzazione negata.aws s3api get-bucket-lifecycle-configuration --bucketamzn-s3-demo-bucket--profile UserDave

Verifica le autorizzazioni utilizzando AWS Tools for Windows PowerShell

-

Memorizza le credenziali di Dave come

AccountBDave.set-awscredentials -AccessKey AccessKeyID -SecretKey SecretAccessKey -storeas AccountBDave -

Provare a utilizzare il comando List Bucket.

get-s3object -BucketNameamzn-s3-demo-bucket-StoredCredentials AccountBDaveDave non ha altri permessi. Quindi, se si tenta un'altra operazione, ad esempio la seguente

get-s3bucketlifecycleconfiguration-Amazon S3 restituisce Autorizzazione negata.get-s3bucketlifecycleconfiguration -BucketNameamzn-s3-demo-bucket-StoredCredentials AccountBDave

Fase 3: (facoltativo) provare un rifiuto esplicito

Le autorizzazioni possono essere concesse utilizzando una lista di controllo degli accessi (ACL), una policy di bucket o una policy utente. Tuttavia, se c'è un rifiuto esplicito impostato da una policy del bucket o da una policy dell'utente, il rifiuto esplicito ha la precedenza su qualsiasi altra autorizzazione. Per i test, aggiornare la policy del bucket e negare esplicitamente all'account B l'autorizzazione s3:ListBucket. La policy concede anche il permesso di s3:ListBucket. Tuttavia, il rifiuto esplicito ha la precedenza e l'account B o gli utenti dell'account B non potranno elencare gli oggetti in amzn-s3-demo-bucket

-

Utilizzando le credenziali dell'utente

AccountAadminnell'account A, sostituisci la policy del bucket con il seguente. -

Ora, se si cerca di ottenere un elenco di bucket utilizzando le credenziali di

AccountBadmin, l'accesso viene negato.-

Utilizzando AWS CLI, esegui il comando seguente:

aws s3 ls s3://amzn-s3-demo-bucket--profile AccountBadmin -

Utilizzando il AWS Tools for Windows PowerShell, esegui il comando seguente:

get-s3object -BucketNameamzn-s3-demo-bucket-StoredCredentials AccountBDave

-

Fase 4: pulizia

-

Una volta terminato il test, è possibile eseguire le seguenti operazioni di pulizia:

-

Accedere a Console di gestione AWS (Console di gestione AWS

) utilizzando le credenziali dell'Account A ed effettuare le seguenti operazioni: -

Nella console di Amazon S3 rimuovere la policy del bucket collegata a

amzn-s3-demo-bucket -

Se il bucket è stato creato per questo esercizio, nella console di Amazon S3 eliminare gli oggetti e quindi il bucket.

-

Nella Console IAM

, rimuovi l'utente AccountAadmin.

-

-

-

Accedi alla Console IAM

utilizzando le credenziali dell'Account B. Cancella l'utente AccountBadmin. Per step-by-step istruzioni, consulta Eliminazione di un utente IAM nella Guida per l'utente IAM.