AWS Cloud9 는 더 이상 신규 고객이 사용할 수 없습니다. AWS Cloud9 의 기존 고객은 정상적으로 서비스를 계속 이용할 수 있습니다. 자세히 알아보기

기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

에 대한 엔터프라이즈 설정 AWS Cloud9

이 주제에서는를 AWS IAM Identity Center

주의

보안 위험을 방지하려면 목적별 소프트웨어를 개발하거나 실제 데이터로 작업할 때 IAM 사용자를 인증에 사용하지 마세요. 대신 AWS IAM Identity Center과 같은 보안 인증 공급자를 통한 페더레이션을 사용하십시오.

다음 지침에서는 AWS Organizations에서 조직에 대한 관리 권한이 사용자에게 이미 있거나 생길 것이라고 가정합니다. 의 조직에 대한 관리 액세스 권한이 아직 없는 경우 AWS 계정 관리자에게 AWS Organizations문의하세요. 자세한 정보는 다음 자료를 참조하세요.

-

AWS Organizations 사용 설명서의 조직에 대한 액세스 권한 관리(IAM Identity Center는를 사용해야 함 AWS Organizations) AWS

-

AWS IAM Identity Center 사용 설명서의 IAM Identity Center 리소스에 대한 액세스 권한 관리 개요

-

AWS 다중 계정 환경을 설정하고 관리하는 데 사용할 수 있는 서비스인 를 사용합니다AWS Control Tower.는 AWS 서비스 AWS Organizations AWS Service Catalog 1시간 이내에 랜딩 존을 빌드 AWS IAM Identity Center하는 등 다른의 기능을 AWS Control Tower 참여시킵니다.

이 주제와 관련된 소개 내용은 다음 리소스를 참조하십시오.

-

AWS Organizations 사용 설명서의 AWS Organizations란 무엇입니까(IAM Identity Center는를 사용해야 함 AWS Organizations)

-

AWS IAM Identity Center User Guide의 What is AWS IAM Identity Center

-

4분짜리 비디오 AWS 지식 센터 비디오: YouTube에서 AWS Organizations를 시작하려면 어떻게 해야 하나요

? YouTube -

7분 비디오 YouTube에서 를 사용하여 여러 AWS 계정에 대한 사용자 액세스 관리 AWS IAM Identity Center

-

9분짜리 비디오 YouTube에서 온프레미스 Active Directory 사용자를 위해 AWS Single Sign On을 설정하는 방법

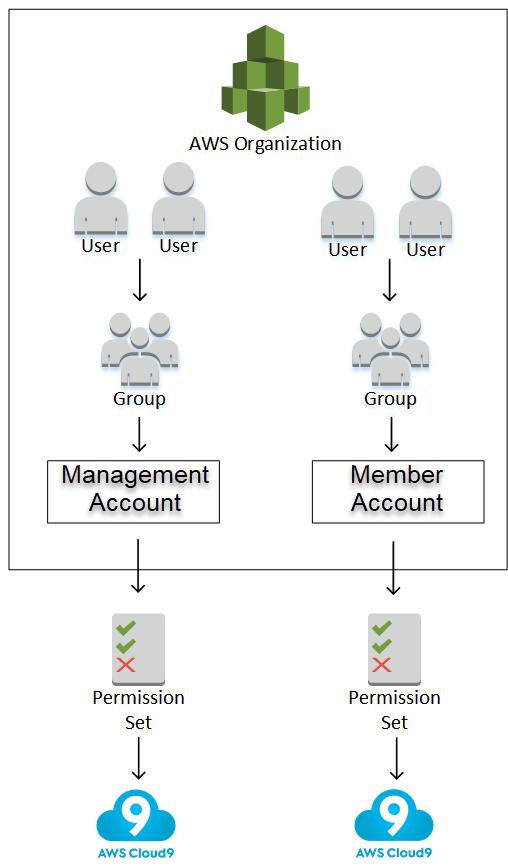

다음 개념 다이어그램은 어떤 결과가 나오는지 보여줍니다.

하나 이상의가 엔터프라이즈 AWS Cloud9 내에서 사용을 시작 AWS 계정 하도록 하려면 이미 보유한 AWS 리소스에 따라 단계를 따릅니다.

| 에서 조직의 관리 계정 역할을 할 수 있거나 수행하는 AWS 계정 이 있습니까 AWS Organizations? | 해당 관리 계정의 AWS Organizations 에 조직이 있습니까? | 원하는 모든 구성원이 해당 조직의 AWS 계정 구성원입니까? | 해당 조직이 IAM Identity Center를 사용하도록 설정되어 있습니까? | 해당 조직이 AWS Cloud9을 사용하려는 모든 그룹 및 사용자로 설정되어 있습니까? | 이 단계부터 시작하십시오. |

|---|---|---|---|---|---|

|

아니요 |

— |

— |

— |

— |

|

|

예 |

아니요 |

— |

— |

— |

|

|

예 |

예 |

아니요 |

— |

— |

|

|

예 |

예 |

예 |

아니요 |

— |

|

|

예 |

예 |

예 |

예 |

아니요 |

|

|

예 |

예 |

예 |

예 |

예 |

1단계: 조직의 관리 계정 생성

참고

엔터프라이즈에 여러분을 위해 설정된 관리 계정이 이미 있을 수도 있습니다. 엔터프라이즈에 AWS 계정 관리자가 있는 경우 다음 절차를 시작하기 전에 해당 담당자에게 확인하십시오. 관리 계정이 이미 있는 경우 2단계: 관리 계정의 조직 생성으로 진행하세요.

AWS IAM Identity Center (IAM Identity Center)를 사용하려면이 있어야 합니다 AWS 계정. AWS 계정 는에서 조직의 관리 계정 역할을 합니다 AWS Organizations. 자세한 내용은 AWS Organizations 사용 설명서의 AWS Organizations 용어 및 개념에서 관리 계정에 대한 설명을 참조하세요.

다음 절차와 관련된 4분짜리 동영상을 시청하려면 YouTube 웹 사이트에서 Creating an Amazon Web Services account

관리 계정을 생성하려면

-

Sign In to the Console(콘솔에 로그인)을 선택합니다.

-

새AWS 계정생성을 선택합니다.

-

화면 지침에 따라 프로세스를 완료합니다. 여기에는 AWS 에 이메일 주소와 신용카드 정보를 제공하는 것이 포함됩니다. 또한 휴대폰을 사용하여에서 AWS 제공하는 코드를 입력해야 합니다.

계정 생성을 마치면 AWS 에서 확인 이메일을 보냅니다. 이 확인을 받을 때까지 다음 단계로 이동하지 마십시오.

2단계: 관리 계정의 조직 생성

참고

엔터프라이즈가 이미 관리 계정을 사용하도록를 AWS Organizations 설정했을 수 있습니다. 엔터프라이즈에 AWS 계정 관리자가 있는 경우 다음 절차를 시작하기 전에 해당 담당자에게 확인하십시오. 관리 계정을 사용하도록 이미 AWS Organizations 설정한 경우 3단계: 조직에 멤버 계정 추가로 건너뜁니다.

IAM Identity Center를 사용하려면에서 관리 계정을 AWS Organizations 사용하는 조직이 있어야 합니다. 자세한 내용은 AWS Organizations 사용 설명서의 AWS Organizations 용어 및 개념에서 조직에 대한 설명을 참조하세요.

관리를 AWS Organizations 위해에서 조직을 생성하려면 AWS Organizations 사용 설명서의 다음 지침을 AWS 계정따르세요.

이러한 절차와 관련된 4분짜리 비디오를 시청하려면 AWS 지식 센터 비디오: YouTube에서 AWS Organizations를 시작하려면 어떻게 해야 하나요

3단계: 조직에 멤버 계정 추가

참고

기업이 이미 원하는 멤버 계정으로를 AWS Organizations 설정했을 수 있습니다. 엔터프라이즈에 AWS 계정 관리자가 있는 경우 다음 절차를 시작하기 전에 해당 담당자에게 확인하십시오. 원하는 멤버 계정으로를 이미 AWS Organizations 설정한 경우 조직 전체에서 4단계: IAM Identity Center 활성화로 건너뜁니다.

이 단계에서는 조직의 멤버 계정 역할을 AWS 계정 할를 추가합니다 AWS Organizations. 자세한 내용은 AWS Organizations 사용 설명서의 AWS Organizations 용어 및 개념에서 멤버 계정에 대한 설명을 참조하세요.

참고

여기서 멤버 계정을 조직에 반드시 추가할 필요는 없습니다. 조직 내에서는 단일 관리 계정에만 IAM Identity Center를 사용할 수 있습니다. 이후에 원할 경우 조직에 멤버 계정을 추가할 수 있습니다. 지금 멤버 계정을 추가하지 않으려는 경우 4단계: 조직 내에서 IAM Identity Center 사용으로 진행하세요.

에서 조직에 멤버 계정을 추가하려면 AWS Organizations 사용 설명서의 다음 지침 중 하나 또는 둘 다를 AWS Organizations따르세요. 조직의 구성원으로 원하는 모든 AWS 계정 가 있을 때까지 필요한 만큼이 지침을 반복합니다.

4단계: 조직 내에서 IAM Identity Center 사용

참고

엔터프라이즈가 이미 IAM Identity Center를 사용하도록를 AWS Organizations 설정했을 수 있습니다. 엔터프라이즈에 AWS 계정 관리자가 있는 경우 다음 절차를 시작하기 전에 해당 담당자에게 확인하십시오. IAM Identity Center를 사용하도록 이미 AWS Organizations 설정한 경우 5단계로 건너뜁니다. 조직 내 그룹 및 사용자 설정으로 건너뛰세요.

이 단계에서는의 조직이 IAM Identity Center AWS Organizations 를 사용하도록 설정합니다. 이를 위해 AWS IAM Identity Center 사용 설명서에서 다음 지침을 따르세요.

5단계. 조직 내 그룹 및 사용자 설정

참고

엔터프라이즈는 이미 IAM Identity Center 디렉터리 또는에서 관리되는 AWS Managed Microsoft AD 또는 AD Connector 디렉터리의 그룹 및 사용자로를 AWS Organizations 설정했을 수 있습니다 AWS Directory Service. 엔터프라이즈에 AWS 계정 관리자가 있는 경우 다음 절차를 시작하기 전에 해당 담당자에게 확인하십시오. IAM Identity Center 디렉터리 또는의 그룹 및 사용자로를 이미 AWS Organizations 설정한 경우 6단계로 AWS Directory Service건너뜁니다. 그룹 및 사용자가 조직 내에서 AWS Cloud9을 사용하도록 지정으로 건너뛰세요.

이 단계에서는 조직의 IAM Identity Center 디렉터리에 그룹 및 사용자를 생성합니다. 또는 조직의에서 관리되는 AWS Managed Microsoft AD 또는 AD Connector 디렉터리 AWS Directory Service 에 연결합니다. 후반 단계에서는 그룹에 AWS Cloud9사용을 위한 필수 액세스 권한을 부여합니다.

-

조직에 IAM Identity Center 디렉터리를 사용하는 경우 AWS IAM Identity Center 사용 설명서의 지침을 따릅니다. 필요한 그룹 및 사용자가 모두 지정될 때까지 다음 단계를 반복해서 수행하십시오.

-

그룹을 추가합니다. 조직 전체의 모든 AWS Cloud9 관리자를 위한 그룹을 적어도 하나 이상 만드는 것이 좋습니다. 그런 다음이 단계를 반복하여 조직 전체의 모든 AWS Cloud9 사용자를 위한 다른 그룹을 생성합니다. 선택적으로이 단계를 반복하여 기존 AWS Cloud9 개발 환경을 공유하려는 조직 전체의 모든 사용자를 위한 세 번째 그룹을 생성할 수도 있습니다. 하지만 이러한 사용자가 환경을 직접 생성하도록 허용하지는 마십시오. 간단하게 사용할 수 있도록 이러한 그룹은 각각

AWSCloud9Administrators,AWSCloud9Users및AWSCloud9EnvironmentMembers로 이름을 지정하는 것이 좋습니다. 자세한 내용은 AWS Cloud9에 대한AWS 관리형(미리 정의된) 정책을 참조하세요. -

그룹에 사용자를 추가합니다.

AWSCloud9Administrators그룹에 AWS Cloud9 관리자를 추가하고이 단계를 반복하여AWSCloud9Users그룹에 사용자를 추가합니다 AWS Cloud9 . 필요에 따라 이 단계를 반복하여 나머지 사용자를AWSCloud9EnvironmentMembers그룹에 추가할 수도 있습니다. 그룹에 사용자를 추가하는 것은 AWS 리소스 액세스 문제를 더 잘 제어, 추적 및 해결하는 데 도움이 되는 AWS 보안 모범 사례입니다.

-

-

조직에 AWS Directory Service 대해에서 관리하는 AWS Managed Microsoft AD 또는 AD Connector 디렉터리를 사용하는 경우 AWS IAM Identity Center 사용 설명서의 Microsoft AD 디렉터리에 연결을 참조하세요.

6단계. 조직 내 그룹 및 사용자가 사용할 수 있도록 활성화 AWS Cloud9

기본적으로의 조직 내 대부분의 사용자 및 그룹은를 AWS 서비스포함하여에 액세스할 수 AWS Organizations 없습니다 AWS Cloud9. 이 단계에서는 IAM Identity Center를 사용하여의 조직 전체의 그룹 및 사용자가 참여 계정의 모든 조합 AWS Cloud9 내에서 AWS Organizations 를 사용할 수 있도록 허용합니다.

-

IAM Identity Center 콘솔

의 서비스 탐색 창에서 AWS 계정를 선택합니다. -

Permission sets(권한 세트) 탭을 선택합니다.

-

Create permission set(권한 세트 생성)를 선택합니다.

-

Create a custom permission set(사용자 지정 권한 세트 생성)를 선택합니다.

-

이 권한 세트의 이름을 입력합니다. 조직 전체의 AWS Cloud9 관리자에 대해 하나 이상의 권한 세트를 생성하는 것이 좋습니다. 그런 다음이 절차의 3~10단계를 반복하여 조직 전체의 모든 AWS Cloud9 사용자에 대해 다른 권한 세트를 생성합니다. 선택적으로이 절차의 3~10단계를 반복하여 기존 AWS Cloud9 개발 환경을 공유하려는 조직 전체의 모든 사용자를 위한 세 번째 권한 세트를 생성할 수도 있습니다. 하지만 이러한 사용자가 환경을 직접 생성하도록 허용하지는 마십시오. 간단하게 사용할 수 있도록 이러한 권한 세트는 각각

AWSCloud9AdministratorsPerms,AWSCloud9UsersPerms및AWSCloud9EnvironmentMembersPerms로 이름을 지정하는 것이 좋습니다. 자세한 내용은 AWS Cloud9에 대한AWS 관리형(미리 정의된) 정책을 참조하세요. -

권한 세트에 대한 설명을 선택적으로 입력합니다.

-

권한 세트에 대한 Session duration(세션 기간)을 선택하거나 1시간의 기본 세션 기간을 그대로 둡니다.

-

AWS 관리형 정책 연결을 선택합니다.

-

정책 목록에서 올바른 Policy name(정책 이름) 항목 옆에 있는 다음 상자 중 하나를 선택합니다. (정책 이름 자체를 선택하지 마세요. 목록에 정책 이름이 보이지 않으면 정책 이름을 [검색(Search)] 상자에 입력해 표시합니다.)

-

AWSCloud9AdministratorsPerms권한 세트의 경우 AWSCloud9Administrator를 선택합니다. -

AWSCloud9UsersPerms권한 세트의 경우 AWSCloud9User를 선택합니다. -

경우에 따라

AWSCloud9EnvironmentMembersPerms권한 세트의 경우 AWSCloud9EnvironmentMember를 선택합니다.

참고

에 필요한 정책 외에도 추가할 수 있는 정책에 대해 알아보려면 IAM 사용 설명서의 관리형 정책 및 인라인 정책 및 정책에서 부여한 권한 이해를 AWS Cloud9참조하세요.

-

-

생성(Create)을 선택합니다.

-

원하는 모든 권한 세트 생성을 완료한 후 AWS 조직 탭에서 AWS Cloud9 액세스 권한을 할당할 AWS 계정 을 선택합니다. AWS organization(AWS 조직) 탭이 보이지 않으면 서비스 탐색 창에서 AWS 계정를 선택합니다. 그러면 AWS organization(AWS 조직) 탭이 표시됩니다.

-

사용자 배정를 선택합니다.

-

그룹 탭에서 AWS Cloud9 액세스 권한을 할당하려는 그룹의 이름 옆에 있는 상자를 선택합니다. 그룹 이름 자체를 선택하지 마십시오.

-

조직을 위해 IAM Identity Center 디렉터리를 사용 중인 경우, AWS Cloud9 관리자를 위해 AWSCloud9Administrators라는 그룹을 만들었을 수도 있습니다.

-

조직에 AWS Directory Service 대해에서 관리하는 AWS Managed Microsoft AD 또는 AD Connector 디렉터리를 사용하는 경우 디렉터리의 ID를 선택합니다. 그런 다음, 그룹 이름의 일부 또는 전체를 입력하고 Search connected directory(연결된 디렉터리 검색)을 선택합니다. 마지막으로 AWS Cloud9 액세스 권한을 할당하려는 그룹의 이름 옆에 있는 상자를 선택합니다.

참고

개별 사용자 대신 그룹에 AWS Cloud9 액세스 권한을 할당하는 것이 좋습니다. 이 AWS 보안 모범 사례는 AWS 리소스 액세스 문제를 더 잘 제어, 추적 및 해결하는 데 도움이 될 수 있습니다.

-

-

Next: Permission sets(다음: 권한 세트)를 선택합니다.

-

이 그룹에 할당하려는 권한 세트의 이름 옆에 있는 상자를 선택합니다(예: AWS Cloud9 관리자 그룹의 경우 AWSCloud9AdministratorsPerms). 권한 세트 이름 자체를 선택하지 마십시오.

-

마침을 클릭합니다.

-

계속을 AWS 계정 선택합니다.

-

조직 AWS 계정 전체에서에 할당하려는 추가 AWS Cloud9 액세스 권한에 대해이 절차의 11~17단계를 반복합니다.

7단계: 사용 시작 AWS Cloud9

이 주제의 이전 단계를 완료하면 사용자와 사용자가 IAM Identity Center에 로그인하여 사용을 시작할 준비가 된 것입니다 AWS Cloud9.

-

AWS 계정 또는 IAM Identity Center에 이미 로그인한 경우 로그아웃합니다. 이렇게 하려면 AWS 지원 웹 사이트에서 내 AWS 계정에서 로그아웃하는 방법

또는 사용 AWS IAM Identity Center 설명서의 사용자 포털에서 로그아웃하는 방법을 참조하세요. -

IAM Identity Center에 로그인하려면의 AWS IAM Identity Center 사용 설명서에서 IAM Identity Center 가입 초대를 수락하는 방법의 지침을 따르세요. 여기에는 고유한 로그인 URL로 이동하고 고유한 로그인 보안 인증 정보로 로그인하는 등의 작업이 포함됩니다. AWS 계정 관리자가이 정보를 이메일로 보내거나 다른 방법으로 제공합니다.

참고

제공된 고유한 로그인 URL을 북마크에 꼭 추가하세요. 이렇게 하면 나중에 쉽게 되돌아갈 수 있습니다. 또한 이 URL의 고유한 로그인 보안 인증 정보를 안전한 위치에 저장해야 합니다.

URL, 사용자 이름 및 암호의이 조합은 AWS 계정 관리자가 제공하는 AWS Cloud9 액세스 권한 수준에 따라 변경될 수 있습니다. 예를 들어 하나의 URL, 사용자 이름 및 암호를 사용하여 하나의 계정에 대한 AWS Cloud9 관리자 액세스 권한을 얻을 수 있습니다. 사용자만 다른 계정에 액세스할 수 있도록 허용하는 다른 URL, AWS Cloud9 사용자 이름 및 암호를 사용할 수 있습니다.

-

IAM Identity Center에 로그인한 후에는 AWS 계정 타일을 선택합니다.

-

표시되는 드롭다운 목록에서 사용자의 표시 이름을 선택합니다. 둘 이상의 이름이 표시되면 사용을 시작할 이름을 선택합니다 AWS Cloud9. 어떤 이름을 선택해야 할지 모르겠다면 AWS 계정 관리자에게 문의하세요.

-

사용자의 표시 이름 옆에 Management console(관리 콘솔) 링크를 선택합니다. Management console(관리 콘솔) 링크가 두 개 이상 표시되면 올바른 권한 세트 옆에 있는 링크를 선택합니다. 어떤 링크를 선택해야 할지 잘 모르는 경우 AWS 계정 관리자에게 문의하세요.

-

에서 다음 중 하나를 AWS Management Console수행합니다.

-

이미 표시된 경우에는 Cloud9을 선택합니다.

-

All services(모든 서비스)를 확장한 다음 Cloud9을 선택합니다.

-

Find services(서비스 찾기) 상자에 Cloud9을 입력한 후

Enter키를 누릅니다. -

AWS 탐색 모음에서 서비스를 선택한 다음 Cloud9를 선택합니다.

-

AWS Cloud9 콘솔이 표시되고 사용을 시작할 수 있습니다 AWS Cloud9.

다음 단계

| Task | 다음 주제 참조 |

|---|---|

|

AWS Cloud9 개발 환경을 생성한 다음 AWS Cloud9 IDE를 사용하여 새 환경에서 코드로 작업합니다. |

|

|

AWS Cloud9 IDE를 사용하는 방법을 알아봅니다. |

|

|

나와 함께 다른 사람이 텍스트 채팅 지원을 통해 실시간으로 새 환경을 사용할 수 있도록 초대합니다. |