기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

비대칭 KMS 키는 데이터 키 페어를 나타냅니다. 데이터 키 페어는 수학적으로 관련된 퍼블릭 키와 프라이빗 키로 구성된 비대칭 데이터 키입니다. 클라이언트 측 암호화 및 복호화, 외부의 서명 및 확인 AWS KMS에 사용하거나 두 피어 간에 공유 보안 암호를 설정하도록 설계되었습니다.

OpenSSL과 같은 도구가 생성하는 데이터 키 페어와 달리는 AWS KMS 지정한의 대칭 암호화 KMS 키로 각 데이터 키 페어의 프라이빗 키를 AWS KMS 보호합니다. 그러나 AWS KMS 는 데이터 키 페어를 저장, 관리 또는 추적하거나 데이터 키 페어를 사용하여 암호화 작업을 수행하지 않습니다. 따라서 AWS KMS외부에서 데이터 키를 사용하고 관리해야 합니다.

데이터 키 페어 생성

데이터 키 페어를 생성하려면 GenerateDataKeyPair 또는 GenerateDataKeyPairWithoutPlaintext 작업을 호출합니다. 프라이빗 키를 암호화하는 데 사용할 대칭 암호화 KMS 키를 지정합니다.

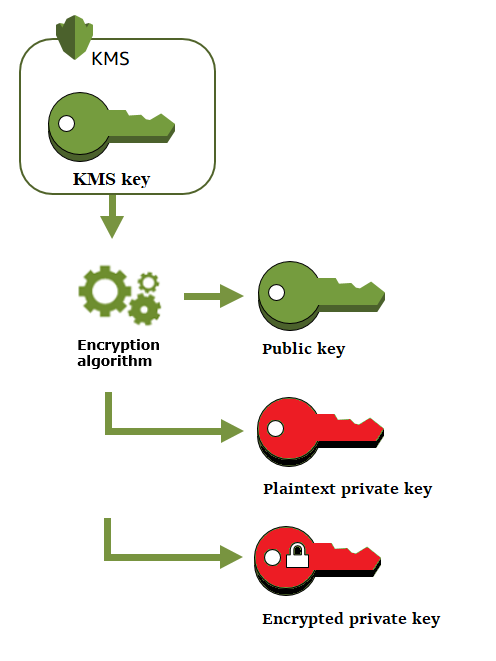

GenerateDataKeyPair는 일반 텍스트 퍼블릭 키, 일반 텍스트 프라이빗 키 및 암호화된 프라이빗 키를 반환합니다. 디지털 서명을 생성하는 경우와 같이 일반 텍스트 프라이빗 키가 즉시 필요할 때 이 작업을 사용합니다.

GenerateDataKeyPairWithoutPlaintext는 일반 텍스트 퍼블릭 키 및 암호화된 프라이빗 키를 반환하지만 일반 텍스트 프라이빗 키는 반환하지 않습니다. 퍼블릭 키로 암호화하는 경우와 같이 일반 텍스트 프라이빗 키가 즉시 필요하지 않은 경우 이 작업을 사용합니다. 나중에 데이터를 암호 해독하기 위해 일반 텍스트 프라이빗 키가 필요할 때 Decrypt 작업을 호출 할 수 있습니다.

다음 그림은 GenerateDataKeyPair 작업을 보여 줍니다. GenerateDataKeyPairWithoutPlaintext 작업은 일반 텍스트 프라이빗 키를 생략합니다.

데이터 키 페어를 사용하는 암호화 작업의 작동 방식

다음 주제에서는 GenerateDataKeyPair 또는 GenerateDataKeyPairWithoutPlaintext 작업에서 생성된 데이터 키 페어로 수행할 수 있는 암호화 작업과 이 작업의 작동 방식을 설명합니다.

데이터 키 페어로 데이터 암호화

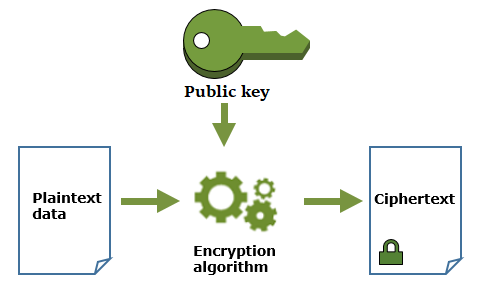

데이터 키 페어를 사용하여 암호화하는 경우 해당 페어의 퍼블릭 키를 사용하여 데이터를 암호화하고 동일한 페어의 프라이빗 키를 사용하여 데이터를 해독합니다. 일반적으로 데이터 키 페어는 많은 당사자가 프라이빗 키를 보유한 당사자만 해독할 수 있는 데이터를 암호화해야 할 때 사용됩니다.

퍼블릭 키가 있는 당사자는 다음 다이어그램과 같이 해당 키를 사용하여 데이터를 암호화합니다.

데이터 키 페어로 데이터 암호 해독

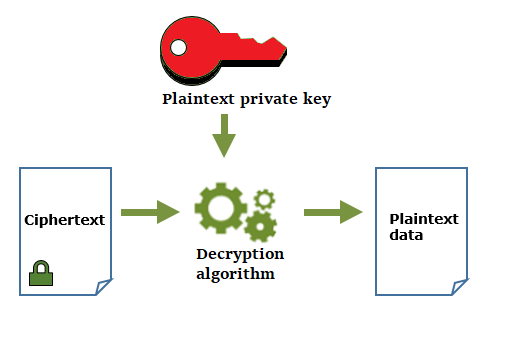

데이터를 암호 해독하려면 데이터 키 페어의 프라이빗 키를 사용합니다. 작업이 성공하려면 퍼블릭 키와 프라이빗 키가 동일한 데이터 키 페어에 속해야 하며 동일한 암호화 알고리즘을 사용해야 합니다.

암호화된 프라이빗 키를 해독하려면 Decrypt 작업에 키를 전달합니다. 일반 텍스트 프라이빗 키를 사용하여 데이터를 암호 해독합니다. 그런 다음 가능한 한 빨리 메모리에서 일반 텍스트 프라이빗 키를 제거하세요.

다음 다이어그램은 데이터 키 페어의 프라이빗 키를 사용하여 암호화 텍스트를 해독하는 방법을 보여줍니다.

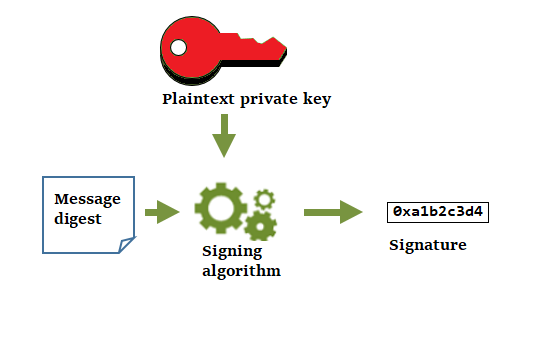

데이터 키 페어를 사용하여 메시지 서명

메시지에 대한 암호화 서명을 생성하려면 데이터 키 페어의 프라이빗 키를 사용합니다. 퍼블릭 키를 가진 사람은 누구나 이 키를 사용하여 메시지가 프라이빗 키로 서명되었는지, 서명 이후 변경되지 않았는지 확인할 수 있습니다.

프라이빗 키를 암호화하는 경우 암호화된 프라이빗 키를 Decrypt 작업에 전달합니다. KMS 키를 AWS KMS 사용하여 데이터 키를 복호화한 다음 일반 텍스트 프라이빗 키를 반환합니다. 일반 텍스트 프라이빗 키를 사용하여 서명을 생성합니다. 그런 다음 가능한 한 빨리 메모리에서 일반 텍스트 프라이빗 키를 제거하세요.

메시지에 서명하려면 OpenSSL의 dgst

다음 다이어그램은 데이터 키 페어의 프라이빗 키를 사용하여 메시지에 서명하는 방법을 보여줍니다.

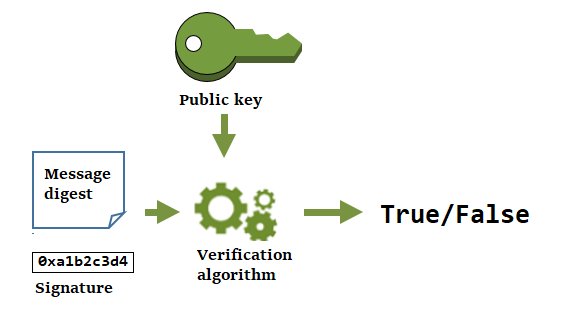

데이터 키 페어를 사용하여 서명 확인

데이터 키 페어의 퍼블릭 키가 있는 사람은 누구나 이 키를 사용하여 프라이빗 키로 생성한 서명을 확인할 수 있습니다. 확인은 권한이 부여된 사용자가 지정된 프라이빗 키 및 서명 알고리즘을 사용하여 메시지에 서명했으며 서명된 이후 메시지가 변경되지 않았음을 확인합니다.

확인이 성공하려면 서명을 확인하는 당사자가 동일한 유형의 다이제스트를 생성하고 동일한 알고리즘을 사용하며 메시지에 서명하는 데 사용되는 프라이빗 키에 해당하는 퍼블릭 키를 사용해야 합니다.

다음 다이어그램은 데이터 키 페어의 퍼블릭 키를 사용하여 메시지 서명을 확인하는 방법을 보여 줍니다.

데이터 키 페어로 공유 보안 비밀 도출

키 계약을 사용하면 각각 타원 곡선 퍼블릭 프라이빗 키 페어가 있는 두 피어가 안전하지 않은 채널을 통해 공유 비밀을 설정할 수 있습니다. 공유 보안 비밀을 도출하려면 두 피어가 안전하지 않은 통신 채널(예: 인터넷)을 통해 퍼블릭 키를 교환해야 합니다. 그런 다음, 각 당사자는 프라이빗 키와 피어의 퍼블릭 키를 사용하여 키 계약 알고리즘으로 동일한 공유 보안 암호를 계산합니다. 공유 비밀 값을 사용하여 두 피어 간에 전송되는 데이터를 암호화하고 복호화하거나 HMAC를 생성하고 확인할 수 있는 대칭 키를 도출할 수 있습니다.

참고

AWS KMS 에서는 공유 암호를 도출하는 데 사용하기 전에 수신한 퍼블릭 키가 예상 당사자로부터 왔는지 확인할 것을 강력히 권장합니다.