Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

AWS clés contextuelles de condition globale

Lorsqu'un principal fait une demande à AWS, AWS rassemble les informations de la demande dans un contexte de demande. Vous pouvez utiliser l'élément Condition d'une politique JSON pour comparer des clés dans le contexte de demande avec les valeurs de clé spécifiées dans votre politique. Les informations sur les requêtes proviennent de différentes sources, notamment du principal qui fait la requête, de la ressource sur laquelle porte la requête et des métadonnées relatives à la requête elle-même.

Les clés de condition globales peuvent être utilisées dans tous les services AWS

. Bien que ces clés de condition puissent être utilisées dans toutes les politiques, elles ne sont pas disponibles dans tous les contextes de requête. Par exemple, la clé de condition aws:SourceAccount n’est disponible que lorsque l’appel à votre ressource est effectué directement par un principal de service AWS. Pour savoir quand une clé globale figure dans le contexte de la requête, consultez les informations Disponibilité pour chaque clé.

Certains services créent leurs propres clés de condition qui sont disponibles dans le contexte de requête pour d’autres services. Les clés de condition interservices sont un type de clé de condition globale qui inclut un préfixe correspondant au nom du service, tel que ec2: oulambda:, mais qui est disponible dans d’autres services.

Les clés de condition spécifiques au service sont définies pour être utilisées avec un service individuel AWS . Par exemple, Amazon S3 vous permet de rédiger une politique avec la clé de condition s3:VersionId pour limiter l’accès à une version spécifique d’un objet Amazon S3. Cette clé de condition est propre au service, ce qui signifie qu’elle ne fonctionne qu’avec les requêtes adressées au service Amazon S3. Pour les clés de condition spécifiques à un service, consultez Actions, ressources et clés de condition pour les AWS services et choisissez le service dont vous souhaitez afficher les clés.

Note

Si vous utilisez des clés de condition qui ne sont disponibles que dans certaines circonstances, vous pouvez utiliser les IfExistsversions des opérateurs de condition. Si les clés de condition ne figurent pas dans le contexte de la demande, l'évaluation de la politique peut échouer. Par exemple, utilisez le bloc de condition suivant avec les opérateurs ...IfExists pour déterminer quand la demande provient d'une plage d'adresses IP ou d'un VPC spécifique. Si l'une des clés, ou les deux, ne figurent pas dans le contexte de la demande, la condition renvoie toujours true. Les valeurs ne sont vérifiées que si la clé spécifiée figure dans le contexte de la demande. Pour plus d’informations sur la manière dont une politique est évaluée lorsqu’une clé n’est pas présente pour d’autres opérateurs, consultez la section Opérateurs de condition.

"Condition": {

"IpAddressIfExists": {"aws:SourceIp" : ["xxx"] },

"StringEqualsIfExists" : {"aws:SourceVpc" : ["yyy"]}

}Important

Pour comparer votre condition à un contexte de demande avec plusieurs valeurs de clé, vous devez utiliser les opérateurs d'ensemble ForAllValues ou ForAnyValue. Utilisez des opérateurs d'ensemble uniquement avec des clés de condition à valeurs multiples. N'utilisez pas d'opérateurs d'ensemble avec des clés de condition à valeur unique. Pour de plus amples informations, veuillez consulter Définir les opérateurs pour les clés de contexte à valeurs multiples.

| Propriétés du principal | Propriétés d’une session de rôle | Propriétés du réseau | Propriétés de la ressource | Propriétés de la requête |

|---|---|---|---|---|

Clés de condition sensibles

Les clés de condition suivantes sont considérées comme sensibles. Le recours à des caractères génériques dans ces clés de condition ne répond à aucun cas d’utilisation valable, même avec une sous-chaîne de la valeur de la clé contenant un caractère générique. En effet, le caractère générique peut faire correspondre la clé de la condition à n’importe quelle valeur, ce qui peut présenter un risque pour la sécurité.

Propriétés du principal

Utilisez les clés de condition suivantes pour comparer les détails concernant le principal qui effectue la requête avec les propriétés du principal que vous spécifiez dans la politique. Pour obtenir la liste des principaux qui peuvent effectuer des requêtes, consultez Comment spécifier un principal.

aws:PrincipalArn

Utilisez cette clé pour comparer l'Amazon Resource Name (ARN) du principal ayant fait la demande avec l'ARN spécifié dans la politique. Pour les rôles IAM, le contexte de la demande renvoie l'ARN du rôle, et non l'ARN de l'utilisateur qui a endossé le rôle.

-

Availability (Disponibilité) : cette clé figure dans le contexte de la demande pour toutes les demandes signées. Les demandes anonymes n'incluent pas cette clé. Vous pouvez spécifier les types de mandataires suivants dans cette clé de condition :

-

Rôle IAM

-

Utilisateur IAM

-

AWS STS utilisateur principal fédéré

-

Compte AWS utilisateur root

-

-

Type de données : ARN

AWS recommande d'utiliser des opérateurs ARN plutôt que des opérateurs de chaîne lors de la comparaison ARNs.

-

Type de valeur – À valeur unique

-

Valeurs d’exemple La liste suivante indique la valeur de contexte de requête renvoyée pour les différents types de principaux que vous pouvez spécifier dans la clé de condition

aws:PrincipalArn:-

Rôle IAM— Le contexte de la requête contient la valeur suivante pour la clé de condition

aws:PrincipalArn. Ne spécifiez pas l'ARN de session de rôle présumé comme valeur pour cette clé de condition. Pour en savoir plus sur le rôle présumé de session principale, reportez-vous à la section Principaux de séance de rôle.arn:aws:iam::123456789012:role/role-name -

Utilisateur IAM— Le contexte de la requête contient la valeur suivante pour la clé de condition

aws:PrincipalArn.arn:aws:iam::123456789012:user/user-name -

AWS STS principes d'utilisateur fédérés — Le contexte de demande contient la valeur suivante pour la clé de condition.

aws:PrincipalArnarn:aws:sts::123456789012:federated-user/user-name -

Compte AWS utilisateur root — Le contexte de demande contient la valeur suivante pour la clé de condition

aws:PrincipalArn. Lorsque vous spécifiez l'ARN de l'utilisateur root comme valeur pour laaws:PrincipalArnclé de condition, il ne limite les autorisations que pour l'utilisateur root de Compte AWS. Cela diffère de la spécification de l'ARN de l'utilisateur root dans l'élément principal d'une politique basée sur les ressources, qui délègue l'autorité au Compte AWS. Pour en savoir plus sur la spécification de l'ARN de l'utilisateur root dans l'élément principal d'une politique basée sur les ressources, consultez Compte AWS principes.arn:aws:iam::123456789012:root

-

Vous pouvez spécifier l'ARN de l'utilisateur root comme valeur de clé de condition aws:PrincipalArn dans les politiques AWS Organizations de contrôle des services (SCPs). SCPssont un type de politique d'organisation utilisé pour gérer les autorisations au sein de votre organisation et n'affectent que les comptes des membres de l'organisation. Une SCP limite les autorisations des utilisateurs et des rôles IAM dans les comptes membres, y compris l'utilisateur racine du compte membre. Pour plus d'informations sur l'effet du SCP SCPs sur les autorisations, consultez la section Effets du SCP sur les autorisations dans le Guide de l'AWS Organizations utilisateur.

aws:PrincipalAccount

Utilisez cette clé pour comparer le compte auquel appartient le principal demandeur avec l'identifiant de compte spécifié dans la politique. Pour les demandes anonymes, le contexte de la demande renvoie anonymous.

-

Disponibilité : cette clé figure dans le contexte de la demande pour toutes les demandes, y compris les requêtes anonymes.

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

Dans l'exemple suivant, l'accès est refusé, sauf aux principaux possédant le numéro de compte 123456789012.

aws:PrincipalOrgPaths

Utilisez cette clé pour comparer le AWS Organizations chemin du principal qui fait la demande avec le chemin indiqué dans la politique. Ce principal peut être un utilisateur IAM, un rôle IAM, un principal utilisateur fédéré AWS STS ou un Utilisateur racine d'un compte AWS. Dans une politique, cette clé de condition garantit que le demandeur est membre du compte au sein de la racine de l'organisation ou des unités organisationnelles (OUs) spécifiées dans AWS Organizations. Un AWS Organizations chemin est une représentation textuelle de la structure d'une AWS Organizations entité. Pour de plus amples informations sur l'utilisation et la compréhension des chemins, veuillez consulter Comprendre le chemin de AWS Organizations l'entité.

-

Availability (Disponibilité) : cette clé ne figure dans le contexte de la demande que si le principal est membre d'une organisation. Les demandes anonymes n'incluent pas cette clé.

-

Type de données – Chaîne (liste)

-

Type de valeur – À valeur multiple

Note

IDs Les organisations sont uniques au niveau mondial, mais l'unité d'organisation IDs et la racine ne IDs sont uniques qu'au sein d'une organisation. Cela signifie qu'aucune organisation ne partage le même ID d'organisation. Toutefois, une autre organisation peut avoir le même ID d'unité d'organisation ou ID racine que vous. Nous vous recommandons de toujours inclure l'ID d'organisation lorsque vous spécifiez une unité d'organisation ou une racine.

Par exemple, la condition suivante renvoie true les principaux des comptes rattachés directement à l'unité d'organisationou-ab12-22222222, mais pas à son enfant OUs.

"Condition" : { "ForAnyValue:StringEquals" : { "aws:PrincipalOrgPaths":["o-a1b2c3d4e5/r-ab12/ou-ab12-11111111/ou-ab12-22222222/"] }}

La condition suivante s'applique true aux titulaires d'un compte rattaché directement à l'UO ou à l'un de ses enfants OUs. Lorsque vous incluez un caractère générique, vous devez utiliser l'opérateur de condition StringLike.

"Condition" : { "ForAnyValue:StringLike" : { "aws:PrincipalOrgPaths":["o-a1b2c3d4e5/r-ab12/ou-ab12-11111111/ou-ab12-22222222/*"] }}

La condition suivante s'trueapplique aux principaux d'un compte rattaché directement à l'un des enfants OUs, mais pas directement à l'unité d'organisation parent. La condition précédente s'applique à l'unité d'organisation ou à tous les enfants. La condition suivante s'applique uniquement aux enfants (et aux enfants de ces enfants).

"Condition" : { "ForAnyValue:StringLike" : { "aws:PrincipalOrgPaths":["o-a1b2c3d4e5/r-ab12/ou-ab12-11111111/ou-ab12-22222222/ou-*"] }}

La condition suivante autorise l'accès à chaque principal de l'organisation o-a1b2c3d4e5, quelle que soit l'unité d'organisation parent.

"Condition" : { "ForAnyValue:StringLike" : { "aws:PrincipalOrgPaths":["o-a1b2c3d4e5/*"] }}

aws:PrincipalOrgPaths est une clé de condition à valeurs multiples. Les clés multivaluées peuvent avoir plusieurs valeurs dans le contexte de la demande. Lorsque vous utilisez plusieurs valeurs avec l'opérateur de condition ForAnyValue, le chemin d'accès du principal doit correspondre à l'un des chemins spécifiés dans la politique. Pour de plus amples informations sur les clés de condition à valeurs multiples, veuillez consulter Définir les opérateurs pour les clés de contexte à valeurs multiples.

"Condition": { "ForAnyValue:StringLike": { "aws:PrincipalOrgPaths": [ "o-a1b2c3d4e5/r-ab12/ou-ab12-33333333/*", "o-a1b2c3d4e5/r-ab12/ou-ab12-22222222/*" ] } }

aws:PrincipalOrgID

Utilisez cette clé pour comparer l'identifiant de l'organisation AWS Organizations à laquelle appartient le principal demandeur avec l'identifiant spécifié dans la politique.

-

Availability (Disponibilité) : cette clé ne figure dans le contexte de la demande que si le principal est membre d'une organisation. Les demandes anonymes n'incluent pas cette clé.

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

Cette clé globale constitue une alternative à la liste de tous IDs les AWS comptes d'une organisation. Vous pouvez utiliser cette clé de condition pour simplifier la spécification de l'élément Principal d'une politique basée sur une ressource. Vous pouvez spécifier l'ID de l'organisation dans l'élément Condition. Lorsque vous ajoutez et supprimez des comptes, les politiques qui contiennent la clé aws:PrincipalOrgID ajoutent automatiquement les bons comptes et ne nécessitent pas de mise à jour manuelle.

Par exemple, la politique de compartiment Amazon S3 suivante permet aux membres de n'importe quel compte de l'organisation o-xxxxxxxxxxx d'ajouter un objet dans le compartiment amzn-s3-demo-bucket.

Note

Cette condition globale s'applique également au compte de gestion d'une organisation AWS . Cette politique empêche tous les principaux en dehors de l'organisation spécifiée d'accéder au compartiment Amazon S3. Cela inclut tous AWS les services qui interagissent avec vos ressources internes, tels que AWS CloudTrail l'envoi de données de journal vers vos compartiments Amazon S3. Pour savoir comment accorder l'accès aux AWS services en toute sécurité, consultezaws:PrincipalIsAWSService.

Pour plus d'informations AWS Organizations, voir Qu'est-ce que c'est AWS Organizations ? dans le guide de AWS Organizations l'utilisateur.

aws:PrincipalTag/tag-key

Utilisez cette clé pour comparer la balise attachée au principal effectuant la demande avec la balise spécifiée dans la politique. Si plusieurs balises sont attachées au principal, le contexte de la demande inclut une clé aws:PrincipalTag pour chaque clé de balise attachée.

-

Availability (Disponibilité) : cette clé figure dans le contexte de la demande si le principal utilise un utilisateur IAM avec des balises attachées. Elle est incluse pour un principal utilisant un rôle IAM avec des balises attachées ou des balises de session. Les demandes anonymes n'incluent pas cette clé.

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

Vous pouvez ajouter des attributs personnalisés à un utilisateur ou un rôle sous la forme d'une paire clé-valeur. Pour plus d'informations sur les balises IAM, consultez Tags pour les Gestion des identités et des accès AWS ressources. Vous pouvez utiliser aws:PrincipalTagpour le contrôle d'accès des principaux AWS

.

Cet exemple montre comment vous pouvez créer une politique basée sur l'identité qui autorise les utilisateurs avec la balise department=hr à gérer les utilisateurs, groupes ou rôles IAM. Pour utiliser cette politique, remplacez celle de italicized placeholder text l'exemple de politique par vos propres informations. Ensuite, suivez les instructions fournies dans create a policy (créer une politique) ou edit a policy (modifier une politique).

aws:PrincipalIsAWSService

Utilisez cette touche pour vérifier si l'appel à votre ressource est effectué directement par un directeur AWS de service. Par exemple, AWS CloudTrail utilise le principal de service cloudtrail.amazonaws.com pour écrire des journaux dans votre compartiment Amazon S3. La clé de contexte de demande est définie sur true lorsqu'un service utilise un principal de service pour effectuer une action directe sur vos ressources. La clé de contexte est définie sur false si le service utilise les informations d'identification d'un principal IAM pour effectuer une demande au nom du principal. Elle est également définie sur false si le service utilise un rôle de service ou un rôle lié à un service pour effectuer un appel au nom du principal.

-

Disponibilité : cette clé est présente dans le contexte de la demande pour toutes les demandes d'API signées utilisant des informations d'identification AWS . Les demandes anonymes n'incluent pas cette clé.

-

Types de données – Booléen

-

Type de valeur – À valeur unique

Vous pouvez utiliser cette clé de condition pour limiter l'accès à vos identités fiables et aux emplacements réseau attendus tout en accordant l'accès aux AWS services en toute sécurité.

Dans l'exemple de politique de compartiment Amazon S3 suivant, l'accès au compartiment est restreint sauf si la demande provient vpc-111bbb22 ou provient d'un principal de service, tel que CloudTrail.

Dans la vidéo suivante, découvrez comment utiliser la clé de condition aws:PrincipalIsAWSService dans une politique.

aws:PrincipalServiceName

Utilisez cette clé pour comparer le nom du principal de service dans la politique au principal de service qui effectue des demandes à vos ressources. Vous pouvez utiliser cette clé pour vérifier si cet appel est effectué par un principal de service spécifique. Lorsqu'un principal de service effectue une demande directe à vos ressources, la clé aws:PrincipalServiceName contient le nom du principal de service. Par exemple, le nom principal du AWS CloudTrail service estcloudtrail.amazonaws.com.

-

Disponibilité — Cette clé est présente dans la demande lorsque l'appel est effectué par un directeur AWS de service. Cette clé n'est présente dans aucun autre cas, notamment les suivants :

-

Si le service utilise un rôle de service ou un rôle lié à un service pour effectuer un appel au nom du principal.

-

Si le service utilise les informations d'identification d'un principal IAM pour effectuer une demande au nom du principal.

-

Si l'appel est effectué directement par un principal IAM.

-

Si l'appel est passé par un demandeur anonyme.

-

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

Vous pouvez utiliser cette clé de condition pour limiter l'accès à vos identités fiables et aux emplacements réseau attendus tout en accordant l'accès à un AWS service en toute sécurité.

Dans l'exemple de politique de compartiment Amazon S3 suivant, l'accès au compartiment est restreint sauf si la demande provient vpc-111bbb22 ou provient d'un principal de service, tel que CloudTrail.

aws:PrincipalServiceNamesList

Cette clé fournit une liste de tous les noms des principal de service appartenant au service. Il s'agit d'une clé de condition avancée. Vous pouvez l'utiliser pour empêcher le service d'accéder à vos ressources à partir d'une région spécifique uniquement. Certains services peuvent créer des principaux de services régionaux pour indiquer une instance particulière du service dans une région spécifique. Vous pouvez limiter l'accès à une ressource à une instance particulière du service. Lorsqu'un principal de service effectue une demande directe à vos ressources, aws:PrincipalServiceNamesList contient une liste non ordonnée de tous les noms des principaux de services associés à l'instance régionale du service.

-

Disponibilité — Cette clé est présente dans la demande lorsque l'appel est effectué par un directeur AWS de service. Cette clé n'est présente dans aucun autre cas, notamment les suivants :

-

Si le service utilise un rôle de service ou un rôle lié à un service pour effectuer un appel au nom du principal.

-

Si le service utilise les informations d'identification d'un principal IAM pour effectuer une demande au nom du principal.

-

Si l'appel est effectué directement par un principal IAM.

-

Si l'appel est passé par un demandeur anonyme.

-

-

Type de données – Chaîne (liste)

-

Type de valeur – À valeur multiple

aws:PrincipalServiceNamesList est une clé de condition à valeurs multiples. Les clés multivaluées peuvent avoir plusieurs valeurs dans le contexte de la demande. Vous devez utiliser les opérateurs d'ensemble ForAnyValue ou ForAllValues avec l'opérateur de condition de chaîne pour cette clé. Pour de plus amples informations sur les clés de condition à valeurs multiples, veuillez consulter Définir les opérateurs pour les clés de contexte à valeurs multiples.

aws:PrincipalType

Utilisez cette clé pour comparer le type de principal qui effectue la demande avec le type de principal spécifié dans la politique. Pour plus d'informations, veuillez consulter Comment spécifier un principal. Pour des exemples spécifiques de valeurs clés principal, veuillez consulter Valeurs de la clé du principal.

-

Disponibilité : cette clé figure dans le contexte de la demande pour toutes les demandes, y compris les requêtes anonymes.

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

aws:userid

Utilisez cette clé pour comparer l'identifiant principal du demandeur avec l'ID spécifié dans la politique. Pour les utilisateurs IAM, la valeur du contexte de la demande est l'ID utilisateur. Pour les rôles IAM, ce format de valeur peut varier. Pour de plus amples informations sur l'ajout de principaux, veuillez consulter Comment spécifier un principal. Pour des exemples spécifiques de valeurs clés principal, veuillez consulter Valeurs de la clé du principal.

-

Disponibilité : cette clé figure dans le contexte de la demande pour toutes les demandes, y compris les requêtes anonymes.

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

aws:username

Utilisez cette clé pour comparer le nom d'utilisateur du demandeur avec celui spécifié dans la politique. Pour de plus amples informations sur l'ajout de principaux, veuillez consulter Comment spécifier un principal. Pour des exemples spécifiques de valeurs clés principal, veuillez consulter Valeurs de la clé du principal.

-

Availability (Disponibilité) : cette clé figure toujours dans le contexte de la demande pour les utilisateurs IAM. Les demandes anonymes et les demandes effectuées à l'aide des rôles Utilisateur racine d'un compte AWS ou IAM n'incluent pas cette clé. Les requêtes effectuées à l'aide des informations d'identification IAM Identity Center n'incluent pas cette clé dans le contexte.

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

Propriétés d’une session de rôle

Utilisez les clés de condition suivantes pour comparer les propriétés de la session de rôle au moment de sa génération. Ces clés de condition ne sont disponibles que lorsqu’une demande est effectuée par un principal avec des informations d’identification de session de rôle ou de principal d’utilisateur fédéré. Les valeurs de ces clés de condition sont intégrées dans le jeton de session du rôle.

Un rôle est un type de principal. Vous pouvez également utiliser les clés de condition de la section Propriétés du principal pour évaluer les propriétés d’un rôle lorsque ce dernier effectue une requête.

aws:AssumedRoot

Utilisez cette clé pour vérifier si la demande a été faite à l'aide de AssumeRoot. AssumeRootrenvoie des informations d'identification à court terme pour une session utilisateur root privilégiée que vous pouvez utiliser pour effectuer des actions privilégiées sur les comptes des membres de votre organisation. Pour de plus amples informations, veuillez consulter Gestion centralisée de l’accès root pour les comptes membres.

-

Disponibilité — Cette clé est incluse dans le contexte de la demande uniquement lorsque le principal utilise les informations d'identification de AssumeRootpour effectuer la demande.

-

Types de données – Booléen

-

Type de valeur – À valeur unique

Dans l'exemple suivant, lorsqu'il est utilisé comme politique de contrôle des services, interdit l'utilisation des informations d'identification à long terme d'un utilisateur root dans un compte AWS Organizations membre. La politique n’empêche pas les sessions AssumeRoot d’effectuer les actions autorisées par une session AssumeRoot.

aws:FederatedProvider

Utilisez cette clé pour comparer le fournisseur d'identité (IdP) émetteur du principal avec l'IdP que vous spécifiez dans la politique. Cela signifie qu'un rôle IAM a été assumé à l'aide de l'AssumeRoleWithWebIdentity AWS STS opération. Lorsque les informations d'identification temporaires de la séance de rôle résultante sont utilisées pour effectuer une demande, le contexte de la demande identifie l'IdP qui a authentifié l'identité fédérée d'origine.

-

Disponibilité : cette clé est présente dans la session de rôle d’un rôle qui a été assumé à l’aide du fournisseur OpenID Connect (OIDC) et dans la politique de confiance de rôle lorsqu’un fournisseur OIDC est utilisé pour appeler

AssumeRoleWithWebIdentity. -

Types de données – Chaîne*

-

Type de valeur – À valeur unique

* Le type de données dépend de votre IdP :

-

Si vous utilisez un AWS IdP intégré, tel qu'Amazon Cognito, la valeur clé sera une chaîne. La valeur clé peut ressembler à :

cognito-identity.amazonaws.com. -

Si vous utilisez un IdP qui n'est pas intégré à Amazon EKS ou qui n'est pas intégré à AWSGitHub

Amazon EKS, la valeur clé sera ARN. La valeur clé peut ressembler à : arn:aws:iam::.111122223333:oidc-provider/oidc.eks.region.amazonaws.com/id/OIDC_Provider_ID

Pour plus d'informations sur les IdPs réseaux externesAssumeRoleWithWebIdentity, voirScénarios courants. Pour de plus amples informations, veuillez consulter Principaux de séance de rôle.

aws:TokenIssueTime

Utilisez cette clé pour comparer la date et l'heure d'émission des informations d'identification de sécurité temporaires avec celles spécifiées dans la politique.

-

Availability (Disponibilité) : cette clé figure dans le contexte de la demande uniquement lorsque le principal utilise des informations d'identification temporaires pour effectuer la demande. La clé n'est pas présente dans AWS CLI les demandes AWS d'API ou de AWS SDK effectuées à l'aide de clés d'accès.

-

Type de données – Date

-

Type de valeur – À valeur unique

Pour savoir quels services prennent en charge l'utilisation d'informations d'identification temporaires, consultez AWS services qui fonctionnent avec IAM.

aws:MultiFactorAuthAge

Utilisez cette clé pour comparer le nombre de secondes écoulées depuis l'authentification du principal demandeur avec MFA avec le nombre spécifié dans la politique. Pour plus d'informations sur l'authentification MFA, consultez AWS Authentification multifactorielle dans IAM.

Important

Cette clé de condition n'est pas présente pour les identités fédérées ou les demandes effectuées à l'aide de clés d'accès pour signer les demandes de AWS CLI, d' AWS API ou de AWS SDK. Pour en savoir plus sur l’ajout d’une protection MFA aux opérations d’API à l’aide d’informations d’identification de sécurité temporaires, consultez Accès sécurisé aux API avec MFA.

Pour vérifier si le MFA est utilisé pour valider les identités fédérées IAM, vous pouvez transmettre la méthode d'authentification de votre fournisseur d'identité à AWS une balise de session. Pour en savoir plus, consultez Transmettez les tags de session AWS STS. Pour appliquer MFA aux identités IAM Identity Center, vous pouvez activer les attributs pour le contrôle d’accès afin de transmettre une demande d’assertion SAML avec la méthode d’authentification de votre fournisseur d’identité à IAM Identity Center.

-

Disponibilité : cette clé figure dans le contexte de la demande uniquement lorsque le principal utilise des informations d’identification temporaires pour effectuer la requête. Les politiques avec des conditions MFA peuvent être attachées à ce qui suit :

-

Un utilisateur ou un groupe IAM

-

Une ressource telle qu'un compartiment Amazon S3, une file d'attente Amazon SQS ou une rubrique Amazon SNS

-

La politique d'approbation d'un rôle IAM qui peut être endossée par un utilisateur

-

-

Type de données – Numérique

-

Type de valeur – À valeur unique

aws:MultiFactorAuthPresent

Utilisez cette clé pour vérifier si l’authentification multifactorielle (MFA) a été utilisée pour valider les informations d’identification de sécurité temporaires qui ont servi à effectuer la requête.

Important

Cette clé de condition n'est pas présente pour les identités fédérées ou les demandes effectuées à l'aide de clés d'accès pour signer les demandes de AWS CLI, d' AWS API ou de AWS SDK. Pour en savoir plus sur l’ajout d’une protection MFA aux opérations d’API à l’aide d’informations d’identification de sécurité temporaires, consultez Accès sécurisé aux API avec MFA.

Pour vérifier si le MFA est utilisé pour valider les identités fédérées IAM, vous pouvez transmettre la méthode d'authentification de votre fournisseur d'identité à AWS une balise de session. Pour en savoir plus, consultez Transmettez les tags de session AWS STS. Pour appliquer MFA aux identités IAM Identity Center, vous pouvez activer les attributs pour le contrôle d’accès afin de transmettre une demande d’assertion SAML avec la méthode d’authentification de votre fournisseur d’identité à IAM Identity Center.

-

Availability (Disponibilité) : cette clé figure dans le contexte de la demande uniquement lorsque le principal utilise des informations d'identification temporaires pour effectuer la demande. Les politiques avec des conditions MFA peuvent être attachées à ce qui suit :

-

Un utilisateur ou un groupe IAM

-

Une ressource telle qu'un compartiment Amazon S3, une file d'attente Amazon SQS ou une rubrique Amazon SNS

-

La politique d'approbation d'un rôle IAM qui peut être endossée par un utilisateur

-

-

Types de données – Booléen

-

Type de valeur – À valeur unique

Les informations d'identification temporaires sont utilisées pour authentifier les rôles IAM et les utilisateurs IAM à l'aide de jetons temporaires provenant de AssumeRoleou GetSessionToken, et les utilisateurs du. AWS Management Console

Les clés d'accès utilisateur IAM sont des informations d'identification à long terme, mais dans certains cas, elles AWS créent des informations d'identification temporaires au nom des utilisateurs IAM pour effectuer des opérations. Dans ces cas, la clé aws:MultiFactorAuthPresent est présente dans la demande et définie sur la valeur false. Deux scénarios courants peuvent expliquer ce comportement :

-

Les utilisateurs IAM utilisent AWS Management Console sans le savoir des informations d'identification temporaires. Les utilisateurs se connectent à la console avec leur nom d'utilisateur et leur mot de passe, qui sont des informations d'identification à long terme. Toutefois, en arrière-plan, la console génère des informations d'identification temporaires pour le compte de l'utilisateur.

-

Si un utilisateur IAM appelle un AWS service, le service réutilise les informations d'identification de l'utilisateur pour faire une autre demande à un autre service. Par exemple, lorsque vous appelez Athena pour accéder à un compartiment Amazon S3 ou lorsque vous l'utilisez CloudFormation pour créer une instance Amazon EC2. Pour la demande suivante, AWS utilise des informations d'identification temporaires.

Pour savoir quels services prennent en charge l'utilisation d'informations d'identification temporaires, consultez AWS services qui fonctionnent avec IAM.

La clé aws:MultiFactorAuthPresent n'est jamais présente lorsqu'une API ou une commande de l'interface de ligne de commande (CLI) est appelée avec des informations d'identification à long terme, telles que des paires de clés d'accès. Par conséquent, nous vous recommandons d'utiliser les versions ...IfExists des opérateurs de condition lors de la vérification de cette clé.

Il est important de comprendre que l'élément Condition suivant ne constitue pas une méthode fiable pour vérifier si une demande est authentifiée avec MFA.

##### WARNING: NOT RECOMMENDED #####

"Effect" : "Deny",

"Condition" : { "Bool" : { "aws:MultiFactorAuthPresent" : "false" } }Cette combinaison de l'effet Deny, de l'élément Bool et de la valeur false refuse les demandes qui peuvent être authentifiées à l'aide de MFA, mais ne l'ont pas été. Cela s'applique uniquement aux informations d'identification temporaires qui prennent en charge l'utilisation de l'authentification MFA. Cette instruction ne refuse pas l'accès aux demandes effectuées à l'aide d'informations d'identification à long terme, ni aux demandes qui ont été authentifiées avec MFA. Utilisez cet exemple avec précaution, car sa logique est complexe et qu'il ne teste pas si l'authentification MFA a été effectivement utilisée.

De même, n'utilisez pas la combinaison de l'effet Deny, de l'élément Null et de true, car elle se comporte de la même manière et sa logique est encore plus complexe.

Combinaison recommandée

Nous vous recommandons plutôt d'utiliser l'opérateur BoolIfExists pour vérifier si une demande est authentifiée à l'aide de MFA.

"Effect" : "Deny", "Condition" : { "BoolIfExists" : { "aws:MultiFactorAuthPresent" : "false" } }

Cette combinaison de Deny, BoolIfExists et false refuse les demandes qui ne sont pas authentifiées à l'aide de MFA. Elle refuse en particulier les demandes provenant d'informations d'identification temporaires qui n'incluent pas l'authentification MFA. Il refuse également les demandes effectuées à l'aide d'informations d'identification à long terme, telles que les opérations AWS CLI d' AWS API effectuées à l'aide de clés d'accès. L'opérateur *IfExists vérifie si la clé aws:MultiFactorAuthPresent existe et est présente ou non. Utilisez cet opérateur si vous souhaitez refuser une demande qui n'est pas authentifiée à l'aide de MFA. Ceci est plus sûr, mais peut casser tout code ou script utilisant des clés d'accès pour accéder à l' AWS

API AWS CLI or.

Combinaisons alternatives

Vous pouvez également utiliser l'BoolIfExistsopérateur pour autoriser les demandes authentifiées par MFA et/ou les demandes d' AWS API effectuées à l' AWS CLI aide d'informations d'identification à long terme.

"Effect" : "Allow", "Condition" : { "BoolIfExists" : { "aws:MultiFactorAuthPresent" : "true" } }

Cette condition correspond à deux cas : si la clé existe et est présente ou si la clé n'existe pas. Cette combinaison de Allow, BoolIfExists et true autorise les demandes qui sont authentifiées à l'aide de MFA, ou les demandes qui ne peuvent pas être authentifiées à l'aide de MFA. Cela signifie que AWS CLI les opérations AWS d'API et de AWS SDK sont autorisées lorsque le demandeur utilise ses clés d'accès à long terme. Cette combinaison n'autorise pas les demandes provenant d'informations d'identification temporaires qui pourraient, mais n'incluent pas MFA.

Lorsque vous créez une politique à l'aide de l'éditeur visuel de la console IAM et que vous sélectionnez MFA required (MFA obligatoire), cette combinaison s'applique. Ce paramètre nécessite l'authentification MFA pour l'accès à la console, mais autorise un accès par programmation sans authentification MFA.

Sinon, vous pouvez utiliser l'opérateur Bool pour autoriser les demandes par programmation et les demandes de console uniquement lorsqu'elles sont authentifiées à l'aide de MFA.

"Effect" : "Allow",

"Condition" : { "Bool" : { "aws:MultiFactorAuthPresent" : "true" } }Cette combinaison de Allow, Bool et true autorise uniquement les demandes authentifiées par MFA. Cela s'applique uniquement aux informations d'identification temporaires qui prennent en charge l'utilisation de l'authentification MFA. Cette instruction n'autorise pas l'accès aux demandes effectuées à l'aide de clés d'accès à long terme ou d'informations d'identification temporaires sans authentification MFA.

N'utilisez pas de construction de politique semblable à la suivante pour vérifier la présence de la clé MFA :

##### WARNING: USE WITH CAUTION #####

"Effect" : "Allow",

"Condition" : { "Null" : { "aws:MultiFactorAuthPresent" : "false" } }Cette combinaison de l'effet Allow, de l'élément Null et de la valeur false autorise uniquement les demandes qui peuvent être authentifiées à l'aide de MFA, que la demande soit réellement authentifiée ou non. Elle autorise toutes les demandes effectuées à l'aide d'informations d'identification temporaires et refuse l'accès aux informations d'identification à long terme. Utilisez cet exemple avec précaution, car il ne teste pas si l'authentification MFA a été effectivement utilisée.

aws:ChatbotSourceArn

Utilisez cette clé pour comparer l’ARN de configuration du chat source défini par le principal à l’ARN de configuration du chat que vous spécifiez dans la politique du rôle IAM associé à la configuration de votre canal. Vous pouvez autoriser les demandes en fonction de la session d’attribution de rôle initiée par Amazon Q Developer dans les applications de chat.

-

Disponibilité : cette clé figure dans le contexte de la demande par le service Amazon Q Developer dans les applications de chat lorsqu’une session de rôle est prise en charge. La valeur clé est l’ARN de configuration du chat, par exemple lorsque vous exécutez une commande AWS CLI depuis un canal de discussion.

-

Type de données – ARN

-

Type de valeur – À valeur unique

-

Exemple de valeur : –

arn:aws::chatbot::123456789021:chat-configuration/slack-channel/private_channel

La politique suivante refuse les requêtes put Amazon S3 put sur le compartiment spécifié pour toutes les requêtes provenant d’un canal Slack.

aws:Ec2InstanceSourceVpc

Cette clé identifie le VPC auquel les informations d'identification du rôle IAM Amazon EC2 ont été fournies. Vous pouvez utiliser cette clé dans une politique avec la clé aws:SourceVPC globale pour vérifier si un appel provient d'un VPC (aws:SourceVPC) qui correspond au VPC auquel un identifiant a été délivré (aws:Ec2InstanceSourceVpc).

-

Disponibilité : cette clé est incluse dans le contexte de la demande lorsque le demandeur signe des demandes avec des informations d'identification de rôle Amazon EC2. Elle peut être utilisée dans les politiques IAM, les politiques de contrôle des services, les politiques de points de terminaison d'un VPC et les politiques de ressources.

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

Cette clé peut être utilisée avec des valeurs d'identifiant VPC, mais elle est particulièrement utile lorsqu'elle est utilisée en tant que variable associée à la clé contextuelle aws:SourceVpc. Cette clé contextuelle aws:SourceVpc figure dans le contexte de la demande uniquement si le demandeur utilise un point de terminaison de VPC pour effectuer la demande. Utiliser aws:Ec2InstanceSourceVpc avec aws:SourceVpc permet d'utiliser aws:Ec2InstanceSourceVpc plus largement, car la comparaison porte sur des valeurs qui changent généralement ensemble.

Dans l'exemple ci-dessus, l'accès est refusé si la valeur aws:SourceVpc n'est pas égale à la valeur aws:Ec2InstanceSourceVpc. La déclaration de politique est limitée aux seuls rôles utilisés en tant que rôles d'instance Amazon EC2 en testant l'existence de la clé conditionnelle ec2:SourceInstanceARN.

La politique permet aws:ViaAWSService d' AWS autoriser les demandes lorsque les demandes sont effectuées au nom de vos rôles d'instance Amazon EC2. Par exemple, lorsque vous envoyez une demande depuis une instance Amazon EC2 à un compartiment Amazon S3 chiffré, Amazon S3 passe un appel en votre AWS KMS nom. Certaines clés ne sont pas présentes lorsque la demande est faite à AWS KMS.

aws:Ec2InstanceSourcePrivateIPv4

Cette clé identifie l'adresse IPv4 privée de l'elastic network interface principale à laquelle les informations d'identification du rôle IAM Amazon EC2 ont été fournies. Vous devez utiliser cette clé de condition avec sa clé aws:Ec2InstanceSourceVpc associée pour vous assurer de disposer d'une combinaison unique d'ID VPC et d'adresse IP privée source. Utilisez cette clé avec aws:Ec2InstanceSourceVpc pour vous assurer qu'une demande a été faite à partir de la même adresse IP privée à laquelle les informations d'identification ont été transmises.

-

Disponibilité : cette clé est incluse dans le contexte de la demande lorsque le demandeur signe des demandes avec des informations d’identification de rôle Amazon EC2. Elle peut être utilisée dans les politiques IAM, les politiques de contrôle des services, les politiques de points de terminaison d'un VPC et les politiques de ressources.

-

Type de données – Adresse IP

-

Type de valeur – À valeur unique

Important

Cette clé ne doit pas être utilisée seule dans une instruction Allow. Les adresses IP privées ne sont par définition pas uniques d'un point de vue global. Vous devez utiliser la clé aws:Ec2InstanceSourceVpc chaque fois que vous utilisez la clé aws:Ec2InstanceSourcePrivateIPv4 pour spécifier le VPC à partir duquel les informations d'identification de votre instance Amazon EC2 peuvent être utilisées.

L'exemple suivant est une politique de contrôle des services (SCP) qui refuse l'accès à toutes les ressources sauf si la demande arrive via un point de terminaison VPC dans le même VPC que les informations d'identification du rôle. Dans cet exemple, aws:Ec2InstanceSourcePrivateIPv4 limite la source des informations d’identification à une instance particulière en fonction de l’adresse IP source.

aws:SourceIdentity

Utilisez cette clé pour comparer l'identité source qui a été définie par le principal à l'identité source que vous spécifiez dans la politique.

-

Disponibilité — Cette clé est incluse dans le contexte de la demande une fois qu'une identité source a été définie lorsqu'un rôle est assumé à l'aide d'une commande AWS STS CLI ou d'une opération d' AWS STS

AssumeRoleAPI assume-role. -

Types de données – Chaîne

-

Type de valeur – À valeur unique

Vous pouvez utiliser cette clé dans une politique pour autoriser les acteurs ayant défini une identité source à effectuer des actions lorsqu'ils assument un rôle. AWS L'activité pour l'identité source spécifiée du rôle apparaît dans AWS CloudTrail. Cela permet aux administrateurs de déterminer plus facilement qui ou quoi a effectué des actions avec un rôle dans AWS.

Contrairement à sts:RoleSessionName, une fois l'identité source définie, la valeur ne peut plus être modifiée. Elle est présente dans le contexte de la demande pour toutes les actions entreprises par le rôle. La valeur persiste dans les sessions de rôle suivantes lorsque vous utilisez les informations d'identification de session pour endosser un autre rôle. Le fait d'endosser un rôle à partir d'un autre est appelé chaînage des rôles.

La sts:SourceIdentityclé est présente dans la demande lorsque le principal définit initialement une identité source tout en assumant un rôle à l'aide d'une commande AWS STS CLI ou d'une opération d' AWS STS

AssumeRoleAPI assume-role. La clé aws:SourceIdentity est présente dans la demande pour toutes les actions qui sont effectuées avec une session de rôle disposant d'un ensemble d'identités source.

La politique de confiance de rôle suivante pour CriticalRole dans un compte 111122223333 contient une condition pour aws:SourceIdentity qui empêche un principal sans identité source définie sur Saanvi ou Diego d'endosser le rôle.

Pour en savoir plus sur les informations relatives à l'identité source, veuillez consulter Surveiller et contrôler les actions prises avec les rôles endossés.

ec2:RoleDelivery

Utilisez cette clé pour comparer la version du service de métadonnées d’instance dans la requête signée avec les informations d’identification du rôle IAM pour Amazon EC2. Le service de métadonnées d'instance fait la distinction entre les IMDSv2 demandes IMDSv1 et selon que, pour une demande donnée, GET des en-têtes PUT ou des en-têtes, qui sont uniques à IMDSv2, sont présents dans cette demande.

-

Disponibilité : cette clé est incluse dans le contexte de la requête chaque fois que la session de rôle est créée par une instance Amazon EC2.

-

Type de données – Numérique

-

Type de valeur – À valeur unique

-

Exemples de valeurs : 1,0, 2,0

Vous pouvez configurer le service de métadonnées d'instance (IMDS) sur chaque instance afin que le code local ou les utilisateurs puissent l'utiliser IMDSv2. Lorsque vous spécifiez que cela IMDSv2 doit être utilisé, cela IMDSv1 ne fonctionne plus.

-

Service de métadonnées d'instance, version 1 (IMDSv1) — Une méthode de demande/réponse

-

Service de métadonnées d'instance version 2 (IMDSv2) : méthode orientée session

Pour plus d'informations sur la configuration de votre instance à utiliser IMDSv2, consultez Configurer les options de métadonnées de l'instance.

Dans l'exemple suivant, l'accès est refusé si la RoleDelivery valeur ec2 : dans le contexte de la demande est 1.0 (IMDSv1). Cette instruction de politique peut être appliquée de manière générale car, si la demande n’est pas signée par les informations d’identification de rôle Amazon EC2, elle n’a aucun effet.

Pour plus d’informations, consultez Exemples de politiques pour travailler avec les métadonnées d’instance.

ec2:SourceInstanceArn

Utilisez cette clé pour comparer l’ARN de l’instance à partir de laquelle la session du rôle est générée.

-

Disponibilité : cette clé est incluse dans le contexte de la requête chaque fois que la session de rôle est créée par une instance Amazon EC2.

-

Type de données – ARN

-

Type de valeur – À valeur unique

-

Exemple de valeur — arn:aws:ec2:us-west - 2:111111111111:instance/instance-id

Pour des exemples de politiques, consultez Accorder à une instance spécifique l’autorisation d’afficher des ressources dans d’autres services AWS.

glue:RoleAssumedBy

Le AWS Glue service définit cette clé de condition pour chaque demande d' AWS API lorsqu'il AWS Glue effectue une demande en utilisant un rôle de service pour le compte du client (pas par un poste ou un point de terminaison de développeur, mais directement par le AWS Glue service). Utilisez cette clé pour vérifier si un appel à une AWS ressource provient du AWS Glue service.

-

Disponibilité — Cette clé est incluse dans le contexte de la demande lorsque AWS Glue vous effectuez une demande en utilisant un rôle de service pour le compte du client.

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

-

Exemple de valeur : cette clé est toujours définie sur

glue.amazonaws.com.

L'exemple suivant ajoute une condition permettant au AWS Glue service d'obtenir un objet depuis un compartiment Amazon S3.

{ "Effect": "Allow", "Action": "s3:GetObject", "Resource": "arn:aws:s3:::amzn-s3-demo-bucket/*", "Condition": { "StringEquals": { "glue:RoleAssumedBy": "glue.amazonaws.com" } } }

glue:CredentialIssuingService

Le AWS Glue service définit cette clé pour chaque demande d' AWS API à l'aide d'un rôle de service provenant d'un poste de travail ou d'un point de terminaison de développeur. Utilisez cette clé pour vérifier si un appel à une AWS ressource provient d'une AWS Glue tâche ou d'un point de terminaison du développeur.

-

Disponibilité — Cette clé est incluse dans le contexte de la demande lorsque vous effectuez une AWS Glue demande provenant d'un poste de travail ou d'un point de terminaison de développeur.

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

-

Exemple de valeur : cette clé est toujours définie sur

glue.amazonaws.com.

L'exemple suivant ajoute une condition attachée à un rôle IAM utilisé par une AWS Glue tâche. Cela garantit que certaines actions sont allowed/denied basées sur le fait que la session de rôle est utilisée ou non pour un environnement d'exécution de AWS Glue tâches.

{ "Effect": "Allow", "Action": "s3:GetObject", "Resource": "arn:aws:s3:::amzn-s3-demo-bucket/*", "Condition": { "StringEquals": { "glue:CredentialIssuingService": "glue.amazonaws.com" } } }

codebuild:BuildArn

Cette clé identifie l'ARN de CodeBuild build auquel les informations d'identification du rôle IAM ont été fournies. Utilisez cette clé pour vérifier si un appel à une AWS ressource provient d'une CodeBuild version spécifique.

Note

La valeur complète de n'codebuild:BuildArnest pas connue à l'avance car elle contient l'ID de build généré dynamiquement.

-

Disponibilité — Cette clé est incluse dans le contexte de la demande chaque fois qu'une demande est faite par un rôle assumé par CodeBuild.

-

Type de données – ARN

-

Type de valeur – À valeur unique

-

Exemple de valeur — arn:aws:codebuild:us-east- 1:123456789012:build/:12345678-1234-1234-1234-1234-123456789012 MyBuildProject

L'exemple suivant permet à une CodeBuild version spécifique s3:GetObject d'avoir accès au compartiment spécifié.

{ "Effect": "Allow", "Action": "s3:GetObject", "Resource": "arn:aws:s3:::amzn-s3-demo-bucket/*", "Condition": { "ArnLike": { "codebuild:BuildArn": "arn:aws:codebuild:us-east-1:123456789012:build/MyBuildProject:*" } } }

codebuild:ProjectArn

Cette clé identifie l'ARN du CodeBuild projet selon lequel les informations d'identification du rôle IAM ont été fournies à une CodeBuild version. Utilisez cette clé pour vérifier si un appel à une AWS ressource provient d'un CodeBuild projet spécifique.

-

Disponibilité — Cette clé est incluse dans le contexte de la demande chaque fois qu'une demande est faite par un rôle assumé par CodeBuild.

-

Type de données – ARN

-

Type de valeur – À valeur unique

-

Exemple de valeur — arn:aws:codebuild:us-east- 1:123456789012:project/ MyBuildProject

L'exemple suivant permet à n'importe quelle version d'un CodeBuild projet spécifique d'avoir s3:GetObject accès au bucket spécifié.

{ "Effect": "Allow", "Action": "s3:GetObject", "Resource": "arn:aws:s3:::amzn-s3-demo-bucket/*", "Condition": { "ArnEquals": { "codebuild:ProjectArn": "arn:aws:codebuild:us-east-1:123456789012:project/MyBuildProject" } } }

lambda:SourceFunctionArn

Utilisez cette clé pour identifier l’ARN de la fonction Lambda auquel les informations d’identification du rôle IAM ont été fournies. Le service Lambda définit cette clé pour chaque demande d' AWS API provenant de l'environnement d'exécution de votre fonction. Utilisez cette clé pour vérifier si un appel à une AWS ressource provient du code d'une fonction Lambda spécifique. Lambda définit également cette clé pour certaines requêtes provenant de l'extérieur de l'environnement d'exécution, telles que l'écriture de journaux CloudWatch et l'envoi de traces à X-Ray.

-

Disponibilité : cette clé est incluse dans le contexte de la requête chaque fois que le code de la fonction Lambda est invoqué.

-

Type de données – ARN

-

Type de valeur – À valeur unique

-

Exemple de valeur — arn:aws:lambda:us-east- 1:123456789012:function : TestFunction

L’exemple suivant permet à une fonction Lambda spécifique d’accéder s3:PutObject au compartiment spécifié.

Pour plus d’informations, consultez la section Travailler avec les informations d’identification de l’environnement d’exécution Lambda dans le Guide du développeur AWS Lambda .

ssm:SourceInstanceArn

Utilisez cette clé pour identifier l'ARN de l'instance AWS Systems Manager gérée auquel les informations d'identification du rôle IAM ont été fournies. Cette clé de condition n’est pas présente lorsque la requête provient d’une instance gérée avec un rôle IAM associé à un profil d’instance Amazon EC2.

-

Disponibilité : cette clé est incluse dans le contexte de la requête lorsque les informations d’identification des rôles sont fournies à une instance AWS Systems Manager gérée.

-

Type de données – ARN

-

Type de valeur – À valeur unique

-

Exemple de valeur — arn:aws:ec2:us-west - 2:111111111111:instance/instance-id

identitystore:UserId

Utilisez cette clé pour comparer l’identité du personnel d’IAM Identity Center dans la requête signée avec l’identité spécifiée dans la politique.

-

Disponibilité : cette clé est incluse lorsque l’appelant de la requête est un utilisateur d’IAM Identity Center.

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

-

Exemple de valeur : 94482488-3041-7026-18f3-be45837cd0e4

Vous pouvez trouver le nom UserId d'un utilisateur dans IAM Identity Center en envoyant une demande à l'GetUserIdAPI à l'aide de l' AWS CLI AWS API ou du AWS SDK.

Propriétés du réseau

Utilisez les clés de condition suivantes pour comparer les détails du réseau d’où provient la requête ou par lesquels elle est passée avec les propriétés du réseau que vous spécifiez dans la politique.

aws:SourceIp

Utilisez cette clé pour comparer l'adresse IP du demandeur avec celle spécifiée dans la politique. La clé de condition aws:SourceIp ne peut être utilisée que pour les plages d'adresses IP publiques.

-

Availability (Disponibilité) : cette clé figure dans le contexte de la demande, sauf lorsque le demandeur utilise un point de terminaison VPC pour effectuer la demande.

-

Type de données – Adresse IP

-

Type de valeur – À valeur unique

La clé de condition aws:SourceIp peut être utilisée dans une politique pour autoriser des principaux à effectuer des demandes uniquement dans une plage IP spécifiée.

Note

aws:SourceIpprend en charge à IPv4 la fois une IPv6 adresse ou une plage d'adresses IP. Pour obtenir la liste de Services AWS ce support IPv6, consultez Services AWS le guide IPv6 de l'utilisateur Amazon VPC.

Par exemple, vous pouvez attacher la politique basée sur l’identité suivante à un rôle IAM. Cette politique permet à l'utilisateur de placer des objets dans le compartiment amzn-s3-demo-bucket3 Amazon S3 s'il effectue l'appel depuis la plage d' IPv4 adresses spécifiée. Cette politique permet également à un AWS service utilisé Transmission des sessions d'accès d'effectuer cette opération en votre nom.

Si vous devez restreindre l'accès aux réseaux qui prennent en charge à la fois l' IPv6adressage IPv4 et l'adresse, vous pouvez inclure l' IPv6 adresse IPv4 et ou des plages d'adresses IP dans la condition de politique IAM. La politique basée sur l'identité suivante permettra à l'utilisateur de placer des objets dans le compartiment amzn-s3-demo-bucket3 Amazon S3 s'il passe l'appel depuis des plages d'adresses spécifiées IPv4 ou depuis des plages d' IPv6 adresses. Avant d'inclure des plages d' IPv6 adresses dans votre politique IAM, vérifiez que le support avec Service AWS lequel vous travaillez est compatible IPv6. Pour obtenir la liste de Services AWS ce support IPv6, consultez Services AWS le guide IPv6 de l'utilisateur Amazon VPC.

Si la demande provient d'un hôte qui utilise un point de terminaison Amazon VPC, la clé aws:SourceIp n'est pas disponible. Vous devez plutôt utiliser une clé spécifique au VPC, telle que aws :. VpcSourceIp Pour plus d'informations sur l'utilisation des points de terminaison d'un VPC, veuillez consulter la rubrique Gestion des identités et des accès pour les points de terminaison d'un VPC et les services de points de terminaison d'un VPC dans le Guide AWS PrivateLink .

Note

Lorsque vous Services AWS passez des appels à d'autres personnes Services AWS en votre nom (service-to-service appels), certains contextes d'autorisation spécifiques au réseau sont supprimés. Si votre politique utilise cette clé de condition avec des Deny instructions, Service AWS les principaux risquent d'être bloqués par inadvertance. Pour permettre aux Services AWS de fonctionner correctement tout en respectant vos exigences en matière de sécurité, excluez les principaux services de vos instructions Deny en ajoutant la clé de condition aws:PrincipalIsAWSService avec la valeur false.

aws:SourceVpc

Utilisez cette clé pour vérifier si une requête passe par le VPC auquel le point de terminaison de VPC est attaché. Dans une politique, vous pouvez utiliser cette clé pour autoriser l'accès à un seul VPC spécifique. Pour de plus amples informations, veuillez consulter Restriction de l'accès à un VPC spécifique dans le Guide de l'utilisateur service de stockage simple Amazon.

-

Availability (Disponibilité) : cette clé figure dans le contexte de la demande uniquement si le demandeur utilise un point de terminaison de VPC pour effectuer la demande.

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

Dans une politique, vous pouvez utiliser cette clé pour autoriser ou restreindre l’accès à un VPC spécifique.

Par exemple, vous pouvez associer la politique basée sur l'identité suivante à un rôle IAM afin de refuser l'accès PutObject au compartiment amzn-s3-demo-bucket3 Amazon S3, sauf si la demande est faite à partir de l'ID VPC spécifié ou en Services AWS utilisant des sessions d'accès direct (FAS) pour effectuer des demandes au nom du rôle. Contrairement à aws:SourceIp, vous devez utiliser aws:ViaAWSService ou aws:CalledVia pour autoriser les requêtes FAS, car le VPC source de la requête initiale n’est pas préservé.

Note

Cette politique ne permet aucune action. Utilisez cette stratégie conjointement à d'autres stratégies qui autorisent des actions spécifiques.

Note

AWS recommande de l'utiliser aws:SourceVpcArn au lieu de aws:SourceVpc s'il aws:SourceVpcArn est pris en charge par le service que vous ciblez. Consultez aws : SourceVpcArn pour obtenir la liste des services pris en charge.

aws:SourceVpcArn

Utilisez cette clé pour vérifier l'ARN du VPC via lequel une demande a été effectuée via un point de terminaison VPC. Cette clé renvoie l'ARN du VPC auquel le point de terminaison du VPC est attaché.

-

Disponibilité — Cette clé est incluse dans le contexte de demande pour les services pris en charge lorsqu'une demande est effectuée via un point de terminaison VPC. La clé n’est pas incluse pour les demandes effectuées via des points de terminaison de service public. Les services suivants prennent en charge cette clé :

-

AWS App Runner (préfixe :

apprunner) -

AWS Application Discovery Service (préfixe :

discovery) -

Amazon Athena (prefixe :

athena) -

AWS Cloud Map (préfixe :

servicediscovery) -

Amazon CloudWatch Application Insights (préfixe :

applicationinsights) -

AWS CloudFormation (préfixe :

cloudformation) -

Amazon Comprehend Medical (prefix:

comprehendmedical) -

AWS Compute Optimizer (préfixe :)

compute-optimizer -

Amazon ; Elastic Container Registry (préfixe :

ecr) -

Amazon Elastic Container Service (préfixe :

ecs) -

Amazon Kinesis Analytics (préfixe

kinesisanalytics:) -

Amazon Route 53 (préfixe :

route53) -

AWS DataSync (préfixe :

datasync) -

Amazon Elastic Block Store (prefixe :

ebs) -

Amazon EventBridge Scheduler (préfixe :)

scheduler -

Amazon Data Firehose (prefixe :

firehose) -

AWS HealthImaging (préfixe :

medical-imaging) -

AWS HealthLake (préfixe :

healthlake) -

AWS HealthOmics (préfixe :

omics) -

Gestion des identités et des accès AWS (sauf pour l'

iam:PassRoleaction) (préfixe :iam) -

AWS IoT FleetWise (préfixe :

iotfleetwise) -

AWS IoT Wireless (préfixe :

iotwireless) -

AWS Key Management Service (préfixe :

kms) -

AWS Lambda (préfixe :

lambda) -

AWS Payment Cryptography (préfixe :

payment-cryptography) -

Amazon Polly (prefixe :

polly) -

AWS Autorité de certification privée (préfixe :

acm-pca) -

AWS Corbeille (préfixe :

rbin) -

Amazon Rekognition (prefixe :

rekognition) -

Service Quotas (préfixe :

servicequotas) -

Amazon Simple Storage Service (prefixe :

s3) -

AWS Storage Gateway (préfixe :

storagegateway) -

AWS Systems Manager Incident Manager Contacts (préfixe :

ssm-contacts) -

Amazon Textract (prefixe :

textract) -

Amazon Transcribe (prefixe :

transcribe) -

AWS Transfer Family (préfixe :

transfer)

-

-

Type de données : ARN

AWS recommande d'utiliser des opérateurs ARN plutôt que des opérateurs de chaîne lors de la comparaison ARNs.

-

Type de valeur – À valeur unique

-

Exemple de valeur : –

arn:aws:ec2:us-east-1:123456789012:vpc/vpc-0e9801d129EXAMPLE

Voici un exemple de politique de compartiment qui refuse l'accès à amzn-s3-demo-bucket et à ses objets depuis n'importe quel endroit en dehors du VPCvpc-1a2b3c4d.

{ "Version":"2012-10-17", "Statement": [ { "Sid": "Access-to-specific-VPC-only", "Principal": "*", "Action": "s3:*", "Effect": "Deny", "Resource": ["arn:aws:s3:::amzn-s3-demo-bucket", "arn:aws:s3:::amzn-s3-demo-bucket/*"], "Condition": { "ArnNotEquals": { "aws:SourceVpcArn": "arn:aws:ec2:us-east-1:*:vpc/vpc-1a2b3c4d" } } } ] }

aws:SourceVpce

Utilisez cette clé pour comparer l'identifiant du point de terminaison de VPC de la demande avec l'ID du point de terminaison spécifié dans la politique.

-

Availability (Disponibilité) : cette clé figure dans le contexte de la demande uniquement si le demandeur utilise un point de terminaison de VPC pour effectuer la demande.

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

Dans une politique, vous pouvez utiliser cette clé pour restreindre l'accès à un point de terminaison de VPC spécifique. Pour de plus amples informations, consultez Restriction de l’accès à un VPC spécifique dans le Guide de l’utilisateur service de stockage simple Amazon. Tout comme lors de l'utilisationaws:SourceVpc, vous devez utiliser aws:ViaAWSService ou aws:CalledVia autoriser les demandes effectuées à l' Services AWS aide de sessions d'accès direct (FAS). En effet, le point de terminaison de VPC source de la requête initiale n’est pas conservé.

aws:VpceAccount

Utilisez cette clé pour comparer l'ID de AWS compte qui possède le point de terminaison VPC via lequel la demande a été faite avec l'ID de compte que vous spécifiez dans la politique. Cette clé de condition vous aide à établir des contrôles du périmètre réseau en garantissant que les demandes transitent par des points de terminaison d’un VPC appartenant à des comptes spécifiques.

-

Disponibilité : cette clé est incluse dans le contexte de la demande lorsqu’une demande est effectuée via un point de terminaison d’un VPC. La clé n’est pas incluse pour les demandes effectuées via des points de terminaison de service public.

Les services suivants prennent en charge cette clé :

-

AWS App Runner (préfixe :

apprunner) -

AWS Application Discovery Service (préfixe :

discovery) -

Amazon Athena (prefixe :

athena) -

AWS Cloud Map (préfixe :

servicediscovery) -

Amazon CloudWatch Application Insights (préfixe :

applicationinsights) -

AWS CloudFormation (préfixe :

cloudformation) -

Amazon Comprehend Medical (prefix:

comprehendmedical) -

AWS Compute Optimizer (préfixe :)

compute-optimizer -

Amazon ; Elastic Container Registry (préfixe :

ecr) -

Amazon Elastic Container Service (préfixe :

ecs) -

Amazon Kinesis Analytics (préfixe

kinesisanalytics:) -

Amazon Route 53 (préfixe :

route53) -

AWS DataSync (préfixe :

datasync) -

Amazon Elastic Block Store (prefixe :

ebs) -

Amazon EventBridge Scheduler (préfixe :)

scheduler -

Amazon Data Firehose (prefixe :

firehose) -

AWS HealthImaging (préfixe :

medical-imaging) -

AWS HealthLake (préfixe :

healthlake) -

AWS HealthOmics (préfixe :

omics) -

Gestion des identités et des accès AWS (sauf pour l'

iam:PassRoleaction) (préfixe :iam) -

AWS IoT FleetWise (préfixe :

iotfleetwise) -

AWS IoT Wireless (préfixe :

iotwireless) -

AWS Key Management Service (préfixe :

kms) -

AWS Lambda (préfixe :

lambda) -

AWS Payment Cryptography (préfixe :

payment-cryptography) -

Amazon Polly (prefixe :

polly) -

AWS Autorité de certification privée (préfixe :

acm-pca) -

AWS Corbeille (préfixe :

rbin) -

Amazon Rekognition (prefixe :

rekognition) -

Service Quotas (préfixe :

servicequotas) -

Amazon Simple Storage Service (prefixe :

s3) -

AWS Storage Gateway (préfixe :

storagegateway) -

AWS Systems Manager Incident Manager Contacts (préfixe :

ssm-contacts) -

Amazon Textract (prefixe :

textract) -

Amazon Transcribe (prefixe :

transcribe) -

AWS Transfer Family (préfixe :

transfer)

-

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

-

Exemple de valeur : –

123456789012

Vous pouvez utiliser cette clé de condition pour restreindre l’accès aux ressources afin que les demandes passent par les points de terminaison d’un VPC appartenant à votre compte. L’exemple de stratégie de compartiment Amazon S3 suivant autorise l’accès lorsque la demande provient d’un point de terminaison d’un VPC appartenant au compte spécifié :

Note

Cette clé de condition est actuellement prise en charge pour un ensemble sélectionné de AWS services. L’utilisation de cette clé avec des services non pris en charge peut entraîner des résultats d’autorisation imprévus. Délimitez toujours la clé de condition aux services pris en charge dans vos politiques.

Certains AWS services accèdent à vos ressources depuis leurs réseaux lorsqu'ils agissent en votre nom. Si vous utilisez de tels services, vous devrez modifier l'exemple de politique ci-dessus pour autoriser les AWS services à accéder à vos ressources depuis l'extérieur de votre réseau. Pour plus d’informations sur les modèles d’accès à prendre en compte lors de l’application de contrôles d’accès basés sur l’origine de la demande, consultez Mettez en place des barrières de protection des autorisations à l’aide de périmètres de données.

aws:VpceOrgID

Utilisez cette clé pour comparer l'identifiant de l'organisation propriétaire du point de terminaison VPC à partir duquel la demande a été faite avec l'identifiant que vous spécifiez dans la politique. AWS Organizations Cette clé de condition offre l’approche la plus évolutive en matière de contrôles du périmètre réseau, en incluant automatiquement tous les points de terminaison d’un VPC appartenant aux comptes de votre organisation.

-

Disponibilité — Cette clé est incluse dans le contexte de la demande lorsqu'une demande est effectuée via un point de terminaison VPC et que le compte du propriétaire du point de terminaison VPC est membre d'une organisation. AWS La clé n’est pas incluse pour les demandes effectuées via d’autres chemins réseau ou lorsque le compte propriétaire du point de terminaison d’un VPC ne fait pas partie d’une organisation.

Les services suivants prennent en charge cette clé :

-

AWS App Runner (préfixe :

apprunner) -

AWS Application Discovery Service (préfixe :

discovery) -

Amazon Athena (prefixe :

athena) -

AWS B2B Échange de données (préfixe :

b2bi) -

AWS Cloud Map (préfixe :

servicediscovery) -

Amazon CloudWatch Application Insights (préfixe :

applicationinsights) -

AWS CloudFormation (préfixe :

cloudformation) -

Amazon Cognito (préfixe :)

cognito-identity -

Amazon Comprehend Medical (prefix:

comprehendmedical) -

AWS Compute Optimizer (préfixe :)

compute-optimizer -

AWS Database Migration Service (préfixe :

dms) -

AWS Données du service de répertoire (préfixe :

ds-data) -

Amazon ; Elastic Container Registry (préfixe :

ecr) -

Amazon Elastic Container Service (préfixe :

ecs) -

Amazon Kinesis Analytics (préfixe

kinesisanalytics:) -

Amazon Route 53 (préfixe :

route53) -

AWS DataSync (préfixe :

datasync) -

Amazon Elastic Block Store (prefixe :

ebs) -

Amazon EventBridge Scheduler (préfixe :)

scheduler -

Amazon Data Firehose (prefixe :

firehose) -

AWS HealthImaging (préfixe :

medical-imaging) -

AWS HealthLake (préfixe :

healthlake) -

AWS HealthOmics (préfixe :

omics) -

Gestion des identités et des accès AWS (sauf pour l'

iam:PassRoleaction) (préfixe :iam) -

AWS Identity Store (préfixe :

identitystore) -

AWS IoT FleetWise (préfixe :

iotfleetwise) -

AWS IoT TwinMaker (préfixe :

iottwinmaker) -

AWS IoT Wireless (préfixe :

iotwireless) -

Amazon Keyspaces (pour Apache Cassandra) (préfixe :)

cassandra -

AWS Key Management Service (préfixe :

kms) -

AWS Lambda (préfixe :

lambda) -

AWS Network Firewall (préfixe :

network-firewall) -

AWS Payment Cryptography (préfixe :

payment-cryptography) -

Service vocal et SMS Amazon Pinpoint (préfixe :)

sms-voice -

Amazon Polly (prefixe :

polly) -

AWS Price List (préfixe :

pricing) -

AWS Autorité de certification privée (préfixe :

acm-pca) -

AWS Corbeille (préfixe :

rbin) -

Amazon Rekognition (prefixe :

rekognition) -

Service Quotas (préfixe :

servicequotas) -

Amazon Simple Email Service (préfixe :

ses) -

Amazon Simple Storage Service (prefixe :

s3) -

Amazon Simple Queue Service (préfixe :

sqs) -

AWS Storage Gateway (préfixe :

storagegateway) -

AWS Systems Manager Incident Manager Contacts (préfixe :

ssm-contacts) -

Amazon Textract (prefixe :

textract) -

Amazon Transcribe (prefixe :

transcribe) -

AWS Transfer Family (préfixe :

transfer) -

Amazon WorkMail (préfixe :

workmail)

-

-

Types de données – Chaîne

-

Type de valeur – À valeur unique

-

Exemples de valeurs —

o-a1b2c3d4e5

L'exemple de politique de contrôle des ressources suivant refuse l'accès à votre Amazon S3 et à vos AWS Key Management Service ressources, sauf si la demande provient de points de terminaison VPC appartenant à l'organisation spécifiée ou de réseaux de AWS services agissant en votre nom. Certaines organisations peuvent avoir besoin de modifier davantage cette politique afin de répondre à leurs besoins, par exemple pour autoriser l’accès à des partenaires tiers. Pour plus d’informations sur les modèles d’accès à prendre en compte lors de l’application de contrôles d’accès basés sur l’origine de la demande, consultez Mettez en place des barrières de protection des autorisations à l’aide de périmètres de données.

Note

Cette clé de condition est actuellement prise en charge pour un ensemble sélectionné de AWS services. L’utilisation de cette clé avec des services non pris en charge peut entraîner des résultats d’autorisation imprévus. Délimitez toujours la clé de condition aux services pris en charge dans vos politiques.

aws:VpceOrgPaths

Utilisez cette clé pour comparer le AWS Organizations chemin du point de terminaison VPC à partir duquel la demande a été effectuée avec le chemin que vous spécifiez dans la politique. Cette clé de condition vous permet de mettre en œuvre des contrôles du périmètre du réseau au niveau de l'unité organisationnelle (UO), en s'adaptant automatiquement à l'utilisation de vos points de terminaison VPC lorsque vous ajoutez de nouveaux points de terminaison dans les limites spécifiées. OUs

-

Disponibilité : cette clé est incluse dans le contexte de la demande lorsqu’une demande est effectuée via un point de terminaison d’un VPC et que le compte propriétaire du point de terminaison d’un VPC est membre d’une organisation. La clé n’est pas incluse pour les demandes effectuées via d’autres chemins réseau ou lorsque le compte propriétaire du point de terminaison d’un VPC ne fait pas partie d’une organisation.

Les services suivants prennent en charge cette clé :

-

AWS App Runner (préfixe :

apprunner) -

AWS Application Discovery Service (préfixe :

discovery) -

Amazon Athena (prefixe :

athena) -

AWS Cloud Map (préfixe :

servicediscovery) -

Amazon CloudWatch Application Insights (préfixe :

applicationinsights) -

AWS CloudFormation (préfixe :

cloudformation) -

Amazon Comprehend Medical (prefix:

comprehendmedical) -

AWS Compute Optimizer (préfixe :)

compute-optimizer -

Amazon ; Elastic Container Registry (préfixe :

ecr) -

Amazon Elastic Container Service (préfixe :

ecs) -

Amazon Kinesis Analytics (préfixe

kinesisanalytics:) -

Amazon Route 53 (préfixe :

route53) -

AWS DataSync (préfixe :

datasync) -

Amazon Elastic Block Store (prefixe :

ebs) -

Amazon EventBridge Scheduler (préfixe :)

scheduler -

Amazon Data Firehose (prefixe :

firehose) -

AWS HealthImaging (préfixe :

medical-imaging) -

AWS HealthLake (préfixe :

healthlake) -

AWS HealthOmics (préfixe :

omics) -

Gestion des identités et des accès AWS (sauf pour l'

iam:PassRoleaction) (préfixe :iam) -

AWS IoT FleetWise (préfixe :

iotfleetwise) -

AWS IoT Wireless (préfixe :

iotwireless) -

AWS Key Management Service (préfixe :

kms) -

AWS Lambda (préfixe :

lambda) -

AWS Payment Cryptography (préfixe :

payment-cryptography) -

Amazon Polly (prefixe :

polly) -

AWS Autorité de certification privée (préfixe :

acm-pca) -

AWS Corbeille (préfixe :

rbin) -

Amazon Rekognition (prefixe :

rekognition) -

Service Quotas (préfixe :

servicequotas) -

Amazon Simple Storage Service (prefixe :

s3) -

AWS Storage Gateway (préfixe :

storagegateway) -

AWS Systems Manager Incident Manager Contacts (préfixe :

ssm-contacts) -

Amazon Textract (prefixe :

textract) -

Amazon Transcribe (prefixe :

transcribe) -

AWS Transfer Family (préfixe :

transfer)

-

-

Type de données – Chaîne (liste)

-

Type de valeur – À valeur multiple

-

Exemples de valeurs —

o-a1b2c3d4e5/r-ab12/ou-ab12-11111111/ou-ab12-22222222/

Comme aws:VpceOrgPathsest une clé de condition à valeurs multiples, vous devez utiliser les opérateurs ForAnyValue et ForAllValues avec des opérateurs de condition de chaîne pour cette clé. L’exemple suivant de stratégie de compartiment Amazon S3 autorise l’accès uniquement lorsque les demandes proviennent de points de terminaison d’un VPC appartenant à des comptes dans des unités organisationnelles spécifiques :

Note

Cette clé de condition est actuellement prise en charge pour un ensemble sélectionné de AWS services. L’utilisation de cette clé avec des services non pris en charge peut entraîner des résultats d’autorisation imprévus. Délimitez toujours la clé de condition aux services pris en charge dans vos politiques.

Certains AWS services accèdent à vos ressources depuis leurs réseaux lorsqu'ils agissent en votre nom. Si vous utilisez de tels services, vous devrez modifier l'exemple de politique ci-dessus pour autoriser les AWS services à accéder à vos ressources depuis l'extérieur de votre réseau. Pour plus d’informations sur les modèles d’accès à prendre en compte lors de l’application de contrôles d’accès basés sur l’origine de la demande, consultez Mettez en place des barrières de protection des autorisations à l’aide de périmètres de données.

aws:VpcSourceIp

Utilisez cette clé pour comparer l'adresse IP à partir de laquelle une demande a été effectuée avec celle spécifiée dans la politique. Dans une politique, la clé ne correspond que si la demande provient de l'adresse IP spécifiée et qu'elle passe par un point de terminaison de VPC.

-

Availability (Disponibilité) : cette clé ne figure dans le contexte de la demande que si la demande est effectuée à l'aide d'un point de terminaison de VPC.

-

Type de données – Adresse IP

-

Type de valeur – À valeur unique

Pour plus d’informations, consultez Contrôle de l’accès aux points de terminaison d’un VPC à l’aide de politiques de point de terminaison dans le Guide de l’utilisateur Amazon VPC. Tout comme lors de l'utilisationaws:SourceVpc, vous devez utiliser aws:ViaAWSService ou aws:CalledVia autoriser les demandes effectuées à l' Services AWS aide de sessions d'accès direct (FAS). En effet, l’adresse IP source de la requête initiale effectuée à l’aide d’un point de terminaison de VPC n’est pas conservée dans les requêtes FAS.

Note

aws:VpcSourceIpprend en charge à IPv4 la fois une IPv6 adresse ou une plage d'adresses IP. Pour obtenir la liste de Services AWS ce support IPv6, consultez Services AWS le guide IPv6 de l'utilisateur Amazon VPC.

Utilisez toujours la clé de aws:VpcSourceIp condition avec les clés aws:SourceVpcaws:SourceVpce, ou de aws:SourceVpcArn condition. Si vous ne le faites pas, une politique peut autoriser les appels d'API provenant d'un VPC inattendu qui utilise le même CIDR IP ou qui se chevauche. Cela peut se produire parce que les adresses IP CIDRs de deux entités non apparentées VPCs peuvent être identiques ou se chevaucher.

Note

Lorsque vous Services AWS passez des appels à d'autres personnes Services AWS en votre nom (service-to-service appels), certains contextes d'autorisation spécifiques au réseau sont supprimés. Si votre politique utilise cette clé de condition avec des Deny instructions, Service AWS les principaux risquent d'être bloqués par inadvertance. Pour permettre aux Services AWS de fonctionner correctement tout en respectant vos exigences en matière de sécurité, excluez les principaux services de vos instructions Deny en ajoutant la clé de condition aws:PrincipalIsAWSService avec la valeur false.

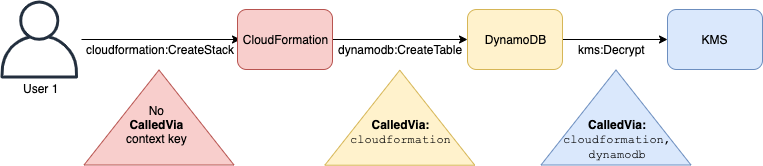

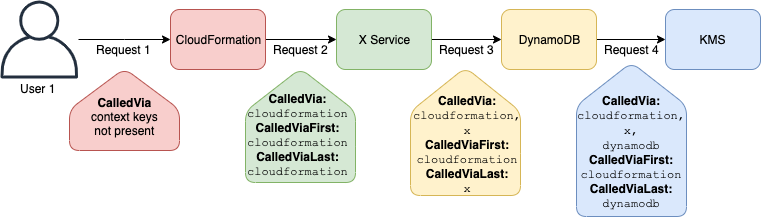

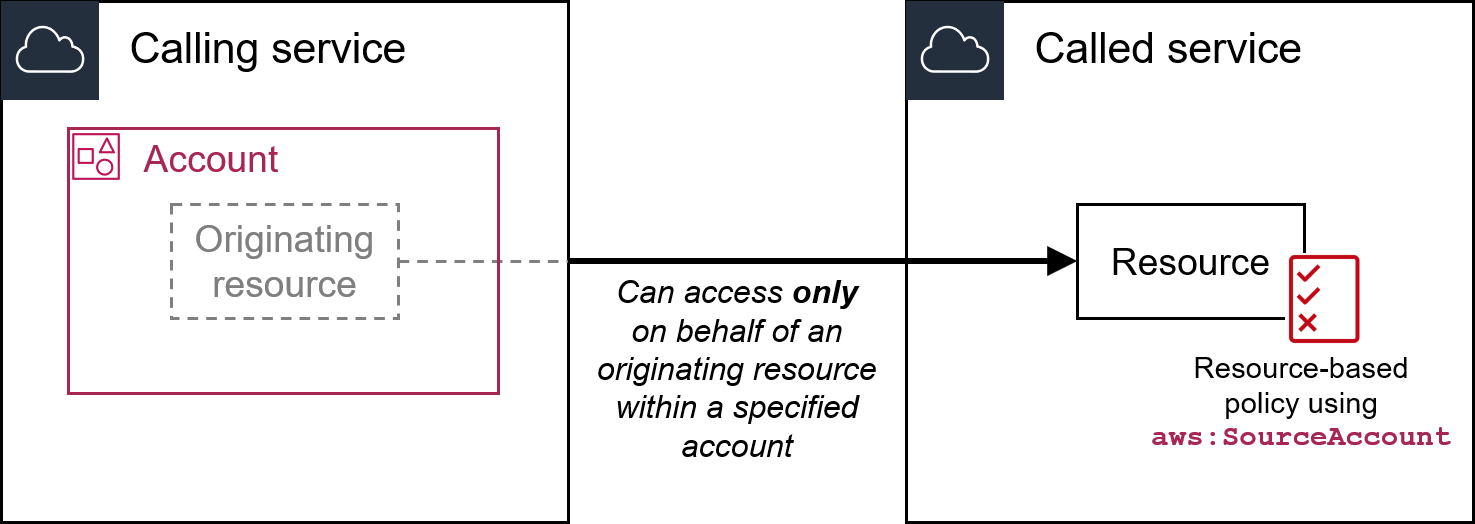

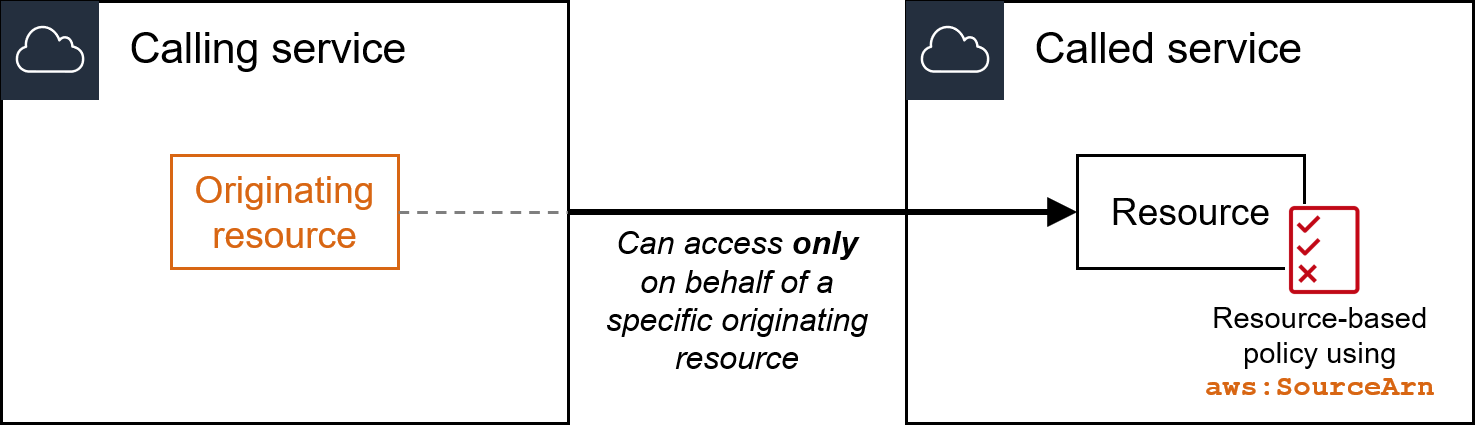

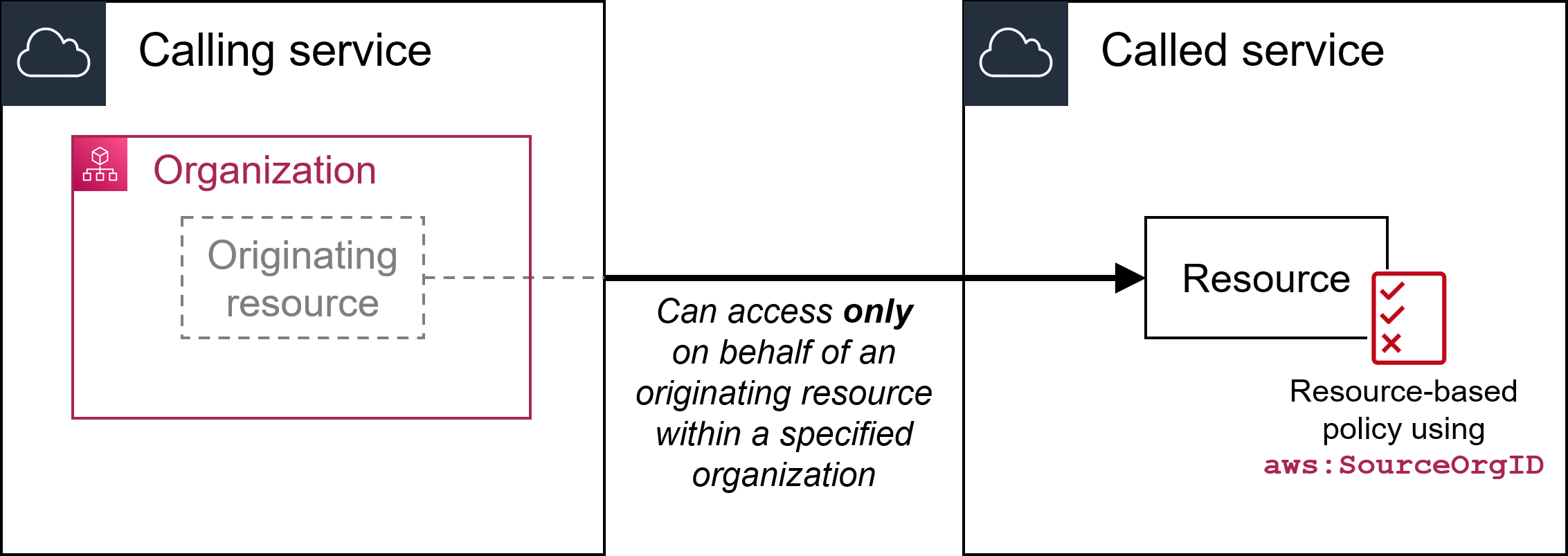

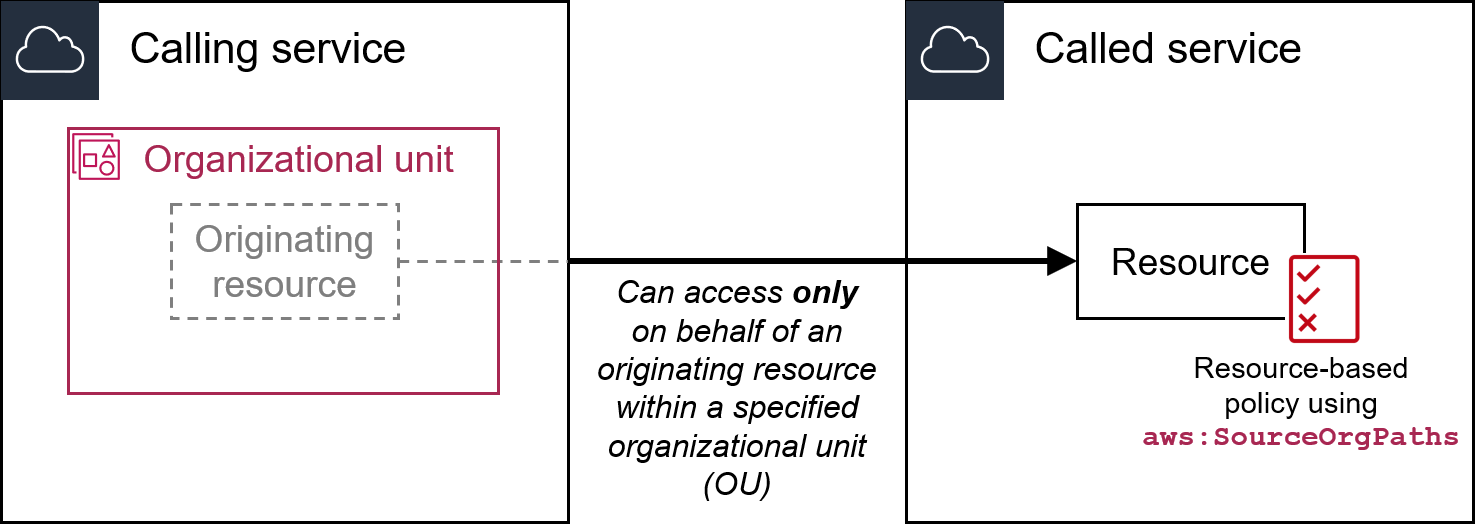

Propriétés de la ressource