Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Wenn Sie mehrere AWS Site-to-Site VPN Verbindungen haben, können Sie mithilfe des AWS VPN CloudHub eine sichere Kommunikation zwischen Standorten bereitstellen. Dies ermöglicht den Standorten die Kommunikation untereinander und nicht nur mit den Ressourcen in Ihrer VPC. Das VPN CloudHub arbeitet nach einem einfachen hub-and-spoke Modell, das Sie mit oder ohne VPC verwenden können. Dieses Design eignet sich, wenn Sie über mehrere Niederlassungen und bestehende Internetverbindungen verfügen und ein praktisches, potenziell kostengünstiges hub-and-spoke Modell für die Primär- oder Backup-Konnektivität zwischen diesen Standorten implementieren möchten.

Übersicht

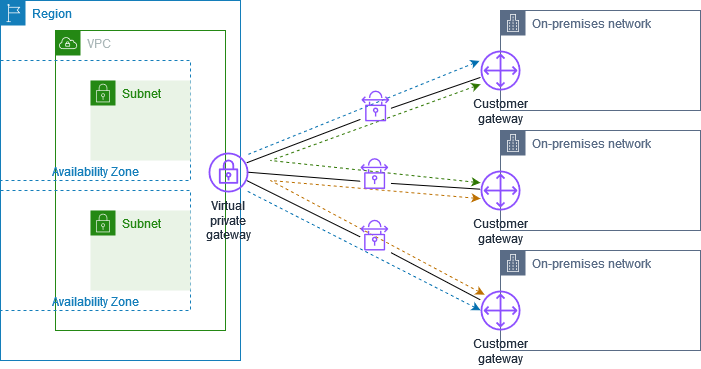

Das folgende Diagramm zeigt die CloudHub VPN-Architektur. Die gestrichelten Linien zeigen den Netzwerkverkehr zwischen entfernten Standorten, der über die VPN-Verbindungen geleitet wird. Die IP-Bereiche der Standorte dürfen sich nicht überschneiden.

Führen Sie für dieses Szenario die folgenden Schritte aus:

-

Erstellen Sie ein einzelnes Virtual Private Gateway.

-

Erstellen Sie mehrere Kunden-Gateways, jedes mit der öffentlichen IP-Adresse des Gateways. Sie müssen eine eindeutige Border Gateway Protocol (BGP) Autonomous System Number (ASN) für jedes Kunden-Gateway verwenden.

-

Erstellen Sie eine dynamisch geroutete Site-to-Site VPN-Verbindung von jedem Kunden-Gateway zum gemeinsamen Virtual Private Gateway.

-

Konfigurieren Sie die Kunden-Gateway-Geräte so, dass dem Virtual Private Gateway ein standortspezifisches Präfix (z. B. 10.0.0.0/24, 10.0.1.0/24) vorangestellt wird. Diese Routing-Ankündigungen werden empfangen und jedem BGP-Peer neu angekündigt, sodass jeder Standort Daten senden und von anderen Standorten Daten empfangen kann. Dies erfolgt mithilfe der Netzwerkanweisungen in den VPN-Konfigurationsdateien für die Site-to-Site VPN-Verbindung. Die Netzwerkanweisungen unterscheiden sich etwas, je nachdem welchen Router-Typ Sie verwenden.

-

Konfigurieren Sie die Routen in Ihren Subnetz-Routing-Tabellen, damit die Instances in Ihrer VPC mit Ihren Standorten kommunizieren können. Weitere Informationen finden Sie unter (Virtual Private Gateway) Aktivieren Sie die Routenverbreitung in Ihrer Routing-Tabelle. Sie können eine aggregierte Route in Ihrer Routing-Tabelle konfigurieren (z. B. 10.0.0.0/16). Verwenden Sie spezifischere Präfixe zwischen Kunden-Gateway-Geräten und dem Virtual Private Gateway.

Websites, die AWS Direct Connect Verbindungen zum Virtual Private Gateway verwenden, können ebenfalls Teil des AWS VPN sein CloudHub. Beispielsweise kann Ihre Unternehmenszentrale in New York eine AWS Direct Connect Verbindung zur VPC haben und Ihre Niederlassungen können Site-to-Site VPN-Verbindungen zur VPC verwenden. Die Niederlassungen in Los Angeles und Miami können Daten untereinander und mit Ihrer Unternehmenszentrale senden und empfangen, und das alles über das AWS VPN. CloudHub

Preisgestaltung

Um AWS VPN zu nutzen CloudHub, zahlen Sie die typischen Amazon Site-to-Site VPC-VPN-Verbindungsgebühren. Ihnen werden für jede Stunde, die die einzelnen VPNs mit dem Virtual Private Gateway verbunden sind, Verbindungsgebühren in Rechnung gestellt. Wenn Sie mithilfe des AWS VPN Daten von einem Standort zu einem anderen senden CloudHub, fallen keine Kosten für das Senden von Daten von Ihrer Site an das Virtual Private Gateway an. Sie bezahlen nur den standardmäßigen AWS -Übertragungssatz für Daten, die vom Virtual Private Gateway zu Ihrem Endpunkt übermittelt werden.

Wenn Sie beispielsweise einen Standort in Los Angeles und einen zweiten Standort in New York haben und beide Standorte über eine Site-to-Site VPN-Verbindung zum Virtual Private Gateway verfügen, zahlen Sie für jede Site-to-Site VPN-Verbindung den Stundensatz (wenn der Tarif also 0,05 USD pro Stunde betragen würde, wären dies insgesamt 0,10 USD pro Stunde). Sie zahlen auch die AWS Standard-Datenübertragungsgebühren für alle Daten, die Sie von Los Angeles nach New York (und umgekehrt) senden und die jede Site-to-Site VPN-Verbindung durchqueren. Netzwerkverkehr, der über die Site-to-Site VPN-Verbindung an das Virtual Private Gateway gesendet wird, ist kostenlos, aber Netzwerkverkehr, der über die Site-to-Site VPN-Verbindung vom Virtual Private Gateway zum Endpunkt gesendet wird, wird zum AWS Standard-Datenübertragungstarif abgerechnet.

Weitere Informationen finden Sie unter Site-to-Site Preise für VPN-Verbindungen