Aiutaci a migliorare questa pagina

Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Per contribuire a questa guida per l'utente, scegli il GitHub link Modifica questa pagina nel riquadro destro di ogni pagina.

Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

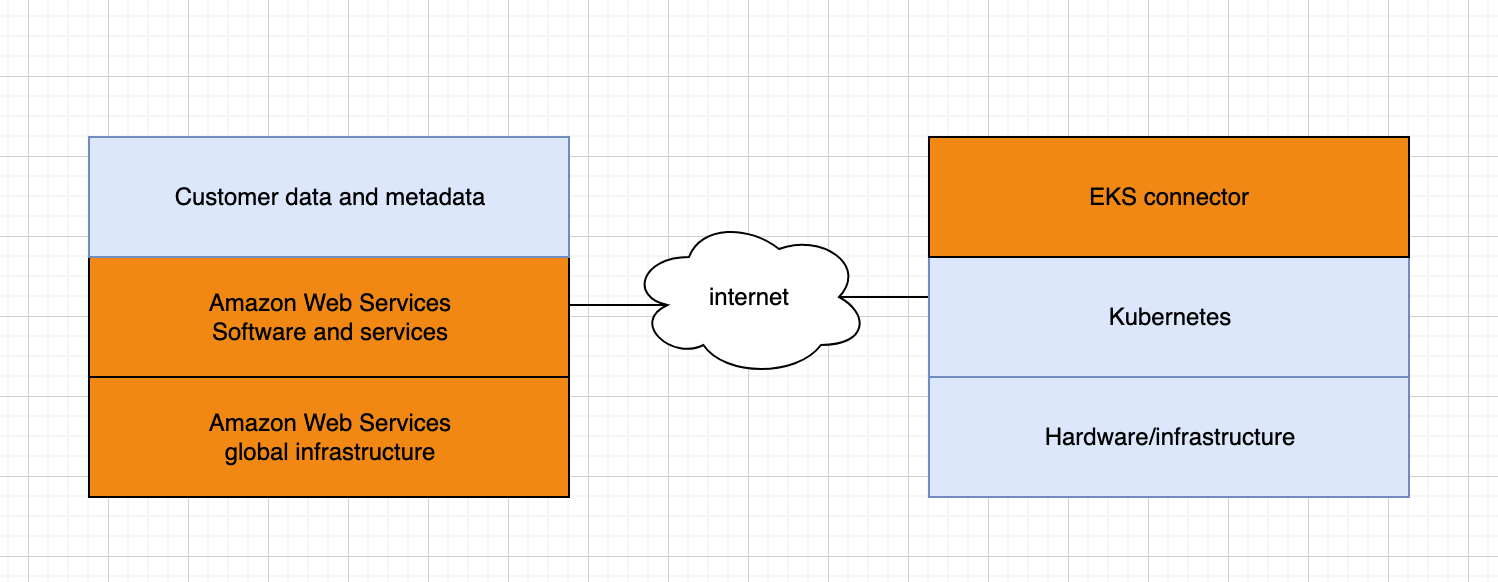

Amazon EKS Connector è un componente open source che viene eseguito sul cluster Kubernetes. Questo cluster può essere posizionato all'esterno dell' AWS ambiente. sollevando alcune considerazioni in materia di responsabilità di sicurezza. Il diagramma seguente illustra tale configurazione. L'arancione rappresenta AWS le responsabilità e il blu rappresenta le responsabilità del cliente:

Questo argomento illustra le differenze nel modello di responsabilità quando il cluster connesso è esterno ad AWS.

AWS responsabilità

-

Manutenzione, creazione e distribuzione di Amazon EKS Connector, un componente open source

che viene eseguito sul cluster Kubernetes di un cliente e con cui comunica. AWS -

Mantenimento della sicurezza delle comunicazioni a livello di trasporto e applicazione tra il cluster Kubernetes connesso e i servizi. AWS

Responsabilità del cliente

-

Garantire la sicurezza specifica del cluster Kubernetes, in particolare seguendo le linee guida riportate di seguito:

-

I segreti di Kubernetes devono essere crittografati e protetti correttamente.

-

L'accesso allo spazio dei nomi

eks-connectordeve essere bloccato.

-

-

Configurazione delle autorizzazioni relative al controllo degli accessi basato sul ruolo (RBAC) per gestire l’accesso del principale IAM da AWS. Per istruzioni, consulta Concedi l'accesso per visualizzare le risorse del cluster Kubernetes su una console Amazon EKS.

-

Installazione e aggiornamento di Amazon EKS Connector.

-

Manutenzione dell'hardware, del software e dell'infrastruttura che supportano il cluster Kubernetes collegato.

-

Proteggere i loro AWS account (ad esempio, proteggendo le credenziali dell'utente root).