기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

Outpost 랙의 로컬 게이트웨이

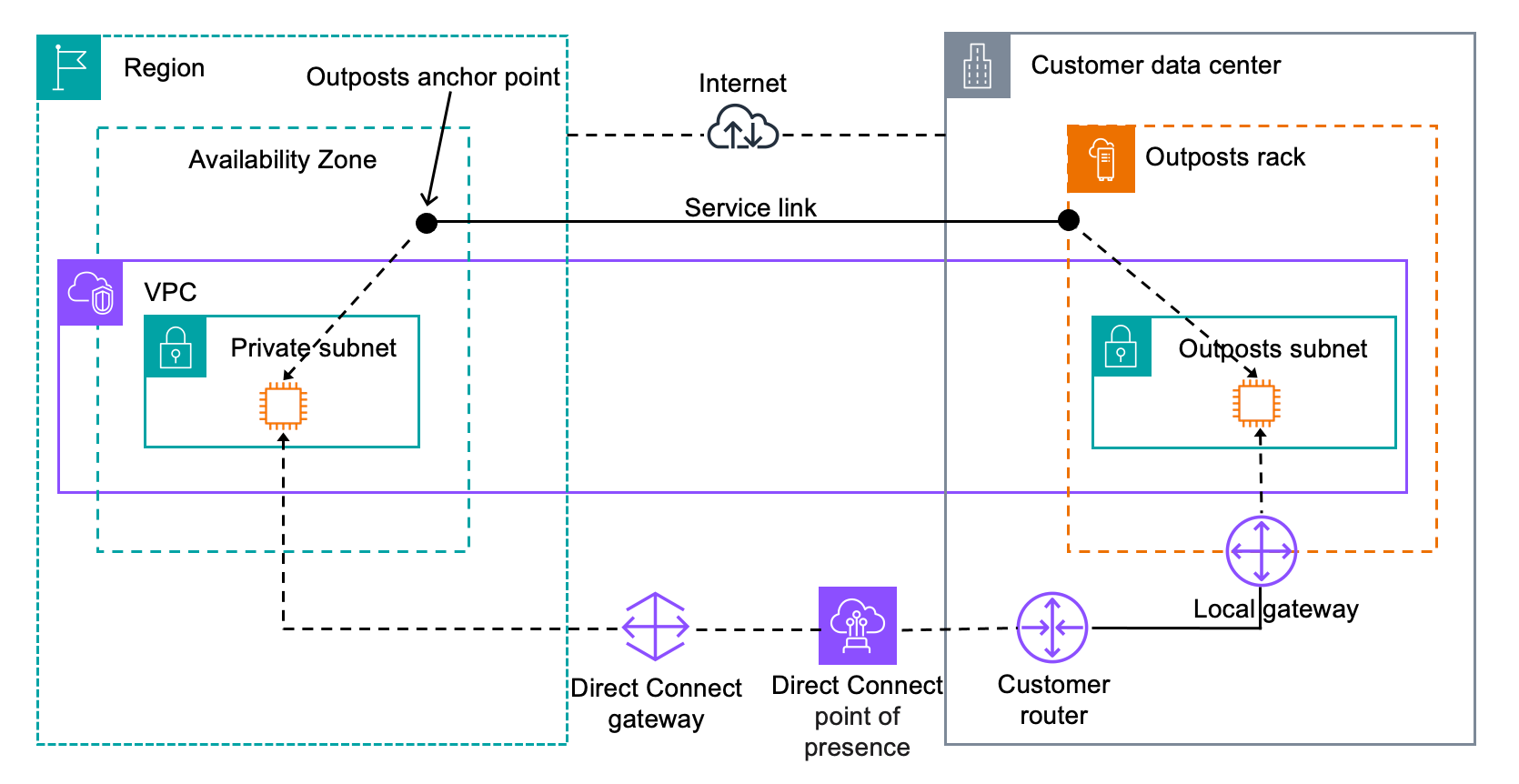

로컬 게이트웨이는 Outpost 랙의 아키텍처 핵심 구성 요소입니다. 로컬 게이트웨이는 Outpost 서브넷과 온프레미스 네트워크를 연결할 수 있게 해줍니다. 온프레미스 인프라에서 인터넷 액세스를 제공하는 경우 Outpost 랙에서 실행되는 워크로드는 로컬 게이트웨이를 활용하여 리전 서비스 또는 리전 워크로드와 통신할 수도 있습니다. 이 연결은 공용 연결(인터넷)을 사용하거나 Direct Connect를 사용하여 수행할 수 있습니다. 자세한 내용은 AWS Outposts AWS 리전에 연결 단원을 참조하십시오.

로컬 게이트웨이 기본 사항

AWS 는 설치 프로세스의 일부로 각 Outpost 랙에 대한 로컬 게이트웨이를 생성합니다. Outpost 랙은 단일 로컬 게이트웨이를 지원합니다. 로컬 게이트웨이는 Outpost 랙과 연결된 AWS 계정 에서 소유합니다.

참고

로컬 게이트웨이를 통과하는 트래픽에 대한 인스턴스 대역폭 제한을 이해하려면 Amazon EC2 사용 설명서의 Amazon EC2 인스턴스 네트워크 대역폭을 참조하세요.

로컬 게이트웨이의 구성 요소는 다음과 같습니다.

-

라우팅 테이블 - 로컬 게이트웨이의 소유자만 로컬 게이트웨이 라우팅 테이블을 생성할 수 있습니다. 자세한 내용은 로컬 게이트웨이 라우팅 테이블 단원을 참조하십시오.

-

CoIP 풀 - (선택 사항) 소유한 IP 주소 범위를 사용하여 온프레미스 네트워크와 VPC의 인스턴스 간 통신을 원활하게 할 수 있습니다. 자세한 내용은 고객 소유 IP 주소 단원을 참조하십시오.

-

가상 인터페이스(VIFs) - 로컬 게이트웨이 VIFs(가상 인터페이스)는 로컬 게이트웨이 연결을 위해 Outpost 네트워킹 디바이스와 온프레미스 네트워킹 디바이스 간에 VLAN, IP 및 BGP 연결을 설정하는 Outpost 랙의 논리적 인터페이스 구성 요소입니다.는 각 LAG에 대해 하나의 VIF를 AWS 생성하고 두 VIFs VIF 그룹에 추가합니다. 로컬 네트워크 연결을 위해 로컬 게이트웨이 라우팅 테이블에는 두 VIFs에 대한 기본 경로가 있어야 합니다. 자세한 내용은 Outpost 랙의 로컬 네트워크 연결 단원을 참조하십시오.

-

VIF 그룹 - 생성한 VIFs를 VIF 그룹에 AWS 추가합니다. VIF 그룹은 VIFs를 논리적으로 그룹화한 것입니다.

-

로컬 게이트웨이 라우팅 테이블 및 VPC 연결 - 로컬 게이트웨이 라우팅 테이블 및 VPC 연결을 사용하면 VPCs를 로컬 게이트웨이 라우팅 테이블에 연결할 수 있습니다. 이 연결을 사용하면 Outposts 서브넷 라우팅 테이블 내에서 로컬 게이트웨이를 대상으로 하는 경로를 추가할 수 있습니다. 이렇게 하면 로컬 게이트웨이를 통해 Outposts 서브넷 리소스와 온프레미스 네트워크 간에 통신할 수 있습니다.

-

로컬 게이트웨이 라우팅 도메인 - 로컬 게이트웨이 라우팅 도메인은 로컬 게이트웨이 라우팅 테이블과 로컬 게이트웨이 VIF 그룹의 연결입니다. 이 연결을 사용하면 로컬 게이트웨이 라우팅 테이블 내에서 로컬 게이트웨이 VIF 그룹을 대상으로 하는 경로를 추가할 수 있습니다. 이렇게 하면 선택한 VIF 그룹을 통해 Outposts 서브넷 리소스와 온프레미스 네트워크 간에 통신할 수 있습니다.

가 Outpost 랙을 AWS 프로비저닝하면 일부 구성 요소가 생성되며 사용자는 다른 구성 요소를 생성할 책임이 있습니다.

AWS 책임

-

하드웨어를 제공합니다.

-

로컬 게이트웨이를 생성합니다.

-

가상 인터페이스(VIF)와 VIF 그룹을 생성합니다.

귀하의 책임

-

로컬 게이트웨이 라우팅 테이블을 생성합니다.

-

VPC를 게이트웨이 라우팅 테이블과 연결

-

VIF 그룹을 로컬 게이트웨이 라우팅 테이블과 연결하여 로컬 게이트웨이 라우팅 도메인을 생성합니다.

로컬 게이트웨이 라우팅

Outpost 서브넷의 인스턴스는 로컬 게이트웨이를 통해 온프레미스 네트워크와 통신하기 위해 다음 옵션 중 하나를 사용할 수 있습니다.

-

프라이빗 IP 주소 - 로컬 게이트웨이는 Outpost 서브넷에 있는 인스턴스의 프라이빗 IP 주소를 사용하여 온프레미스 네트워크와의 통신을 용이하게 합니다. 기본값입니다.

-

고객 소유 IP 주소 - 로컬 게이트웨이는 Outpost 서브넷의 인스턴스에 할당하는 고객 소유 IP 주소에 대해 네트워크 주소 변환(NAT)을 수행합니다. 이 옵션은 중복되는 CIDR 범위 및 기타 네트워크 토폴로지를 지원합니다.

자세한 내용은 로컬 게이트웨이 라우팅 테이블 단원을 참조하십시오.

로컬 게이트웨이를 통한 연결

로컬 게이트웨이의 기본 역할은 Outpost에서 로컬 온프레미스 네트워크로의 연결을 제공하는 것입니다. 온프레미스 네트워크를 통해 인터넷에 대한 연결도 제공합니다. 예제는 직접 VPC 라우팅 및 고객 소유 IP 주소 단원을 참조하세요.

로컬 게이트웨이는 AWS 리전으로 다시 데이터 영역 경로를 제공할 수도 있습니다. 로컬 게이트웨이의 데이터 플레인 경로는 Outpost에서 로컬 게이트웨이를 거쳐 프라이빗 로컬 게이트웨이 LAN 세그먼트를 통과합니다. 그러면 사설 경로를 따라 해당 리전의 AWS 서비스 엔드포인트로 돌아가게 됩니다. 컨트롤 플레인 경로는 사용하는 데이터 플레인 경로에 관계없이 항상 서비스 링크 연결을 사용한다는 점에 유의하십시오.

온프레미스 Outposts 인프라를 리전의 AWS 서비스 에 비공개로 연결할 수 있습니다 Direct Connect. 프라이빗 콘텐츠에 대한 자세한 내용은 AWS Outposts 프라이빗 연결

다음 이미지는 로컬 게이트웨이를 통한 연결을 보여줍니다.