Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Important

Amazon EC2 -Classic a atteint la fin du support standard le 15 août 2022. Pour plus d'informations, consultez le billet de blog EC2-Classic Networking is Retiring - Here's How to Prepare

Si vous utilisez EC2 Classic (sans VPC) avec AWS Elastic Beanstalk, la procédure change légèrement en raison des différences dans le fonctionnement des groupes de sécurité. Dans EC2 Classic, les instances de base de données ne peuvent pas utiliser EC2 de groupes de sécurité. Elles disposent donc d'un groupe de sécurité de base de données qui fonctionne uniquement avec Amazon RDS.

Vous pouvez ajouter des règles à un groupe de sécurité de base de données qui autorisent l'accès entrant à partir de groupes de EC2 sécurité. Toutefois, vous ne pouvez pas attacher un groupe de sécurité de base de données au groupe Auto Scaling associé à votre environnement. Pour éviter de créer une dépendance entre le groupe de sécurité de base de données et votre environnement, vous devez créer un troisième groupe de sécurité dans Amazon EC2. Vous devez ensuite ajouter une règle dans le groupe de sécurité de base de données pour accorder l'accès entrant au nouveau groupe de sécurité. Enfin, vous devez l'affecter au groupe Auto Scaling au sein de votre environnement Elastic Beanstalk.

Note

-

Si vous commencez avec une base de données créée par Elastic Beanstalk et découplée ensuite d'un environnement Beanstalk, vous pouvez ignorer les premières étapes et poursuivre avec les étapes regroupées sous Pour créer un groupe de sécurité de liaison.

-

Si vous envisagez d'utiliser la base de données que vous découplez pour un environnement de production, vérifiez que le type de stockage utilisé par la base de données est adapté à votre charge de travail. Pour plus d'informations, consultez Stockage d'instance de base de données et Modification d'une instance de base de données dans le Guide de l'utilisateur Amazon RDS.

Pour lancer une instance RDS en mode EC2 classique (sans VPC)

-

Ouvrez la console de gestion RDS

. -

Choisissez Créer une base de données.

-

Continuez dans l'assistant. Notez les valeurs que vous saisissez pour les options suivantes :

-

Master Username

-

Master Password

-

-

Lorsque vous atteignez Configurer les paramètres avancés, pour les paramètres Réseau et sécurité, choisissez les options suivantes :

-

VPC –

Not in VPC. Si cette option n'est pas disponible, il est possible que votre compte ne soit pas compatible avec EC2-Classic ou que vous ayez choisi un type d'instance uniquement disponible dans VPC. -

Availability Zone (Zone de disponibilité) –

No Preference -

DB Security Group(s) (Security Group DB) –

Create new Security Group

-

-

Configurez les autres options, puis sélectionnez Créer une base de données. Notez les valeurs que vous saisissez pour les options suivantes :

-

Database Name

-

Database Port

-

Dans EC2 -Classic, votre instance de base de données possède un groupe de sécurité de base de données au lieu d'un groupe de sécurité VPC. Vous ne pouvez pas attacher de groupe de sécurité de base de données à votre environnement Elastic Beanstalk. En lieu et place, vous devez créer un autre groupe de sécurité que vous pouvez autoriser à accéder à l'instance de base de données et attacher à votre environnement. Nous le désignons par le terme groupe de sécurité de liaison et l'appelons webapp-bridge.

Pour créer un groupe de sécurité de liaison

-

Ouvrez la EC2 console Amazon

. -

Dans la barre de navigation, choisissez Security Groups (Groupes de sécurité) sous Network & Security (Réseau et sécurité).

-

Sélectionnez Create Security Group (Créer un groupe de sécurité).

-

Pour Security group name (Nom du groupe de sécurité), saisissez

webapp-bridge. -

Pour Description, saisissez

Provide access to DB instance from Elastic Beanstalk environment instances.. -

Pour VPC, laissez la valeur sélectionnée par défaut.

-

Sélectionnez Create (Créer).

Ensuite, modifiez le groupe de sécurité associé à votre instance DB pour autoriser le trafic entrant provenant du groupe de sécurité de liaison.

Pour modifier les règles d'entrée sur le groupe de sécurité pour votre instance RDS

-

Ouvrez la console Amazon RDS

. -

Choisissez Databases (Bases de données).

-

Choisissez le nom de votre instance de base de données pour en afficher les détails.

-

Dans la section Connectivity (Connectivité), sous Security (Sécurité), le groupe de sécurité associé à l'instance de base de données s'affiche. Ouvrez le lien pour afficher le groupe de sécurité dans la EC2 console Amazon.

-

Dans les détails du groupe de sécurité, définissez le type de connexion sur le groupe EC2 de sécurité.

-

Définissez le nom du groupe de EC2 sécurité sur le nom du groupe de sécurité du pont que vous avez créé.

-

Choisissez Authorize (Autoriser).

Ensuite, ajoutez le groupe de sécurité de liaison à votre environnement en cours d'exécution. Cette procédure nécessite que le groupe de sécurité supplémentaire associé soit de nouveau fourni à toutes les instances de votre environnement.

Pour ajouter un groupe de sécurité à votre environnement

-

Effectuez l’une des actions suivantes :

-

Pour ajouter un groupe de sécurité à l'aide de la console Elastic Beanstalk

Ouvrez la console Elastic Beanstalk

, puis dans la liste des régions, sélectionnez votre. Région AWS -

Dans le panneau de navigation, choisissez Environments (Environnements), puis choisissez le nom de votre environnement dans la liste.

Note

Si vous avez plusieurs environnements, utilisez la barre de recherche pour filtrer la liste des environnements.

Dans le panneau de navigation, choisissez Configuration.

-

Dans la catégorie de configuration Instances, choisissez Edit (Modifier).

-

Sous groupes EC2 de sécurité, choisissez le groupe de sécurité à associer aux instances, en plus du groupe de sécurité d'instance créé par Elastic Beanstalk.

-

Pour enregistrer les modifications, cliquez sur Appliquer en bas de la page.

-

Lisez l'avertissement, puis choisissez Confirm (Confirmer).

-

Pour ajouter un groupe de sécurité à l'aide d'un fichier de configuration, utilisez l'exemple de fichier

securitygroup-addexisting.config.

-

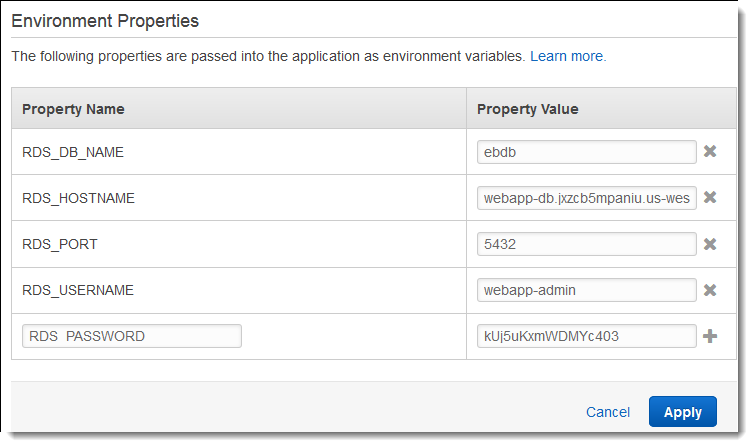

Ensuite, transmettez les informations de connexion à votre environnement à l'aide des propriétés de l'environnement. Lorsque vous ajoutez une instance de base de données à votre environnement avec la console Elastic Beanstalk, Elastic Beanstalk utilise des propriétés d'environnement comme RDS_HOSTNAME pour transmettre les informations de connexion à votre application. Vous pouvez utiliser les mêmes propriétés afin d'utiliser le même code d'application avec les instances de base de données intégrées et les instances de base de données externes. Vous pouvez également choisir vos propres noms de propriété.

Pour configurer les propriétés de l'environnement

Ouvrez la console Elastic Beanstalk

, puis dans la liste des régions, sélectionnez votre. Région AWS -

Dans le panneau de navigation, choisissez Environments (Environnements), puis choisissez le nom de votre environnement dans la liste.

Note

Si vous avez plusieurs environnements, utilisez la barre de recherche pour filtrer la liste des environnements.

Dans le panneau de navigation, choisissez Configuration.

-

Dans la catégorie de configuration Mises à jour, surveillance et journalisation, sélectionnez Modifier.

-

Dans la section Environment Properties (Propriétés de l'environnement), définissez les variables lues par votre application pour créer une chaîne de connexion. Pour assurer la compatibilité avec les environnements disposant d'une instance RDS intégrée, utilisez les paramètres suivants :

-

RDS_DB_NAME : valeur du champ DB Name (Nom de base de données) présente dans la console Amazon RDS.

-

RDS_USERNAME : valeur du champ Master Username (Identifiant principal) que vous entrez lorsque vous ajoutez la base de données à votre environnement.

-

RDS_PASSWORD : valeur du champ Master Password (Mot de passe principal) que vous entrez lorsque vous ajoutez la base de données à votre environnement.

-

RDS_HOSTNAME : valeur du champ Endpoint (Point de terminaison) de l'instance de base de données présente dans la console Amazon RDS.

-

RDS_PORT : valeur du champ Port présente dans la console Amazon RDS.

-

-

Choisissez Apply (Appliquer)

Si vous n'avez pas encore programmé votre application pour lire les propriétés d'environnement et créer une chaîne de connexion, consultez l'une des rubriques suivantes afin d'obtenir des instructions pour le langage de votre choix :

-

Java SE – Connexion à une base de données (plateformes Java SE)

-

Java avec Tomcat – Connexion à une base de données (plateformes Tomcat)

-

Node.js – Connexion à une base de données

-

PHP – Connexion à une base de données à l'aide d'un PDO ou d'un My SQLi

-

Python – Connexion à une base de données

Enfin, selon le moment auquel votre application lit les variables d'environnement, vous pouvez être amené à redémarrer le serveur d'application sur les instances de votre environnement.

Pour redémarrer les serveurs d'applications de votre environnement

Ouvrez la console Elastic Beanstalk

, puis dans la liste des régions, sélectionnez votre. Région AWS -

Dans le panneau de navigation, choisissez Environments (Environnements), puis choisissez le nom de votre environnement dans la liste.

Note

Si vous avez plusieurs environnements, utilisez la barre de recherche pour filtrer la liste des environnements.

-

Choisissez Actions (Actions), puis Restart App Server(s) (Redémarrer les serveurs d’application).