Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Melihat log AWS CloudHSM audit di CloudWatch Log

Amazon CloudWatch Logs mengatur log audit ke dalam grup log dan, dalam grup log, ke dalam aliran log. Setiap entri log adalah acara. AWS CloudHSM membuat satu grup log untuk setiap cluster dan satu aliran log untuk setiap HSM di cluster. Anda tidak perlu membuat komponen CloudWatch Log atau mengubah pengaturan apa pun.

-

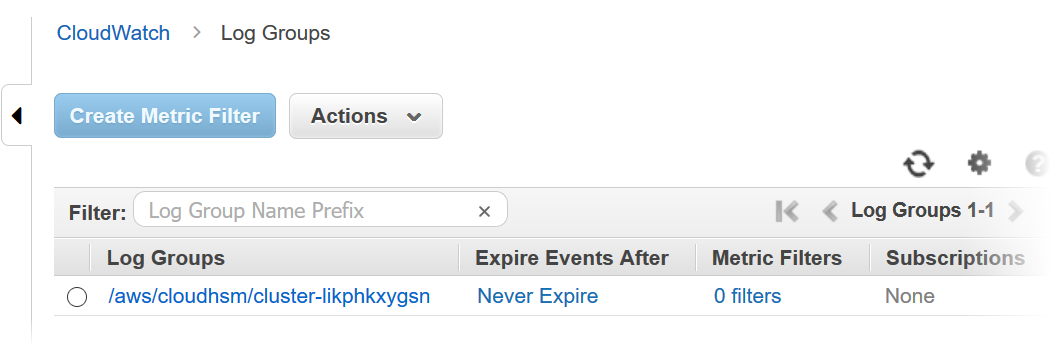

Nama grup log adalah

/aws/cloudhsm/; misalnya<cluster ID>/aws/cloudhsm/cluster-likphkxygsn. Saat Anda menggunakan nama grup log dalam PowerShell perintah AWS CLI atau, pastikan untuk melampirkannya dalam tanda kutip ganda. -

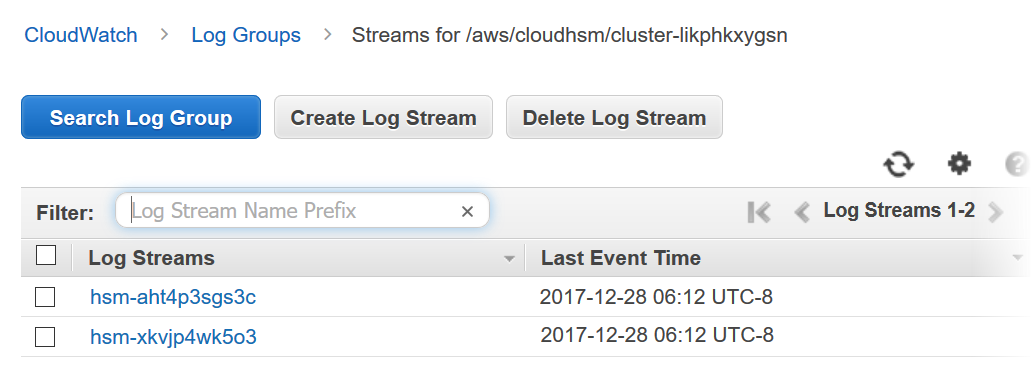

Nama pengaliran log adalah ID HSM; sebagai contohnya,

hsm-nwbbiqbj4jk.Secara umum, terdapat satu pengaliran log untuk setiap HSM. Namun, setiap tindakan yang mengubah ID HSM, seperti ketika HSM gagal dan diganti, membuat pengaliran log baru.

Untuk informasi selengkapnya tentang konsep CloudWatch Log, lihat Konsep di Panduan Pengguna CloudWatch Log Amazon.

Anda dapat melihat log audit untuk HSM dari halaman CloudWatch Log di Konsol Manajemen AWS, perintah CloudWatch Log di, PowerShellcmdlet CloudWatch Log AWS CLI, atau Log. CloudWatch SDKs Untuk petunjuknya, lihat Melihat Data Log di Panduan Pengguna Amazon CloudWatch Logs.

Sebagai contoh, gambar berikut menunjukkan grup log untuk klaster cluster-likphkxygsn di Konsol Manajemen AWS.

Ketika Anda memilih nama grup log cluster, Anda dapat melihat aliran log untuk masing-masing HSMs di cluster. Gambar berikut menunjukkan aliran log untuk HSMs di cluster-likphkxygsn cluster.

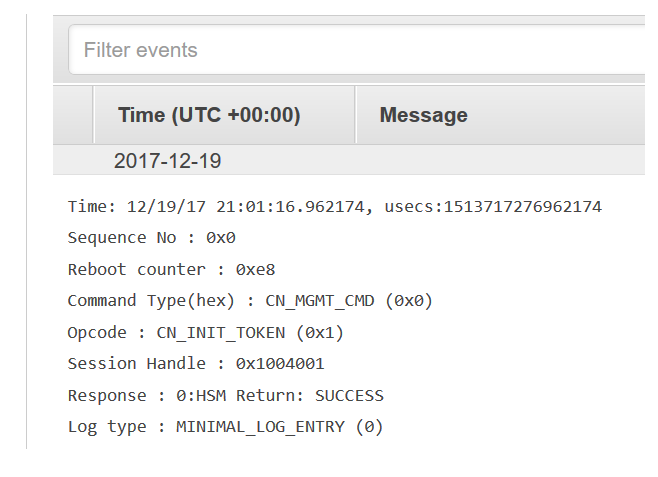

Bila Anda memilih nama pengaliran log HSM, Anda dapat melihat peristiwa di log audit. Sebagai contoh, peristiwa ini, yang memiliki nomor urut 0x0 dan Opcode dari CN_INIT_TOKEN, biasanya merupakan peristiwa pertama untuk HSM pertama di setiap klaster. Peristiwa ini mencatat inisialisasi HSM di klaster.

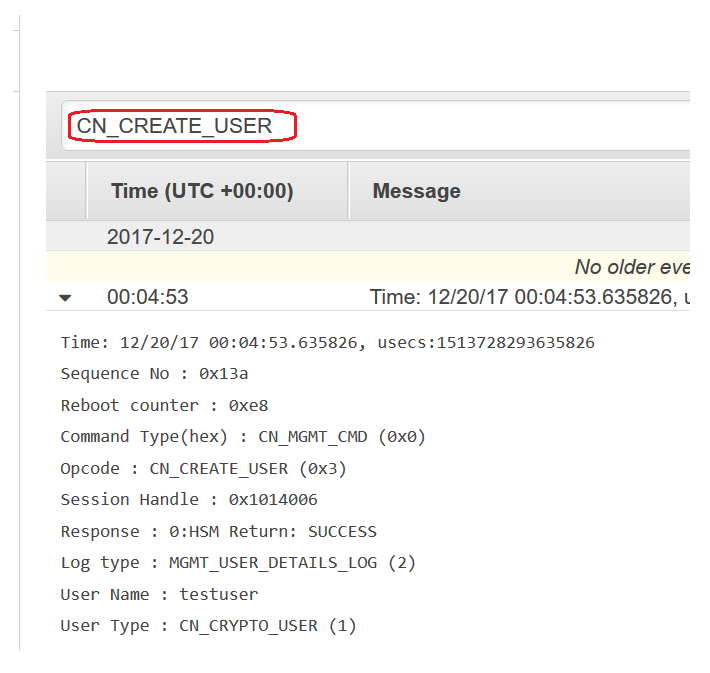

Anda dapat menggunakan semua banyak fitur di CloudWatch Log untuk mengelola log audit Anda. Misalnya, Anda dapat menggunakan fitur Filter peristiwa untuk menemukan teks tertentu dalam suatu peristiwa, seperti CN_CREATE_USER Opcode.

Untuk menemukan semua peristiwa yang tidak termasuk teks yang ditentukan, tambahkan tanda minus (-) sebelum teks. Sebagai contoh, untuk mencari peristiwa yang tidak termasuk CN_CREATE_USER, masukkan -CN_CREATE_USER.