Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

AWS CloudHSM negozi chiave

Un AWS CloudHSM key store è un archivio di chiavi personalizzato supportato da un AWS CloudHSM cluster. Quando ne crei uno AWS KMS key in un archivio di chiavi personalizzato, AWS KMS genera e archivia materiale chiave non estraibile per la chiave KMS in un AWS CloudHSM cluster di tua proprietà e gestione. Quando utilizzi una chiave KMS in un archivio di chiavi personalizzato, le operazioni crittografiche vengono eseguite nel cluster. HSMs Questa funzionalità combina la praticità e l'ampia integrazione di AWS KMS con il controllo aggiuntivo di un AWS CloudHSM cluster nel tuo. Account AWS

AWS KMS fornisce supporto completo per console e API per la creazione, l'utilizzo e la gestione degli archivi di chiavi personalizzati. È possibile utilizzare le chiavi KMS nell'archivio delle chiavi personalizzate nello stesso modo in cui si utilizza qualsiasi chiave KMS. Ad esempio, puoi utilizzare le chiavi KMS per generare chiavi di dati ed effettuare la crittografia dei dati. Puoi anche utilizzare le chiavi KMS nel tuo archivio chiavi personalizzato con AWS servizi che supportano le chiavi gestite dai clienti.

È necessario uno store di chiavi personalizzato?

Per la maggior parte degli utenti, l'archivio di AWS KMS chiavi predefinito, protetto da moduli crittografici convalidati FIPS 140-3

Tuttavia, è possibile prendere in considerazione la creazione di uno store di chiavi personalizzato qualora l'organizzazione possieda i seguenti requisiti:

-

Hai chiavi che devono essere protette esplicitamente in un modulo HSM a tenant singolo o in un modulo HSM su cui hai il controllo diretto.

-

È necessaria la possibilità di rimuovere immediatamente il materiale chiave da. AWS KMS

-

Devi essere in grado di controllare tutti gli usi delle tue chiavi indipendentemente da AWS KMS o AWS CloudTrail.

Come funzionano gli store di chiavi personalizzati?

Ogni archivio di chiavi personalizzato è associato a un AWS CloudHSM cluster del tuo Account AWS. Quando connetti l'archivio di chiavi personalizzato al relativo cluster, AWS KMS crea l'infrastruttura di rete per supportare la connessione. Quindi accede al AWS CloudHSM client chiave del cluster utilizzando le credenziali di un utente crittografico dedicato nel cluster.

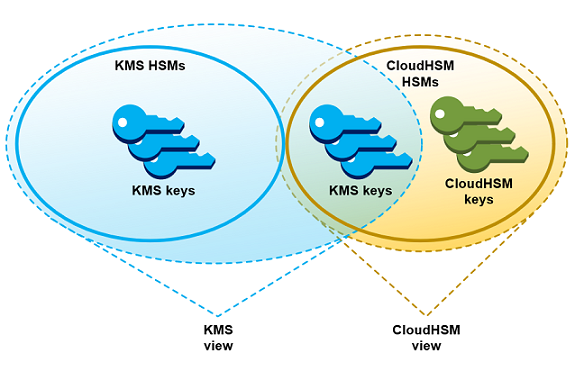

Crei e gestisci i tuoi archivi di chiavi personalizzati AWS KMS e crei e gestisci i tuoi cluster HSM in. AWS CloudHSM Quando crei AWS KMS keys in un archivio di chiavi AWS KMS personalizzato, visualizzi e gestisci le chiavi KMS in. AWS KMS Tuttavia, in AWS CloudHSMè anche possibile visualizzare e gestire il proprio materiale chiave, esattamente come avviene per le altre chiavi nel cluster.

Puoi creare chiavi KMS con crittografia simmetrica con materiale chiave generato dal tuo archivio di chiavi AWS KMS personalizzato. Utilizza quindi le stesse tecniche per visualizzare e gestire le chiavi KMS nell'archivio chiavi personalizzato utilizzate per le chiavi KMS nell'archivio chiavi. AWS KMS Puoi controllare l'accesso con e le policy IAM e delle chiavi, creare tag e alias, abilitare e disabilitare chiavi KMS e pianificare l'eliminazione della chiave. Puoi utilizzare le chiavi KMS per operazioni crittografiche e utilizzarle con AWS servizi che si integrano con. AWS KMS

Inoltre, hai il pieno controllo del AWS CloudHSM cluster, inclusa la creazione, l'eliminazione HSMs e la gestione dei backup. Puoi utilizzare il AWS CloudHSM client e le librerie software supportate per visualizzare, controllare e gestire il materiale chiave per le tue chiavi KMS. Sebbene l'archivio chiavi personalizzato sia disconnesso, AWS KMS non possono accedervi e gli utenti non possono utilizzare le chiavi KMS nell'archivio chiavi personalizzato per operazioni crittografiche. Questo ulteriore livello di controllo rende gli store di chiavi personalizzati una soluzione potente per le aziende che lo richiedono.

Da dove iniziare?

Per creare e gestire un archivio di AWS CloudHSM chiavi, si utilizzano le funzionalità di e. AWS KMS AWS CloudHSM

-

Inizia in AWS CloudHSM. Creare un cluster AWS CloudHSM attivo oppure selezionare un cluster esistente. Il cluster deve avere almeno due zone di disponibilità attive HSMs in zone di disponibilità diverse. Creare poi un account utente di crittografia dedicato (CU, crypto user) in quel cluster per AWS KMS.

-

In AWS KMS, crea un archivio di chiavi personalizzato associato al AWS CloudHSM cluster selezionato. AWS KMS fornisce un'interfaccia di gestione completa che consente di creare, visualizzare, modificare ed eliminare gli archivi di chiavi personalizzati.

-

Quando sei pronto per utilizzare il tuo archivio di chiavi personalizzato, collegalo al AWS CloudHSM cluster associato. AWS KMS crea l'infrastruttura di rete necessaria per supportare la connessione. Effettua poi l'accesso al cluster tramite le credenziali dell'account crypto user (CU) dedicato, in modo da poter generare e gestire il materiale chiave nel cluster.

-

Ora puoi creare chiavi KMS di crittografia simmetrica nel tuo archivio delle chiavi personalizzate. Basta specificare l'archivio delle chiavi personalizzate in fase di creazione della chiave KMS.

Qualora durante questa procedura non si riesca a procedere, cercare assistenza nell'argomento Risoluzione di problemi relativi a store delle chiavi personalizzate. Se non si trova risposta, utilizzare il collegamento di feedback nella parte inferiore di ogni pagina della guida o pubblicare una domanda nel Forum di discussione AWS Key Management Service

Quote

AWS KMS consente fino a 10 archivi di chiavi personalizzati in ciascuna Account AWS regione, inclusi archivi AWS CloudHSM chiavi e archivi chiavi esterni, indipendentemente dallo stato della connessione. Inoltre, sono previste quote di AWS KMS richiesta per l'uso delle chiavi KMS in un AWS CloudHSM archivio di chiavi.

Prezzi

Per informazioni sul costo degli archivi di chiavi AWS KMS personalizzati e delle chiavi gestite dai clienti in un archivio di chiavi personalizzato, consulta AWS Key Management Service i prezzi.

Regioni

AWS KMS supporta i AWS CloudHSM key store in tutti i paesi in Regioni AWS cui AWS KMS è supportato, ad eccezione di Asia Pacifico (Melbourne), Cina (Pechino), Cina (Ningxia) ed Europa (Spagna).

Caratteristiche non supportate

AWS KMS non supporta le seguenti funzionalità negli archivi di chiavi personalizzati.

AWS CloudHSM concetti di archivio chiave

In questo argomento vengono descritti alcuni termini e concetti utilizzati negli archivi AWS CloudHSM chiave.

AWS CloudHSM archivio di chiavi

Un AWS CloudHSM key store è un archivio di chiavi personalizzato associato a un AWS CloudHSM cluster di cui sei proprietario e che gestisci. AWS CloudHSM i cluster sono supportati da moduli di sicurezza hardware (HSMs) certificati FIPS 140-2 o FIPS 140-3 Livello 3.

Quando crei una chiave KMS nel tuo archivio chiavi, AWS KMS genera una AWS CloudHSM chiave simmetrica Advanced Encryption Standard (AES) a 256 bit, persistente e non esportabile nel cluster associato. AWS CloudHSM Questo materiale chiave non esce mai non crittografato. HSMs Quando si utilizza una chiave KMS in un archivio di AWS CloudHSM chiavi, le operazioni crittografiche vengono eseguite HSMs nel cluster.

AWS CloudHSM gli archivi di chiavi combinano la comoda e completa interfaccia di gestione delle chiavi AWS KMS con i controlli aggiuntivi forniti da un AWS CloudHSM cluster del tuo. Account AWS Questa funzionalità integrata consente di creare, gestire e utilizzare le chiavi KMS AWS KMS mantenendo il pieno controllo del materiale in HSMs cui sono archiviate le chiavi, inclusa la gestione dei cluster e dei HSMs backup. Puoi utilizzare la AWS KMS console e APIs gestire l'archivio delle chiavi e le AWS CloudHSM relative chiavi KMS. È inoltre possibile utilizzare la AWS CloudHSM console APIs, il software client e le librerie software associate per gestire il cluster associato.

È possibile visualizzare e gestire l'archivio delle AWS CloudHSM chiavi, modificarne le proprietà e connetterlo e disconnetterlo dal AWS CloudHSM cluster associato. Se devi eliminare un archivio AWS CloudHSM chiavi, devi prima eliminare le chiavi KMS nell'archivio AWS CloudHSM chiavi pianificandone l'eliminazione e aspettando la scadenza del periodo di prova. L'eliminazione del AWS CloudHSM key store rimuove la risorsa dal cluster AWS KMS, ma non ha alcun effetto. AWS CloudHSM

AWS CloudHSM ammasso

Ogni archivio di AWS CloudHSM chiavi è associato a un AWS CloudHSM cluster. Quando ne crei uno AWS KMS key nel tuo AWS CloudHSM key store, AWS KMS crea il relativo materiale chiave nel cluster associato. Quando utilizzi una chiave KMS nell'archivio delle chiavi di AWS CloudHSM , l'operazione di crittografia viene eseguita nel cluster associato.

Ogni AWS CloudHSM cluster può essere associato a un solo archivio di AWS CloudHSM chiavi. Il cluster scelto non può essere associato a un altro archivio AWS CloudHSM chiavi o condividere una cronologia di backup con un cluster associato a un altro archivio AWS CloudHSM chiavi. Il cluster deve essere inizializzato e attivo e deve trovarsi nella stessa Account AWS regione dell'archivio delle AWS CloudHSM chiavi. È possibile creare un nuovo cluster o utilizzarne uno esistente. AWS KMS non necessita dell'uso esclusivo del cluster. Per creare chiavi KMS nell'archivio delle AWS CloudHSM chiavi, il cluster associato deve contenerne almeno due attive HSMs. Per tutte le altre operazioni è richiesto un solo HSM.

Il AWS CloudHSM cluster viene specificato quando si crea l'archivio delle AWS CloudHSM chiavi e non è possibile modificarlo. Puoi tuttavia sostituire qualsiasi cluster che condivide una cronologia dei backup con il cluster originale. Ciò ti consente di eliminare il cluster, se necessario, e sostituirlo con un cluster creato a partire da uno dei relativi backup. L'utente mantiene il pieno controllo del AWS CloudHSM cluster associato in modo da poter gestire utenti e chiavi, creare ed eliminare HSMs, utilizzare e gestire i backup.

Quando sei pronto per utilizzare l'archivio AWS CloudHSM delle chiavi, lo connetti al AWS CloudHSM cluster associato. Puoi connettere e disconnettere lo store delle chiavi personalizzate in qualsiasi momento. Quando un archivio delle chiavi personalizzate è connesso, puoi creare chiavi KMS e utilizzare quelle che contiene. Quando è disconnesso, puoi visualizzare e gestire l'archivio delle AWS CloudHSM chiavi e le relative chiavi KMS. Tuttavia, non è possibile creare nuove chiavi KMS o utilizzare le chiavi KMS nell'archivio AWS CloudHSM chiavi per operazioni crittografiche.

Crypto user (CU) kmsuser

Per creare e gestire il materiale chiave nel AWS CloudHSM cluster associato per tuo conto, AWS KMS utilizza un utente AWS CloudHSM crittografico dedicato (CU) nel cluster denominato. kmsuser Il kmsuser CU è un account CU standard che viene automaticamente sincronizzato con tutti gli utenti del cluster e salvato HSMs nei backup del cluster.

Prima di creare il tuo AWS CloudHSM key store, crei un account kmsuser CU nel AWS CloudHSM cluster utilizzando il comando user create nella CLI di CloudhSM. Quindi, quando crei il AWS CloudHSM key store, fornisci la password dell'kmsuseraccount a. AWS KMS Quando si connette l'archivio di chiavi personalizzato, AWS KMS accede al cluster come kmsuser CU e ne modifica la password. AWS KMS crittografa la kmsuser password prima di archiviarla in modo sicuro. Quando la password viene ruotata, la nuova password viene crittografata e archiviata in modo analogo.

AWS KMS rimane connesso kmsuser finché l'archivio delle AWS CloudHSM chiavi è connesso. Non devi utilizzare questo account utente di crittografia per altri scopi. Mantieni tuttavia il controllo finale dell'account utente di crittografia kmsuser. In qualsiasi momento, puoi trovare le chiavi che kmsuser possiede. Se necessario, è possibile disconnettere l'archivio delle chiavi personalizzate, modificare la password di kmsuser, accedere al cluster come kmsuser e visualizzare e gestire le chiavi di cui l'kmsuser è proprietario.

Per istruzioni sulla creazione dell'account utente di crittografia kmsuser, consulta Creazione del crypto user (CU)kmsuser.

Chiavi KMS in un archivio di AWS CloudHSM chiavi

Puoi utilizzare l' AWS KMS API AWS KMS or per crearne una AWS KMS keys in un archivio di AWS CloudHSM chiavi. A questo proposito, utilizzi la stessa tecnica che utilizzeresti per qualsiasi chiave KMS. L'unica differenza è che è necessario identificare l'archivio delle AWS CloudHSM chiavi e specificare che l'origine del materiale chiave è il AWS CloudHSM cluster.

Quando si crea una chiave KMS in un key store, AWS KMS crea la AWS CloudHSM chiave KMS in AWS KMS e genera un materiale chiave simmetrico Advanced Encryption Standard (AES) a 256 bit, persistente e non esportabile nel cluster associato. Quando si utilizza la AWS KMS chiave in un'operazione di crittografia, l'operazione viene eseguita nel cluster utilizzando la chiave AES basata sul cluster. AWS CloudHSM Sebbene AWS CloudHSM supportino chiavi simmetriche e asimmetriche di diversi tipi, gli archivi di chiavi supportano solo chiavi di crittografia simmetriche AES AWS CloudHSM .

È possibile visualizzare le chiavi KMS in un archivio AWS CloudHSM chiavi della console e utilizzare le opzioni della AWS KMS console per visualizzare l'ID dell'archivio chiavi personalizzato. È inoltre possibile utilizzare l'DescribeKeyoperazione per trovare l'ID dell'archivio AWS CloudHSM chiavi e l'ID AWS CloudHSM del cluster.

Le chiavi KMS in un AWS CloudHSM key store funzionano esattamente come tutte le chiavi KMS in esso contenute. AWS KMS Gli utenti autorizzati devono disporre delle stesse autorizzazioni per utilizzare e gestire le chiavi KMS. Utilizzi le stesse procedure della console e le stesse operazioni API per visualizzare e gestire le chiavi KMS in un AWS CloudHSM archivio di chiavi. Queste includono l'abilitazione e la disabilitazione di chiavi KMS, la creazione e l'utilizzo di tag e alias e l'impostazione e la modifica di policy IAM e di policy chiave. È possibile utilizzare le chiavi KMS in un AWS CloudHSM archivio di chiavi per operazioni crittografiche e utilizzarle con AWS servizi integrati che supportano l'uso di chiavi gestite dal cliente. Tuttavia, non è possibile abilitare la rotazione automatica delle chiavi o importare materiale chiave in una chiave KMS in un archivio di chiavi. AWS CloudHSM

Lo stesso processo viene utilizzato anche per pianificare l'eliminazione di una chiave KMS in un archivio di chiavi. AWS CloudHSM Dopo la scadenza del periodo di attesa, AWS KMS elimina la chiave KMS da KMS. Quindi fa del suo meglio per eliminare il materiale chiave per la chiave KMS dal cluster associato. AWS CloudHSM È tuttavia possibile che sia necessario eliminare manualmente il materiale della chiave orfano dal cluster e dai relativi backup.