Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Esempio: controllo dell'accesso alle istanze in una sottorete

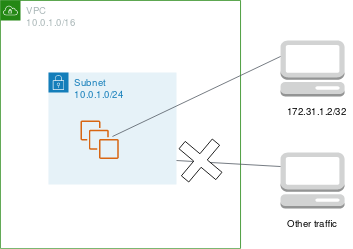

In questo esempio, le istanze nella sottorete possono comunicare tra loro e sono accessibili da un computer remoto affidabile per svolgere attività amministrative. Il computer remoto potrebbe essere un computer della rete locale, come indicato nel diagramma, o un’istanza in una sottorete o in un VPC diversi. Le regole delle liste di controllo degli accessi di rete per la sottorete e le regole del gruppo di sicurezza per le istanze consentono di accedere dall’indirizzo IP del computer remoto. Tutto il traffico restante da Internet o altre reti viene rifiutato.

Utilizzare una ACL di rete offre la flessibilità necessaria per modificare i gruppi di sicurezza o le regole del gruppo di sicurezza per le istanze, avendo sempre a disposizione una ACL di rete come livello di difesa di backup. Ad esempio, se aggiorni accidentalmente il gruppo di sicurezza per consentire l’accesso SSH in entrata da qualsiasi luogo, ma la ACL di rete consente l’accesso solo dall’intervallo di indirizzi IP del computer remoto, la ACL di rete rifiuterà il traffico SSH in entrata da qualsiasi altro indirizzo IP.

Regole di liste di controllo accessi di rete

Di seguito è riportato un esempio di regole in entrata della ACL di rete associata alla sottorete. Queste regole si applicano a tutte le istanze nella sottorete.

| Rule # | Tipo | Protocollo | Intervallo porte | Crea | Allow/Deny | Commenti |

|---|---|---|---|---|---|---|

| 100 | SSH | TCP | 22 | 172.31.1.2/32 |

PERMETTI | Abilita il traffico in entrata dal computer remoto. |

| * | Tutto il traffico | Tutti | Tutti | 0.0.0. 0/0 | DENY | Rifiuta tutto il restante traffico in entrata. |

Di seguito è riportato un esempio di regole in uscita della ACL di rete associata alla sottorete. Le liste di controllo accessi di rete sono stateless. Pertanto, dovrai includere una regola che consenta le risposte al traffico in entrata.

| Rule # | Tipo | Protocollo | Intervallo porte | Destinazione | Allow/Deny | Commenti |

|---|---|---|---|---|---|---|

| 100 | TCP personalizzato | TCP | 1024-65535 | 172.31.1.2/32 |

PERMETTI | Permette risposte in uscita al computer remoto. |

| * | Tutto il traffico | Tutti | Tutti | 0,0,0. 0/0 | DENY | Nega tutto il traffico in uscita. |

Regole del gruppo di sicurezza

Di seguito è riportato un esempio di regole in entrata del gruppo di sicurezza associato alle istanze. Queste regole si applicano a tutte le istanze associate al gruppo di sicurezza. Un utente con la chiave privata per la coppia di chiavi associata alle istanze può connettersi alle istanze dal computer remoto tramite SSH.

| Tipo di protocollo | Protocollo | Intervallo porte | Crea | Commenti |

|---|---|---|---|---|

| Tutto il traffico | Tutti | Tutti | sg-1234567890abcdef0 |

Autorizza la comunicazione tra le istanze associate a questo gruppo di sicurezza. |

| SSH | TCP | 22 | 172.31.1.2/32 |

Permette l’accesso SSH in entrata dal computer remoto. |

Di seguito è riportato un esempio di regole in uscita del gruppo di sicurezza associato alle istanze. I gruppi di sicurezza sono stateful. Pertanto, non è necessaria una regola che consenta le risposte al traffico in entrata.

| Tipo di protocollo | Protocollo | Intervallo porte | Destinazione | Commenti |

|---|---|---|---|---|

| Tutto il traffico | Tutti | Tutti | sg-1234567890abcdef0 |

Autorizza la comunicazione tra le istanze associate a questo gruppo di sicurezza. |

Differenze tra liste di controllo degli accessi di rete e gruppi di sicurezza

Nella tabella seguente vengono riepilogate le differenze basilari tra le liste di controllo degli accessi di rete e i gruppi di sicurezza.

| Caratteristica | Lista di controllo degli accessi di rete | Gruppo di sicurezza |

|---|---|---|

| Livello di funzionamento | Livello di sottorete | Livello di istanza |

| Scope | Si applica a tutte le istanze nelle sottoreti associate | Si applica a tutte le istanze associate al gruppo di sicurezza |

| Tipo di regola | Consenti e rifiuta regole | Solo consenti regole |

| Valutazione delle regole | Valuta le regole in ordine crescente finché non viene trovata una corrispondenza per il traffico | Valuta tutte le regole prima di decidere se consentire il traffico. |

| Traffico di ritorno | Deve essere esplicitamente consentito (stateless) | Consentito automaticamente (stateful) |