aviso

Las configuraciones de seguridad de AWS Glue actualmente no son compatibles con los trabajos de Ray.

Una configuración de seguridad en AWS Glue contiene las propiedades que se necesitan cuando se escriben datos cifrados. Las configuraciones de seguridad se crean en la consola de AWS Glue para proporcionar las propiedades de cifrado que utilizan los rastreadores, los flujos de trabajo y los puntos de enlace de desarrollo.

Para ver una lista de todas las configuraciones de seguridad que ha creado, abra la consola de AWS Glue en https://console.aws.amazon.com/glue/

En la lista Security configurations (Configuraciones de seguridad), se muestran las siguientes propiedades para cada configuración:

- Nombre

Nombre único proporcionado al crear la configuración. El nombre puede contener letras (A-Z), números (0-9), guiones (-) o guiones bajos (_) y tener un máximo de 255 caracteres.

- Habilite el cifrado de Amazon S3

Si está activado, el modo de cifrado de Amazon Simple Storage Service (Amazon S3), como

SSE-KMSoSSE-S3, está habilitado para el almacenamiento de metadatos en el catálogo de datos.- Habilite el cifrado de registros de Amazon CloudWatch

Si está activado, el modo de cifrado de Amazon S3, como

SSE-KMS, se habilita al escribir registros en Amazon CloudWatch.- Configuración avanzada: habilitar el cifrado de marcadores de trabajo

Si está activado, el modo de cifrado de Amazon S3, como

CSE-KMS, se habilita cuando se marcan los trabajos.

Puede agregar o eliminar configuraciones en la sección Security configurations (Configuraciones de seguridad) en la consola. Para consultar más detalles sobre una configuración seleccione el nombre de la configuración en la lista. Los detalles incluirán la información que definió al crear la configuración.

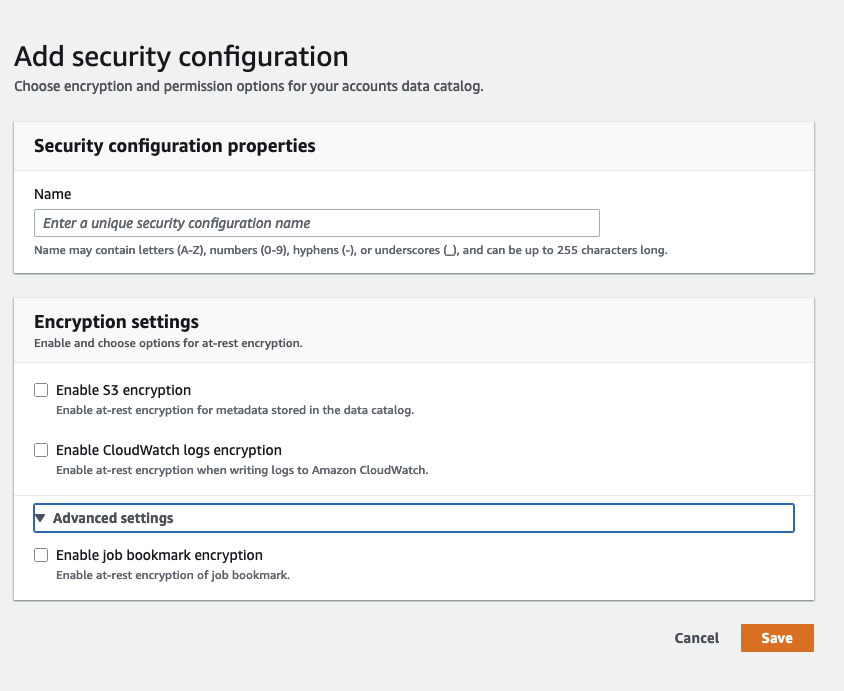

Agregado de una configuración de seguridad

Para agregar una configuración de seguridad a través de la consola de AWS Glue, en la página Security configurations (Configuraciones de seguridad), seleccione Add security configuration (Agregar configuración de seguridad).

Propiedades de configuración de seguridad

Introduzca un nombre de configuración de seguridad único. El nombre puede contener letras (A-Z), números (0-9), guiones (-) o guiones bajos (_) y tener un máximo de 255 caracteres.

Configuración de cifrado

Puede habilitar el cifrado en reposo para los metadatos almacenados en el Data Catalog de Amazon S3 y los registros en Amazon CloudWatch. Para configurar el cifrado de datos y metadatos con claves de AWS Key Management Service (AWS KMS) en la consola de AWS Glue, agregue una política al usuario de la consola. Esta política debe especificar los recursos permitidos como los nombres de recurso de Amazon (ARN) de las claves que se utilizan para cifrar almacenes de datos de Amazon S3, tal y como se muestra en el siguiente ejemplo.

{

"Version": "2012-10-17",

"Statement": {

"Effect": "Allow",

"Action": [

"kms:GenerateDataKey",

"kms:Decrypt",

"kms:Encrypt"],

"Resource": "arn:aws:kms:region:account-id:key/key-id"}

}importante

Cuando una configuración de seguridad se asocia a un rastreador o trabajo, el rol de IAM que se transfiere debe tener permisos de AWS KMS. Para obtener más información, consulte Cifrado de datos escritos por AWS Glue.

Cuando se define una conexión, puede proporcionar valores para las siguientes propiedades:

- Habilitar el cifrado de S3

Al escribir los datos de Amazon S3, puede utilizar el cifrado en el lado del servidor con claves administradas de Amazon S3 (SSE-S3) o el cifrado del lado del servidor con claves administradas de AWS KMS (SSE-KMS). Este campo es opcional. Para habilitar el acceso a Amazon S3, elija una clave AWS KMS, o elija Enter a key ARN (Ingresar un ARN de clave) y proporcione el ARN de la clave. Escriba el ARN con la forma

arn:aws:kms:. También puede proporcionar el ARN como un alias de clave, comoregion:account-id:key/key-idarn:aws:kms:.region:account-id:alias/alias-nameSi habilita la interfaz de usuario de Spark para su trabajo, el archivo de registro de la interfaz de usuario de Spark cargado en Amazon S3 se aplicará con el mismo cifrado.

importante

AWS Glue solo soporta claves maestras de cliente (CMK) simétricas. La lista de AWS KMS key (Clave KMS) muestra únicamente claves simétricas. Sin embargo, si selecciona Choose a AWS KMS key ARN (Elegir un ARN de clave KMS), la consola le permite introducir un ARN para cualquier tipo de clave. Asegúrese de introducir sólo ARN para claves simétricas.

- Habilitar el cifrado de registros de CloudWatch

Se utiliza el cifrado del lado del servidor (SSE-KMS) para cifrar registros de CloudWatch Logs. Este campo es opcional. Para habilitarlo, elija una clave AWS KMS o elija Enter a key ARN (Ingresar un ARN de clave) y proporcione el ARN para la clave. Escriba el ARN con la forma

arn:aws:kms:. También puede proporcionar el ARN como un alias de clave, comoregion:account-id:key/key-idarn:aws:kms:.region:account-id:alias/alias-name- Configuración avanzada: cifrado de marcadores de trabajo

El cifrado del lado del cliente (CSE-KMS) se utiliza para cifrar marcadores de trabajos. Este campo es opcional. Los datos del marcador se cifran antes de enviarlos a Amazon S3 para su almacenamiento. Para habilitarlo, elija una clave AWS KMS o elija Enter a key ARN (Ingresar un ARN de clave) y proporcione el ARN para la clave. Escriba el ARN con la forma

arn:aws:kms:. También puede proporcionar el ARN como un alias de clave, comoregion:account-id:key/key-idarn:aws:kms:.region:account-id:alias/alias-name

Para obtener más información, consulte los siguientes temas en la Guía del usuario de Amazon Simple Storage Service:

-

Para obtener más información acerca de

SSE-S3, consulte Protección de los datos con el cifrado del lado del servidor con claves de cifrado administradas por Amazon S3 (SSE-S3). -

Para obtener más información sobre

SSE-KMS, consulte Protección de los datos con el cifrado del lado del servidor con AWS KMS keys. -

Para obtener más información sobre

CSE-KMS, consulte Cómo usar una clave KMS almacenada en AWS KMS.